Como funcionam os captchas de próxima geração e por que isso é importante para a automação

17/03/2026

Markus_automation

Expert in data parsing and automation

Os captchas modernos há muito tempo foram além de simples quebra-cabeças projetados para barrar bots. Eles são sistemas complexos de verificação comportamental e ambiental que analisam não apenas o token inserido, mas também a impressão digital digital do usuário, as características do seu ambiente e os padrões comportamentais. A interface visível é apenas a camada final de um processo de verificação em várias etapas.

Para desenvolvedores de scrapers, scripts de automação e infraestrutura anti-detecção, é de importância crítica entender a mecânica interna dessas soluções. Na prática, trabalhar com captchas se resume a dois aspectos principais:

Pontuação — quem calcula o coeficiente de risco (pontuação) e qual modelo está sendo utilizado.

Sinais — quais dados são coletados no lado do cliente e como são transmitidos para o servidor de validação.

Diferentes sistemas implementam esses mecanismos de maneiras diferentes. Neste artigo, examinaremos três das soluções mais comuns e tecnicamente avançadas: reCAPTCHA v3, Cloudflare Turnstile e hCaptcha e discutiremos sua arquitetura, fontes de sinal e abordagens para avaliação de risco.

Índice

Mantenha o anonimato, aproveite o recurso multiconta e alcance seus objetivos com o melhor navegador antidetecção do mercado.

Como funcionam os captchas

Vamos primeiro ver como cada solução de captcha funciona:

reCAPTCHA v3 (Google)

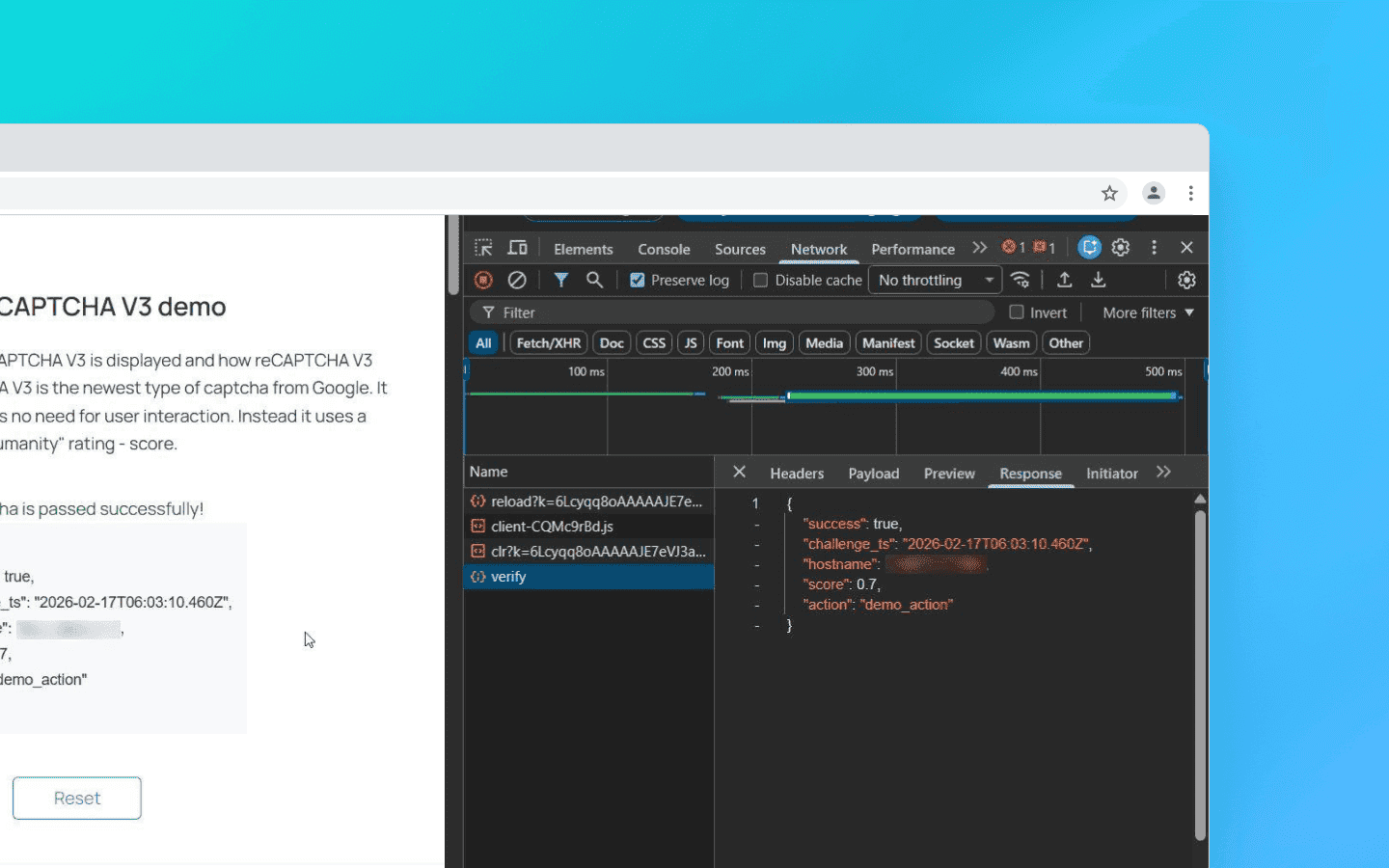

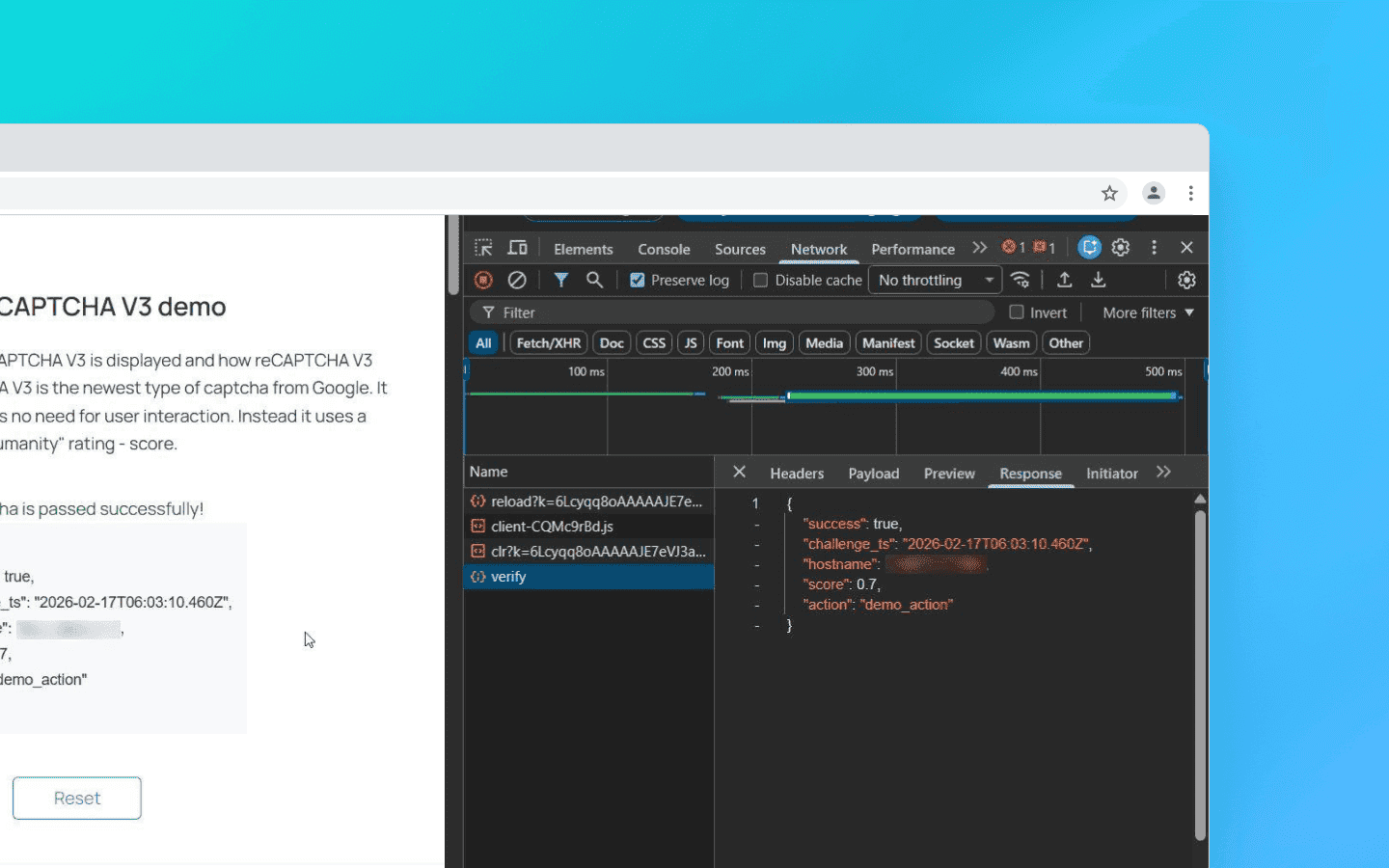

Um exemplo clássico de um modelo de pontuação invisível. O navegador coleta dados sobre o comportamento do usuário e os troca com o Google por um token.

Este token é enviado para o servidor do site, que então envia uma solicitação secreta para o Google. O objetivo é verificar o token e receber uma resposta JSON com uma pontuação de risco variando de 0.0 (bot) a 1.0 (humano) e um rótulo de ação.

Se um usuário receber uma pontuação baixa (< 0.5), o proprietário do site configura um cenário para lidar com tal visitante — bloqueá-lo totalmente ou exibir um reCAPTCHA v2 visível para verificação adicional (os ubíquos semáforos).

Exemplo de integração: Em uma página com um captcha, o script é conectado da seguinte forma:

<script src="https://www.google.com/recaptcha/api.js?render=Your_site_key">

<script src="https://www.google.com/recaptcha/api.js?render=Your_site_key">

Quando a ação alvo ocorre (por exemplo, ao clicar no botão “Login”), o seguinte método é chamado

grecaptcha.execute('YOUR_SITE_KEY', {action: 'login'}).then(function(token) { // This token is sent to the website backend along with the form data });

grecaptcha.execute('YOUR_SITE_KEY', {action: 'login'}).then(function(token) { // This token is sent to the website backend along with the form data });

O token é válido por apenas 2 minutos e pode ser usado para verificação apenas uma vez.

Um detalhe importante para scrapers: a pontuação depende não apenas do comportamento, mas também dos atributos empresariais do site. Quando o Google aumenta o peso do TLS ClientHello impressões digitais, a pontuação cai abaixo de 0.1 mesmo com um token válido se sua solicitação não imitar o Chrome 122+ (hash JA3). Aqui está um exemplo de verificação de backend:

import requests # client_ip must be obtained from request.remote_addr or headers response = requests.post('https://www.google.com/recaptcha/api/siteverify', data={ 'secret': 'YOUR_SECRET_KEY', 'response': token, 'remoteip': client_ip }).json() score = response.get('score', 0) if score < 0.5: # Fallback to v2 or blocking pass

import requests # client_ip must be obtained from request.remote_addr or headers response = requests.post('https://www.google.com/recaptcha/api/siteverify', data={ 'secret': 'YOUR_SECRET_KEY', 'response': token, 'remoteip': client_ip }).json() score = response.get('score', 0) if score < 0.5: # Fallback to v2 or blocking pass

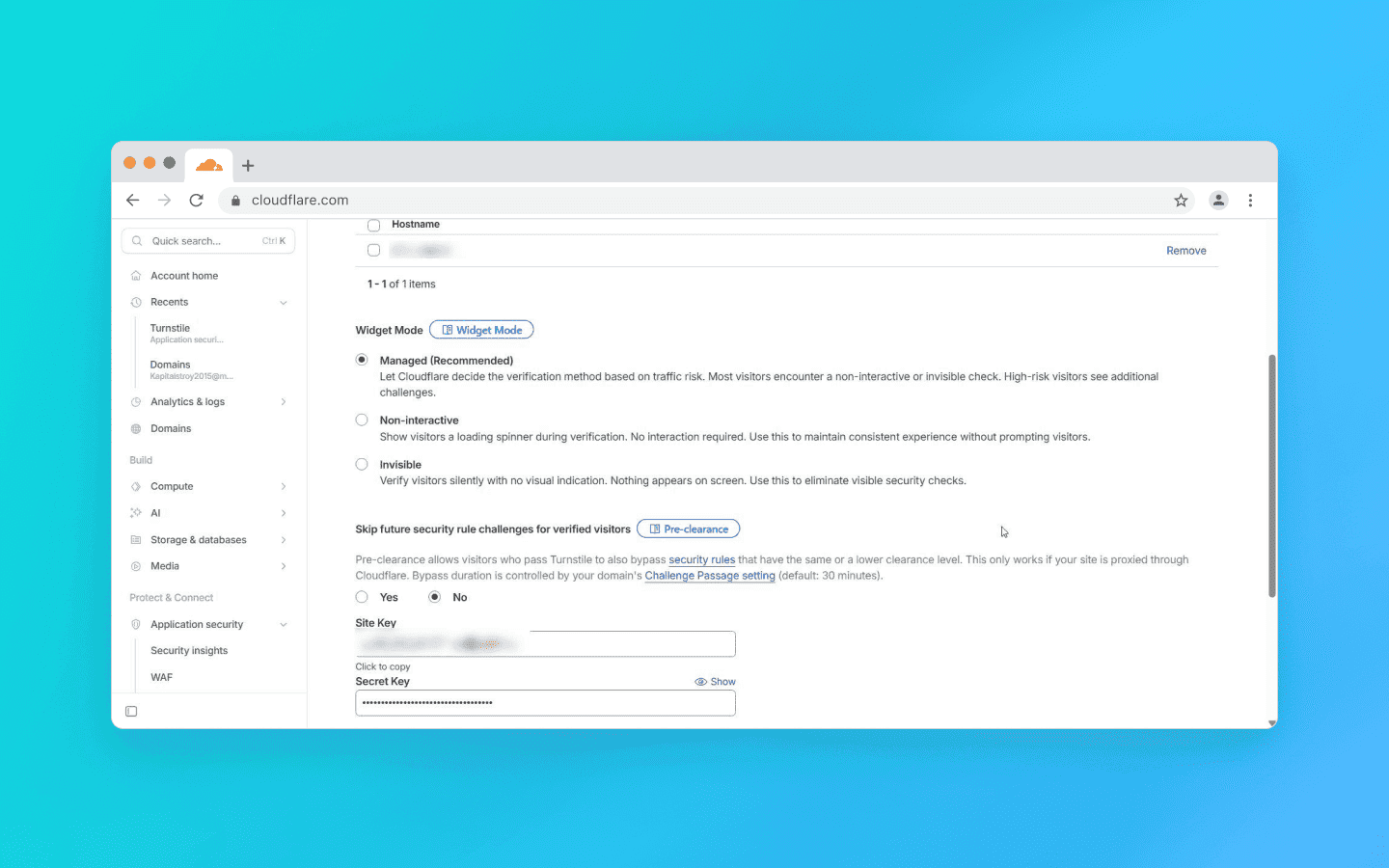

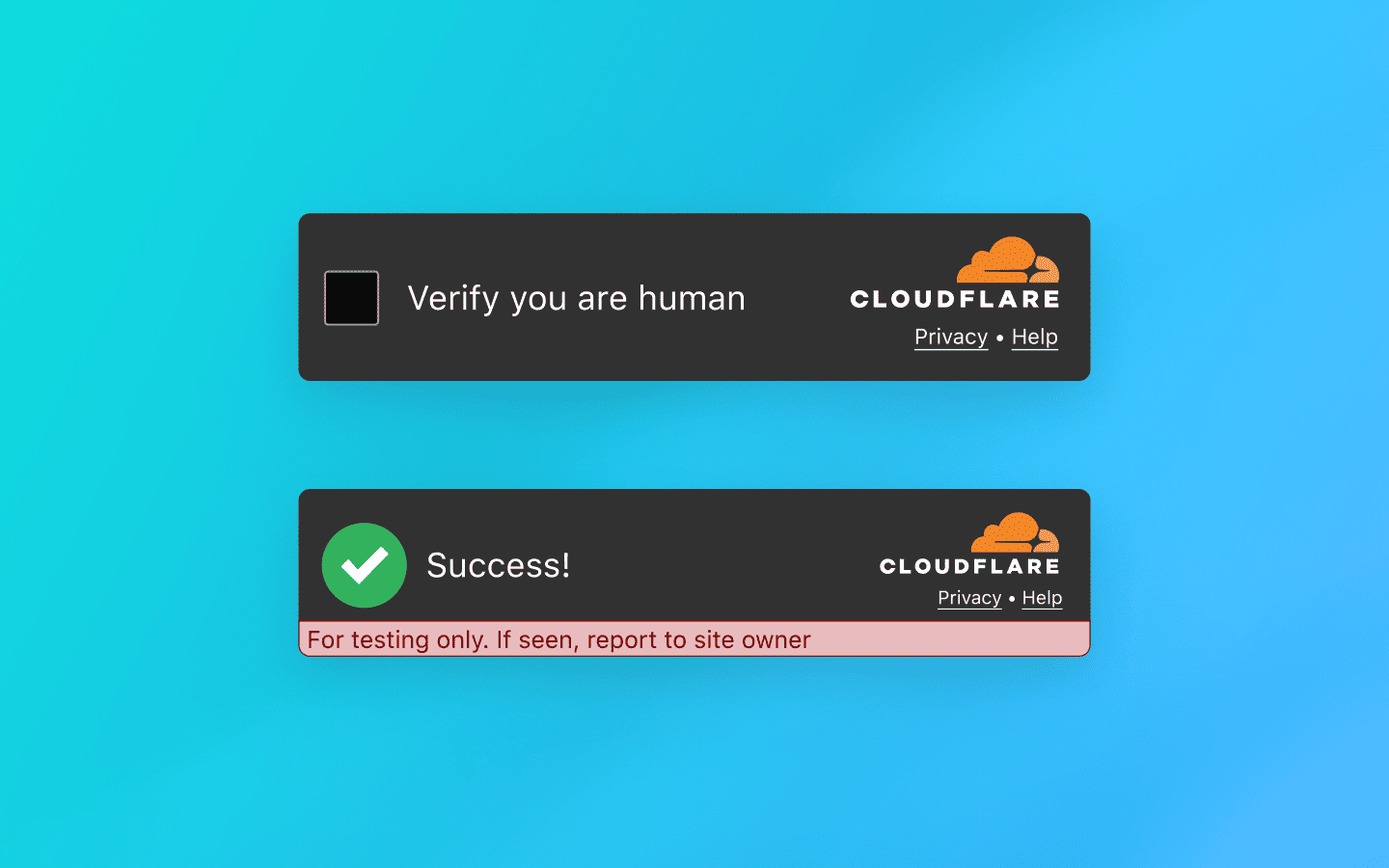

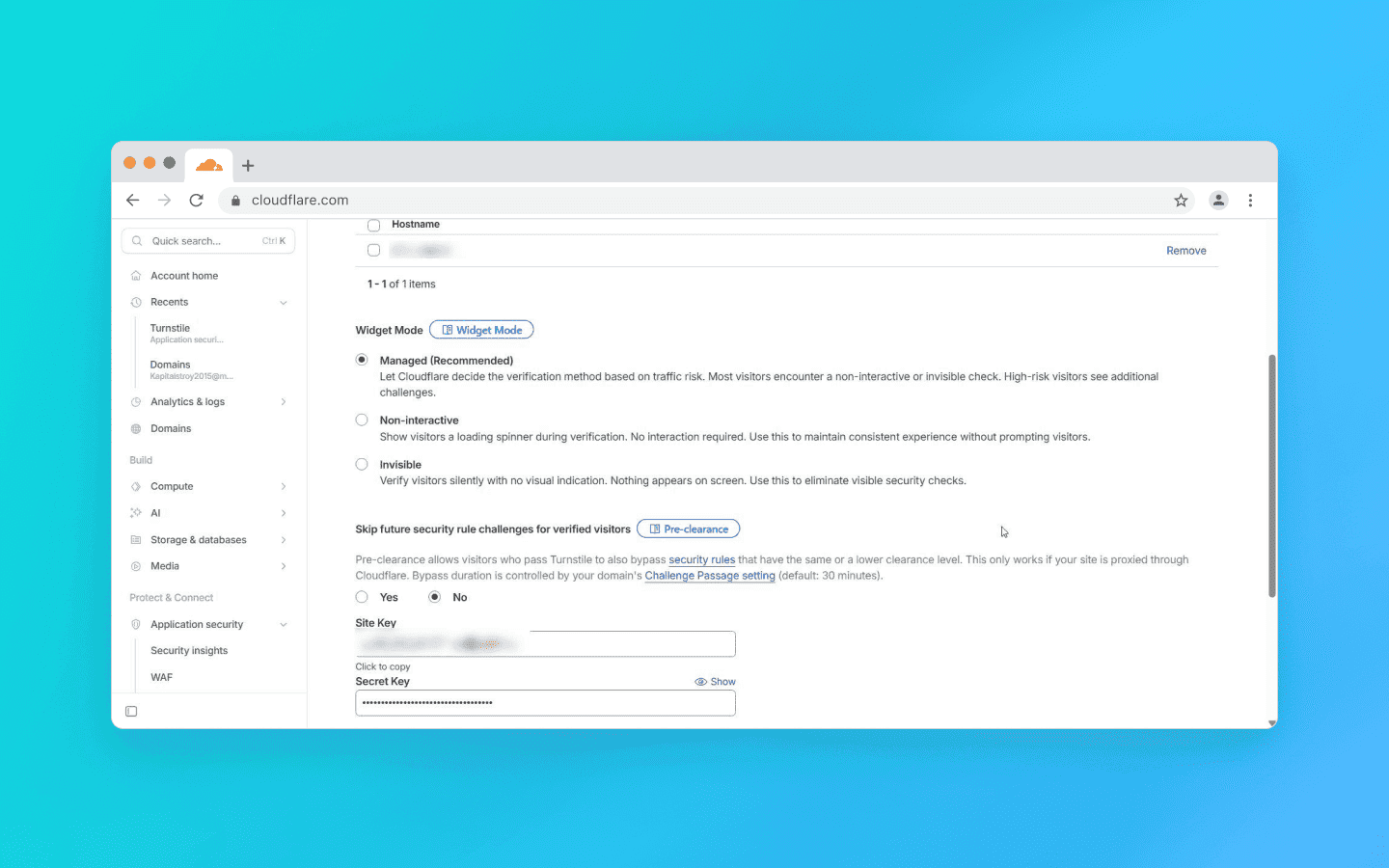

Cloudflare Turnstile

Uma plataforma de verificação inteligente sem quebra-cabeças visuais que seleciona dinamicamente um conjunto de testes de navegador em segundo plano. Na maioria dos casos, realiza a verificação de forma invisível para o usuário — sem cliques, seleção de imagens ou outras ações explícitas.

Principais tipos de verificações incluem:

Prova de trabalho. O navegador recebe uma tarefa computacional (geralmente relacionada a hashing) que cria uma carga de curto prazo na CPU. O objetivo é aumentar o custo de solicitações automáticas em massa.

Verificação de integridade do ambiente. O sistema compara os parâmetros declarados do cliente (por exemplo,

User-Agent) com as capacidades reais do motor. Qualquer incompatibilidade entre as características declaradas e reais do ambiente aumenta a pontuação de risco.Disponibilidade de API. O suporte para padrões modernos da web é analisado (Canvas, WebAudio, WebRTC, etc.). Bots rodando em motores desatualizados ou limitados muitas vezes falham nesta etapa devido à implementação incompleta de tais interfaces.

Validação de implementação. O sistema verifica não apenas a presença de APIs, mas também a autenticidade comportamental de como elas funcionam; por exemplo, se a renderização do Canvas corresponde ao perfil de referência do Chrome real ou contém artefatos típicos de drivers virtualizados ou substituídos.

Além disso, o Turnstile verifica a API de Bateria e a Política de Permissões, já que bots rodando Node.js em modo headless costumam processar incorretamente navigator.getBattery(). Para contornar isso, ajuste-o através de puppeteer-extra:

await page.evaluateOnNewDocument(() => { const originalQuery = window.navigator.permissions.query; window.navigator.permissions.query = (parameters) => originalQuery(parameters).then(() => ({ state: 'granted' })); });

await page.evaluateOnNewDocument(() => { const originalQuery = window.navigator.permissions.query; window.navigator.permissions.query = (parameters) => originalQuery(parameters).then(() => ({ state: 'granted' })); });

Após estas verificações, modelos de ML são aplicados para avaliar os resultados e um token único de curta duração é emitido.

A conexão do script funciona de maneira similar ao reCAPTCHA. Exemplo de integração:

<script src="https://challenges.cloudflare.com/turnstile/v0/api.js" async defer></script>

<script src="https://challenges.cloudflare.com/turnstile/v0/api.js" async defer></script>

Elemento do widget:

<div class="cf-turnstile" data-sitekey="yourSiteKey"></div>

<div class="cf-turnstile" data-sitekey="yourSiteKey"></div>

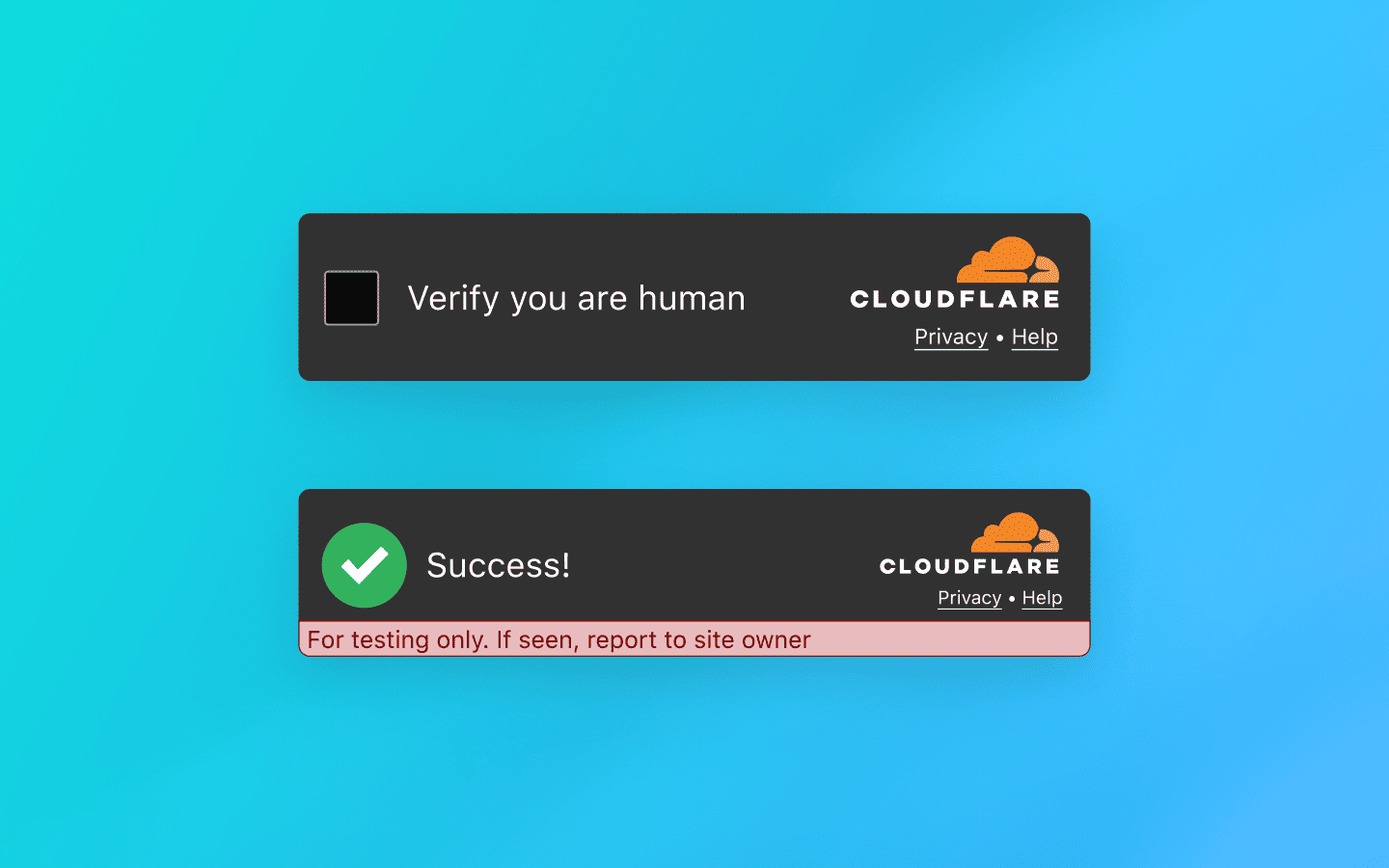

O Turnstile funciona em dois modos:

Gerenciado — um widget é exibido na página. Na maioria dos casos, ele passa na verificação automaticamente e imediatamente fica “verde” sem a participação do usuário.

Invisível — a verificação é realizada inteiramente em segundo plano e não é exibida na interface.

Se o sistema detectar aumento de risco ou anomalias nos sinais, ele pode escalar a verificação e solicitar uma ação adicional — por exemplo, verificação marcando uma caixa.

Após passar na verificação, o widget coloca um token no campo de formulário oculto cf-turnstile-response. O servidor do site recebe este token e envia uma solicitação POST para o Cloudflare: https://challenges.cloudflare.com/turnstile/v0/siteverify (parâmetros: secret e response=token).

O token, assim como no reCAPTCHA, é de uso único, mas dura mais — por 5 minutos. Se você receber success: false, o campo error-codes conterá o motivo (por exemplo, invalid-input-response significa que o token expirou ou foi forjado).

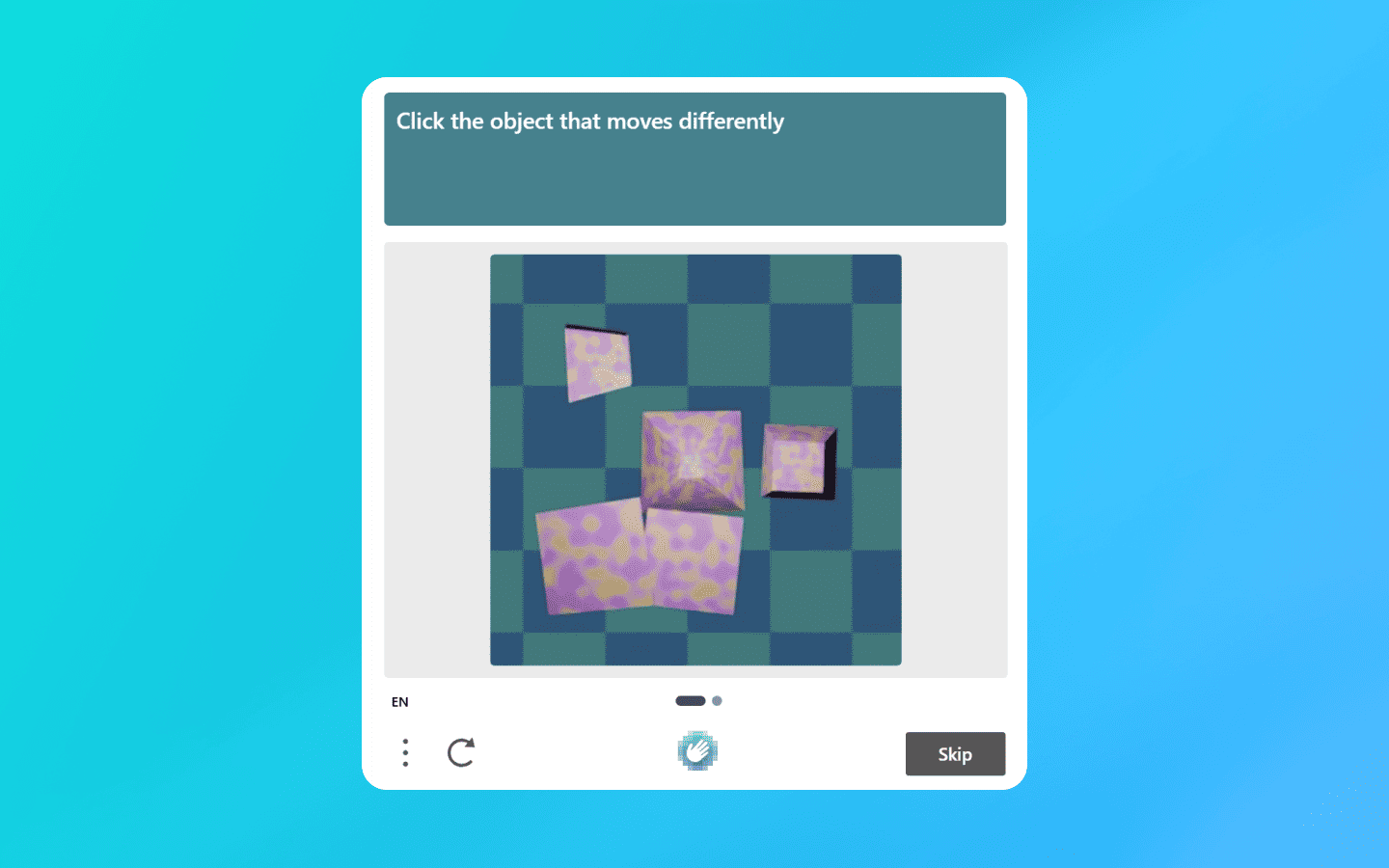

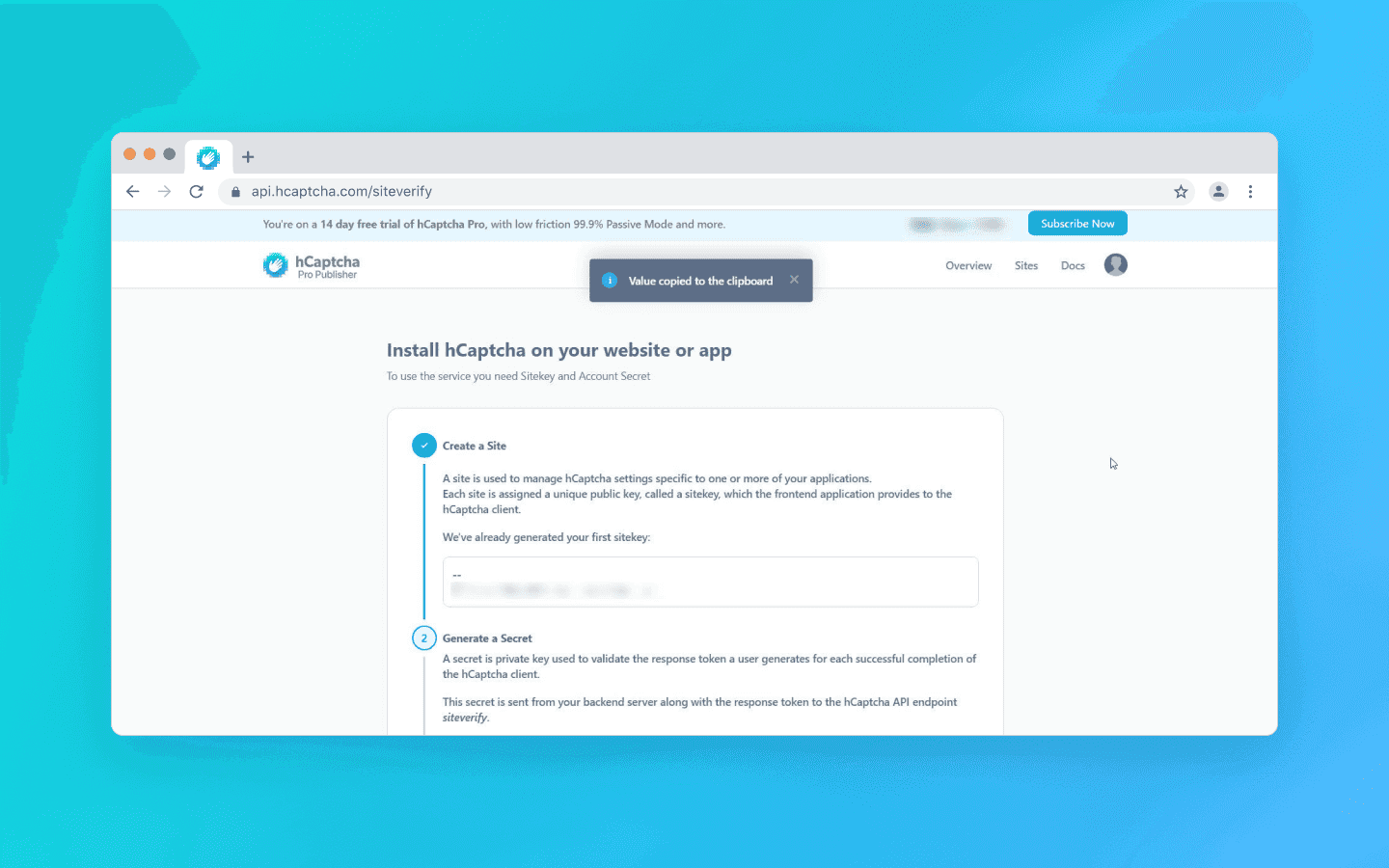

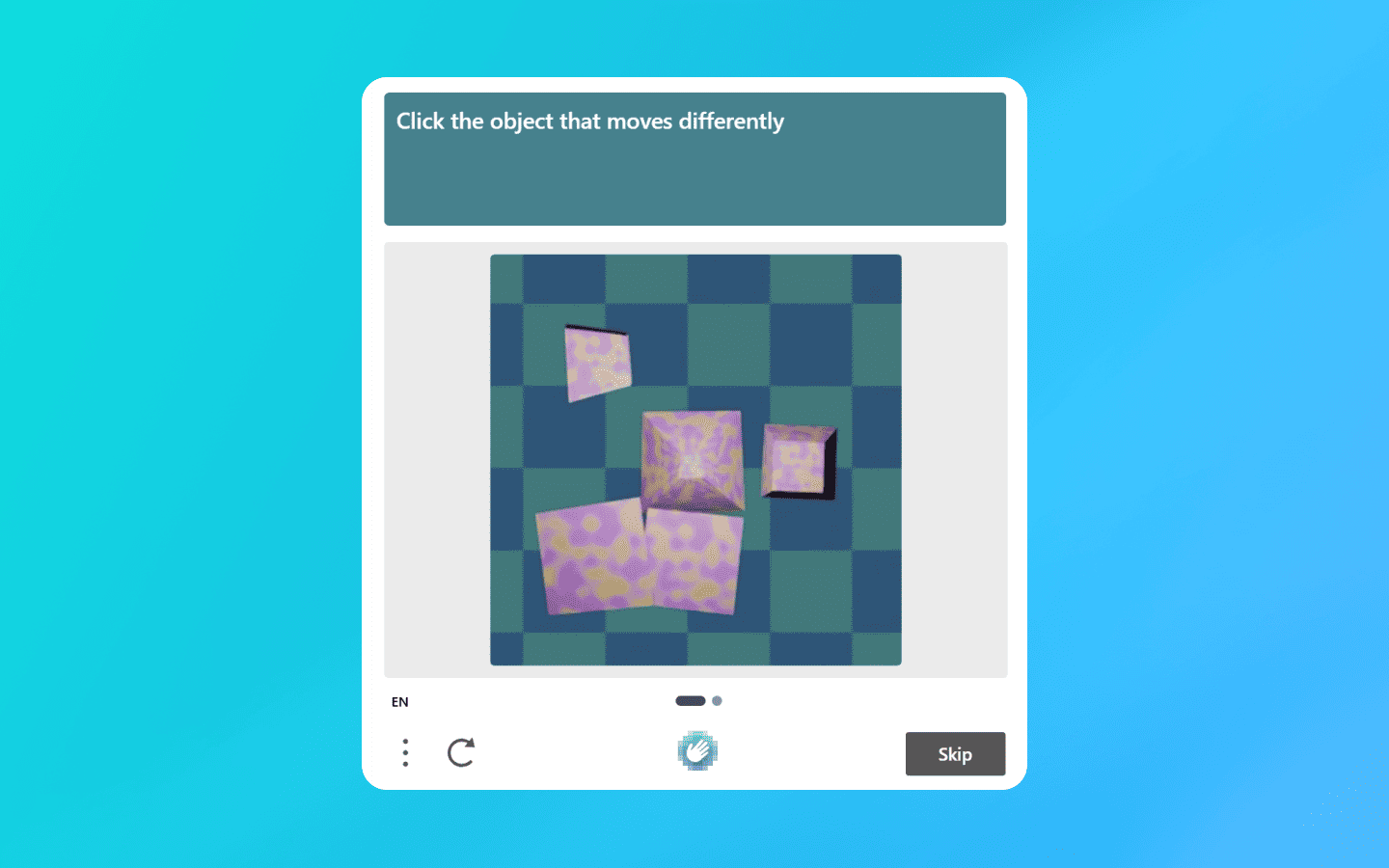

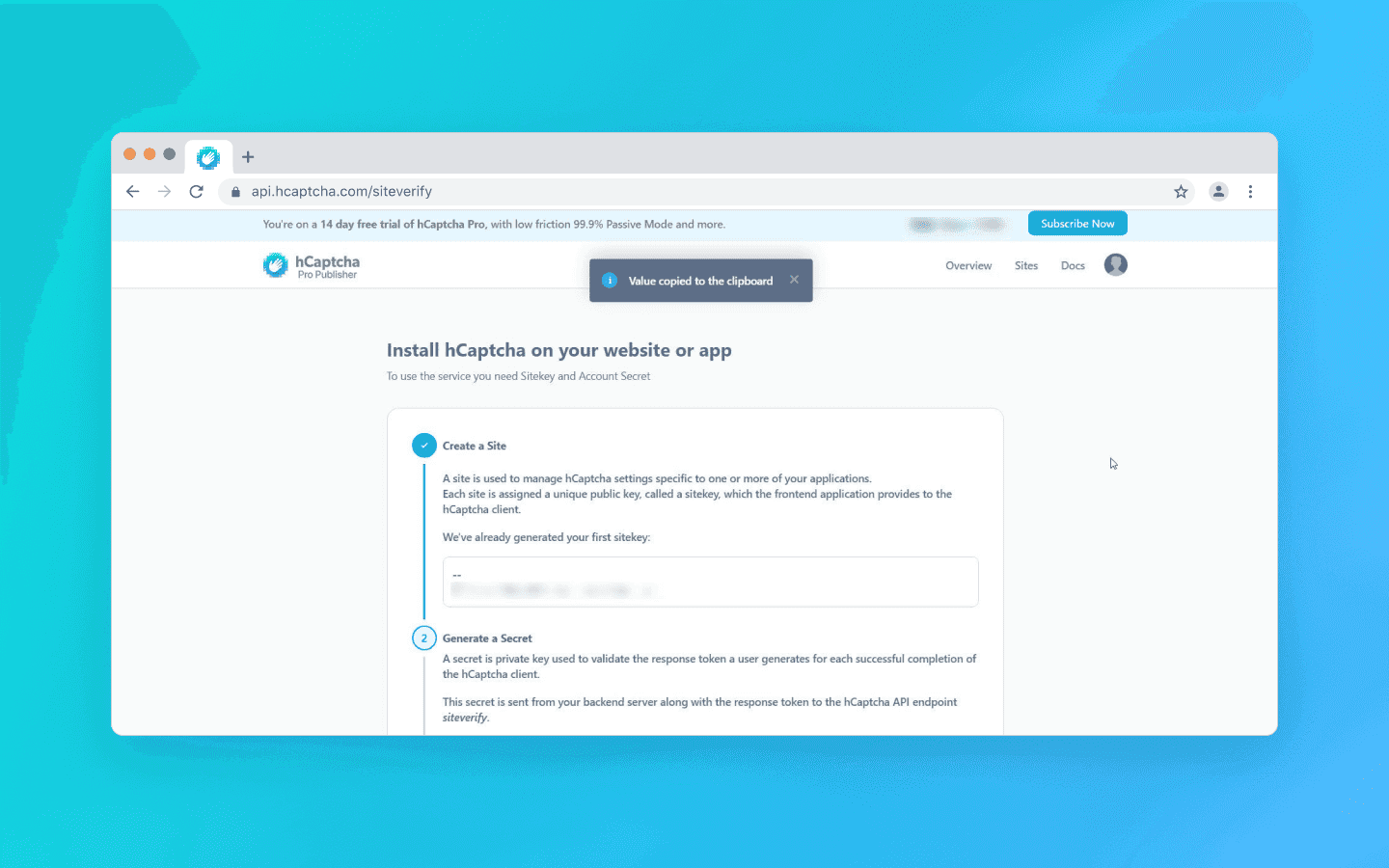

hCaptcha

Um modelo de verificação híbrido e uma alternativa privada às soluções do Google. Na configuração básica, usa a conhecida caixa de seleção “Eu sou humano”. Se sinais suspeitos forem detectados, o sistema escala a verificação e oferece tarefas visuais mais complexas — geralmente mais exigentes do que as do Google.

Além do cenário padrão, o hCaptcha está disponível nos modos Invisível e Passivo, onde a verificação ocorre com mínima ou nenhuma participação do usuário. Para clientes de nível empresarial, há um mecanismo semelhante ao modelo de pontuação do Google, que permite avaliação de risco sem exibir tarefas interativas.

Exemplo de integração: Conecta-se normalmente. A sintaxe do script é compatível com as soluções concorrentes:

<script src="https://js.hcaptcha.com/1/api.js" async defer></script> <div class="h-captcha" data-sitekey="YOUR_SITE_KEY"><

<script src="https://js.hcaptcha.com/1/api.js" async defer></script> <div class="h-captcha" data-sitekey="YOUR_SITE_KEY"><

Após passar pelo captcha, um campo oculto h-captcha-response aparece no formulário. O servidor do site o verifica com uma solicitação POST: https://api.hcaptcha.com/siteverify. Parâmetros: secret, response, e preferencialmente remoteip.

Resposta do servidor: Na versão gratuita, tudo é simples:

{ "success": true, // or false "challenge_ts": "..." }

{ "success": true, // or false "challenge_ts": "..." }

Na versão Empresarial, o JSON contém campos adicionais com uma pontuação de risco e razões de rejeição.

Tabela de comparação por critérios

Critério | reCAPTCHA v3 (Google) | Cloudflare Turnstile | hCaptcha |

Lógica de detecção (onde você pode perder pontos) | Histórico comportamental. O sistema leva em conta o rastro digital do usuário dentro do ecossistema do Google. A falta de histórico de pesquisa, cookies do Google, sessões autorizadas ou ter um endereço IP em listas de reputação reduz diretamente a pontuação de risco final. | Ambiente e impressão digital. Checa rigorosamente a consistência do navegador (impressão digital TLS, Canvas, WebGL). A incompatibilidade entre os parâmetros Headless e o Chrome real resulta em falha. | IP e comportamento. Reage agressivamente a IPs de datacenters e movimentos de mouse não naturais. Muitas vezes emite tarefas visuais complexas. |

Dificuldade de bypass | Alta. Conseguir um token é fácil, mas obter uma pontuação alta é difícil. Você precisará de perfis devidamente preparados e proxies residenciais. | Alta. Pode ser contornado com um navegador antidetecção de alta qualidade ou ajuste adequado do ambiente JS. | Médio/Alto. A principal medida de proteção é visual. Pode ser contornado usando serviços de reconhecimento visual dedicados (embora muitos tenham se tornado inadequados). |

Carga de recursos | Baixa. O script em si é leve, mas requer recursos para manter perfis (cookies, histórico). | Alta. Usa prova de trabalho e carrega a CPU com tarefas matemáticas. | Alta (tempo/dinheiro). Requer pagamento para resolver ou tempo gasto clicando. |

Dependência de JS/Cookies | Crítica. Não funciona sem JS. Para pontuação >0.3 cookies (SID/HSID) são quase obrigatórios. | Alta. Não funciona sem JS. Cookies são menos importantes do que a integridade das impressões digitais e um IP limpo. | Média. Requer JS. Cookies são secundários; um IP limpo é importante. Muitas vezes usado como um marcador clicável. |

Estratégias de bypass de captcha

Em tarefas que envolvem scraping em larga escala, multi-contas e interação intensiva com interfaces web, três abordagens podem ser usadas para resolver captchas. A escolha do método depende do volume de tráfego, estabilidade necessária e do nível de proteção do recurso alvo.

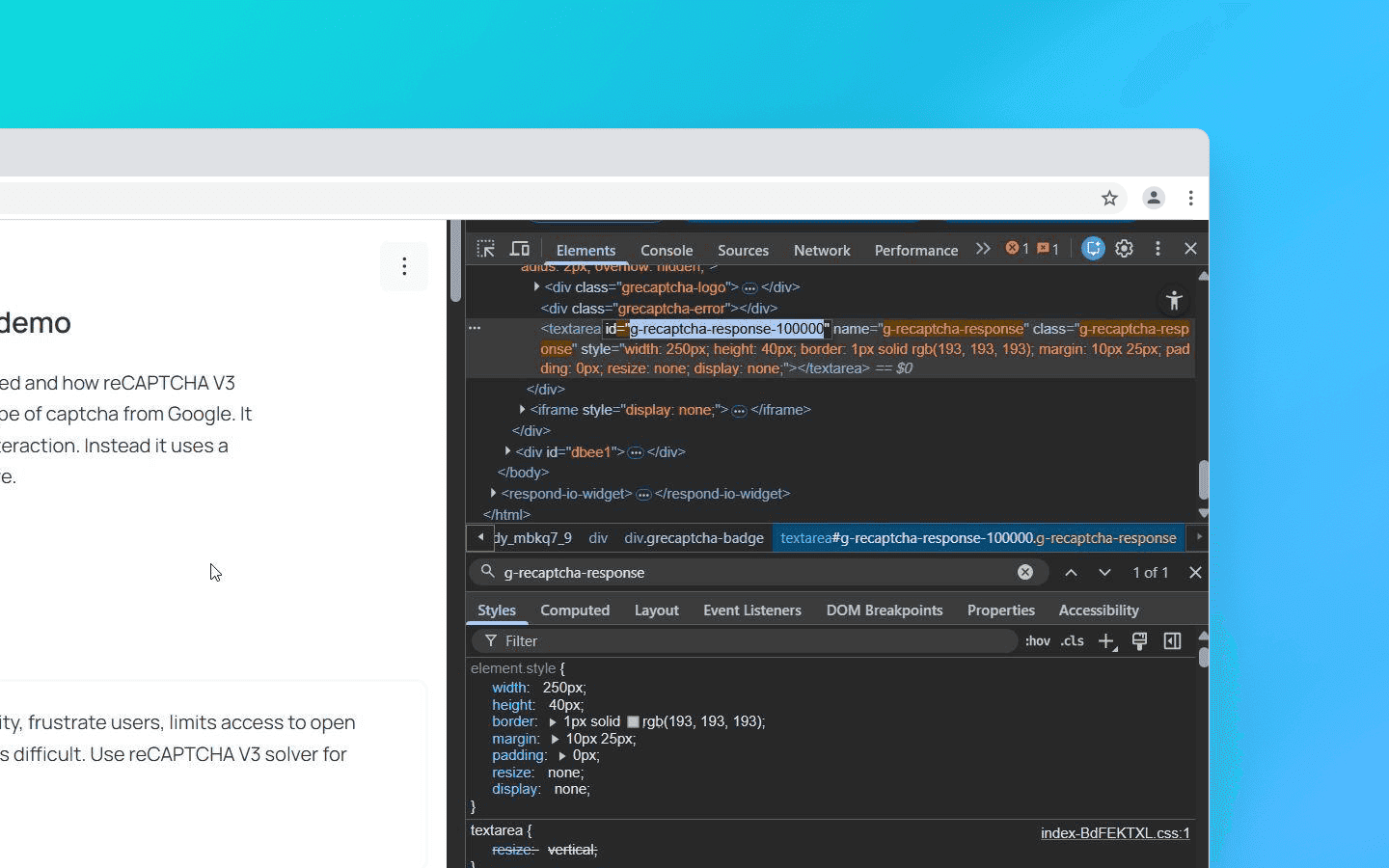

Delegar: usar um serviço intermediário

O método mais popular para sistemas escaláveis. Você não resolve a tarefa sozinho; em vez disso, você a envia para um intermediário que resolve o captcha para você e retorna o token.

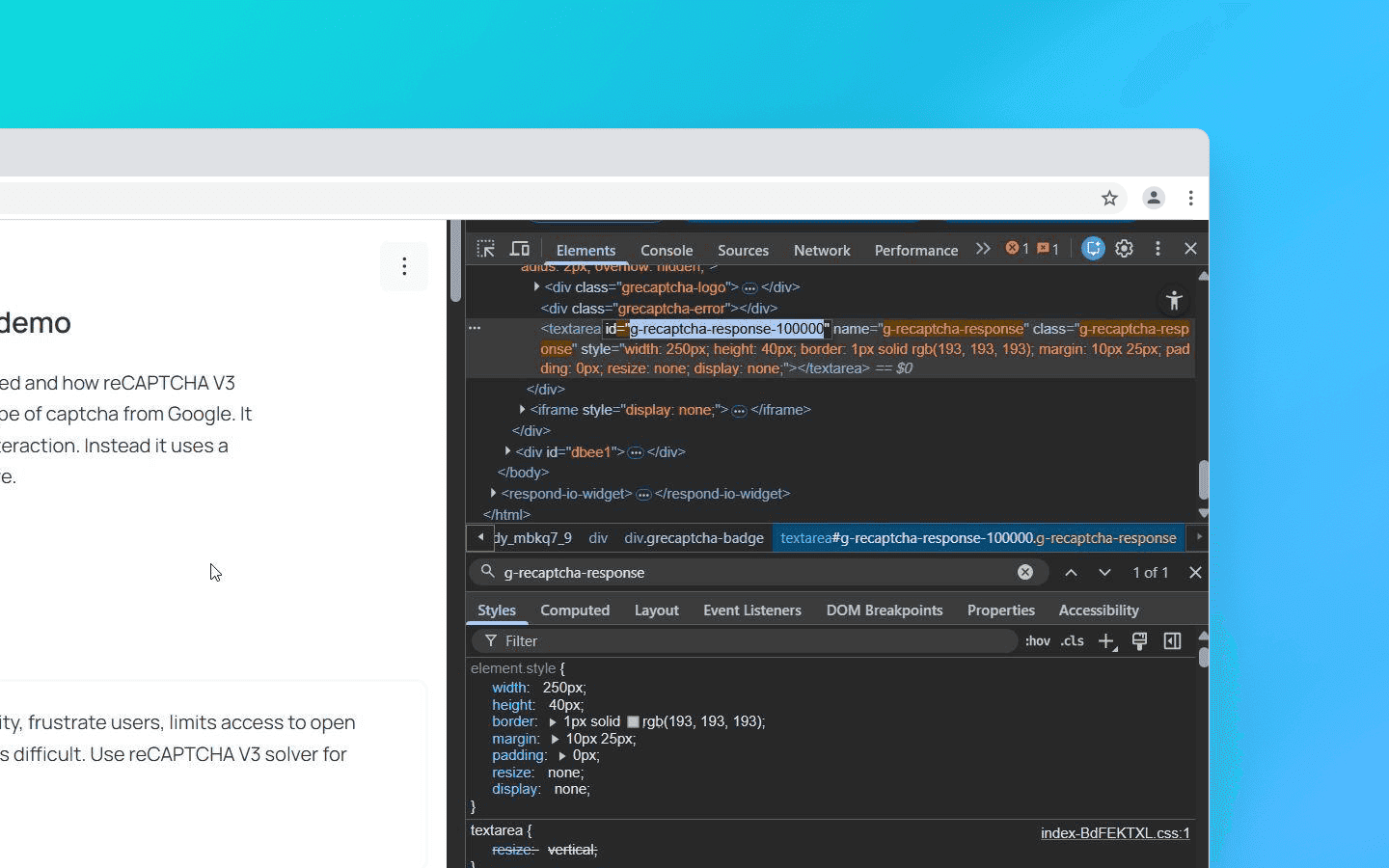

Mas simplesmente obter um token do serviço não é suficiente. O site não saberá que o captcha foi resolvido até que você aplique o token. Isso geralmente é feito via injeção de JavaScript:

Você precisa encontrar o campo oculto (geralmente

g-recaptcha-response) e inserir o token lá.A parte crucial: você deve chamar a função de retorno de chamada que aciona a verificação do lado do servidor. Sem esta etapa, o botão “Enviar” pode permanecer inativo.

# Insert token into hidden field driver.execute_script("document.getElementsByName('g-recaptcha-response')[0].value = arguments[0];", token) # Call the callback function (a trigger for the website) driver.execute_script(f"submitCallback('{token}');")

# Insert token into hidden field driver.execute_script("document.getElementsByName('g-recaptcha-response')[0].value = arguments[0];", token) # Call the callback function (a trigger for the website) driver.execute_script(f"submitCallback('{token}');")

Possíveis armadilhas:

Correspondência de User-Agent: É criticamente importante que o User-Agent usado durante o reconhecimento pelo serviço corresponda ao que você usa ao enviar o token. Se o serviço resolveu o captcha com o Chrome 139, mas você enviar o token com headers do Chrome 140, o token será rejeitado (isso é especialmente crítico para o Turnstile).

Correspondência de proxy: Para reCAPTCHA v3 e hCaptcha Enterprise, é altamente desejável enviar seu proxy para o serviço de reconhecimento, de modo que o captcha seja resolvido a partir do mesmo endereço IP que você usará para acessar o site. Caso contrário, o Google detectará a discrepância.

Parâmetros dinâmicos: Muitas vezes, apenas a chave do site não é suficiente. Por exemplo, se você trabalha com o Google SERP ou outros sistemas de proteção complexos, eles podem exigir o envio do parâmetro

data-s, que é gerado dinamicamente toda vez que a página é carregada. Se você enviar a chave do site para o serviço de solução sem este parâmetro, o token será válido, mas o site não o aceitará.

Emulação de navegador (Puppeteer/Selenium + Stealth)

Usado quando o site verifica o ambiente JS de forma muito rigorosa (Turnstile, hCaptcha Enterprise). Puppeteer ou Selenium padrão serão detectados imediatamente devido à propriedade navigator.webdriver = true.

Portanto, ferramentas adicionais devem ser usadas: Puppeteer-extra-plugin-stealth, Undetected Chromedriver, ou Octo Browser via API.

A essência do método é que o navegador usa um kernel do Chromium modificado (ele falsifica o kernel). Impressões digitais críticas (Canvas, WebGL, WebRTC, Áudio) são falsificadas no nível do código nativo em C++ em vez de através de injeções de JS.

Esse é o ponto principal, pois medidas de proteção como o Turnstile procuram vestígios de interferência no ambiente JS, mas no Octo não há. O navegador usa ruído de hardware único e parâmetros, passa por verificações de integridade, e você recebe o token automaticamente.

Este método é bastante exigente em termos de recursos de RAM e CPU, portanto, não é adequado para milhares de threads. Contudo, para 50–100 threads esta solução é ótima.

Se você precisar de mais de 100 threads, pode combiná-lo com o Docker usando as flags --no-sandbox --disable-gpu. Com o Playwright, você pode esperar cerca de 70% de taxa de sucesso ao contornar o Turnstile usando um plugin stealth e proxies residenciais. Como alternativa, você pode usar a API do Octo Browser (modo headless sem interface gráfica).

Solicitações a nível de HTTP (impressão digital TLS)

Esta é uma abordagem avançada para scraping de alto volume usando Go, Python Requests, e C#, onde o próprio navegador não é usado. Em vez disso, reproduz-se a impressão digital da rede.

Bibliotecas HTTP padrão, como Python Requests, formam um handshake TLS com diferenças características dos handshakes de navegadores padrão: por exemplo, uma ordem diferente de parâmetros e uma assinatura de conexão. O Cloudflare detecta tais discrepâncias e pode bloquear a solicitação antes que o script captcha até mesmo carregue.

Existem bibliotecas capazes de imitar a impressão digital TLS de um navegador real. Isso torna possível passar nos testes do Turnstile do Cloudflare sem lançar um navegador.

Por que seu bot recebe uma pontuação baixa ou uma proibição

Se você enviou o captcha para um serviço intermediário, inseriu o token que ele retornou, mas o site ainda não permitiu sua entrada, o problema provavelmente não é o captcha em si, mas um dos seguintes problemas:

Proxies sujos. IPs de datacenter são marcados pelo Google e Cloudflare como de alto risco por padrão. A única solução neste caso é usar proxies móveis ou residenciais.

Falta de preparação de perfil (relevante para reCAPTCHA v3). Você está tentando acessar o site usando um perfil limpo sem histórico. Para o reCAPTCHA v3, isso indica claramente um bot. Use perfis devidamente preparados com cookies SID/HSID salvos de uma sessão do Google autorizada.

Inconsistência de cabeçalhos. A ordem dos cabeçalhos na solicitação não corresponde à de um navegador real. Por exemplo, o Chrome sempre envia cabeçalhos em uma ordem específica (

Host -> Connection -> sec-ch-ua...). Se sua biblioteca os enviar de forma diferente, isso é um sinal de alerta para sistemas antifraude.

Conclusão

Em 2026, a automação requer uma arquitetura complexa e controle sobre todos os níveis de interação.

reCAPTCHA v3 é contornado não tanto resolvendo tarefas quanto gerenciando reputação: cultivo de perfis de qualidade, um histórico estável de interações e um ambiente consistente.

Cloudflare Turnstile impõe requisitos rigorosos à integridade do ambiente. Quaisquer discrepâncias em JS, API, ou impressões digitais TLS levam à redução da confiança e escalonamento da verificação.

hCaptcha depende mais fortemente de tarefas visuais, o que o torna relativamente mais suscetível ao reconhecimento automatizado através de modelos modernos de visão computacional.

Trabalhar com captchas hoje requer entender os princípios dos sistemas modernos de antibot e a capacidade de gerenciar a impressão digital a cada estágio de interação.

Mantenha o anonimato, aproveite o recurso multiconta e alcance seus objetivos com o melhor navegador antidetecção do mercado.

Como funcionam os captchas

Vamos primeiro ver como cada solução de captcha funciona:

reCAPTCHA v3 (Google)

Um exemplo clássico de um modelo de pontuação invisível. O navegador coleta dados sobre o comportamento do usuário e os troca com o Google por um token.

Este token é enviado para o servidor do site, que então envia uma solicitação secreta para o Google. O objetivo é verificar o token e receber uma resposta JSON com uma pontuação de risco variando de 0.0 (bot) a 1.0 (humano) e um rótulo de ação.

Se um usuário receber uma pontuação baixa (< 0.5), o proprietário do site configura um cenário para lidar com tal visitante — bloqueá-lo totalmente ou exibir um reCAPTCHA v2 visível para verificação adicional (os ubíquos semáforos).

Exemplo de integração: Em uma página com um captcha, o script é conectado da seguinte forma:

<script src="https://www.google.com/recaptcha/api.js?render=Your_site_key">

Quando a ação alvo ocorre (por exemplo, ao clicar no botão “Login”), o seguinte método é chamado

grecaptcha.execute('YOUR_SITE_KEY', {action: 'login'}).then(function(token) { // This token is sent to the website backend along with the form data });

O token é válido por apenas 2 minutos e pode ser usado para verificação apenas uma vez.

Um detalhe importante para scrapers: a pontuação depende não apenas do comportamento, mas também dos atributos empresariais do site. Quando o Google aumenta o peso do TLS ClientHello impressões digitais, a pontuação cai abaixo de 0.1 mesmo com um token válido se sua solicitação não imitar o Chrome 122+ (hash JA3). Aqui está um exemplo de verificação de backend:

import requests # client_ip must be obtained from request.remote_addr or headers response = requests.post('https://www.google.com/recaptcha/api/siteverify', data={ 'secret': 'YOUR_SECRET_KEY', 'response': token, 'remoteip': client_ip }).json() score = response.get('score', 0) if score < 0.5: # Fallback to v2 or blocking pass

Cloudflare Turnstile

Uma plataforma de verificação inteligente sem quebra-cabeças visuais que seleciona dinamicamente um conjunto de testes de navegador em segundo plano. Na maioria dos casos, realiza a verificação de forma invisível para o usuário — sem cliques, seleção de imagens ou outras ações explícitas.

Principais tipos de verificações incluem:

Prova de trabalho. O navegador recebe uma tarefa computacional (geralmente relacionada a hashing) que cria uma carga de curto prazo na CPU. O objetivo é aumentar o custo de solicitações automáticas em massa.

Verificação de integridade do ambiente. O sistema compara os parâmetros declarados do cliente (por exemplo,

User-Agent) com as capacidades reais do motor. Qualquer incompatibilidade entre as características declaradas e reais do ambiente aumenta a pontuação de risco.Disponibilidade de API. O suporte para padrões modernos da web é analisado (Canvas, WebAudio, WebRTC, etc.). Bots rodando em motores desatualizados ou limitados muitas vezes falham nesta etapa devido à implementação incompleta de tais interfaces.

Validação de implementação. O sistema verifica não apenas a presença de APIs, mas também a autenticidade comportamental de como elas funcionam; por exemplo, se a renderização do Canvas corresponde ao perfil de referência do Chrome real ou contém artefatos típicos de drivers virtualizados ou substituídos.

Além disso, o Turnstile verifica a API de Bateria e a Política de Permissões, já que bots rodando Node.js em modo headless costumam processar incorretamente navigator.getBattery(). Para contornar isso, ajuste-o através de puppeteer-extra:

await page.evaluateOnNewDocument(() => { const originalQuery = window.navigator.permissions.query; window.navigator.permissions.query = (parameters) => originalQuery(parameters).then(() => ({ state: 'granted' })); });

Após estas verificações, modelos de ML são aplicados para avaliar os resultados e um token único de curta duração é emitido.

A conexão do script funciona de maneira similar ao reCAPTCHA. Exemplo de integração:

<script src="https://challenges.cloudflare.com/turnstile/v0/api.js" async defer></script>

Elemento do widget:

<div class="cf-turnstile" data-sitekey="yourSiteKey"></div>

O Turnstile funciona em dois modos:

Gerenciado — um widget é exibido na página. Na maioria dos casos, ele passa na verificação automaticamente e imediatamente fica “verde” sem a participação do usuário.

Invisível — a verificação é realizada inteiramente em segundo plano e não é exibida na interface.

Se o sistema detectar aumento de risco ou anomalias nos sinais, ele pode escalar a verificação e solicitar uma ação adicional — por exemplo, verificação marcando uma caixa.

Após passar na verificação, o widget coloca um token no campo de formulário oculto cf-turnstile-response. O servidor do site recebe este token e envia uma solicitação POST para o Cloudflare: https://challenges.cloudflare.com/turnstile/v0/siteverify (parâmetros: secret e response=token).

O token, assim como no reCAPTCHA, é de uso único, mas dura mais — por 5 minutos. Se você receber success: false, o campo error-codes conterá o motivo (por exemplo, invalid-input-response significa que o token expirou ou foi forjado).

hCaptcha

Um modelo de verificação híbrido e uma alternativa privada às soluções do Google. Na configuração básica, usa a conhecida caixa de seleção “Eu sou humano”. Se sinais suspeitos forem detectados, o sistema escala a verificação e oferece tarefas visuais mais complexas — geralmente mais exigentes do que as do Google.

Além do cenário padrão, o hCaptcha está disponível nos modos Invisível e Passivo, onde a verificação ocorre com mínima ou nenhuma participação do usuário. Para clientes de nível empresarial, há um mecanismo semelhante ao modelo de pontuação do Google, que permite avaliação de risco sem exibir tarefas interativas.

Exemplo de integração: Conecta-se normalmente. A sintaxe do script é compatível com as soluções concorrentes:

<script src="https://js.hcaptcha.com/1/api.js" async defer></script> <div class="h-captcha" data-sitekey="YOUR_SITE_KEY"><

Após passar pelo captcha, um campo oculto h-captcha-response aparece no formulário. O servidor do site o verifica com uma solicitação POST: https://api.hcaptcha.com/siteverify. Parâmetros: secret, response, e preferencialmente remoteip.

Resposta do servidor: Na versão gratuita, tudo é simples:

{ "success": true, // or false "challenge_ts": "..." }

Na versão Empresarial, o JSON contém campos adicionais com uma pontuação de risco e razões de rejeição.

Tabela de comparação por critérios

Critério | reCAPTCHA v3 (Google) | Cloudflare Turnstile | hCaptcha |

Lógica de detecção (onde você pode perder pontos) | Histórico comportamental. O sistema leva em conta o rastro digital do usuário dentro do ecossistema do Google. A falta de histórico de pesquisa, cookies do Google, sessões autorizadas ou ter um endereço IP em listas de reputação reduz diretamente a pontuação de risco final. | Ambiente e impressão digital. Checa rigorosamente a consistência do navegador (impressão digital TLS, Canvas, WebGL). A incompatibilidade entre os parâmetros Headless e o Chrome real resulta em falha. | IP e comportamento. Reage agressivamente a IPs de datacenters e movimentos de mouse não naturais. Muitas vezes emite tarefas visuais complexas. |

Dificuldade de bypass | Alta. Conseguir um token é fácil, mas obter uma pontuação alta é difícil. Você precisará de perfis devidamente preparados e proxies residenciais. | Alta. Pode ser contornado com um navegador antidetecção de alta qualidade ou ajuste adequado do ambiente JS. | Médio/Alto. A principal medida de proteção é visual. Pode ser contornado usando serviços de reconhecimento visual dedicados (embora muitos tenham se tornado inadequados). |

Carga de recursos | Baixa. O script em si é leve, mas requer recursos para manter perfis (cookies, histórico). | Alta. Usa prova de trabalho e carrega a CPU com tarefas matemáticas. | Alta (tempo/dinheiro). Requer pagamento para resolver ou tempo gasto clicando. |

Dependência de JS/Cookies | Crítica. Não funciona sem JS. Para pontuação >0.3 cookies (SID/HSID) são quase obrigatórios. | Alta. Não funciona sem JS. Cookies são menos importantes do que a integridade das impressões digitais e um IP limpo. | Média. Requer JS. Cookies são secundários; um IP limpo é importante. Muitas vezes usado como um marcador clicável. |

Estratégias de bypass de captcha

Em tarefas que envolvem scraping em larga escala, multi-contas e interação intensiva com interfaces web, três abordagens podem ser usadas para resolver captchas. A escolha do método depende do volume de tráfego, estabilidade necessária e do nível de proteção do recurso alvo.

Delegar: usar um serviço intermediário

O método mais popular para sistemas escaláveis. Você não resolve a tarefa sozinho; em vez disso, você a envia para um intermediário que resolve o captcha para você e retorna o token.

Mas simplesmente obter um token do serviço não é suficiente. O site não saberá que o captcha foi resolvido até que você aplique o token. Isso geralmente é feito via injeção de JavaScript:

Você precisa encontrar o campo oculto (geralmente

g-recaptcha-response) e inserir o token lá.A parte crucial: você deve chamar a função de retorno de chamada que aciona a verificação do lado do servidor. Sem esta etapa, o botão “Enviar” pode permanecer inativo.

# Insert token into hidden field driver.execute_script("document.getElementsByName('g-recaptcha-response')[0].value = arguments[0];", token) # Call the callback function (a trigger for the website) driver.execute_script(f"submitCallback('{token}');")

Possíveis armadilhas:

Correspondência de User-Agent: É criticamente importante que o User-Agent usado durante o reconhecimento pelo serviço corresponda ao que você usa ao enviar o token. Se o serviço resolveu o captcha com o Chrome 139, mas você enviar o token com headers do Chrome 140, o token será rejeitado (isso é especialmente crítico para o Turnstile).

Correspondência de proxy: Para reCAPTCHA v3 e hCaptcha Enterprise, é altamente desejável enviar seu proxy para o serviço de reconhecimento, de modo que o captcha seja resolvido a partir do mesmo endereço IP que você usará para acessar o site. Caso contrário, o Google detectará a discrepância.

Parâmetros dinâmicos: Muitas vezes, apenas a chave do site não é suficiente. Por exemplo, se você trabalha com o Google SERP ou outros sistemas de proteção complexos, eles podem exigir o envio do parâmetro

data-s, que é gerado dinamicamente toda vez que a página é carregada. Se você enviar a chave do site para o serviço de solução sem este parâmetro, o token será válido, mas o site não o aceitará.

Emulação de navegador (Puppeteer/Selenium + Stealth)

Usado quando o site verifica o ambiente JS de forma muito rigorosa (Turnstile, hCaptcha Enterprise). Puppeteer ou Selenium padrão serão detectados imediatamente devido à propriedade navigator.webdriver = true.

Portanto, ferramentas adicionais devem ser usadas: Puppeteer-extra-plugin-stealth, Undetected Chromedriver, ou Octo Browser via API.

A essência do método é que o navegador usa um kernel do Chromium modificado (ele falsifica o kernel). Impressões digitais críticas (Canvas, WebGL, WebRTC, Áudio) são falsificadas no nível do código nativo em C++ em vez de através de injeções de JS.

Esse é o ponto principal, pois medidas de proteção como o Turnstile procuram vestígios de interferência no ambiente JS, mas no Octo não há. O navegador usa ruído de hardware único e parâmetros, passa por verificações de integridade, e você recebe o token automaticamente.

Este método é bastante exigente em termos de recursos de RAM e CPU, portanto, não é adequado para milhares de threads. Contudo, para 50–100 threads esta solução é ótima.

Se você precisar de mais de 100 threads, pode combiná-lo com o Docker usando as flags --no-sandbox --disable-gpu. Com o Playwright, você pode esperar cerca de 70% de taxa de sucesso ao contornar o Turnstile usando um plugin stealth e proxies residenciais. Como alternativa, você pode usar a API do Octo Browser (modo headless sem interface gráfica).

Solicitações a nível de HTTP (impressão digital TLS)

Esta é uma abordagem avançada para scraping de alto volume usando Go, Python Requests, e C#, onde o próprio navegador não é usado. Em vez disso, reproduz-se a impressão digital da rede.

Bibliotecas HTTP padrão, como Python Requests, formam um handshake TLS com diferenças características dos handshakes de navegadores padrão: por exemplo, uma ordem diferente de parâmetros e uma assinatura de conexão. O Cloudflare detecta tais discrepâncias e pode bloquear a solicitação antes que o script captcha até mesmo carregue.

Existem bibliotecas capazes de imitar a impressão digital TLS de um navegador real. Isso torna possível passar nos testes do Turnstile do Cloudflare sem lançar um navegador.

Por que seu bot recebe uma pontuação baixa ou uma proibição

Se você enviou o captcha para um serviço intermediário, inseriu o token que ele retornou, mas o site ainda não permitiu sua entrada, o problema provavelmente não é o captcha em si, mas um dos seguintes problemas:

Proxies sujos. IPs de datacenter são marcados pelo Google e Cloudflare como de alto risco por padrão. A única solução neste caso é usar proxies móveis ou residenciais.

Falta de preparação de perfil (relevante para reCAPTCHA v3). Você está tentando acessar o site usando um perfil limpo sem histórico. Para o reCAPTCHA v3, isso indica claramente um bot. Use perfis devidamente preparados com cookies SID/HSID salvos de uma sessão do Google autorizada.

Inconsistência de cabeçalhos. A ordem dos cabeçalhos na solicitação não corresponde à de um navegador real. Por exemplo, o Chrome sempre envia cabeçalhos em uma ordem específica (

Host -> Connection -> sec-ch-ua...). Se sua biblioteca os enviar de forma diferente, isso é um sinal de alerta para sistemas antifraude.

Conclusão

Em 2026, a automação requer uma arquitetura complexa e controle sobre todos os níveis de interação.

reCAPTCHA v3 é contornado não tanto resolvendo tarefas quanto gerenciando reputação: cultivo de perfis de qualidade, um histórico estável de interações e um ambiente consistente.

Cloudflare Turnstile impõe requisitos rigorosos à integridade do ambiente. Quaisquer discrepâncias em JS, API, ou impressões digitais TLS levam à redução da confiança e escalonamento da verificação.

hCaptcha depende mais fortemente de tarefas visuais, o que o torna relativamente mais suscetível ao reconhecimento automatizado através de modelos modernos de visão computacional.

Trabalhar com captchas hoje requer entender os princípios dos sistemas modernos de antibot e a capacidade de gerenciar a impressão digital a cada estágio de interação.

Mantenha-se atualizado com as últimas notícias do Octo Browser

Ao clicar no botão, você concorda com a nossa Política de Privacidade.

Mantenha-se atualizado com as últimas notícias do Octo Browser

Ao clicar no botão, você concorda com a nossa Política de Privacidade.

Mantenha-se atualizado com as últimas notícias do Octo Browser

Ao clicar no botão, você concorda com a nossa Política de Privacidade.

Junte-se ao Octo Browser agora mesmo

Ou entre em contato com a equipe de suporte no chat para tirar dúvidas a qualquer momento.

Junte-se ao Octo Browser agora mesmo

Ou entre em contato com a equipe de suporte no chat para tirar dúvidas a qualquer momento.

Junte-se ao Octo Browser agora mesmo

Ou entre em contato com a equipe de suporte no chat para tirar dúvidas a qualquer momento.