Este conteúdo não está disponível na Federação Russa

O acesso a este recurso no território da Federação Russa é proibido de acordo com a Lei Federal "Sobre Informação, Tecnologias da Informação e Proteção de Informação."

Como permanecer anônimo na Internet em 2026

30/04/2026

Andrey Vorster

Content Manager, Octo Browser

Em 2026, o rastreamento de usuários atingiu um novo nível. Órgãos reguladores do governo, redes de publicidade e até hackers coletam ativamente dados sobre cada passo que você dá online. Vazamentos de dados pessoais, banimentos de contas e restrições de acesso a conteúdo tornaram-se rotina.

Usamos muitos dispositivos para acessar a Internet. Cada um deles—seja um computador ou um smartphone—coleta e transmite dados para os sites que visitamos. Isso inclui informações como geolocalização, parâmetros do dispositivo, suas características técnicas e outros dados que permitem que as plataformas identifiquem usuários.

Neste artigo, abordaremos as formas mais populares e eficazes de proteger sua atividade online, explicaremos quais ferramentas usar e por que o anonimato não se trata apenas de ocultar seu endereço IP, mas de uma abordagem abrangente.

Índice

Mantenha o anonimato on-line com Octo Browser. Sua verdadeira impressão digital não pode ser rastreada.

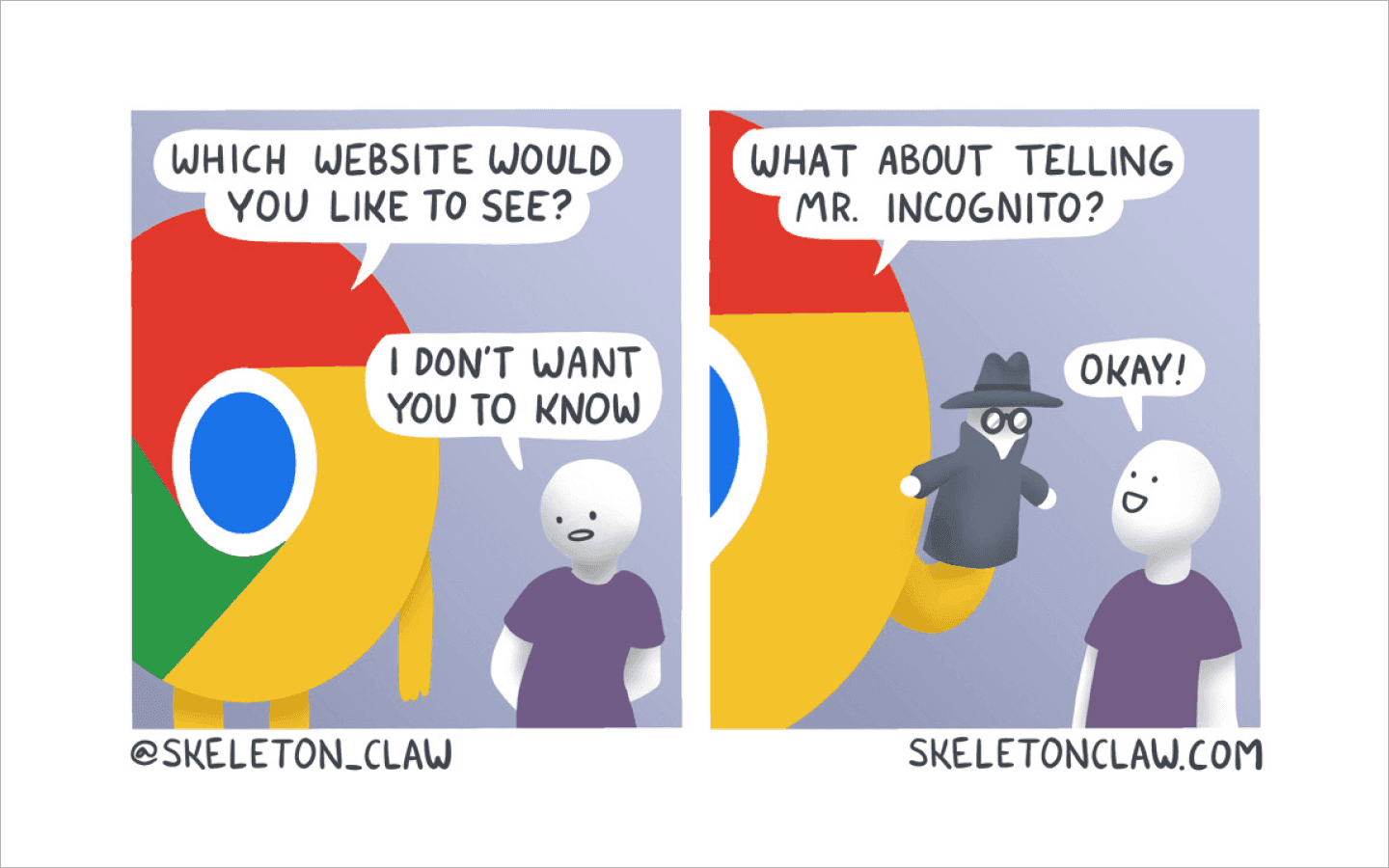

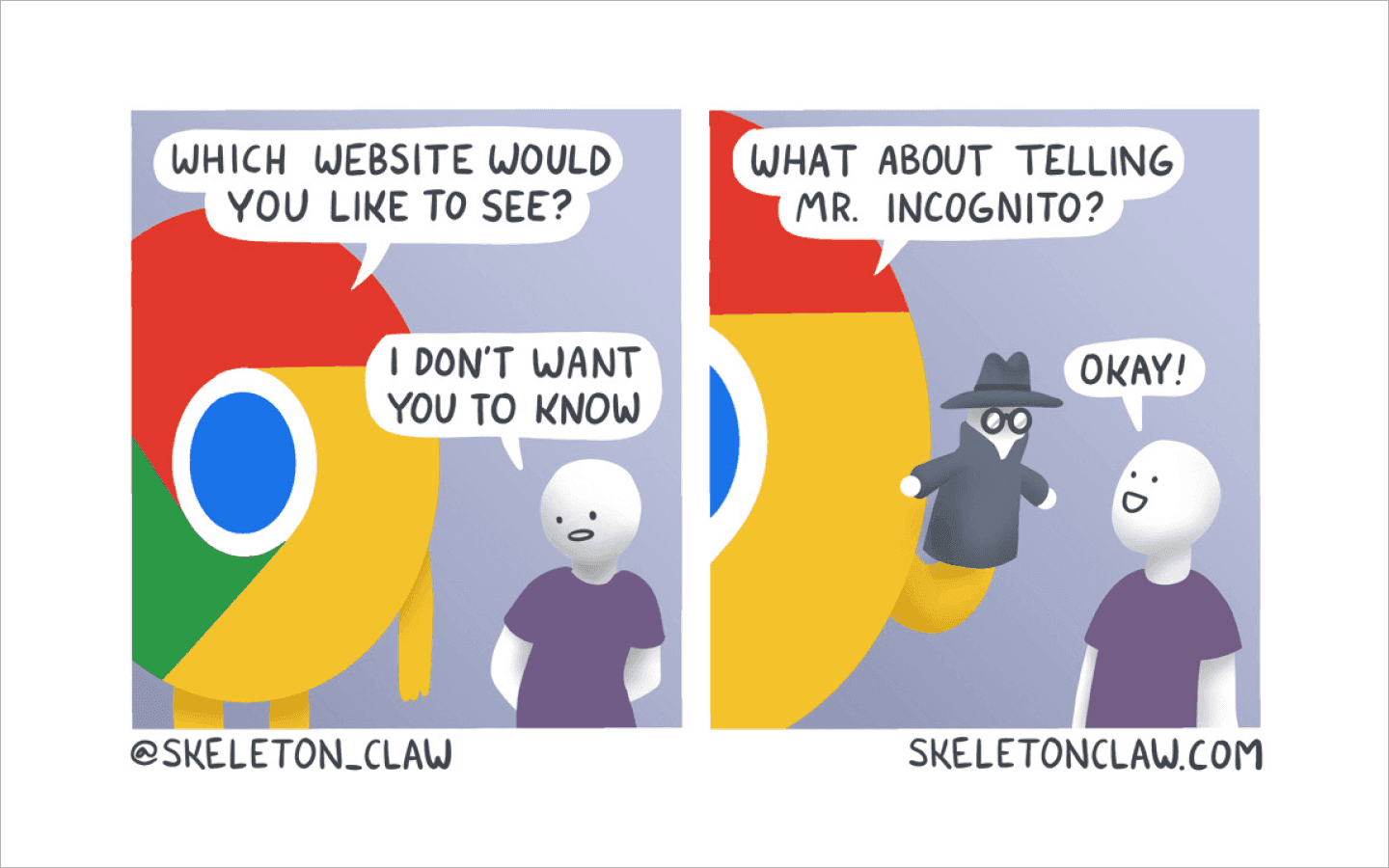

Modo anônimo: por que ele não é anonimato

Muitas pessoas acreditam que o modo anônimo no Chrome, Firefox ou Safari oferece anonimato real. Isso é um mito. Na prática, ele apenas impede que dados locais sejam salvos no seu dispositivo, mas não oculta sua atividade online.

O que o modo anônimo realmente faz

O navegador não salva seu histórico de navegação, senhas ou cookies no seu dispositivo: eles são excluídos depois que você fecha a janela. É aí que suas capacidades terminam.

O que continua conhecido

Seu endereço IP, localização e atividade ainda estão visíveis para:

seu provedor de Internet e os sites que você visita;

seu empregador, se você usar um computador de trabalho ou uma rede Wi‑Fi corporativa. Nesse caso, eles podem ver todo o seu tráfego através do gateway corporativo.

Em 2026, o Google removeu a capacidade técnica para que os sites detectem se um usuário está no modo anônimo. No entanto, isso não tornou o modo anônimo privado. Sua única função é ocultar rastros de atividade de outras pessoas que usam o mesmo dispositivo. Para trabalho anônimo na Internet, o modo anônimo é completamente inútil.

DuckDuckGo: um mecanismo de busca sem rastreamento

DuckDuckGo é um mecanismo de busca que não coleta dados do usuário. Ao contrário do Google, ele não personaliza resultados nem rastreia o histórico de buscas.

O mecanismo de busca usa seu próprio rastreador web, DuckDuckBot, para indexar resultados de várias fontes sem coletar dados do usuário. Como resultado, todos os usuários do DuckDuckGo recebem as mesmas respostas para consultas idênticas, independentemente de sua localização, histórico de buscas ou censura.

DuckDuckGo não armazena endereços IP, histórico de buscas ou impressões digitais do navegador. Mesmo que alguém — um hacker, agência governamental ou anunciante — tente obter dados sobre sua atividade, o DuckDuckGo simplesmente não pode fornecê-los.

Em 2026, o DuckDuckGo introduziu um modo de visualização de vídeos sem redirecionar para o YouTube. Você assiste ao vídeo dentro da interface do mecanismo de busca. O YouTube não vê seu IP e não pode criar um perfil de suas preferências.

Por padrão, o DuckDuckGo ativa a criptografia HTTPS para proteger sua conexão e evitar interceptações. O DuckDuckGo também oferece bloqueio de rastreadores integrado, impedindo que anunciantes monitorem seu comportamento online. Isso pode ser útil no marketing de afiliados ao pesquisar concorrentes: você vê resultados reais de busca, não uma “bolha de filtro” personalizada.

Bloqueadores de anúncios: como eles protegem você de rastreadores

Bloqueadores de anúncios fazem mais do que apenas remover banners. Eles também desativam scripts de rastreamento que coletam dados sobre o comportamento do usuário.

Como funciona:

Bloqueadores de anúncios (como uBlock Origin ou AdGuard) são instalados como extensões do navegador. Eles operam com base em filtros—listas de regras que determinam qual conteúdo bloquear. Quando você visita um site, o bloqueador analisa o código da página e oculta elementos que correspondem às regras. Por exemplo, se o filtro incluir a palavra “banner”, você não verá elementos com essa palavra na URL.

Quando os anúncios não são exibidos, os anunciantes não podem coletar dados do usuário. Além disso, seu dispositivo não carrega arquivos desnecessários, o que acelera o carregamento da página.

Como os rastreadores rastreiam você mesmo sem anúncios

Um site pode não ter anúncios visíveis, mas ainda incluir:

um pixel do Facebook (Meta);

um script do Google Analytics;

código de redirecionamento.

Essas ferramentas rastreiam quanto tempo você permanece em uma página, onde clica e qual dispositivo usa.

Quais bloqueadores funcionam em 2026

uBlock Origin: a melhor opção gratuita de código aberto, altamente eficiente com o Manifest V3 do Chrome e uso mínimo de recursos.

AdGuard: uma ferramenta avançada que bloqueia anúncios não apenas em navegadores, mas também em aplicativos. Ela também protege você contra rastreadores e sites maliciosos.

Ghostery: especializa-se em bloquear rastreadores e melhorar a velocidade de carregamento da página.

Privacy Badger (da EFF): adaptativo, bloqueia rastreadores sem listas predefinidas.

O YouTube combate ativamente os bloqueadores de anúncios, o que faz com que algumas extensões parem de funcionar. Uma solução é usar navegadores com sistemas de proteção integrados, como o Brave ou o Firefox com as configurações apropriadas.

Mensageiros seguros

Mensageiros anônimos usam criptografia de ponta a ponta. Isso significa que as informações são criptografadas no dispositivo do remetente e permanecem criptografadas enquanto passam pelos servidores do aplicativo até chegarem ao dispositivo do destinatário. Mesmo se forem interceptadas, a mensagem não pode ser descriptografada por invasores, provedores de Internet ou funcionários do aplicativo, porque eles não têm a chave necessária.

Mensageiros anônimos também oferecem exclusão automática de mensagens após um período definido. Você pode configurar um timer para que as mensagens sejam apagadas imediatamente após serem lidas. Esse recurso fornece proteção adicional caso partes não autorizadas obtenham acesso físico ao dispositivo.

Em 2026, os seguintes são usados para comunicação privada:

Signal: criptografia de ponta a ponta por padrão, código aberto, coleta mínima de metadados. O Signal não sabe com quem você está conversando, mesmo se solicitado pelas autoridades. Um ponto negativo é que ele exige um número de telefone. Para anonimato total, você precisa de um SIM separado ou de um número virtual.

Session: um mensageiro descentralizado sem necessidade de número de telefone ou e-mail. Você se registra usando um ID. O tráfego é roteado pela rede Loki. Os logs não são armazenados, proporcionando um alto nível de anonimato.

Telegram: apenas os chats secretos são criptografados. Os chats normais são armazenados nos servidores do Telegram em texto simples, o que significa que ele não é adequado quando a privacidade garantida é necessária.

Threema: um mensageiro pago focado em privacidade e segurança. Ele fornece criptografia de ponta a ponta para todos os dados: mensagens, chamadas, chats em grupo e arquivos. Não é necessário número de telefone nem e-mail. A empresa tem sede na Suíça, uma jurisdição com leis de privacidade rigorosas.

E-mail seguro: serviços que não leem suas mensagens

Fornecedores de e-mail seguro como ProtonMail e Tuta usam criptografia de ponta a ponta para e-mails. O processo é semelhante ao dos mensageiros anônimos: apenas o remetente e o destinatário podem ler a mensagem. Clientes de e-mail anônimo também usam medidas adicionais de segurança, como autenticação de dois fatores, para proteger ainda mais os dados do usuário. Ao contrário de serviços de e-mail populares como Outlook e Gmail, eles não analisam o conteúdo dos e-mails nem vendem dados do usuário para anunciantes.

Se você não quiser trocar de provedor de e-mail, pode usar uma extensão de navegador como Mailvelope. Ela criptografa e-mails enviados, de modo que apenas o destinatário possa lê-los. No entanto, o destinatário também precisa instalar a extensão para descriptografar a mensagem.

Serviço | Principais recursos | Criptografia e segurança | Preço e anonimato |

ProtonMail | Criptografia de ponta a ponta no lado do cliente. Servidores localizados na Suíça, uma jurisdição confiável | Não pode descriptografar e-mails, mesmo com ordem judicial | Plano grátis: 1 GB. Pagamentos anônimos via dinheiro ou criptomoeda |

Tuta | Código aberto e arquitetura de conhecimento zero | Usa criptografia pós-quântica TutaCrypt: proteção contra ataques futuros da computação quântica | Plano grátis: 1 GB. Aceita Monero para pagamentos anônimos |

Guerrilla Mail | E-mail descartável: os endereços duram uma hora, depois se autodestroem | Sem armazenamento de dados: uma vez excluídos, os e-mails não podem ser recuperados | Não requer registro: ideal para verificação de contas onde não há necessidade de contato de longo prazo |

Armazenamento criptografado

Serviços tradicionais de armazenamento em nuvem (Google Drive, OneDrive, Dropbox) armazenam as chaves de criptografia do lado deles. Isso significa que a empresa pode acessar seus arquivos mediante solicitação ou a seu próprio critério — por exemplo, para detectar conteúdo proibido ou violações de direitos autorais.

Serviços de armazenamento seguros como Tresorit, NordLocker e Proton Drive criptografam seus dados antes de enviá-los para a nuvem. As chaves de criptografia são armazenadas localmente no seu dispositivo, o que significa que somente você tem acesso aos seus dados. Mesmo que o provedor seja comprometido, ninguém pode acessar seus arquivos.

O armazenamento seguro em nuvem permite compartilhar arquivos assim como os serviços comuns de nuvem. Algumas plataformas permitem proteger links com senha, definir datas de expiração, limitar o número de downloads ou impedir capturas de tela.

VPNs sem logs para ocultar seu endereço IP

Uma VPN é uma conexão segura entre o usuário e um servidor que permite contornar restrições locais e manter a privacidade. Os dados transmitidos por uma VPN são criptografados, tornando-a uma das formas mais simples de anonimizar seu tráfego.

No entanto, essa tecnologia tem uma desvantagem: vazamentos ocasionais e repentinos de tráfego para a rede pública. O usuário pode não perceber que a conexão VPN caiu e que os dados estão vazando se o aplicativo VPN não restaurar a conexão automaticamente.

Além disso, usuários de VPN frequentemente experimentam redução na velocidade da Internet. A criptografia extra leva tempo, e o tráfego frequentemente é roteado por distâncias maiores devido à própria localização do servidor VPN.

O que importa em 2026

Uma política rigorosa de não registro: o provedor não armazena horários de conexão, endereços IP ou volumes de tráfego.

Servidores somente RAM: os dados são apagados na reinicialização.

Auditorias independentes: empresas como PwC ou Deloitte verificam o código.

Uma VPN é uma camada básica de proteção online. Para anonimato total, você precisa combiná-la com o TOR ou com navegadores antidetecção.

Proxies

Um servidor proxy é um servidor intermediário que lida com a troca de dados entre o usuário e os servidores de destino.

Um proxy permite navegar com certo grau de anonimato, já que seus dados passam por servidores localizados em diferentes partes do mundo. Isso torna o rastreamento do seu endereço IP significativamente mais difícil.

Usar um proxy faz sentido quando você precisa ocultar seu endereço IP real ou sua localização: por exemplo, para acessar serviços restritos em determinadas regiões. No entanto, muitos sites rastreiam mais de 100 parâmetros adicionais além do seu endereço IP, então depender apenas de proxies geralmente é insuficiente para a privacidade.

Saiba mais sobre os tipos de proxy em nosso artigo.

Navegador TOR

Em 2026, o TOR continua relevante para usuários que precisam de privacidade.

Como o TOR funciona

TOR (The Onion Router) é a solução mais conhecida para navegação anônima. Ele roteia o tráfego por vários nós, criptografando-o em cada etapa. O servidor final, conhecido como nó de saída, descriptografa os dados antes de enviá-los. Ao redirecionar o tráfego, o TOR falsifica seu IP para que os sites não possam ver seu endereço real.

Ao mesmo tempo, o TOR não criptografa os dados enviados à Internet por outros aplicativos no seu dispositivo. Como o tráfego passa por três nós TOR, as velocidades de conexão são significativamente mais lentas do que em um navegador padrão.

Prós:

Anonimato completo do endereço IP.

Proteção contra a vigilância do provedor de Internet.

Acesso a recursos bloqueados.

Contras:

Baixa velocidade de conexão.

Alguns sites bloqueiam o tráfego TOR.

Quando usar o TOR

O TOR é adequado quando o anonimato é mais importante do que a velocidade: acessar recursos bloqueados ou publicar informações sem deixar rastros.

Para operações de marketing em larga escala, o TOR é impraticável. Cada solicitação pode seguir rotas diferentes, e os sites detectam IPs em mudança e bloqueiam sessões.

Navegadores antidetecção

VPNs e proxies ocultam seu endereço IP, mas isso não é suficiente. Os sites veem dezenas de outros parâmetros que, juntos, podem identificar um usuário com alta precisão. Isso é conhecido como impressão digital do dispositivo.

Um navegador antidetecção usa mascaramento de impressão digital para ocultar os parâmetros reais do dispositivo. Ele permite que os usuários criem perfis isolados, cada um dos quais os sites percebem como um usuário real diferente.

Além disso, esse tipo de navegador permite trabalhar com várias contas simultaneamente criando perfis virtuais separados que não se sobrepõem. Como resultado, combinar um proxy ou VPN com um navegador antidetecção oferece o mais alto nível de anonimato online em comparação com os métodos acima.

Por que escolher o Octo Browser

Octo Browser é uma solução profissional para uso com múltiplas contas, que mascara impressões digitais no nível do kernel do navegador e impede a identificação do usuário por vazamentos de dados.

O Octo Browser é construído sobre Chromium, o mesmo kernel usado pelo navegador mais popular do mundo, o Google Chrome. É tão fácil de usar quanto um navegador comum, e seu desempenho continua igualmente rápido, mesmo com o anonimato adicional que ele oferece.

Conclusões

Nenhuma ferramenta isolada garante anonimato completo. No entanto, uma abordagem em camadas fornece um nível suficiente de proteção para uso profissional sem risco de banimento ou vazamentos de dados.

Use um sistema multicamadas adaptado às suas necessidades. Anonimato não significa apenas ocultar seu endereço IP real ou proteger os canais de transmissão de dados; ele também exige um mascaramento de alta qualidade da impressão digital do seu dispositivo.

FAQ

O modo anônimo é anônimo?

Não. O modo anônimo apenas impede que seu histórico de navegação seja armazenado localmente. Seu ISP, empregador e os sites ainda veem seu IP e sua atividade. O modo anônimo não é uma ferramenta de anonimato, apenas uma forma de evitar poluir o histórico de navegação compartilhado.

É possível permanecer anônimo online em 2026?

Teoricamente sim, mas é extremamente difícil. Rastreamento por impressão digital, vazamentos de dados e vigilância global tornam o anonimato absoluto quase impossível. Na prática, porém, você pode manter um alto nível de anonimato usando ferramentas especializadas.

Para mensagens, use aplicativos de comunicação criptografada. Para navegação, use proxies ou uma VPN. Para anonimato total, combine proxies com um navegador antidetecção.

Qual método é o mais seguro?

Navegadores antidetecção são considerados as soluções mais confiáveis para manter o anonimato online. Diferentemente de proxies ou VPNs, eles mascaram não apenas seu endereço IP, mas também a impressão digital do seu dispositivo. Como resultado, os sites não podem identificá-lo, e não detectam que você está usando um navegador antidetecção porque sua impressão digital se mistura perfeitamente com a dos outros usuários comuns.

Mantenha o anonimato on-line com Octo Browser. Sua verdadeira impressão digital não pode ser rastreada.

Modo anônimo: por que ele não é anonimato

Muitas pessoas acreditam que o modo anônimo no Chrome, Firefox ou Safari oferece anonimato real. Isso é um mito. Na prática, ele apenas impede que dados locais sejam salvos no seu dispositivo, mas não oculta sua atividade online.

O que o modo anônimo realmente faz

O navegador não salva seu histórico de navegação, senhas ou cookies no seu dispositivo: eles são excluídos depois que você fecha a janela. É aí que suas capacidades terminam.

O que continua conhecido

Seu endereço IP, localização e atividade ainda estão visíveis para:

seu provedor de Internet e os sites que você visita;

seu empregador, se você usar um computador de trabalho ou uma rede Wi‑Fi corporativa. Nesse caso, eles podem ver todo o seu tráfego através do gateway corporativo.

Em 2026, o Google removeu a capacidade técnica para que os sites detectem se um usuário está no modo anônimo. No entanto, isso não tornou o modo anônimo privado. Sua única função é ocultar rastros de atividade de outras pessoas que usam o mesmo dispositivo. Para trabalho anônimo na Internet, o modo anônimo é completamente inútil.

DuckDuckGo: um mecanismo de busca sem rastreamento

DuckDuckGo é um mecanismo de busca que não coleta dados do usuário. Ao contrário do Google, ele não personaliza resultados nem rastreia o histórico de buscas.

O mecanismo de busca usa seu próprio rastreador web, DuckDuckBot, para indexar resultados de várias fontes sem coletar dados do usuário. Como resultado, todos os usuários do DuckDuckGo recebem as mesmas respostas para consultas idênticas, independentemente de sua localização, histórico de buscas ou censura.

DuckDuckGo não armazena endereços IP, histórico de buscas ou impressões digitais do navegador. Mesmo que alguém — um hacker, agência governamental ou anunciante — tente obter dados sobre sua atividade, o DuckDuckGo simplesmente não pode fornecê-los.

Em 2026, o DuckDuckGo introduziu um modo de visualização de vídeos sem redirecionar para o YouTube. Você assiste ao vídeo dentro da interface do mecanismo de busca. O YouTube não vê seu IP e não pode criar um perfil de suas preferências.

Por padrão, o DuckDuckGo ativa a criptografia HTTPS para proteger sua conexão e evitar interceptações. O DuckDuckGo também oferece bloqueio de rastreadores integrado, impedindo que anunciantes monitorem seu comportamento online. Isso pode ser útil no marketing de afiliados ao pesquisar concorrentes: você vê resultados reais de busca, não uma “bolha de filtro” personalizada.

Bloqueadores de anúncios: como eles protegem você de rastreadores

Bloqueadores de anúncios fazem mais do que apenas remover banners. Eles também desativam scripts de rastreamento que coletam dados sobre o comportamento do usuário.

Como funciona:

Bloqueadores de anúncios (como uBlock Origin ou AdGuard) são instalados como extensões do navegador. Eles operam com base em filtros—listas de regras que determinam qual conteúdo bloquear. Quando você visita um site, o bloqueador analisa o código da página e oculta elementos que correspondem às regras. Por exemplo, se o filtro incluir a palavra “banner”, você não verá elementos com essa palavra na URL.

Quando os anúncios não são exibidos, os anunciantes não podem coletar dados do usuário. Além disso, seu dispositivo não carrega arquivos desnecessários, o que acelera o carregamento da página.

Como os rastreadores rastreiam você mesmo sem anúncios

Um site pode não ter anúncios visíveis, mas ainda incluir:

um pixel do Facebook (Meta);

um script do Google Analytics;

código de redirecionamento.

Essas ferramentas rastreiam quanto tempo você permanece em uma página, onde clica e qual dispositivo usa.

Quais bloqueadores funcionam em 2026

uBlock Origin: a melhor opção gratuita de código aberto, altamente eficiente com o Manifest V3 do Chrome e uso mínimo de recursos.

AdGuard: uma ferramenta avançada que bloqueia anúncios não apenas em navegadores, mas também em aplicativos. Ela também protege você contra rastreadores e sites maliciosos.

Ghostery: especializa-se em bloquear rastreadores e melhorar a velocidade de carregamento da página.

Privacy Badger (da EFF): adaptativo, bloqueia rastreadores sem listas predefinidas.

O YouTube combate ativamente os bloqueadores de anúncios, o que faz com que algumas extensões parem de funcionar. Uma solução é usar navegadores com sistemas de proteção integrados, como o Brave ou o Firefox com as configurações apropriadas.

Mensageiros seguros

Mensageiros anônimos usam criptografia de ponta a ponta. Isso significa que as informações são criptografadas no dispositivo do remetente e permanecem criptografadas enquanto passam pelos servidores do aplicativo até chegarem ao dispositivo do destinatário. Mesmo se forem interceptadas, a mensagem não pode ser descriptografada por invasores, provedores de Internet ou funcionários do aplicativo, porque eles não têm a chave necessária.

Mensageiros anônimos também oferecem exclusão automática de mensagens após um período definido. Você pode configurar um timer para que as mensagens sejam apagadas imediatamente após serem lidas. Esse recurso fornece proteção adicional caso partes não autorizadas obtenham acesso físico ao dispositivo.

Em 2026, os seguintes são usados para comunicação privada:

Signal: criptografia de ponta a ponta por padrão, código aberto, coleta mínima de metadados. O Signal não sabe com quem você está conversando, mesmo se solicitado pelas autoridades. Um ponto negativo é que ele exige um número de telefone. Para anonimato total, você precisa de um SIM separado ou de um número virtual.

Session: um mensageiro descentralizado sem necessidade de número de telefone ou e-mail. Você se registra usando um ID. O tráfego é roteado pela rede Loki. Os logs não são armazenados, proporcionando um alto nível de anonimato.

Telegram: apenas os chats secretos são criptografados. Os chats normais são armazenados nos servidores do Telegram em texto simples, o que significa que ele não é adequado quando a privacidade garantida é necessária.

Threema: um mensageiro pago focado em privacidade e segurança. Ele fornece criptografia de ponta a ponta para todos os dados: mensagens, chamadas, chats em grupo e arquivos. Não é necessário número de telefone nem e-mail. A empresa tem sede na Suíça, uma jurisdição com leis de privacidade rigorosas.

E-mail seguro: serviços que não leem suas mensagens

Fornecedores de e-mail seguro como ProtonMail e Tuta usam criptografia de ponta a ponta para e-mails. O processo é semelhante ao dos mensageiros anônimos: apenas o remetente e o destinatário podem ler a mensagem. Clientes de e-mail anônimo também usam medidas adicionais de segurança, como autenticação de dois fatores, para proteger ainda mais os dados do usuário. Ao contrário de serviços de e-mail populares como Outlook e Gmail, eles não analisam o conteúdo dos e-mails nem vendem dados do usuário para anunciantes.

Se você não quiser trocar de provedor de e-mail, pode usar uma extensão de navegador como Mailvelope. Ela criptografa e-mails enviados, de modo que apenas o destinatário possa lê-los. No entanto, o destinatário também precisa instalar a extensão para descriptografar a mensagem.

Serviço | Principais recursos | Criptografia e segurança | Preço e anonimato |

ProtonMail | Criptografia de ponta a ponta no lado do cliente. Servidores localizados na Suíça, uma jurisdição confiável | Não pode descriptografar e-mails, mesmo com ordem judicial | Plano grátis: 1 GB. Pagamentos anônimos via dinheiro ou criptomoeda |

Tuta | Código aberto e arquitetura de conhecimento zero | Usa criptografia pós-quântica TutaCrypt: proteção contra ataques futuros da computação quântica | Plano grátis: 1 GB. Aceita Monero para pagamentos anônimos |

Guerrilla Mail | E-mail descartável: os endereços duram uma hora, depois se autodestroem | Sem armazenamento de dados: uma vez excluídos, os e-mails não podem ser recuperados | Não requer registro: ideal para verificação de contas onde não há necessidade de contato de longo prazo |

Armazenamento criptografado

Serviços tradicionais de armazenamento em nuvem (Google Drive, OneDrive, Dropbox) armazenam as chaves de criptografia do lado deles. Isso significa que a empresa pode acessar seus arquivos mediante solicitação ou a seu próprio critério — por exemplo, para detectar conteúdo proibido ou violações de direitos autorais.

Serviços de armazenamento seguros como Tresorit, NordLocker e Proton Drive criptografam seus dados antes de enviá-los para a nuvem. As chaves de criptografia são armazenadas localmente no seu dispositivo, o que significa que somente você tem acesso aos seus dados. Mesmo que o provedor seja comprometido, ninguém pode acessar seus arquivos.

O armazenamento seguro em nuvem permite compartilhar arquivos assim como os serviços comuns de nuvem. Algumas plataformas permitem proteger links com senha, definir datas de expiração, limitar o número de downloads ou impedir capturas de tela.

VPNs sem logs para ocultar seu endereço IP

Uma VPN é uma conexão segura entre o usuário e um servidor que permite contornar restrições locais e manter a privacidade. Os dados transmitidos por uma VPN são criptografados, tornando-a uma das formas mais simples de anonimizar seu tráfego.

No entanto, essa tecnologia tem uma desvantagem: vazamentos ocasionais e repentinos de tráfego para a rede pública. O usuário pode não perceber que a conexão VPN caiu e que os dados estão vazando se o aplicativo VPN não restaurar a conexão automaticamente.

Além disso, usuários de VPN frequentemente experimentam redução na velocidade da Internet. A criptografia extra leva tempo, e o tráfego frequentemente é roteado por distâncias maiores devido à própria localização do servidor VPN.

O que importa em 2026

Uma política rigorosa de não registro: o provedor não armazena horários de conexão, endereços IP ou volumes de tráfego.

Servidores somente RAM: os dados são apagados na reinicialização.

Auditorias independentes: empresas como PwC ou Deloitte verificam o código.

Uma VPN é uma camada básica de proteção online. Para anonimato total, você precisa combiná-la com o TOR ou com navegadores antidetecção.

Proxies

Um servidor proxy é um servidor intermediário que lida com a troca de dados entre o usuário e os servidores de destino.

Um proxy permite navegar com certo grau de anonimato, já que seus dados passam por servidores localizados em diferentes partes do mundo. Isso torna o rastreamento do seu endereço IP significativamente mais difícil.

Usar um proxy faz sentido quando você precisa ocultar seu endereço IP real ou sua localização: por exemplo, para acessar serviços restritos em determinadas regiões. No entanto, muitos sites rastreiam mais de 100 parâmetros adicionais além do seu endereço IP, então depender apenas de proxies geralmente é insuficiente para a privacidade.

Saiba mais sobre os tipos de proxy em nosso artigo.

Navegador TOR

Em 2026, o TOR continua relevante para usuários que precisam de privacidade.

Como o TOR funciona

TOR (The Onion Router) é a solução mais conhecida para navegação anônima. Ele roteia o tráfego por vários nós, criptografando-o em cada etapa. O servidor final, conhecido como nó de saída, descriptografa os dados antes de enviá-los. Ao redirecionar o tráfego, o TOR falsifica seu IP para que os sites não possam ver seu endereço real.

Ao mesmo tempo, o TOR não criptografa os dados enviados à Internet por outros aplicativos no seu dispositivo. Como o tráfego passa por três nós TOR, as velocidades de conexão são significativamente mais lentas do que em um navegador padrão.

Prós:

Anonimato completo do endereço IP.

Proteção contra a vigilância do provedor de Internet.

Acesso a recursos bloqueados.

Contras:

Baixa velocidade de conexão.

Alguns sites bloqueiam o tráfego TOR.

Quando usar o TOR

O TOR é adequado quando o anonimato é mais importante do que a velocidade: acessar recursos bloqueados ou publicar informações sem deixar rastros.

Para operações de marketing em larga escala, o TOR é impraticável. Cada solicitação pode seguir rotas diferentes, e os sites detectam IPs em mudança e bloqueiam sessões.

Navegadores antidetecção

VPNs e proxies ocultam seu endereço IP, mas isso não é suficiente. Os sites veem dezenas de outros parâmetros que, juntos, podem identificar um usuário com alta precisão. Isso é conhecido como impressão digital do dispositivo.

Um navegador antidetecção usa mascaramento de impressão digital para ocultar os parâmetros reais do dispositivo. Ele permite que os usuários criem perfis isolados, cada um dos quais os sites percebem como um usuário real diferente.

Além disso, esse tipo de navegador permite trabalhar com várias contas simultaneamente criando perfis virtuais separados que não se sobrepõem. Como resultado, combinar um proxy ou VPN com um navegador antidetecção oferece o mais alto nível de anonimato online em comparação com os métodos acima.

Por que escolher o Octo Browser

Octo Browser é uma solução profissional para uso com múltiplas contas, que mascara impressões digitais no nível do kernel do navegador e impede a identificação do usuário por vazamentos de dados.

O Octo Browser é construído sobre Chromium, o mesmo kernel usado pelo navegador mais popular do mundo, o Google Chrome. É tão fácil de usar quanto um navegador comum, e seu desempenho continua igualmente rápido, mesmo com o anonimato adicional que ele oferece.

Conclusões

Nenhuma ferramenta isolada garante anonimato completo. No entanto, uma abordagem em camadas fornece um nível suficiente de proteção para uso profissional sem risco de banimento ou vazamentos de dados.

Use um sistema multicamadas adaptado às suas necessidades. Anonimato não significa apenas ocultar seu endereço IP real ou proteger os canais de transmissão de dados; ele também exige um mascaramento de alta qualidade da impressão digital do seu dispositivo.

FAQ

O modo anônimo é anônimo?

Não. O modo anônimo apenas impede que seu histórico de navegação seja armazenado localmente. Seu ISP, empregador e os sites ainda veem seu IP e sua atividade. O modo anônimo não é uma ferramenta de anonimato, apenas uma forma de evitar poluir o histórico de navegação compartilhado.

É possível permanecer anônimo online em 2026?

Teoricamente sim, mas é extremamente difícil. Rastreamento por impressão digital, vazamentos de dados e vigilância global tornam o anonimato absoluto quase impossível. Na prática, porém, você pode manter um alto nível de anonimato usando ferramentas especializadas.

Para mensagens, use aplicativos de comunicação criptografada. Para navegação, use proxies ou uma VPN. Para anonimato total, combine proxies com um navegador antidetecção.

Qual método é o mais seguro?

Navegadores antidetecção são considerados as soluções mais confiáveis para manter o anonimato online. Diferentemente de proxies ou VPNs, eles mascaram não apenas seu endereço IP, mas também a impressão digital do seu dispositivo. Como resultado, os sites não podem identificá-lo, e não detectam que você está usando um navegador antidetecção porque sua impressão digital se mistura perfeitamente com a dos outros usuários comuns.

Mantenha-se atualizado com as últimas notícias do Octo Browser

Ao clicar no botão, você concorda com a nossa Política de Privacidade.

Mantenha-se atualizado com as últimas notícias do Octo Browser

Ao clicar no botão, você concorda com a nossa Política de Privacidade.

Mantenha-se atualizado com as últimas notícias do Octo Browser

Ao clicar no botão, você concorda com a nossa Política de Privacidade.

Junte-se ao Octo Browser agora mesmo

Ou entre em contato com a equipe de suporte no chat para tirar dúvidas a qualquer momento.

Junte-se ao Octo Browser agora mesmo

Ou entre em contato com a equipe de suporte no chat para tirar dúvidas a qualquer momento.

Junte-se ao Octo Browser agora mesmo

Ou entre em contato com a equipe de suporte no chat para tirar dúvidas a qualquer momento.