Как работают капчи нового поколения и почему это важно для автоматизации

17.03.2026

Markus_automation

Expert in data parsing and automation

Современные капчи давно вышли за рамки простых головоломок против ботов. Это комплексные системы поведенческой и средовой верификации, которые анализируют не только введенный токен, но и цифровой отпечаток пользователя, характеристики его окружения и поведенческие паттерны. Видимый интерфейс — лишь финальный слой многоуровневой проверки.

Для разработчиков парсеров, скриптов автоматизации и антидетект-инфраструктуры принципиально важно понимать внутреннюю механику этих решений. Практическая работа с капчами сводится к двум ключевым аспектам:

Скоринг — кто и по какой модели рассчитывает коэффициент риска (score).

Сигналы — какие данные собираются на клиенте и каким образом они передаются на сервер валидации.

Разные системы реализуют эти механизмы по-разному. В статье мы разберем три наиболее распространенных и технически продвинутых решения: reCAPTCHA v3, Cloudflare Turnstile и hCaptcha — их архитектуру, источники сигналов и подходы к оценке риска.

Содержание

Сохраняйте анонимность, используйте преимущества мультиаккаунтинга и добивайтесь своих целей с самым качественным решением на рынке антидетект-браузеров.

Как работают капчи

Перед тем как перейти к распознаванию, давайте разберемся с тем, как работает каждая капча.

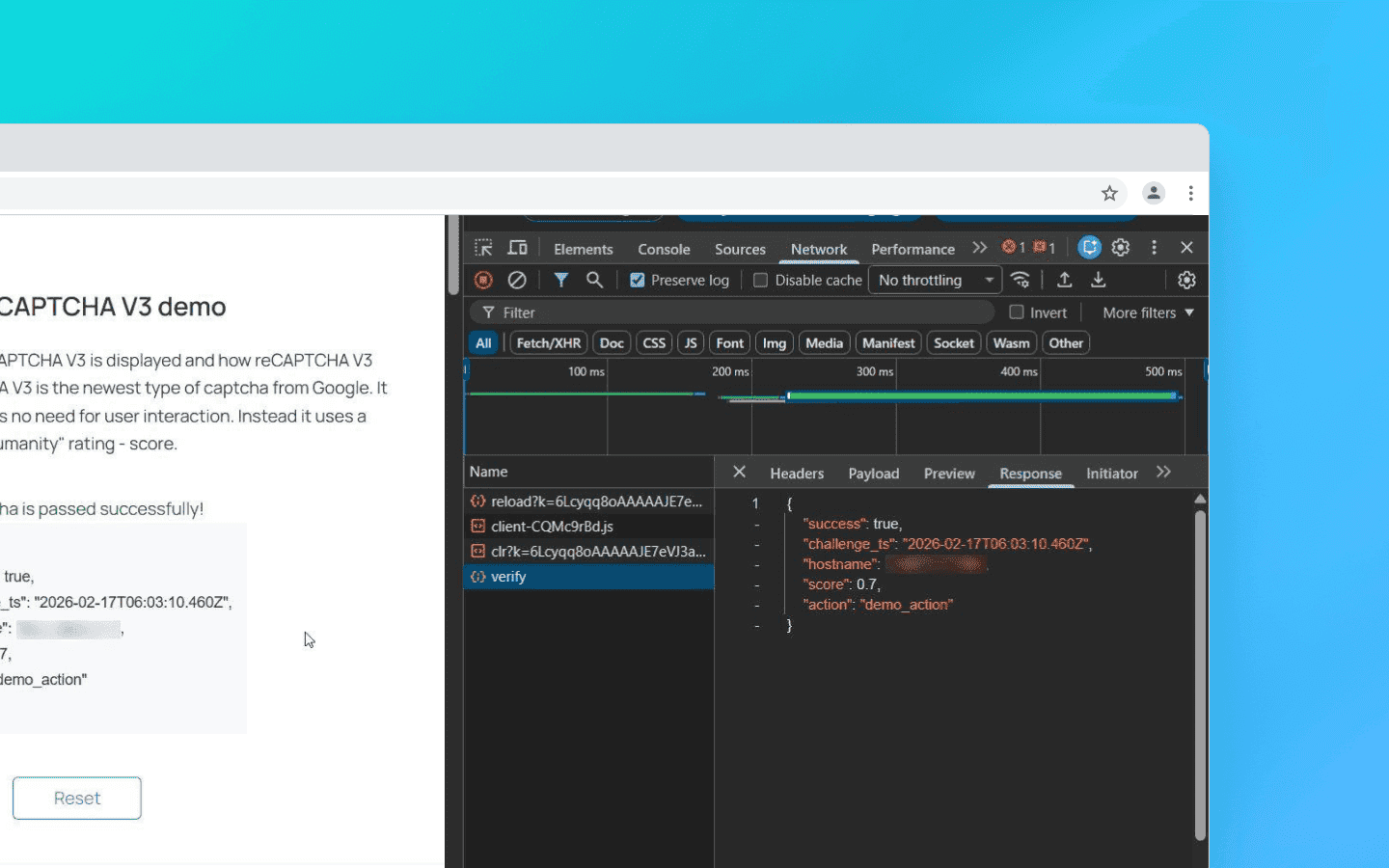

reCAPTCHA v3 (Google)

Классический пример невидимой скоринговой модели. Браузер собирает данные о поведении пользователя и обменивает их у Google на токен.

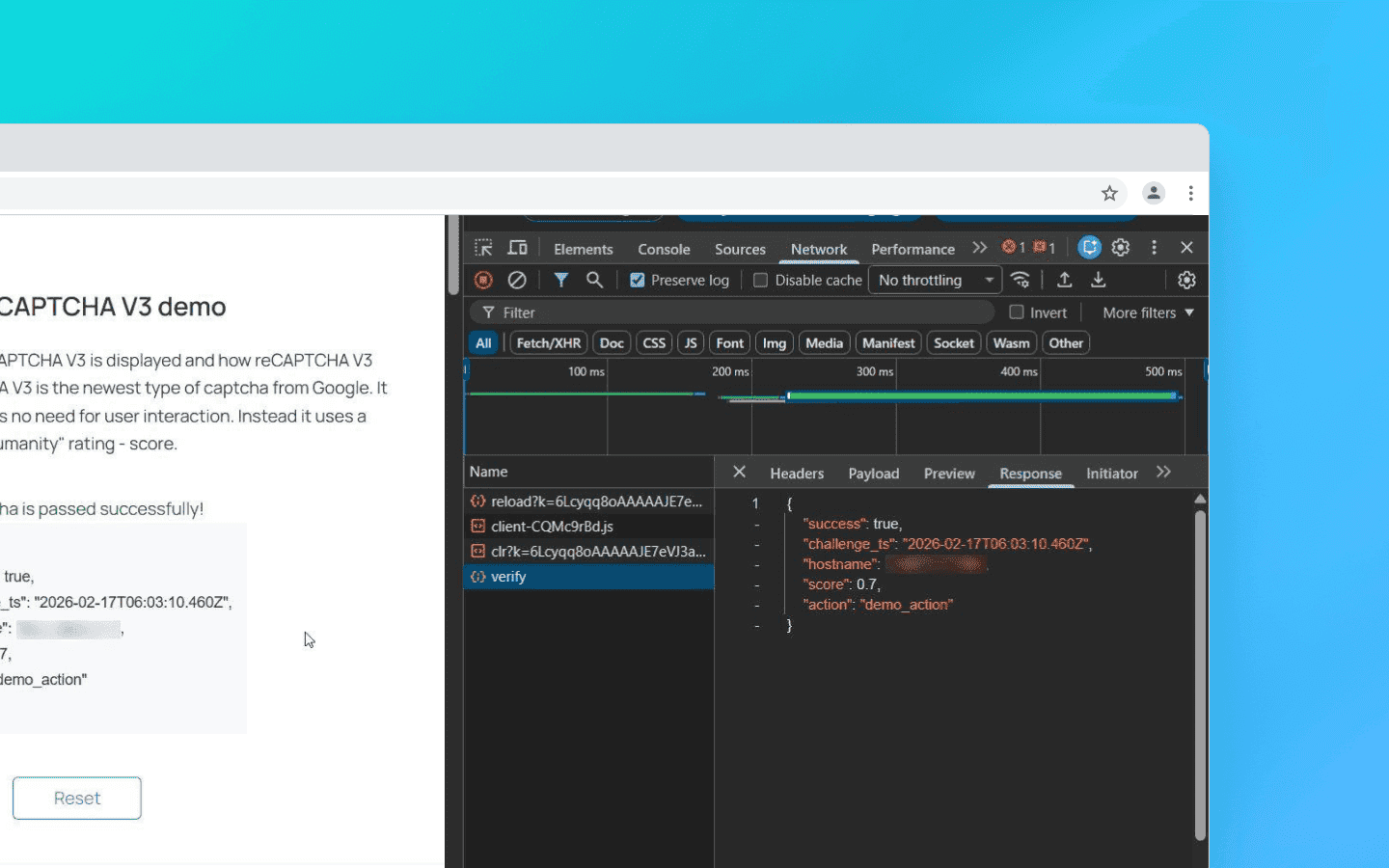

Этот токен передается на сервер сайта, с которого отправляется секретный запрос в Google. Цель — проверить токен и получить в ответ JSON с оценкой риска (score) от 0.0 (бот) до 1.0 (человек) и меткой действия (action).

Если пользователь получил низкий score (< 0.5), владелец сайта настраивает сценарий, что делать с таким посетителем — заблокировать его или показать видимую reCAPTCHA v2 для дополнительной проверки (привычные нам светофоры).

Пример интеграции: На странице с капчей скрипт подключается так:

<script src="https://www.google.com/recaptcha/api.js?render=Ваш_site_key">

<script src="https://www.google.com/recaptcha/api.js?render=Ваш_site_key">

При целевом действии (например, нажатии кнопки «Войти») вызывается метод:

grecaptcha.execute('ВАШ_SITE_KEY', {action: 'login'}).then(function(token) { // Этот токен отправляется на бэкенд сайта вместе с данными формы });

grecaptcha.execute('ВАШ_SITE_KEY', {action: 'login'}).then(function(token) { // Этот токен отправляется на бэкенд сайта вместе с данными формы });

Токен валиден всего 2 минуты и может быть использован для проверки только один раз

Важный нюанс для парсеров: score зависит не только от поведения, но и от enterprise-атрибутов сайта. Когда Google усиливает вес TLS ClientHello-отпечатков — score падает ниже 0.1 даже с валидным токеном, если ваш запрос не имитирует Chrome 122+ (JA3-хэш). Пример проверки на бэкенде:

import requests # client_ip нужно получить из request.remote_addr или заголовков response = requests.post('https://www.google.com/recaptcha/api/siteverify', data={ 'secret': 'YOUR_SECRET_KEY', 'response': token, 'remoteip': client_ip }).json() score = response.get('score', 0) if score < 0.5: # Логика fallback на v2 или блокировка pass

import requests # client_ip нужно получить из request.remote_addr или заголовков response = requests.post('https://www.google.com/recaptcha/api/siteverify', data={ 'secret': 'YOUR_SECRET_KEY', 'response': token, 'remoteip': client_ip }).json() score = response.get('score', 0) if score < 0.5: # Логика fallback на v2 или блокировка pass

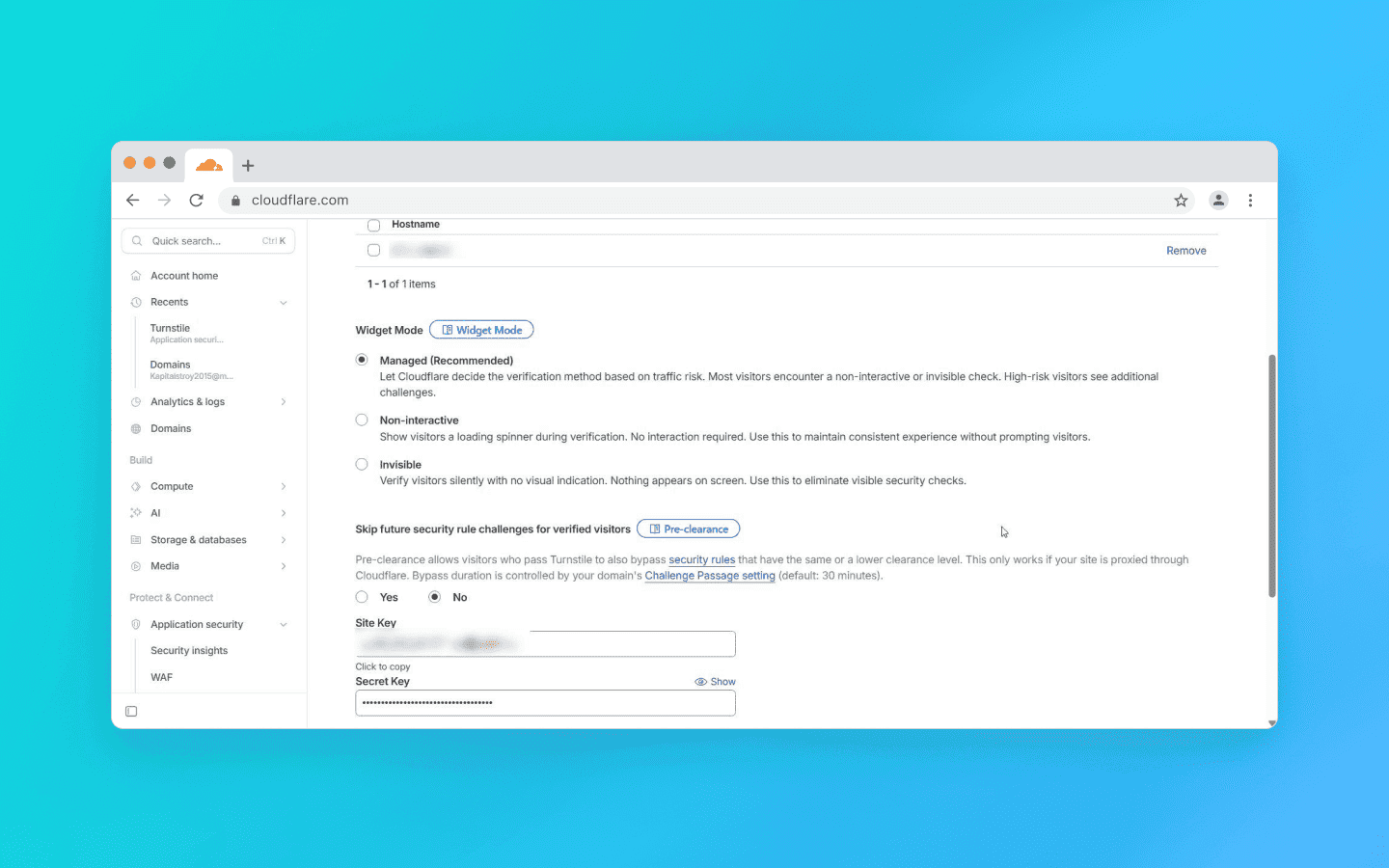

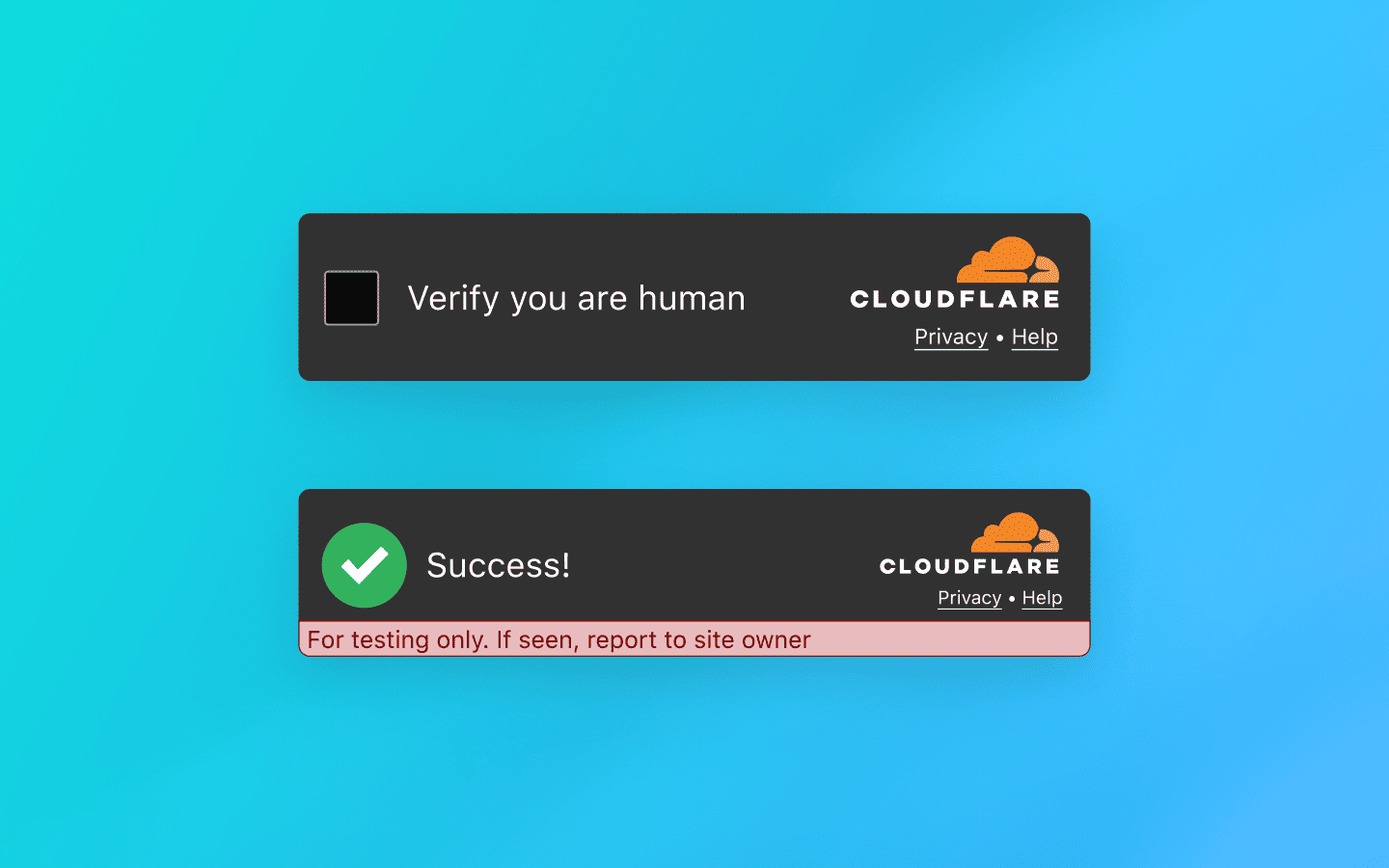

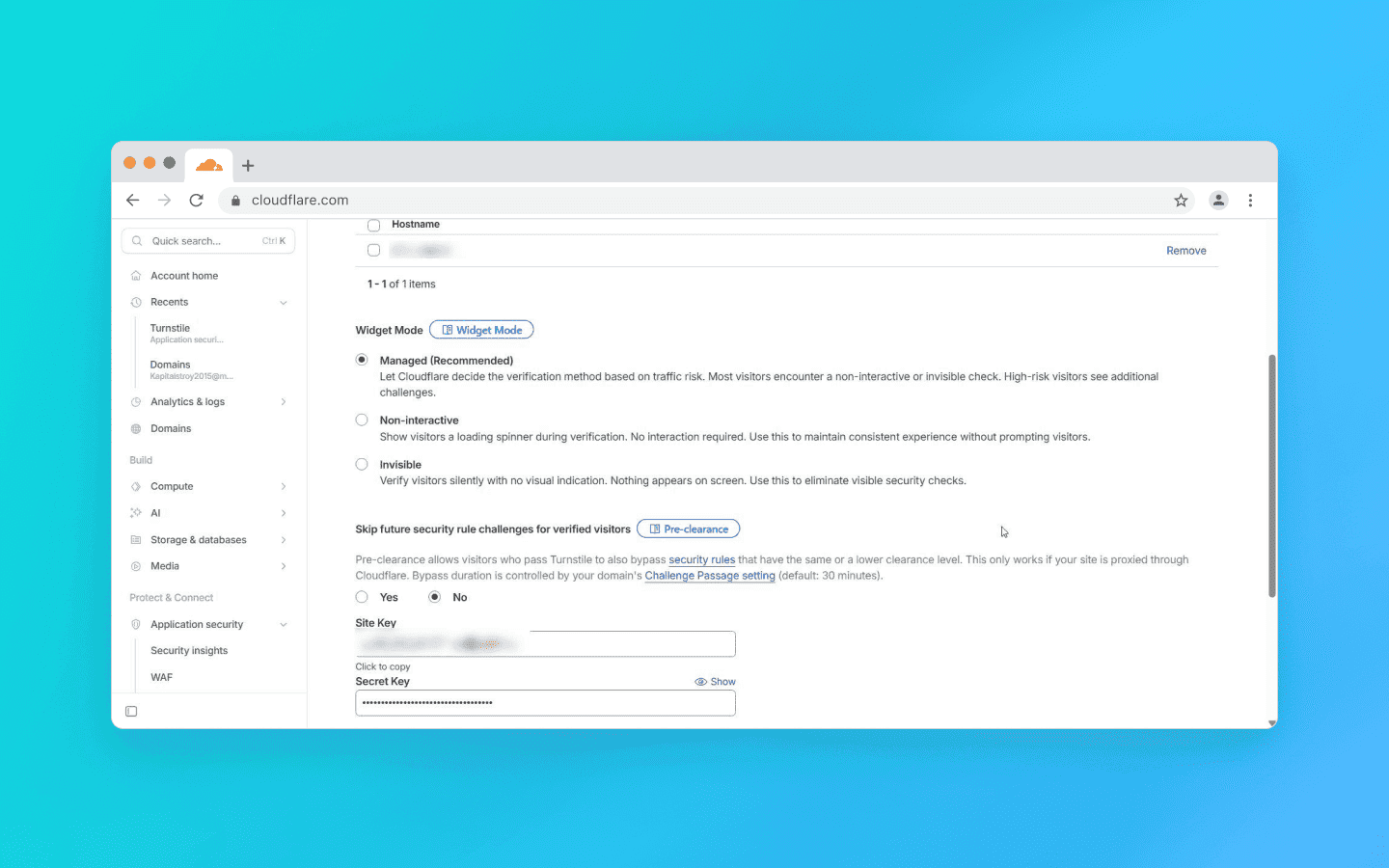

Cloudflare Turnstile

Интеллектуальная платформа проверки без визуальных пазлов, которая динамически подбирает набор фоновых браузерных тестов. В большинстве случаев проводит верификацию незаметно для пользователя — без кликов, выбора изображений и других явных действий.

Основные типы проверок:

Proof‑of‑work. Браузеру предлагается вычислительная задача (обычно подбор хеша), создающая кратковременную нагрузку на CPU. Цель — повысить стоимость массовых автоматизированных запросов.

Проверка целостности окружения. Система сопоставляет заявленные параметры клиента (например,

User-Agent) с фактическими возможностями движка. Несоответствие между декларативными и реальными характеристиками среды повышает риск-скор.Доступность API. Анализируется поддержка современных веб-стандартов (Canvas, WebAudio, WebRTC и др.). Боты на устаревших или урезанных движках часто не проходят этот этап из-за неполной реализации интерфейсов.

Валидация реализации. Проверяется не только наличие API, но и поведенческая достоверность их работы. Например, совпадает ли рендеринг Canvas с эталонным профилем реального Chrome, либо присутствуют артефакты, характерные для виртуализированных или подмененных драйверов.

Дополнительно Turnstile проверяет Battery API и Permissions Policy — боты на Node.js в headless режиме часто некорректно обрабатывают navigator.getBattery(). Для обхода патчите через puppeteer-extra:

await page.evaluateOnNewDocument(() => { const originalQuery = window.navigator.permissions.query; window.navigator.permissions.query = (parameters) => originalQuery(parameters).then(() => ({ state: 'granted' })); });

await page.evaluateOnNewDocument(() => { const originalQuery = window.navigator.permissions.query; window.navigator.permissions.query = (parameters) => originalQuery(parameters).then(() => ({ state: 'granted' })); });

После описанных проверок применяются ML‑модели для оценки результата и выдается одноразовый короткоживущий токен.

Подключение скрипта происходит аналогично reCAPTCHA. Пример интеграции:

<script src="https://challenges.cloudflare.com/turnstile/v0/api.js" async defer></script>

<script src="https://challenges.cloudflare.com/turnstile/v0/api.js" async defer></script>

Элемент виджета:

<div class="cf-turnstile" data-sitekey="вашSiteKey"></div>

<div class="cf-turnstile" data-sitekey="вашSiteKey"></div>

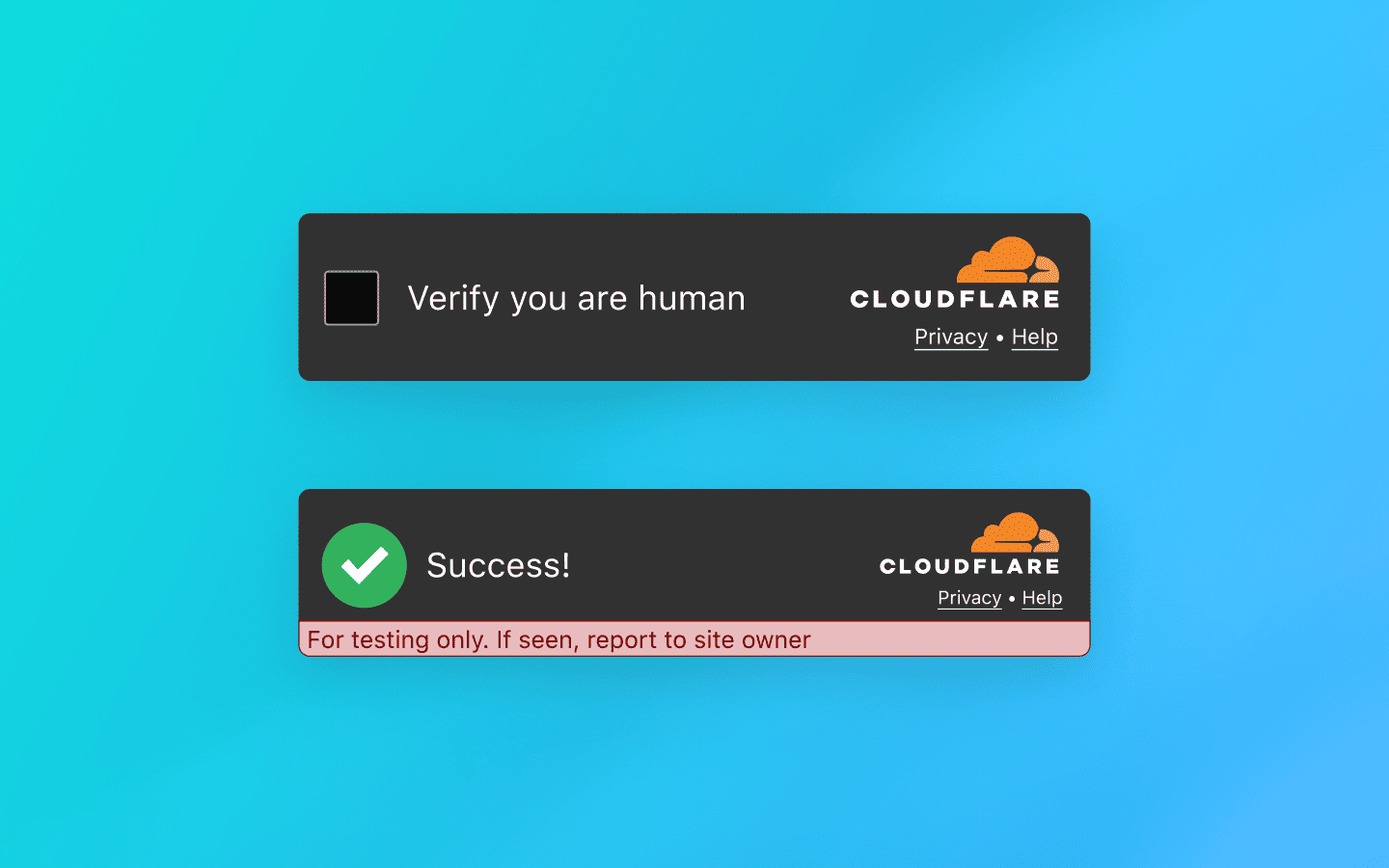

У Turnstile предусмотрено два режима:

Managed — на странице отображается виджет. В большинстве случаев он проходит проверку автоматически и сразу становится «зеленым» без участия пользователя.

Invisible — верификация выполняется полностью в фоновом режиме и не отображается в интерфейсе.

Если система фиксирует повышенный риск или аномалии в сигналах, она может эскалировать проверку и запросить дополнительное действие — например, подтверждение через нажатие галочки.

После прохождения проверки виджет помещает токен в скрытое поле формы cf-turnstile-response. Сервер сайта получает этот токен и отправляет POST-запрос в Cloudflare: https://challenges.cloudflare.com/turnstile/v0/siteverify (параметры: secret и response=token).

Токен, как и у reCAPTCHA,одноразовый, но живет дольше — 5 минут. Если получаете success: false, в поле error-codes будет причина (invalid-input-response, например, означает что токен просрочен или подделан).

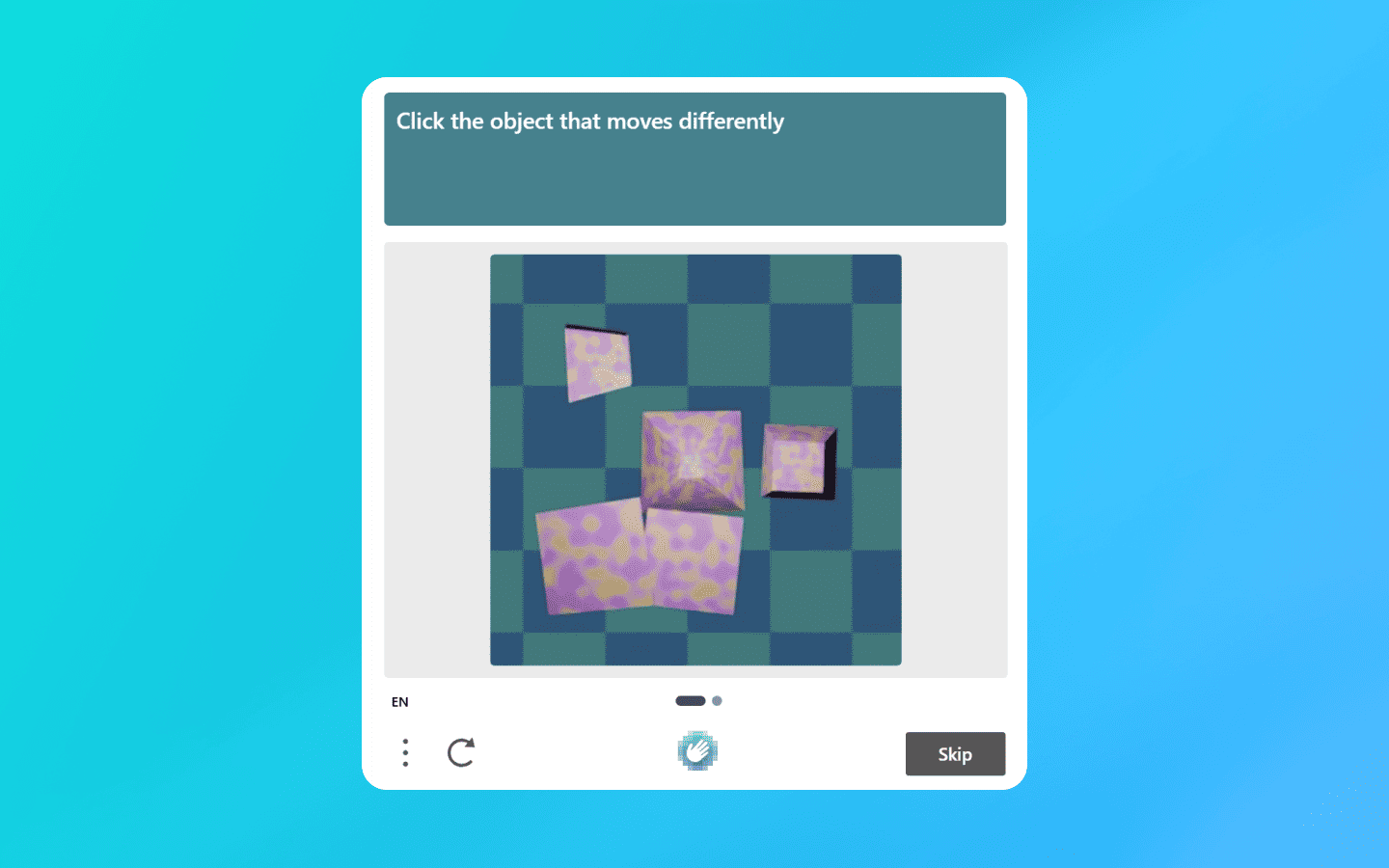

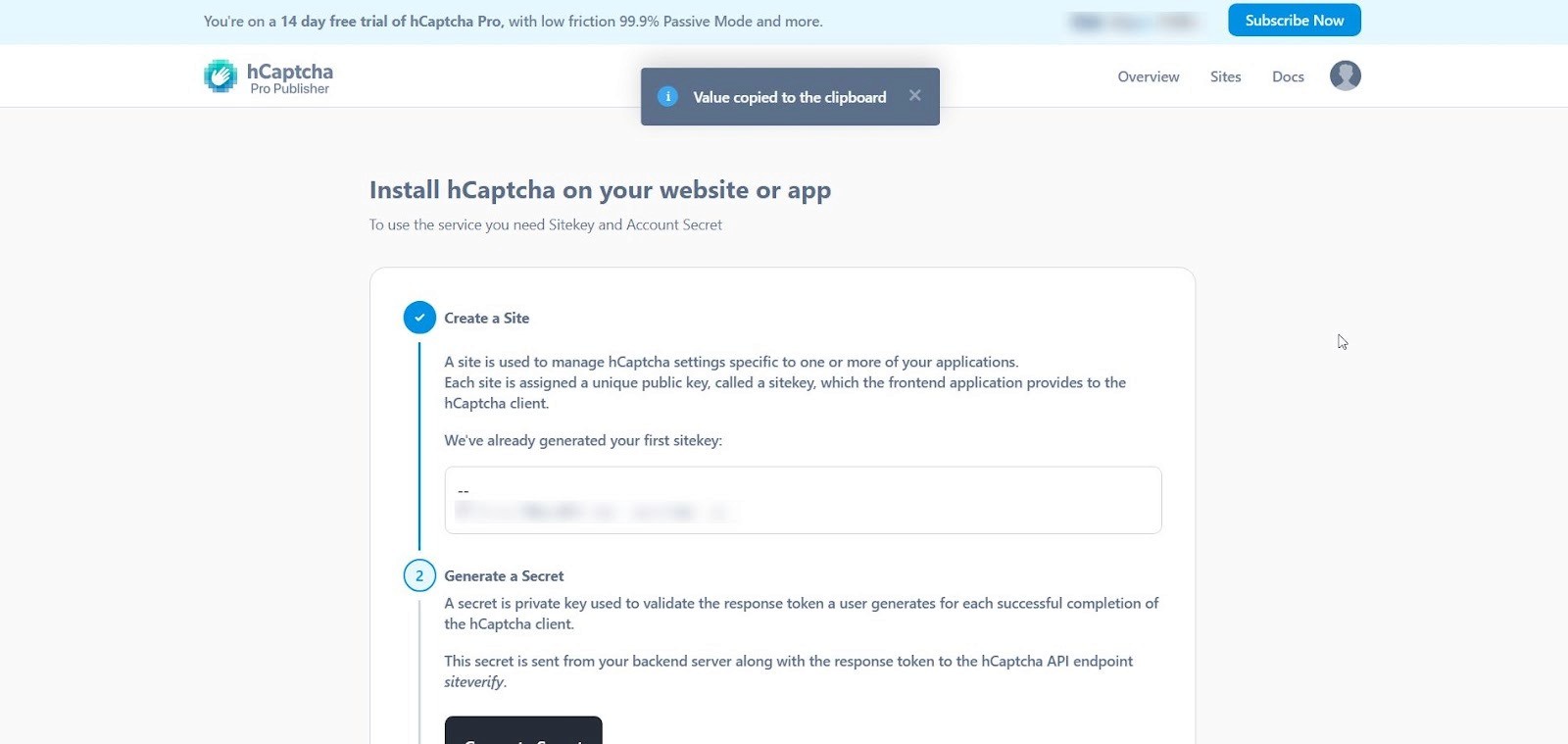

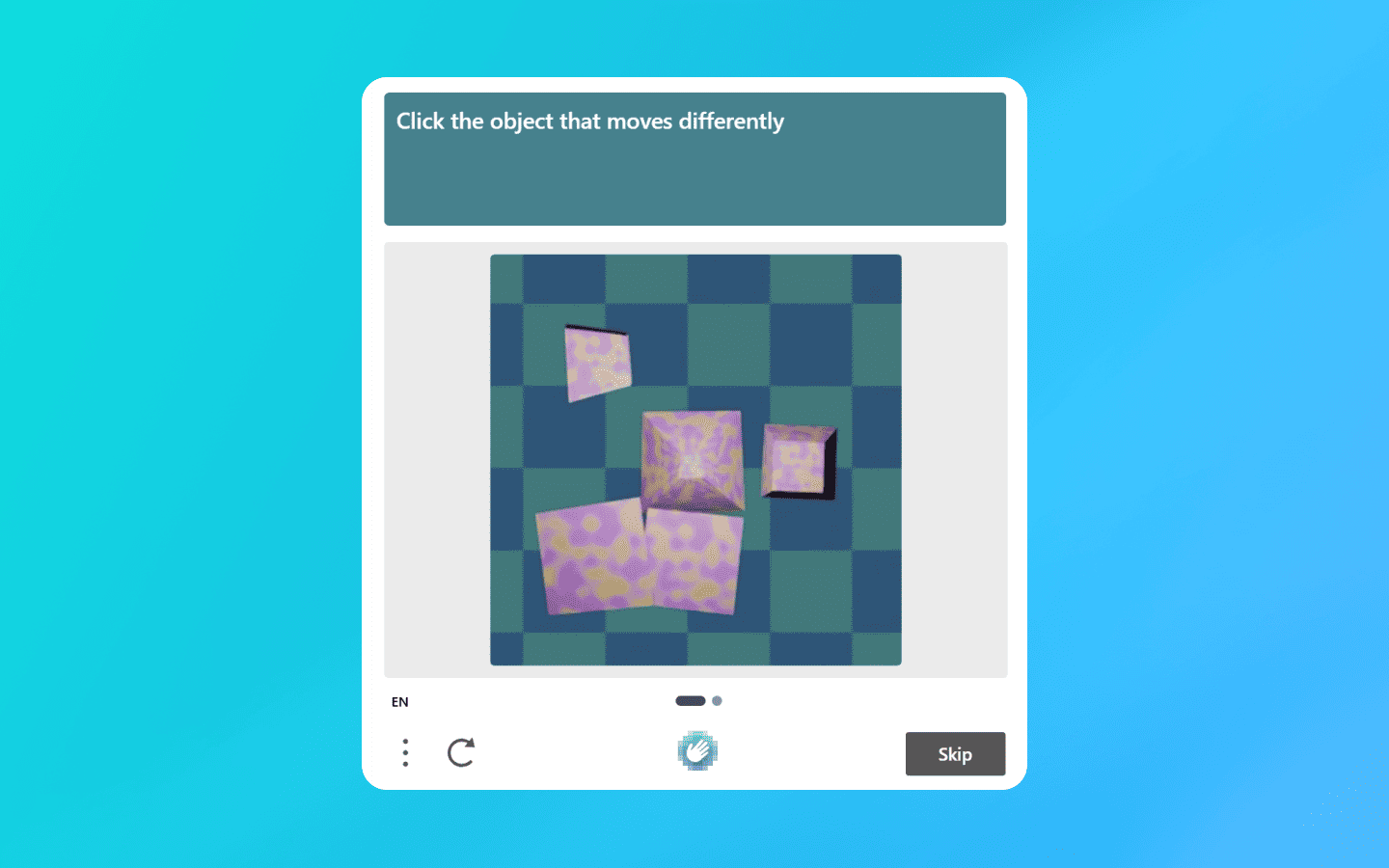

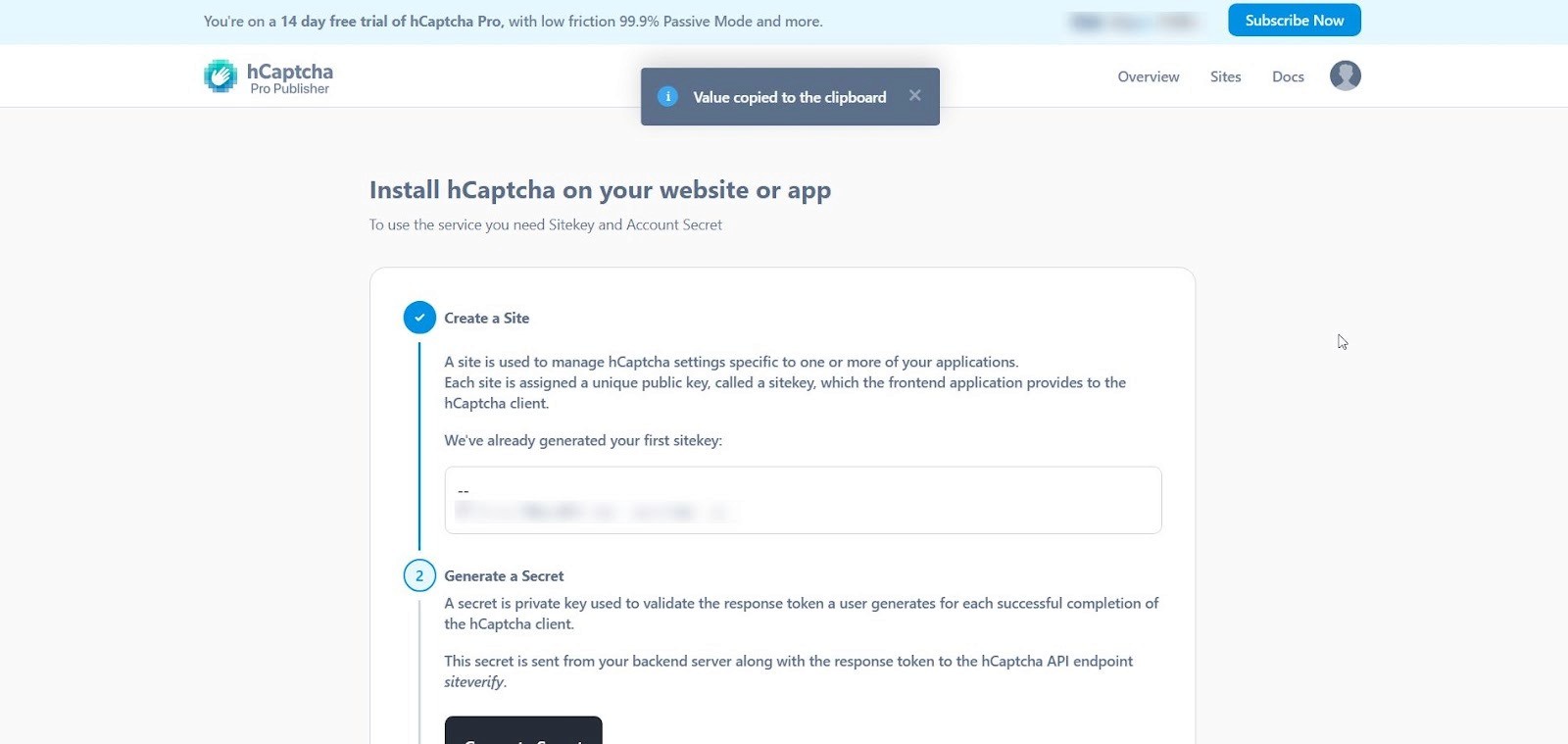

hCaptcha

Гибридная модель верификации, приватная альтернатива решениям Google. В базовой конфигурации используется знакомый чекбокс «Я человек». При выявлении подозрительных сигналов система эскалирует проверку и предлагает визуальные задания повышенной сложности — как правило, более требовательные, чем у Google.

Помимо стандартного сценария, hCaptcha доступна в режимах Invisible и Passive, где проверка проходит с минимальным или нулевым участием пользователя. Для клиентов уровня Enterprise предусмотрен механизм, аналогичный скоринговой модели Google: он позволяет оценивать уровень риска без показа интерактивных заданий.

Пример интеграции: Подключается стандартно, скрипт совместим по синтаксису с решениями конкурентов:

<script src="https://js.hcaptcha.com/1/api.js" async defer></script> <div class="h-captcha" data-sitekey="ВАШ_SITE_KEY"><

<script src="https://js.hcaptcha.com/1/api.js" async defer></script> <div class="h-captcha" data-sitekey="ВАШ_SITE_KEY"><

После прохождения капчи в форме появляется скрытое поле h-captcha-response. Сервер сайта проверяет его POST-запросом: https://api.hcaptcha.com/siteverify. Параметры: secret, response и, желательно, remoteip.

Ответ сервера: В бесплатной версии все просто:

{ "success": true, // или false "challenge_ts": "..." }

{ "success": true, // или false "challenge_ts": "..." }

В Enterprise-версии JSON содержит дополнительные поля с оценкой риска (score) и причинами отклонения.

Сравнительная таблица по критериям

Критерий | reCAPTCHA v3 (Google) | Cloudflare Turnstile | hCaptcha |

Логика детекта (На чем можно потерять score) | Поведенческая история. Система учитывает цифровой след пользователя внутри экосистемы Google. Отсутствие поисковой истории, Google-куки, авторизованных сессий или наличие IP-адреса в репутационных списках напрямую снижают итоговый risk-score. | Окружение и Fingerprint. Жестко проверяет консистентность браузера (TLS-фингерпринт, Canvas, WebGL). Несовпадение параметров Headless с реальным Chrome — провал. | IP и Поведение. Агрессивно реагирует на дата-центр IP и неестественные движения мыши. Любит выдавать сложные визуальные задачи. |

Сложность обхода | Высокая. Получить токен легко, но получить высокий score сложно. Нужны прогретые профили и резидентные прокси. | Высокая. Обходится качественным антидетект-браузером или правильным патчингом JS-окружения. | Средняя/Высокая. Основная защита — визуальная. Обходится через сервисы распознавания (хотя многие перестали с ней работать). |

Нагрузка на ресурсы | Низкая. Скрипт легкий, но требует ресурсов на содержание профилей (куки, история). | Высокая. Использует Proof-of-Work. Нагружает CPU математическими задачами. | Высокая (Время/Деньги). Требует либо оплаты за разгадывание, либо времени на клики. |

Зависимость от JS/Cookies | Критическая. Без JS не работает. Для score > 0.3 почти обязательны cookies (SID/HSID). | Высокая. Без JS не работает. Куки не так важны, как чистота отпечатка и IP. | Средняя. Требует JS. Куки вторичны, важен чистый IP. Часто используется как заглушка для прокликивания. |

Стратегии обхода капчи

В задачах массового парсинга, мультиаккаунтинга и нагрузочного взаимодействия с веб-интерфейсами применяются три подхода к прохождению капчи. Выбор метода зависит от объема трафика, требуемой устойчивости и уровня защиты целевого ресурса.

Делегирование — использование сервиса посредника

Самый популярный метод для масштабируемых систем. Вы не решаете задачу сами, а отправляете ее посреднику, который решает капчу за вас, и передает вам токен.

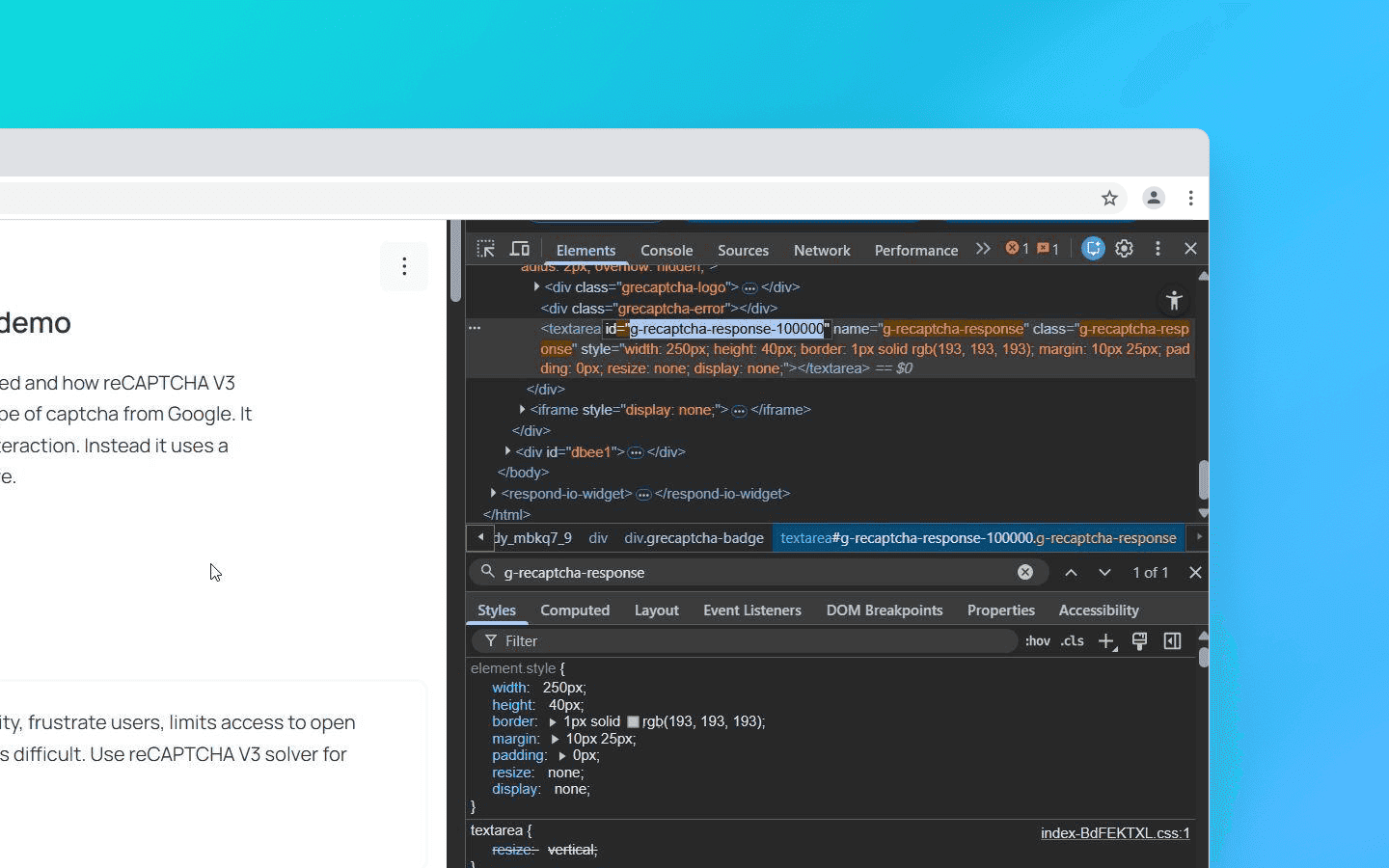

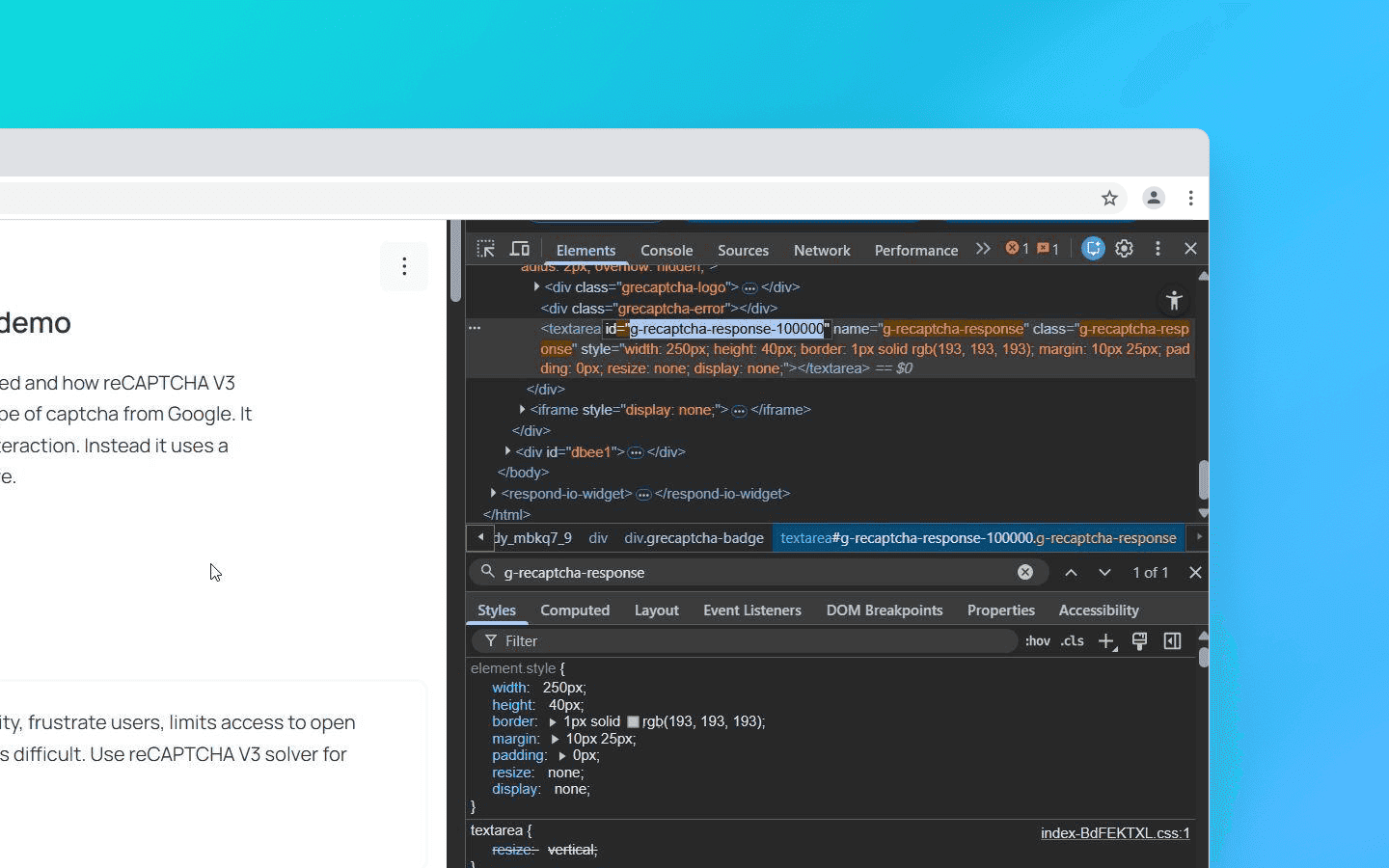

Но мало просто получить токен от сервиса. Сайт не узнает, что капча решена, пока вы не примените токен. Обычно это делается через JavaScript-инъекцию.

Нужно найти скрытое поле (обычно

g-recaptcha-response) и вставить туда токен.Самое важное: Нужно вызвать Callback-функцию, которая запустит серверную проверку. Без этого шага кнопка «Отправить» может остаться неактивной.

# Вставка токена в скрытое поле driver.execute_script("document.getElementsByName('g-recaptcha-response')[0].value = arguments[0];", token) # Вызов callback-функции (триггер для сайта) driver.execute_script(f"submitCallback('{token}');")

# Вставка токена в скрытое поле driver.execute_script("document.getElementsByName('g-recaptcha-response')[0].value = arguments[0];", token) # Вызов callback-функции (триггер для сайта) driver.execute_script(f"submitCallback('{token}');")

Подводные камни:

Соответствие User-Agent: Критически важно, чтобы User-Agent, который используется на сервисе во время распознавания, совпадал с тем, который вы будете использовать при отправке токена. Если сервис решил капчу с Chrome 139, а вы отправляете токен с заголовками Chrome 140 — токен будет отклонен (особенно это критично для Turnstile).

Соответствие прокси: Для reCAPTCHA v3 и hCaptcha Enterprise крайне желательно отправлять на сервис распознавания свой прокси, чтобы капча решалась с того же IP-адреса, с которого вы будете заходить. Иначе Google увидит нестыковку.

Динамические параметры: Часто одного SiteKey недостаточно. К примеру, если вы работаете с SERP Google или другими сложными системами защиты, они могут требовать передачу параметра

data-s, который генерируется динамически при каждой загрузке страницы. Если отправить SiteKey без этого параметра на сервис решения — токен будет валидным, но сайт его не примет.

Браузерная эмуляция (Puppeteer/Selenium + Stealth)

Используется, когда сайт проверяет JS-окружение слишком жестко (Turnstile, hCaptcha Enterprise). Чистые Puppeteer или Selenium будут обнаружены моментально по свойству navigator.webdriver = true.

Поэтому нужно использовать дополнительные инструменты: Puppeteer-extra-plugin-stealth, Undetected Chromedriver или антидетект-браузер Octo Browser через API.

Суть метода: Браузер использует модифицированное ядро Chromium (спуфит ядро). Подмена критических отпечатков (Canvas, WebGL, WebRTC, Audio) происходит на уровне нативного C++ кода, а не через JS-инъекции.

Это ключевой момент: защиты вроде Turnstile ищут следы вмешательства в JS-среду, но в Octo их нет. Браузер отдает уникальные аппаратные шумы и параметры, проходя проверки на целостность, а вы получаете токен автоматически.

Метод достаточно требователен к ресурсу RAM и CPU, поэтому не подходит для тысяч потоков. Но для 50-100 потоков решение будет оптимальным.

Если вам требуется 100+ потоков, можно комбинировать с Docker с флагами --no-sandbox --disable-gpu. На Playwright можно рассчитывать на 70% успех при обходе Turnstile со stealth-plugin и резидентными прокси. В качестве альтернативы вы можете использовать API Octo Browser (headless-режим без графического интерфейса).

Запросы на уровне HTTP (TLS-Fingerprinting)

Продвинутый подход для высокообъемного парсинга (Go, Python Requests, C#), при котором браузер не используется. Вместо этого воспроизводится его сетевой отпечаток.

Стандартные HTTP-библиотеки, такие как Python requests, формируют TLS-рукопожатие с характерными отличиями от браузерного — иным порядком параметров и сигнатурой соединения. Cloudflare распознает такие расхождения и может заблокировать запрос еще до загрузки скрипта капчи.

Существуют библиотеки, способные имитировать TLS-отпечаток реального браузера. Это позволяет проходить проверки Cloudflare Turnstile без запуска браузера.

Почему ваш бот получает низкий score или бан

Если вы отправили капчу посреднику, вставили токен, который он прислал, но сайт все равно вас не пускает, дело скорее всего не в капче, а в одной из следующих проблем:

1. Грязные прокси. Серверные IP помечаются Google и Cloudflare как high risk по умолчанию. Решение в таком случае одно — использовать мобильные или резидентные прокси.

2. Отсутствие прогрева (актуально для reCAPTCHA v3). Вы пытаетесь зайти с чистого профиля без истории. Для v3 это четко указывает на бота. Используйте прогретые профили с сохраненными куками SID/HSID от авторизованной сессии Google.

3. Беспорядок в заголовках. Порядок заголовков в запросе не соответствует браузеру. Например, Chrome всегда шлет заголовки в определенном порядке (Host -> Connection -> sec-ch-ua...). Если ваша библиотека шлет их иначе — это красный флаг для антифрод-системы.

Заключение

В 2026 году автоматизация требует комплексной архитектуры и контроля всех уровней взаимодействия.

reCAPTCHA v3 обходится не столько решением задания, сколько управлением репутацией: качественным фармингом профилей, стабильной историей взаимодействий и консистентным окружением.

Cloudflare Turnstile предъявляет жесткие требования к целостности среды. Любые расхождения в JS-, API- или TLS-отпечатке приводят к снижению доверия и эскалации проверки.

hCaptcha в большей степени опирается на визуальные задания, что делает ее относительно более восприимчивой к автоматическому распознаванию через современные модели компьютерного зрения.

Практическая работа с капчами сегодня предполагает понимание принципов антибот-систем и умение контролировать формируемый цифровой отпечаток на каждом этапе взаимодействия.

Сохраняйте анонимность, используйте преимущества мультиаккаунтинга и добивайтесь своих целей с самым качественным решением на рынке антидетект-браузеров.

Как работают капчи

Перед тем как перейти к распознаванию, давайте разберемся с тем, как работает каждая капча.

reCAPTCHA v3 (Google)

Классический пример невидимой скоринговой модели. Браузер собирает данные о поведении пользователя и обменивает их у Google на токен.

Этот токен передается на сервер сайта, с которого отправляется секретный запрос в Google. Цель — проверить токен и получить в ответ JSON с оценкой риска (score) от 0.0 (бот) до 1.0 (человек) и меткой действия (action).

Если пользователь получил низкий score (< 0.5), владелец сайта настраивает сценарий, что делать с таким посетителем — заблокировать его или показать видимую reCAPTCHA v2 для дополнительной проверки (привычные нам светофоры).

Пример интеграции: На странице с капчей скрипт подключается так:

<script src="https://www.google.com/recaptcha/api.js?render=Ваш_site_key">

При целевом действии (например, нажатии кнопки «Войти») вызывается метод:

grecaptcha.execute('ВАШ_SITE_KEY', {action: 'login'}).then(function(token) { // Этот токен отправляется на бэкенд сайта вместе с данными формы });

Токен валиден всего 2 минуты и может быть использован для проверки только один раз

Важный нюанс для парсеров: score зависит не только от поведения, но и от enterprise-атрибутов сайта. Когда Google усиливает вес TLS ClientHello-отпечатков — score падает ниже 0.1 даже с валидным токеном, если ваш запрос не имитирует Chrome 122+ (JA3-хэш). Пример проверки на бэкенде:

import requests # client_ip нужно получить из request.remote_addr или заголовков response = requests.post('https://www.google.com/recaptcha/api/siteverify', data={ 'secret': 'YOUR_SECRET_KEY', 'response': token, 'remoteip': client_ip }).json() score = response.get('score', 0) if score < 0.5: # Логика fallback на v2 или блокировка pass

Cloudflare Turnstile

Интеллектуальная платформа проверки без визуальных пазлов, которая динамически подбирает набор фоновых браузерных тестов. В большинстве случаев проводит верификацию незаметно для пользователя — без кликов, выбора изображений и других явных действий.

Основные типы проверок:

Proof‑of‑work. Браузеру предлагается вычислительная задача (обычно подбор хеша), создающая кратковременную нагрузку на CPU. Цель — повысить стоимость массовых автоматизированных запросов.

Проверка целостности окружения. Система сопоставляет заявленные параметры клиента (например,

User-Agent) с фактическими возможностями движка. Несоответствие между декларативными и реальными характеристиками среды повышает риск-скор.Доступность API. Анализируется поддержка современных веб-стандартов (Canvas, WebAudio, WebRTC и др.). Боты на устаревших или урезанных движках часто не проходят этот этап из-за неполной реализации интерфейсов.

Валидация реализации. Проверяется не только наличие API, но и поведенческая достоверность их работы. Например, совпадает ли рендеринг Canvas с эталонным профилем реального Chrome, либо присутствуют артефакты, характерные для виртуализированных или подмененных драйверов.

Дополнительно Turnstile проверяет Battery API и Permissions Policy — боты на Node.js в headless режиме часто некорректно обрабатывают navigator.getBattery(). Для обхода патчите через puppeteer-extra:

await page.evaluateOnNewDocument(() => { const originalQuery = window.navigator.permissions.query; window.navigator.permissions.query = (parameters) => originalQuery(parameters).then(() => ({ state: 'granted' })); });

После описанных проверок применяются ML‑модели для оценки результата и выдается одноразовый короткоживущий токен.

Подключение скрипта происходит аналогично reCAPTCHA. Пример интеграции:

<script src="https://challenges.cloudflare.com/turnstile/v0/api.js" async defer></script>

Элемент виджета:

<div class="cf-turnstile" data-sitekey="вашSiteKey"></div>

У Turnstile предусмотрено два режима:

Managed — на странице отображается виджет. В большинстве случаев он проходит проверку автоматически и сразу становится «зеленым» без участия пользователя.

Invisible — верификация выполняется полностью в фоновом режиме и не отображается в интерфейсе.

Если система фиксирует повышенный риск или аномалии в сигналах, она может эскалировать проверку и запросить дополнительное действие — например, подтверждение через нажатие галочки.

После прохождения проверки виджет помещает токен в скрытое поле формы cf-turnstile-response. Сервер сайта получает этот токен и отправляет POST-запрос в Cloudflare: https://challenges.cloudflare.com/turnstile/v0/siteverify (параметры: secret и response=token).

Токен, как и у reCAPTCHA,одноразовый, но живет дольше — 5 минут. Если получаете success: false, в поле error-codes будет причина (invalid-input-response, например, означает что токен просрочен или подделан).

hCaptcha

Гибридная модель верификации, приватная альтернатива решениям Google. В базовой конфигурации используется знакомый чекбокс «Я человек». При выявлении подозрительных сигналов система эскалирует проверку и предлагает визуальные задания повышенной сложности — как правило, более требовательные, чем у Google.

Помимо стандартного сценария, hCaptcha доступна в режимах Invisible и Passive, где проверка проходит с минимальным или нулевым участием пользователя. Для клиентов уровня Enterprise предусмотрен механизм, аналогичный скоринговой модели Google: он позволяет оценивать уровень риска без показа интерактивных заданий.

Пример интеграции: Подключается стандартно, скрипт совместим по синтаксису с решениями конкурентов:

<script src="https://js.hcaptcha.com/1/api.js" async defer></script> <div class="h-captcha" data-sitekey="ВАШ_SITE_KEY"><

После прохождения капчи в форме появляется скрытое поле h-captcha-response. Сервер сайта проверяет его POST-запросом: https://api.hcaptcha.com/siteverify. Параметры: secret, response и, желательно, remoteip.

Ответ сервера: В бесплатной версии все просто:

{ "success": true, // или false "challenge_ts": "..." }

В Enterprise-версии JSON содержит дополнительные поля с оценкой риска (score) и причинами отклонения.

Сравнительная таблица по критериям

Критерий | reCAPTCHA v3 (Google) | Cloudflare Turnstile | hCaptcha |

Логика детекта (На чем можно потерять score) | Поведенческая история. Система учитывает цифровой след пользователя внутри экосистемы Google. Отсутствие поисковой истории, Google-куки, авторизованных сессий или наличие IP-адреса в репутационных списках напрямую снижают итоговый risk-score. | Окружение и Fingerprint. Жестко проверяет консистентность браузера (TLS-фингерпринт, Canvas, WebGL). Несовпадение параметров Headless с реальным Chrome — провал. | IP и Поведение. Агрессивно реагирует на дата-центр IP и неестественные движения мыши. Любит выдавать сложные визуальные задачи. |

Сложность обхода | Высокая. Получить токен легко, но получить высокий score сложно. Нужны прогретые профили и резидентные прокси. | Высокая. Обходится качественным антидетект-браузером или правильным патчингом JS-окружения. | Средняя/Высокая. Основная защита — визуальная. Обходится через сервисы распознавания (хотя многие перестали с ней работать). |

Нагрузка на ресурсы | Низкая. Скрипт легкий, но требует ресурсов на содержание профилей (куки, история). | Высокая. Использует Proof-of-Work. Нагружает CPU математическими задачами. | Высокая (Время/Деньги). Требует либо оплаты за разгадывание, либо времени на клики. |

Зависимость от JS/Cookies | Критическая. Без JS не работает. Для score > 0.3 почти обязательны cookies (SID/HSID). | Высокая. Без JS не работает. Куки не так важны, как чистота отпечатка и IP. | Средняя. Требует JS. Куки вторичны, важен чистый IP. Часто используется как заглушка для прокликивания. |

Стратегии обхода капчи

В задачах массового парсинга, мультиаккаунтинга и нагрузочного взаимодействия с веб-интерфейсами применяются три подхода к прохождению капчи. Выбор метода зависит от объема трафика, требуемой устойчивости и уровня защиты целевого ресурса.

Делегирование — использование сервиса посредника

Самый популярный метод для масштабируемых систем. Вы не решаете задачу сами, а отправляете ее посреднику, который решает капчу за вас, и передает вам токен.

Но мало просто получить токен от сервиса. Сайт не узнает, что капча решена, пока вы не примените токен. Обычно это делается через JavaScript-инъекцию.

Нужно найти скрытое поле (обычно

g-recaptcha-response) и вставить туда токен.Самое важное: Нужно вызвать Callback-функцию, которая запустит серверную проверку. Без этого шага кнопка «Отправить» может остаться неактивной.

# Вставка токена в скрытое поле driver.execute_script("document.getElementsByName('g-recaptcha-response')[0].value = arguments[0];", token) # Вызов callback-функции (триггер для сайта) driver.execute_script(f"submitCallback('{token}');")

Подводные камни:

Соответствие User-Agent: Критически важно, чтобы User-Agent, который используется на сервисе во время распознавания, совпадал с тем, который вы будете использовать при отправке токена. Если сервис решил капчу с Chrome 139, а вы отправляете токен с заголовками Chrome 140 — токен будет отклонен (особенно это критично для Turnstile).

Соответствие прокси: Для reCAPTCHA v3 и hCaptcha Enterprise крайне желательно отправлять на сервис распознавания свой прокси, чтобы капча решалась с того же IP-адреса, с которого вы будете заходить. Иначе Google увидит нестыковку.

Динамические параметры: Часто одного SiteKey недостаточно. К примеру, если вы работаете с SERP Google или другими сложными системами защиты, они могут требовать передачу параметра

data-s, который генерируется динамически при каждой загрузке страницы. Если отправить SiteKey без этого параметра на сервис решения — токен будет валидным, но сайт его не примет.

Браузерная эмуляция (Puppeteer/Selenium + Stealth)

Используется, когда сайт проверяет JS-окружение слишком жестко (Turnstile, hCaptcha Enterprise). Чистые Puppeteer или Selenium будут обнаружены моментально по свойству navigator.webdriver = true.

Поэтому нужно использовать дополнительные инструменты: Puppeteer-extra-plugin-stealth, Undetected Chromedriver или антидетект-браузер Octo Browser через API.

Суть метода: Браузер использует модифицированное ядро Chromium (спуфит ядро). Подмена критических отпечатков (Canvas, WebGL, WebRTC, Audio) происходит на уровне нативного C++ кода, а не через JS-инъекции.

Это ключевой момент: защиты вроде Turnstile ищут следы вмешательства в JS-среду, но в Octo их нет. Браузер отдает уникальные аппаратные шумы и параметры, проходя проверки на целостность, а вы получаете токен автоматически.

Метод достаточно требователен к ресурсу RAM и CPU, поэтому не подходит для тысяч потоков. Но для 50-100 потоков решение будет оптимальным.

Если вам требуется 100+ потоков, можно комбинировать с Docker с флагами --no-sandbox --disable-gpu. На Playwright можно рассчитывать на 70% успех при обходе Turnstile со stealth-plugin и резидентными прокси. В качестве альтернативы вы можете использовать API Octo Browser (headless-режим без графического интерфейса).

Запросы на уровне HTTP (TLS-Fingerprinting)

Продвинутый подход для высокообъемного парсинга (Go, Python Requests, C#), при котором браузер не используется. Вместо этого воспроизводится его сетевой отпечаток.

Стандартные HTTP-библиотеки, такие как Python requests, формируют TLS-рукопожатие с характерными отличиями от браузерного — иным порядком параметров и сигнатурой соединения. Cloudflare распознает такие расхождения и может заблокировать запрос еще до загрузки скрипта капчи.

Существуют библиотеки, способные имитировать TLS-отпечаток реального браузера. Это позволяет проходить проверки Cloudflare Turnstile без запуска браузера.

Почему ваш бот получает низкий score или бан

Если вы отправили капчу посреднику, вставили токен, который он прислал, но сайт все равно вас не пускает, дело скорее всего не в капче, а в одной из следующих проблем:

1. Грязные прокси. Серверные IP помечаются Google и Cloudflare как high risk по умолчанию. Решение в таком случае одно — использовать мобильные или резидентные прокси.

2. Отсутствие прогрева (актуально для reCAPTCHA v3). Вы пытаетесь зайти с чистого профиля без истории. Для v3 это четко указывает на бота. Используйте прогретые профили с сохраненными куками SID/HSID от авторизованной сессии Google.

3. Беспорядок в заголовках. Порядок заголовков в запросе не соответствует браузеру. Например, Chrome всегда шлет заголовки в определенном порядке (Host -> Connection -> sec-ch-ua...). Если ваша библиотека шлет их иначе — это красный флаг для антифрод-системы.

Заключение

В 2026 году автоматизация требует комплексной архитектуры и контроля всех уровней взаимодействия.

reCAPTCHA v3 обходится не столько решением задания, сколько управлением репутацией: качественным фармингом профилей, стабильной историей взаимодействий и консистентным окружением.

Cloudflare Turnstile предъявляет жесткие требования к целостности среды. Любые расхождения в JS-, API- или TLS-отпечатке приводят к снижению доверия и эскалации проверки.

hCaptcha в большей степени опирается на визуальные задания, что делает ее относительно более восприимчивой к автоматическому распознаванию через современные модели компьютерного зрения.

Практическая работа с капчами сегодня предполагает понимание принципов антибот-систем и умение контролировать формируемый цифровой отпечаток на каждом этапе взаимодействия.

Следите за последними новостями Octo Browser

Нажимая кнопку, вы соглашаетесь с нашей политикой конфиденциальности.

Следите за последними новостями Octo Browser

Нажимая кнопку, вы соглашаетесь с нашей политикой конфиденциальности.

Следите за последними новостями Octo Browser

Нажимая кнопку, вы соглашаетесь с нашей политикой конфиденциальности.

Присоединяйтесь к Octo Browser сейчас

Вы можете обращаться за помощью к нашим специалистам службы поддержки в чате в любое время.

Присоединяйтесь к Octo Browser сейчас

Вы можете обращаться за помощью к нашим специалистам службы поддержки в чате в любое время.

Присоединяйтесь к Octo Browser сейчас

Вы можете обращаться за помощью к нашим специалистам службы поддержки в чате в любое время.