下一代验证码是如何工作的,以及它对自动化的重要性

2026/3/17

Markus_automation

Expert in data parsing and automation

现代验证码早已超越了旨在阻止机器人的简单难题。它们是复杂的行为和环境验证系统,不仅分析输入的令牌,还分析用户的数字指纹、其环境的特征以及行为模式。可见的界面只是多阶段验证过程的最后一层。

对于刮取器、自动化脚本和反检测基础设施的开发人员来说,了解这些解决方案的内部机制至关重要。实际上,与验证码的工作归结为两个关键方面:

评分 — 谁计算风险系数(分数),并使用什么模型。

信号 — 在客户端收集了哪些数据以及如何将其传输到验证服务器。

不同的系统以不同的方式实现这些机制。在本文中,我们将研究三种最常见和技术上先进的解决方案:reCAPTCHA v3、Cloudflare Turnstile 和 hCaptcha,并讨论它们的架构、信号源及风险评估方法。

内容

保持匿名,充分利用多账户功能,借助市面上最优质的反检测浏览器实现您的目标。

验证码如何工作

首先,我们看看每种验证码解决方案是如何工作的:

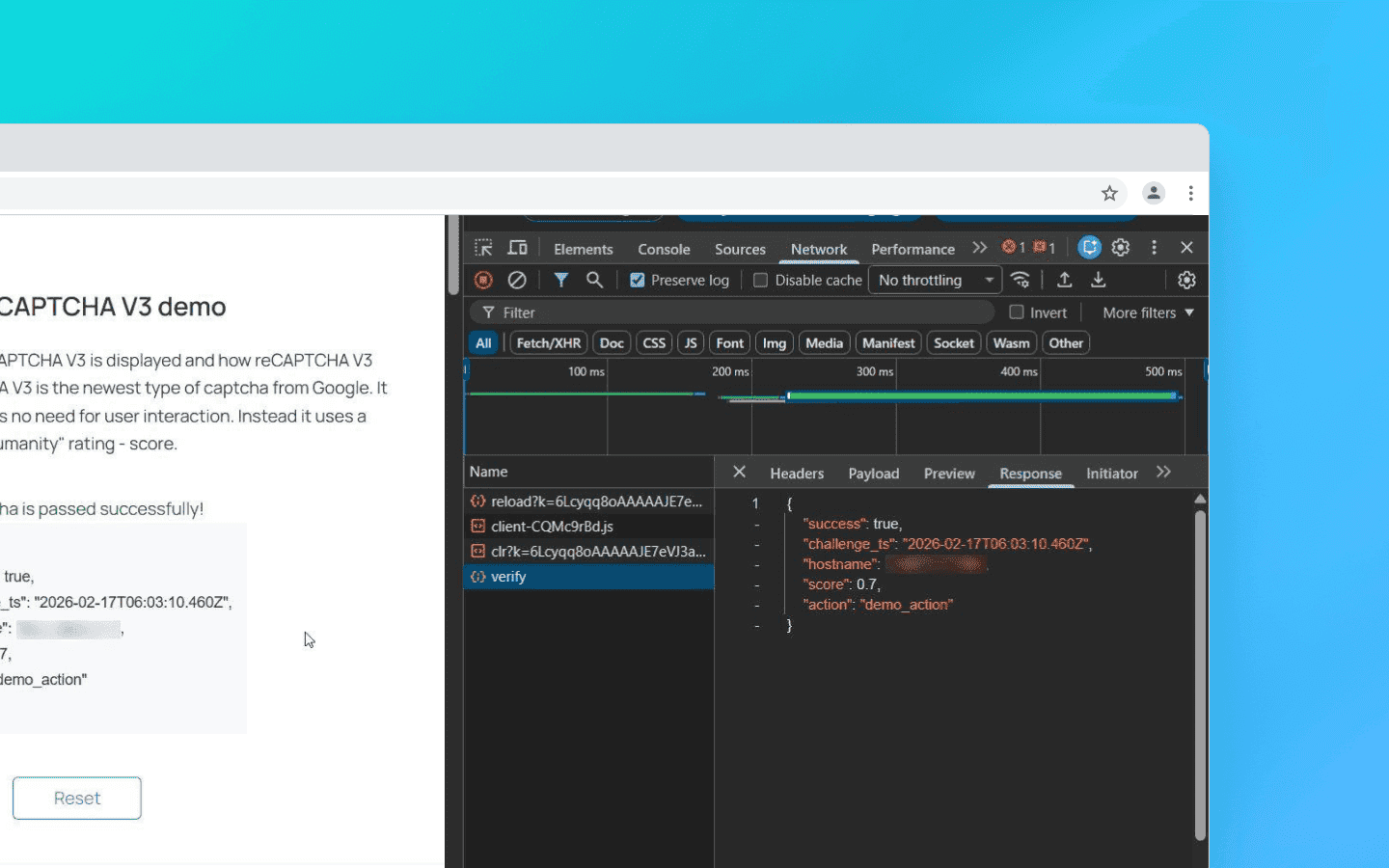

reCAPTCHA v3(谷歌)

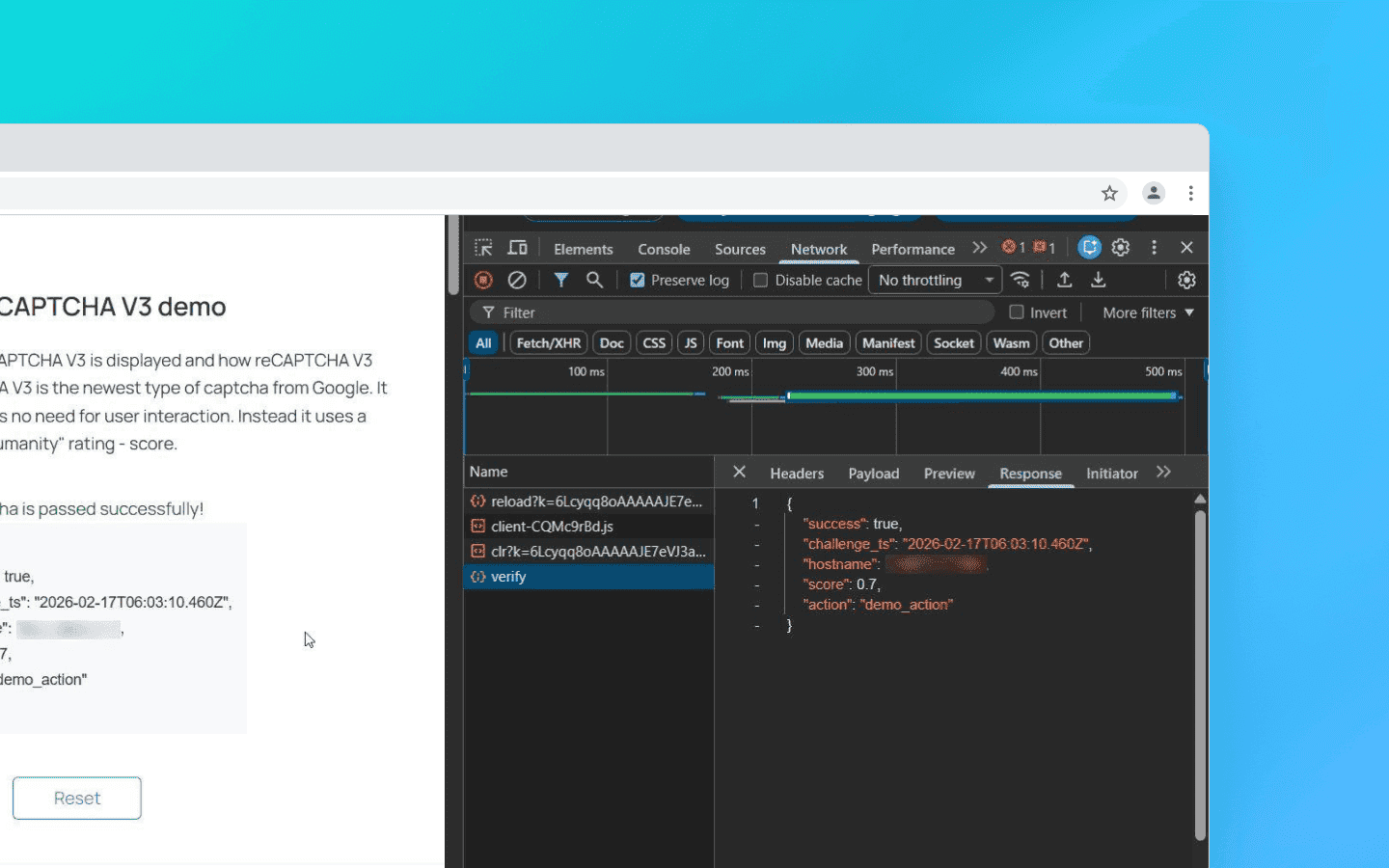

一个不可见评分模型的经典例子。浏览器收集用户行为数据并与谷歌交换一个令牌。

该令牌被发送到网站服务器,然后向谷歌发送一个秘密请求。目的是验证该令牌,并接收一个带有风险评分的JSON响应,分数从0.0(机器人)到1.0(人类),以及一个动作标签。

如果用户获得较低的评分(< 0.5),网站所有者配置一个处理此类访客的方案——完全阻止他们或显示一个可见的reCAPTCHA v2进行额外验证(常见的交通信号灯)。

示例集成:在带有验证码的页面上,脚本连接如下:

<script src="https://www.google.com/recaptcha/api.js?render=Your_site_key">

<script src="https://www.google.com/recaptcha/api.js?render=Your_site_key">

当目标动作发生时(例如,点击“登录”按钮),会调用以下方法

grecaptcha.execute('YOUR_SITE_KEY', {action: 'login'}).then(function(token) { // This token is sent to the website backend along with the form data });

grecaptcha.execute('YOUR_SITE_KEY', {action: 'login'}).then(function(token) { // This token is sent to the website backend along with the form data });

该令牌仅在2分钟内有效,并且只能用于一次验证。

抓取工具的重要细节:评分不仅取决于行为,还取决于网站的企业属性。当谷歌增加TLS ClientHello指纹的权重时,如果你的请求不模拟Chrome 122+(JA3 hash),即使令牌有效,评分也会降到0.1以下。以下是后台验证的示例:

import requests # client_ip must be obtained from request.remote_addr or headers response = requests.post('https://www.google.com/recaptcha/api/siteverify', data={ 'secret': 'YOUR_SECRET_KEY', 'response': token, 'remoteip': client_ip }).json() score = response.get('score', 0) if score < 0.5: # Fallback to v2 or blocking pass

import requests # client_ip must be obtained from request.remote_addr or headers response = requests.post('https://www.google.com/recaptcha/api/siteverify', data={ 'secret': 'YOUR_SECRET_KEY', 'response': token, 'remoteip': client_ip }).json() score = response.get('score', 0) if score < 0.5: # Fallback to v2 or blocking pass

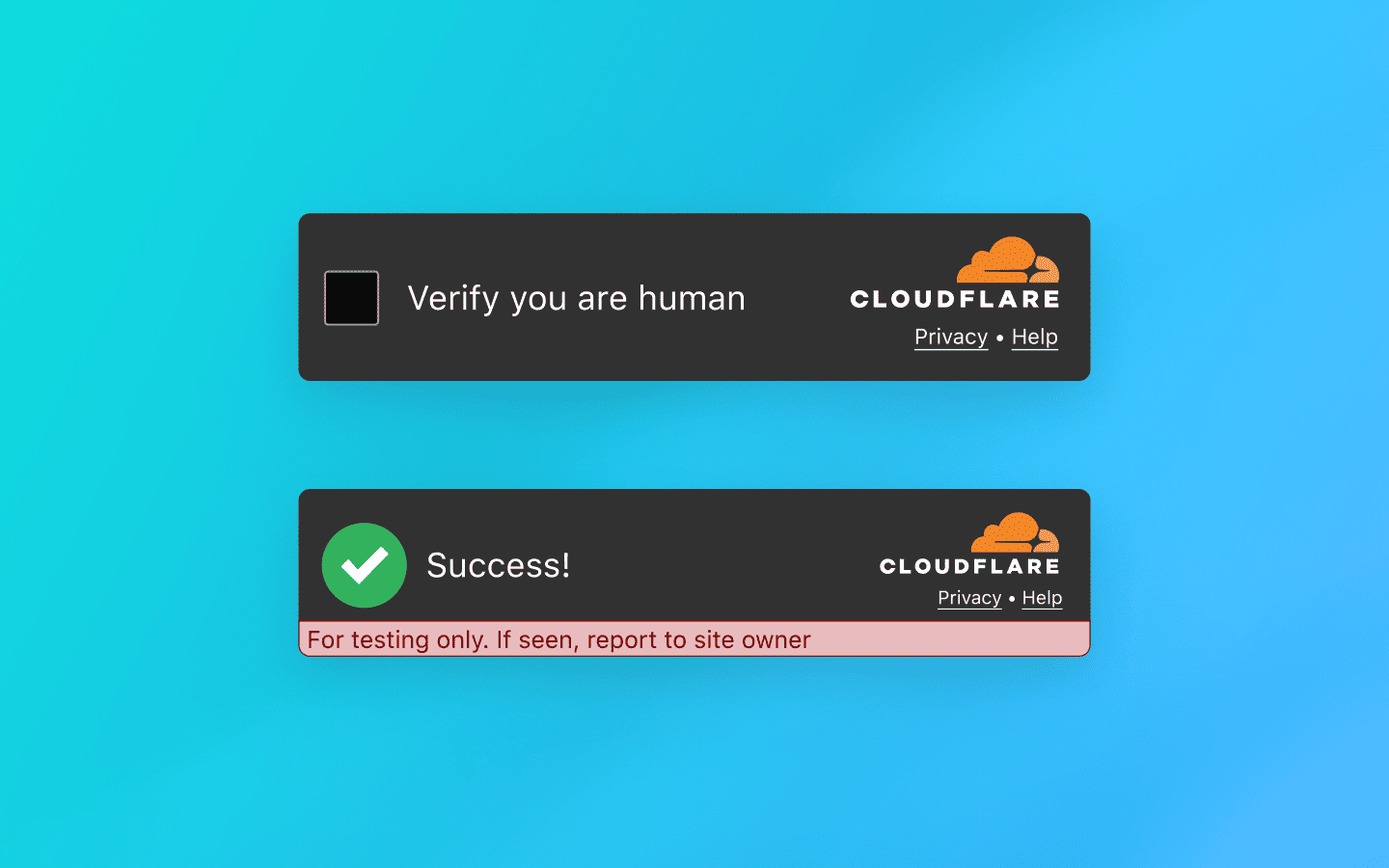

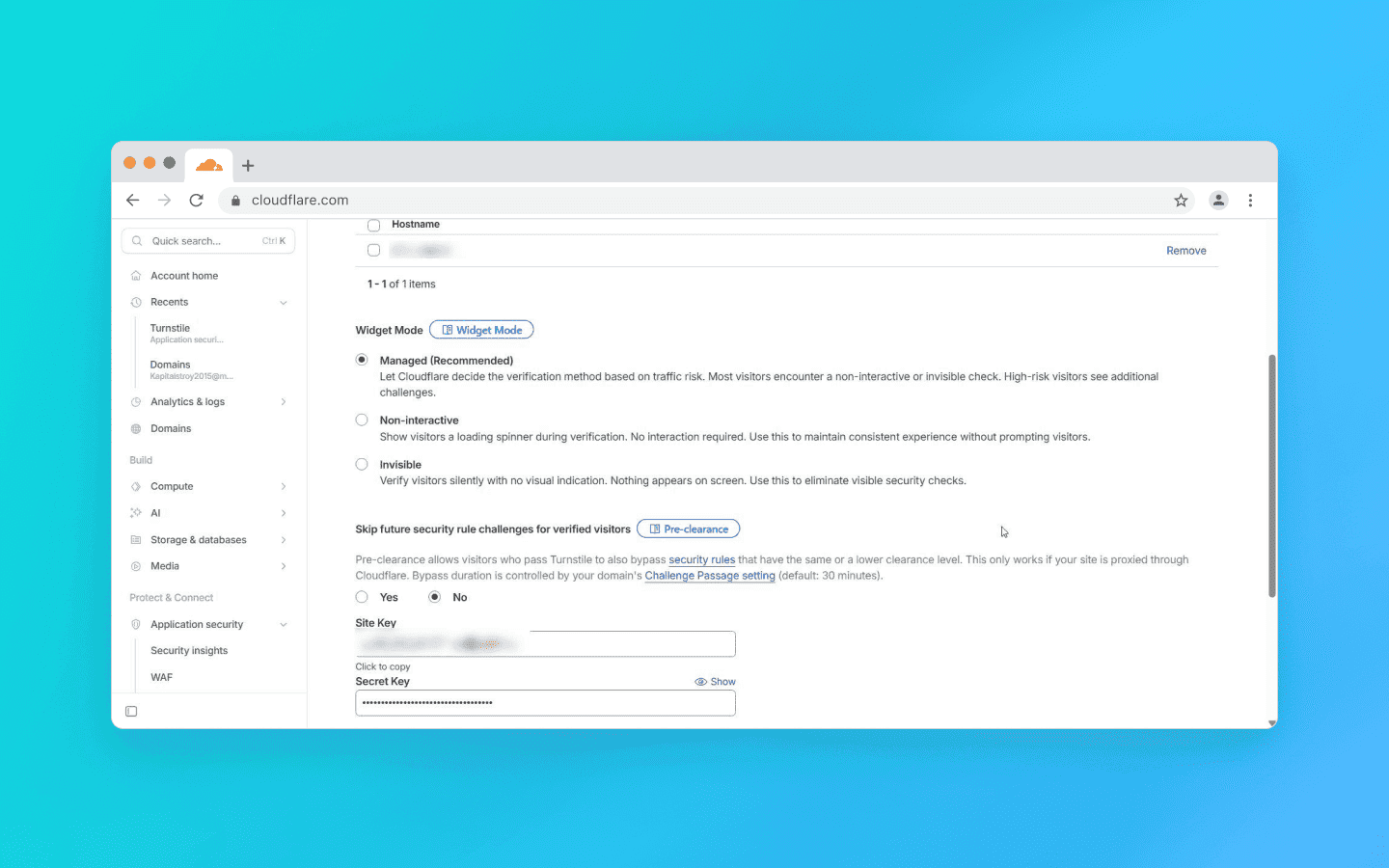

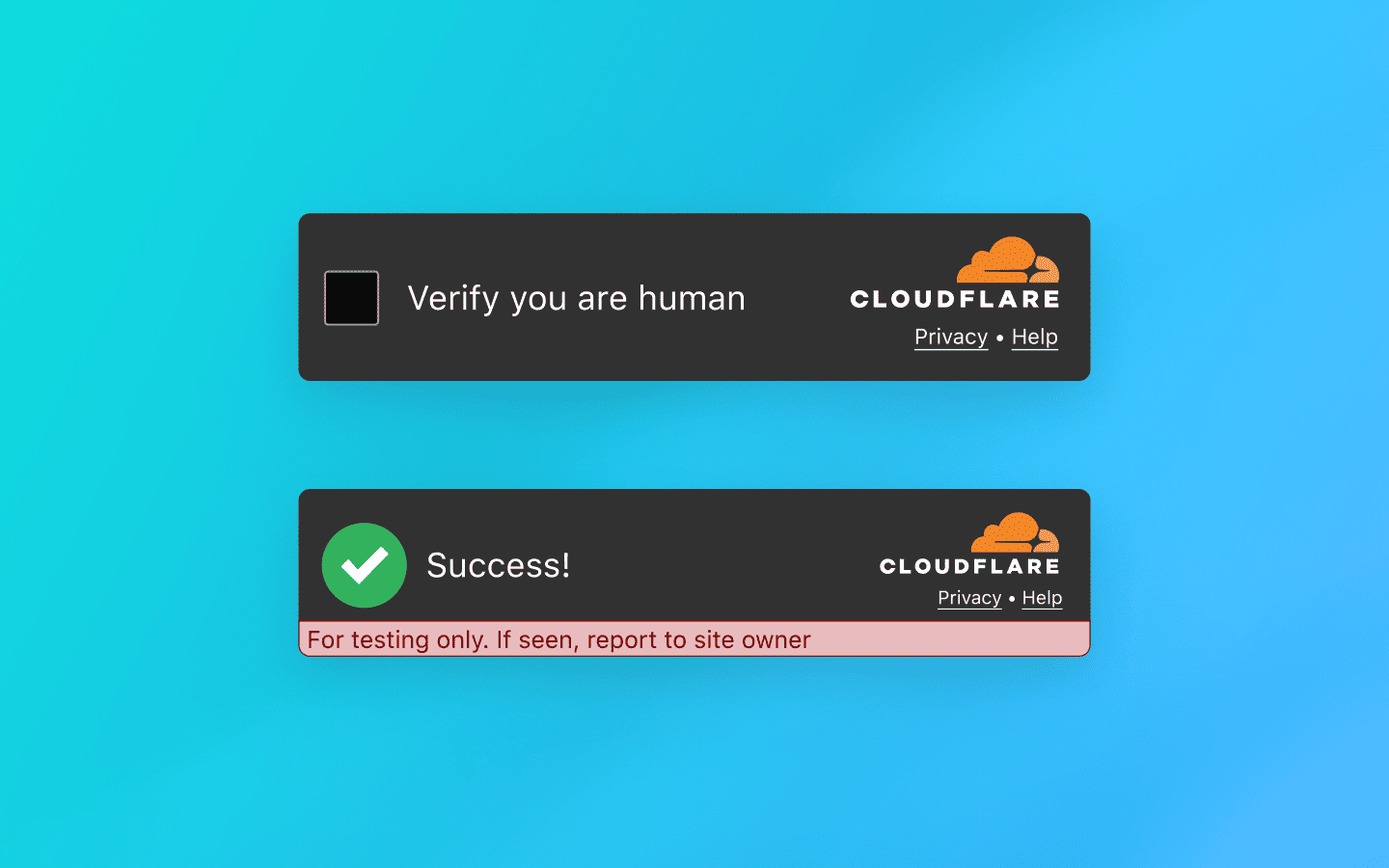

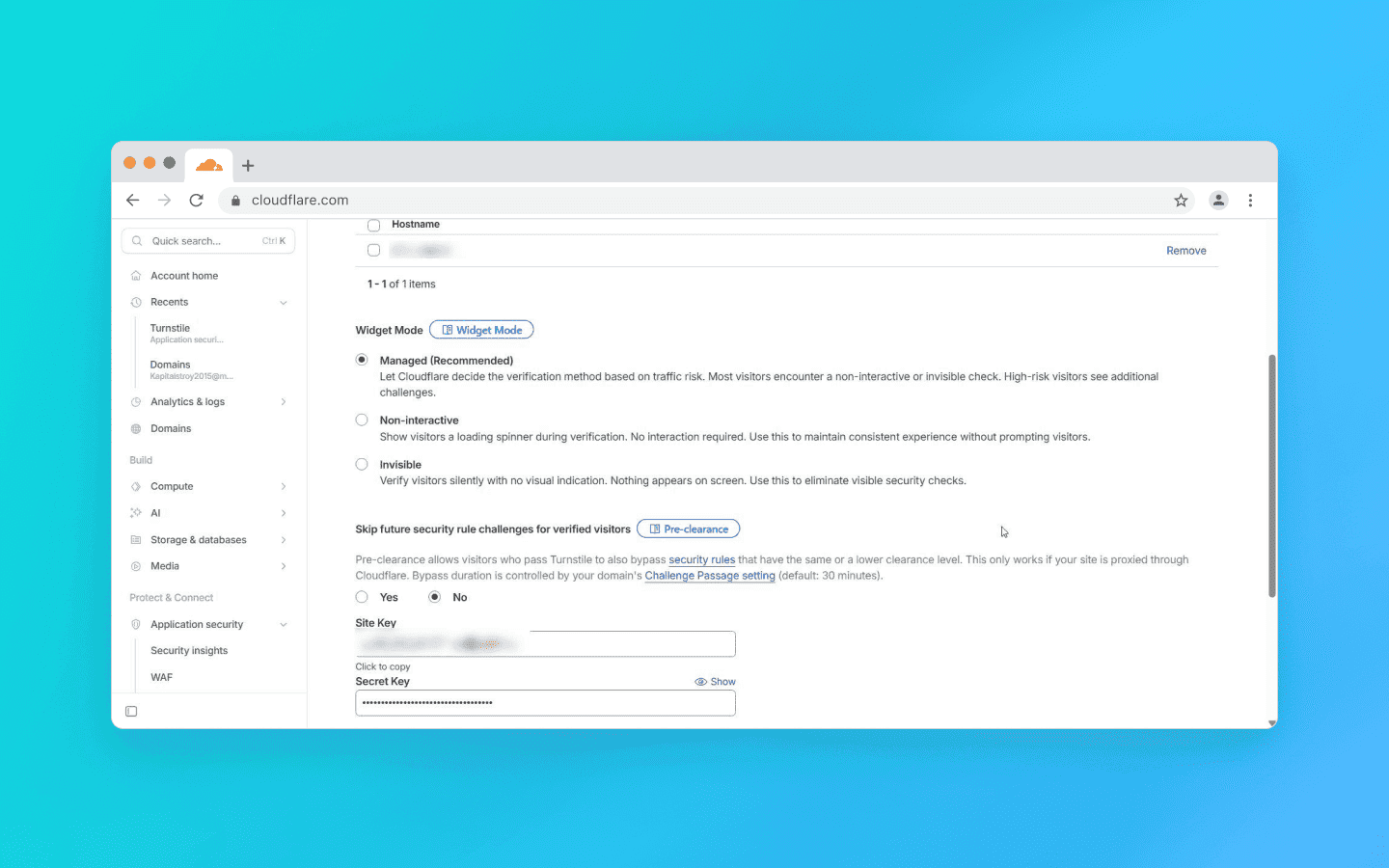

Cloudflare Turnstile

一个智能验证平台,无需视觉谜题,动态选择一组后台浏览器测试。在大多数情况下,它对用户进行隐形验证——无需点击、选择图像或其他明显动作。

主要检查类型包括:

工作量证明。浏览器被给予一个计算任务(通常与哈希计算相关),这会在短期内增加CPU负载。目的是增加大规模自动请求的成本。

环境完整性检查。系统将声明的客户端参数(例如,

User-Agent)与引擎的实际能力进行比较。声明和实际环境特征之间的不匹配会增加风险评分。API可用性。分析现代网络标准的支持情况(Canvas, WebAudio, WebRTC等)。运行在过时或精简引擎上的机器人通常会在此阶段失败,因为这些接口的实现不完整。

实现验证。系统不仅检查API的存在,还检查它们的行为真实性;例如,Canvas的渲染是否符合真实Chrome的参考轮廓或含有虚拟化或替代驱动程序的典型伪影。

此外,Turnstile检查电池API和权限策略,因为运行在无头模式下的Node.js机器人通常错误处理navigator.getBattery()。为绕过这一点,通过puppeteer-extra进行补丁:

await page.evaluateOnNewDocument(() => { const originalQuery = window.navigator.permissions.query; window.navigator.permissions.query = (parameters) => originalQuery(parameters).then(() => ({ state: 'granted' })); });

await page.evaluateOnNewDocument(() => { const originalQuery = window.navigator.permissions.query; window.navigator.permissions.query = (parameters) => originalQuery(parameters).then(() => ({ state: 'granted' })); });

经过这些检查后,应用ML模型评估结果,并发出短期一次性令牌。

脚本连接类似于reCAPTCHA。示例集成:

<script src="https://challenges.cloudflare.com/turnstile/v0/api.js" async defer></script>

<script src="https://challenges.cloudflare.com/turnstile/v0/api.js" async defer></script>

小部件元素:

<div class="cf-turnstile" data-sitekey="yourSiteKey"></div>

<div class="cf-turnstile" data-sitekey="yourSiteKey"></div>

Turnstile有两种模式:

托管模式——页面上显示一个小部件。在大多数情况下,它会自动验证,并立即变成“绿色”而无需用户干预。

隐形模式——完全在后台进行验证,不在界面中显示。

如果系统检测到信号中存在增加的风险或异常,它可能会升级验证并请求额外操作——例如,通过勾选框进行验证。

验证通过后,小部件将令牌放入隐藏的表单字段cf-turnstile-response。网站服务器接收此令牌并向Cloudflare发送POST请求:https://challenges.cloudflare.com/turnstile/v0/siteverify(参数:secret 和 response=token)。

该令牌与reCAPTCHA一样是一次性使用的,但它存活时间更长——5分钟。如果你收到success: false,error-codes字段将包含原因(例如,invalid-input-response表示令牌已过期或被伪造)。

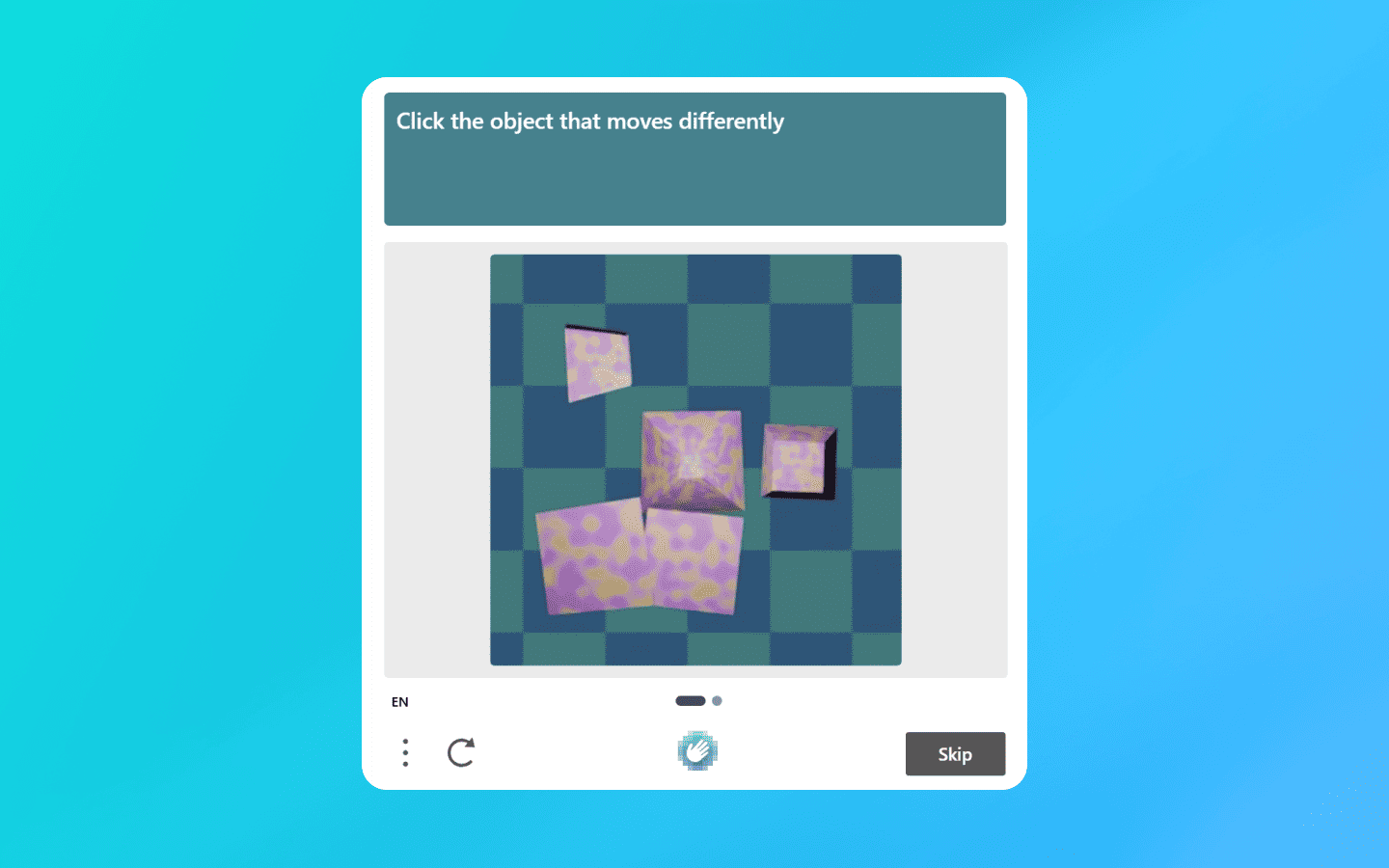

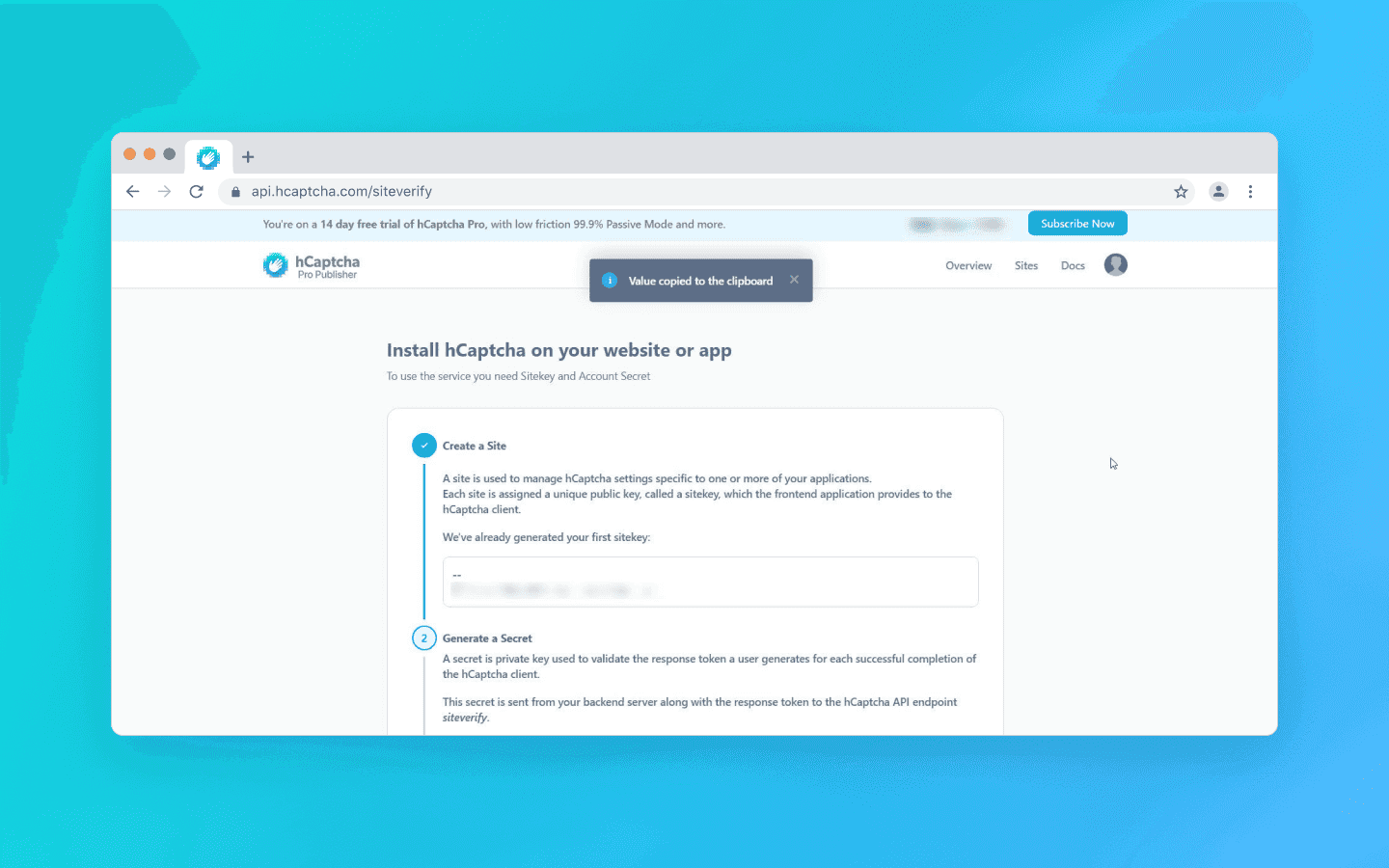

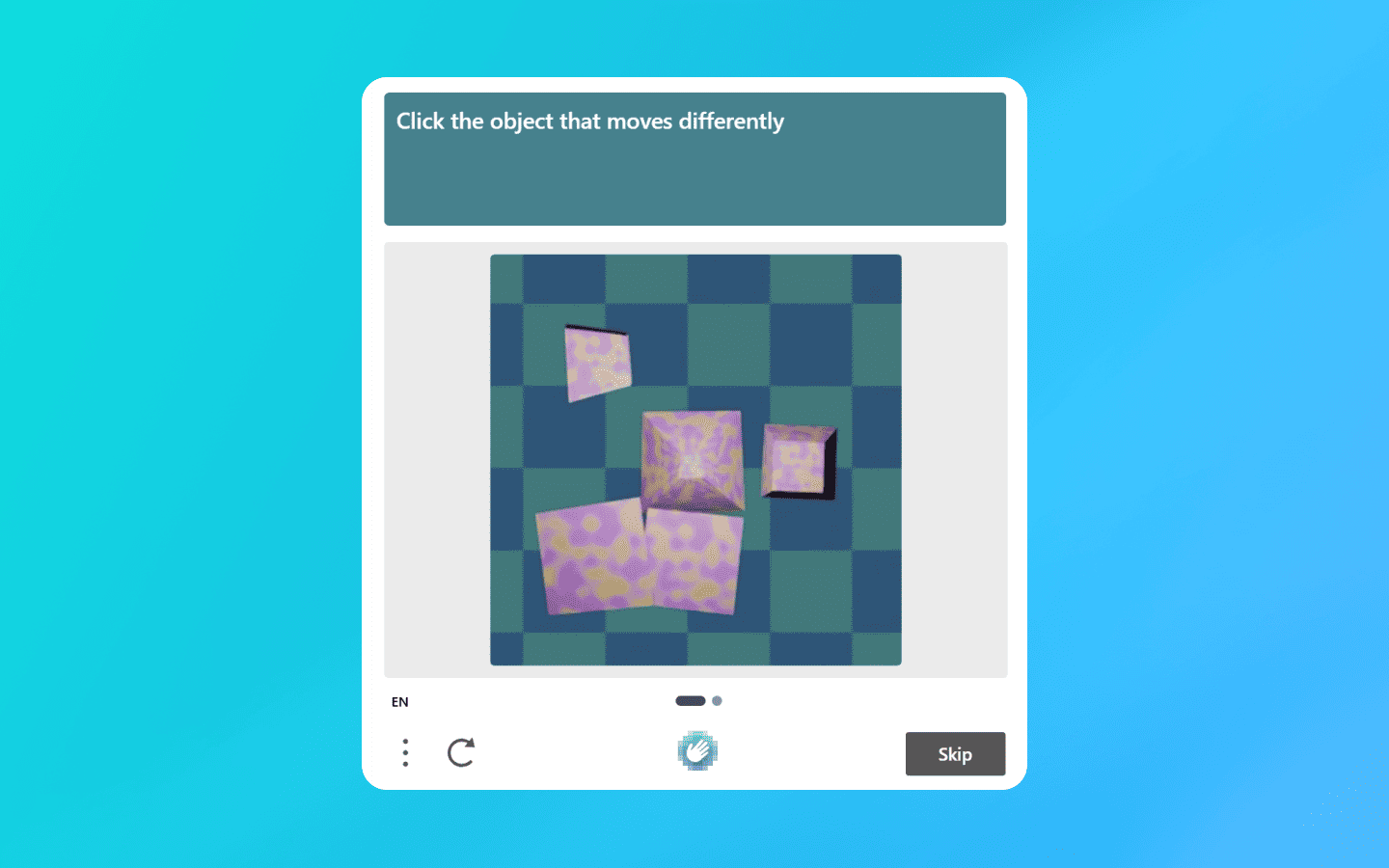

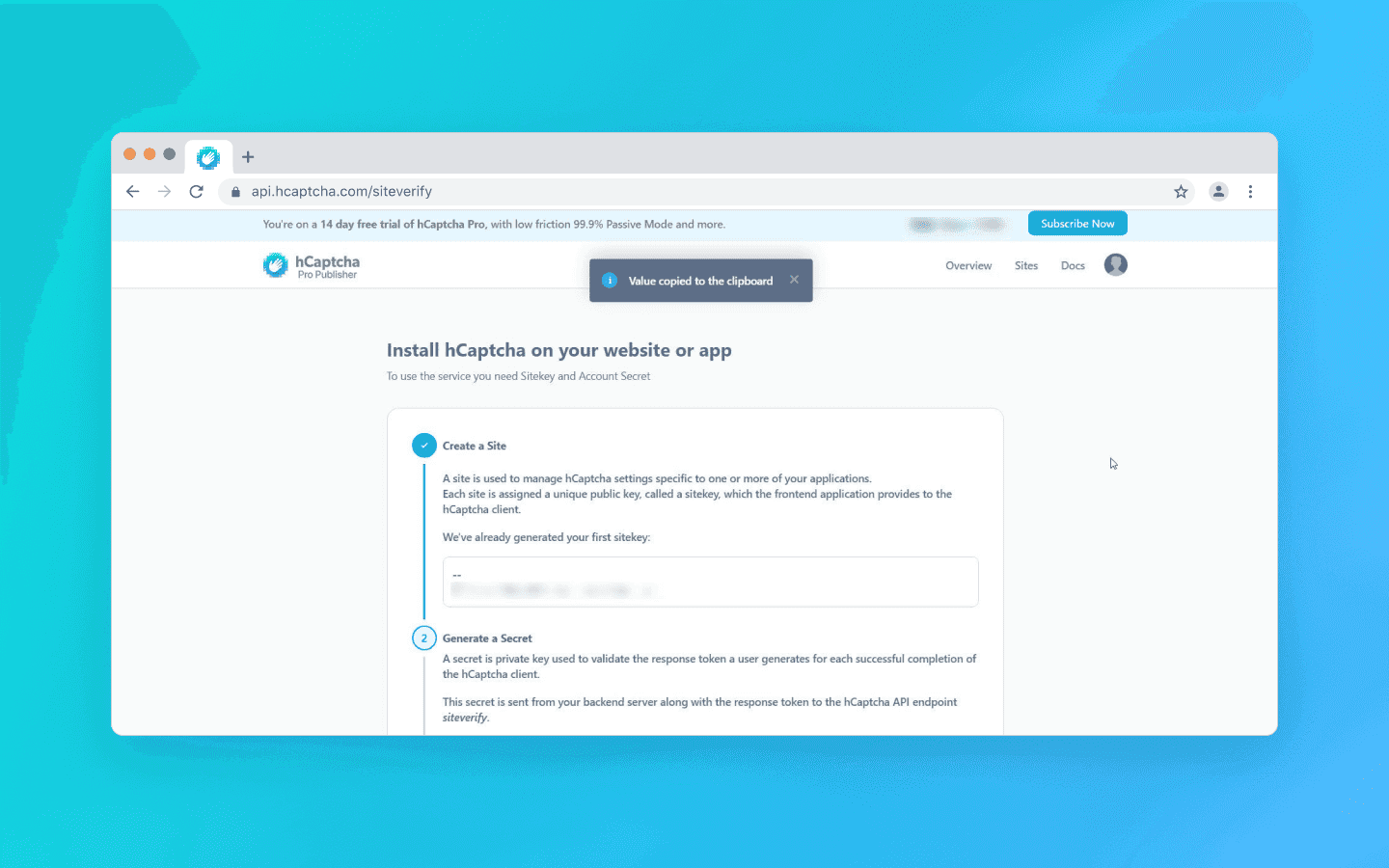

hCaptcha

一种混合验证模型,是谷歌解决方案的一个私有替代方案。在基本配置中,它使用熟悉的“我是人类”复选框。如果检测到可疑信号,系统会升级验证,并提供更复杂的视觉任务——通常比谷歌的更复杂。

除了标准场景之外,hCaptcha提供隐形和被动模式,验证过程中用户的参与度最小甚至为零。对于企业级客户,存在类似于谷歌评分模型的机制,该机制允许进行风险评估而无需显示交互式任务。

示例集成:正常连接。脚本语法与竞争对手的解决方案兼容:

<script src="https://js.hcaptcha.com/1/api.js" async defer></script> <div class="h-captcha" data-sitekey="YOUR_SITE_KEY"><

<script src="https://js.hcaptcha.com/1/api.js" async defer></script> <div class="h-captcha" data-sitekey="YOUR_SITE_KEY"><

通过验证码后,表单中会出现一个隐藏字段h-captcha-response。网站服务器通过POST请求进行验证:https://api.hcaptcha.com/siteverify。参数:secret, response,最好还有remoteip。

服务器响应:在免费版本中,一切都很简单:

{ "success": true, // or false "challenge_ts": "..." }

{ "success": true, // or false "challenge_ts": "..." }

在企业版本中,JSON包含附加字段,带有风险评分和拒绝原因。

基于标准的比较表

标准 | reCAPTCHA v3(谷歌) | Cloudflare Turnstile | hCaptcha |

检测逻辑 (你可能失去评分的地方) | 行为历史。系统考虑用户在谷歌生态系统中的数字足迹。缺乏搜索历史记录、谷歌cookie、授权会话或在声誉列表中的IP地址会直接降低最终风险评分。 | 环境和指纹。严格检查浏览器一致性(TLS指纹,Canvas,WebGL)。无头参数与真实Chrome不匹配会导致失败。 | IP和行为。对数据中心IP和不自然的鼠标动作反应强烈。通常提出复杂的视觉任务。 |

绕过难度 | 高。获得令牌易,但获得高分难。你将需要适当准备的档案和住宅代理。 | 高。可以通过高质量的反检测浏览器或适当的JS环境修补来绕过。 | 中/高。主要的保护措施是视觉。可以通过使用专门的视觉识别服务来绕过(尽管许多已经变得不够用)。 |

资源负载 | 低。脚本本身是轻量级的,但需要资源来维护档案(cookie,历史)。 | 高。使用工作量证明,并用数学任务加载CPU。 | 高(时间/金钱)。需要支付解决或花时间点击。 |

对JS/Cookie的依赖性 | 关键的。没有JS无法工作。为了获得分数>0.3,cookie(SID/HSID)几乎是必要的。 | 高。没有JS无法工作。cookie不如指纹完整性和干净的IP重要。 | 中等。需要JS。cookie是次要的;一个干净的IP很重要。通常用作点击占位符。 |

验证码绕过策略

在涉及大规模爬虫、多账户和与网络界面密集互动的任务中,解决验证码可以采用三种方法。方法的选择取决于流量数量、所需的稳定性以及目标资源的保护级别。

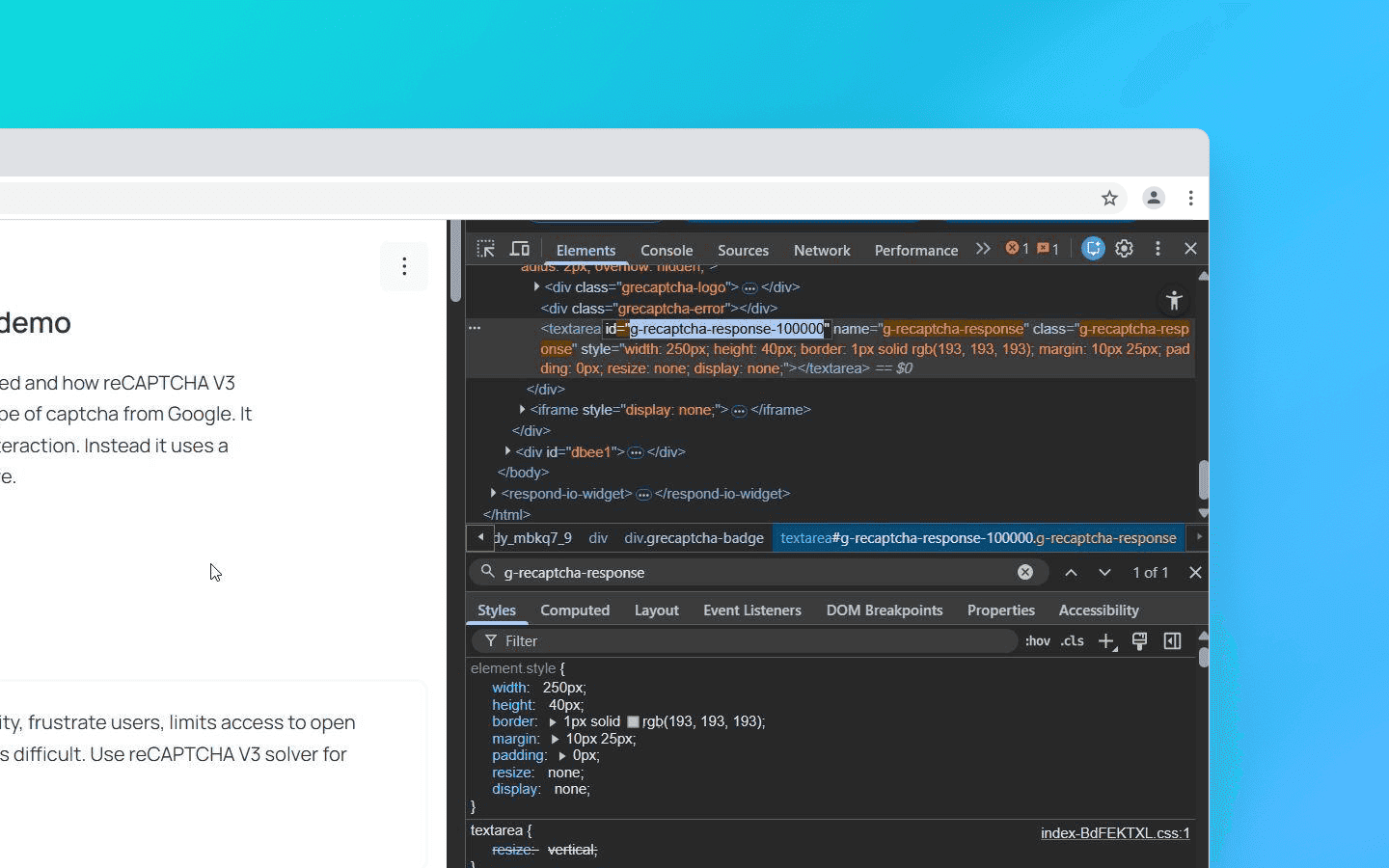

委托:使用中介服务

可扩展系统中最流行的方法。你不自己解决任务;相反,你将它发送给中介,中介为你解决验证码并返回令牌。

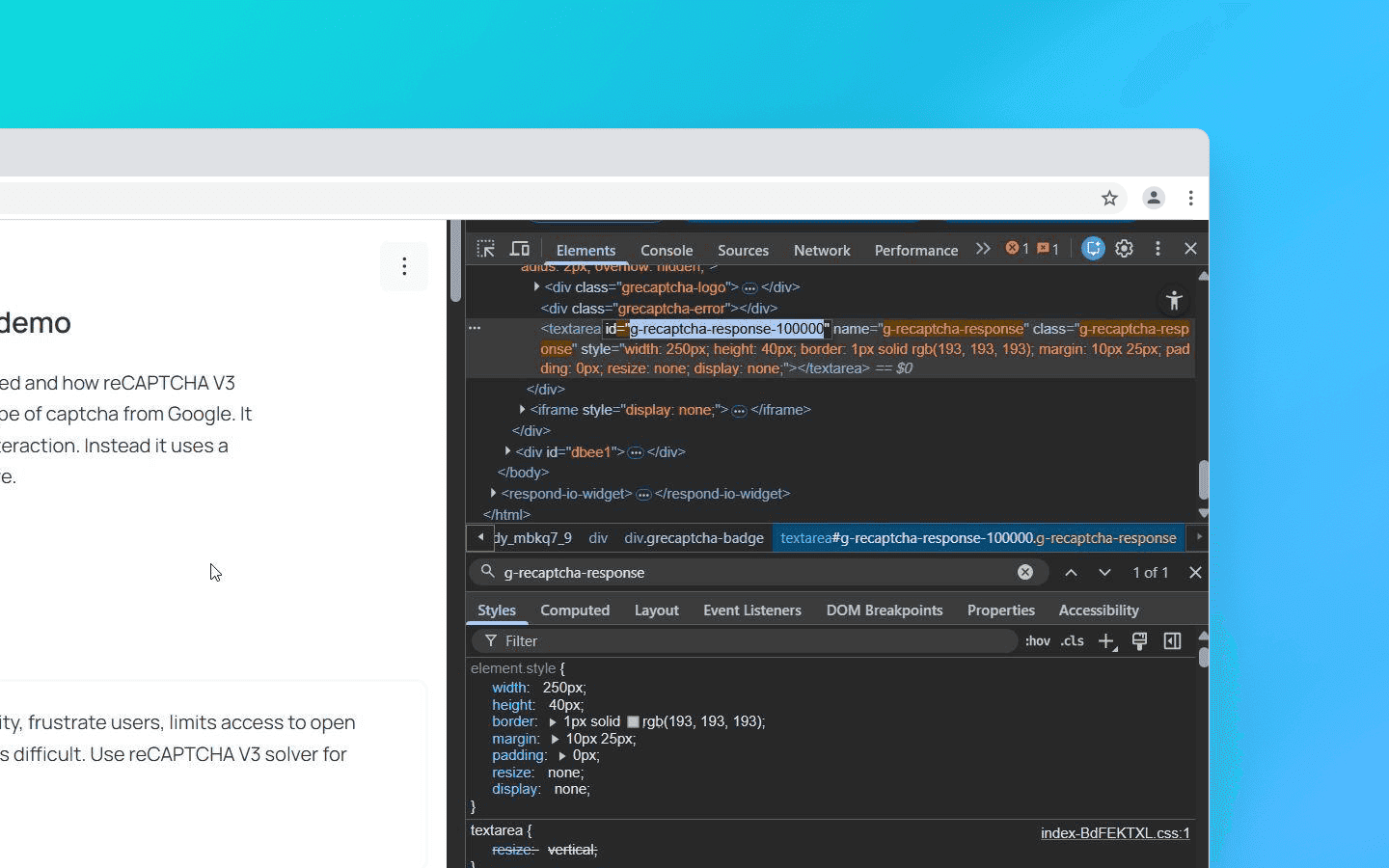

但仅仅从服务中获取令牌还不够。网站在你应用令牌之前不会知道验证码已解决。这通常通过JavaScript注入来完成:

你需要找到隐藏字段(通常是

g-recaptcha-response),并将令牌插入其中。关键部分:你必须调用触发服务器端验证的回调函数。没有这一步,“提交”按钮可能仍然无效。

# Insert token into hidden field driver.execute_script("document.getElementsByName('g-recaptcha-response')[0].value = arguments[0];", token) # Call the callback function (a trigger for the website) driver.execute_script(f"submitCallback('{token}');")

# Insert token into hidden field driver.execute_script("document.getElementsByName('g-recaptcha-response')[0].value = arguments[0];", token) # Call the callback function (a trigger for the website) driver.execute_script(f"submitCallback('{token}');")

可能的陷阱:

用户代理匹配:使用服务识别时使用的用户代理必须与提交令牌时使用的用户代理匹配。如果服务用Chrome 139解决验证码,但你用Chrome 140的headers提交令牌,令牌将被拒绝(这对于Turnstile尤其重要)。

代理匹配:对于reCAPTCHA v3和hCaptcha Enterprise,强烈建议将你的代理发送到识别服务,以便验证码从你将用于访问网站的相同IP地址解决。否则,谷歌将检测到不匹配。

动态参数:通常仅有SiteKey是不够的。例如,当你处理谷歌SERP或其他复杂保护系统时,可能需要传递

data-s参数,该参数在每次页面加载时动态生成。如果你在没有此参数的情况下将SiteKey发送给解决服务,令牌将有效,但网站不会接受它。

浏览器仿真(Puppeteer/Selenium + Stealth)

在网站严格检查JS环境时使用(Turnstile, hCaptcha Enterprise)。标准的Puppeteer或Selenium由于属性navigator.webdriver = true会立即被检测到。

因此必须使用附加工具:Puppeteer-extra-plugin-stealth, Undetected Chromedriver 或通过API的Octo Browser。

该方法的本质在于浏览器使用修改的Chromium内核(它伪装内核)。关键指纹(Canvas, WebGL, WebRTC, Audio)在原生C++代码级别进行伪装,而不是通过JS注入。

这是关键点,因为像Turnstile这样的保护措施寻找JS环境中的干扰痕迹,但在Octo中没有。浏览器使用唯一的硬件噪音和参数,进行完整性检查,并自动接收令牌。

这种方法对RAM和CPU资源的要求很高,因此不适用于数以千计的线程。然而,对于50–100个线程,这种解决方案是最优的。

如果你需要100多个线程,可以结合Docker使用标记--no-sandbox --disable-gpu。使用Playwright,你可以期待使用隐身插件和住宅代理绕过Turnstile时约70%的成功率。作为替代方案,你可以使用Octo Browser API(无图形界面的headless模式)。

HTTP级请求(TLS指纹识别)

这是一种用于大批量爬虫使用Go, Python Requests和C#的高级方法,其中不使用浏览器,而是再现其网络指纹。

标准的HTTP库如Python Requests形成的TLS握手与标准浏览器握手有显著区别:例如,不同的参数顺序和连接签名。Cloudflare检测到此类差异,可能会在验证码脚本加载之前阻止请求。

有些库能够模仿真实浏览器的TLS指纹。这使得在不启动浏览器的情况下通过Cloudflare Turnstile检查成为可能。

为什么你的机器人收到低评分或被禁

如果你将验证码发送给中介服务,插入它返回的令牌,但网站仍然不让你进入,问题很可能不在验证码本身,而在于以下问题之一:

脏代理。数据中心IP默认被谷歌和Cloudflare标记为高风险。在这种情况下,唯一的解决方案是使用移动或住宅代理。

缺乏档案准备(适用于reCAPTCHA v3)。你试图使用没有历史记录的干净档案访问该网站。对于reCAPTCHA v3,这显然表明是一个机器人。使用适当准备的档案,带有授权谷歌会话的已保存的SID/HSID cookie。

头信息不一致。请求中的头信息顺序与真实浏览器不匹配。例如,Chrome总是按特定顺序发送头信息(

Host -> Connection -> sec-ch-ua...)。如果你的库以不同的方式发送它们,这对于反欺诈系统是一个危险信号。

结论

到2026年,自动化需要复杂的架构和对所有互动层次的控制。

reCAPTCHA v3不是通过解决任务来绕过,而是通过信誉管理:质量档案种植、稳定的互动历史和一致的环境。

Cloudflare Turnstile 对环境完整性有严格要求。任何JS、API或TLS指纹中的不一致都会导致信任度降低和验证升级。

hCaptcha更加依赖视觉任务,这使得它在一定程度上更易于通过现代计算机视觉模型进行自动化识别。

今天处理验证码需要对现代反机器人系统的原理有深刻理解,并能够在每个互动阶段管理数字指纹。

保持匿名,充分利用多账户功能,借助市面上最优质的反检测浏览器实现您的目标。

验证码如何工作

首先,我们看看每种验证码解决方案是如何工作的:

reCAPTCHA v3(谷歌)

一个不可见评分模型的经典例子。浏览器收集用户行为数据并与谷歌交换一个令牌。

该令牌被发送到网站服务器,然后向谷歌发送一个秘密请求。目的是验证该令牌,并接收一个带有风险评分的JSON响应,分数从0.0(机器人)到1.0(人类),以及一个动作标签。

如果用户获得较低的评分(< 0.5),网站所有者配置一个处理此类访客的方案——完全阻止他们或显示一个可见的reCAPTCHA v2进行额外验证(常见的交通信号灯)。

示例集成:在带有验证码的页面上,脚本连接如下:

<script src="https://www.google.com/recaptcha/api.js?render=Your_site_key">

当目标动作发生时(例如,点击“登录”按钮),会调用以下方法

grecaptcha.execute('YOUR_SITE_KEY', {action: 'login'}).then(function(token) { // This token is sent to the website backend along with the form data });

该令牌仅在2分钟内有效,并且只能用于一次验证。

抓取工具的重要细节:评分不仅取决于行为,还取决于网站的企业属性。当谷歌增加TLS ClientHello指纹的权重时,如果你的请求不模拟Chrome 122+(JA3 hash),即使令牌有效,评分也会降到0.1以下。以下是后台验证的示例:

import requests # client_ip must be obtained from request.remote_addr or headers response = requests.post('https://www.google.com/recaptcha/api/siteverify', data={ 'secret': 'YOUR_SECRET_KEY', 'response': token, 'remoteip': client_ip }).json() score = response.get('score', 0) if score < 0.5: # Fallback to v2 or blocking pass

Cloudflare Turnstile

一个智能验证平台,无需视觉谜题,动态选择一组后台浏览器测试。在大多数情况下,它对用户进行隐形验证——无需点击、选择图像或其他明显动作。

主要检查类型包括:

工作量证明。浏览器被给予一个计算任务(通常与哈希计算相关),这会在短期内增加CPU负载。目的是增加大规模自动请求的成本。

环境完整性检查。系统将声明的客户端参数(例如,

User-Agent)与引擎的实际能力进行比较。声明和实际环境特征之间的不匹配会增加风险评分。API可用性。分析现代网络标准的支持情况(Canvas, WebAudio, WebRTC等)。运行在过时或精简引擎上的机器人通常会在此阶段失败,因为这些接口的实现不完整。

实现验证。系统不仅检查API的存在,还检查它们的行为真实性;例如,Canvas的渲染是否符合真实Chrome的参考轮廓或含有虚拟化或替代驱动程序的典型伪影。

此外,Turnstile检查电池API和权限策略,因为运行在无头模式下的Node.js机器人通常错误处理navigator.getBattery()。为绕过这一点,通过puppeteer-extra进行补丁:

await page.evaluateOnNewDocument(() => { const originalQuery = window.navigator.permissions.query; window.navigator.permissions.query = (parameters) => originalQuery(parameters).then(() => ({ state: 'granted' })); });

经过这些检查后,应用ML模型评估结果,并发出短期一次性令牌。

脚本连接类似于reCAPTCHA。示例集成:

<script src="https://challenges.cloudflare.com/turnstile/v0/api.js" async defer></script>

小部件元素:

<div class="cf-turnstile" data-sitekey="yourSiteKey"></div>

Turnstile有两种模式:

托管模式——页面上显示一个小部件。在大多数情况下,它会自动验证,并立即变成“绿色”而无需用户干预。

隐形模式——完全在后台进行验证,不在界面中显示。

如果系统检测到信号中存在增加的风险或异常,它可能会升级验证并请求额外操作——例如,通过勾选框进行验证。

验证通过后,小部件将令牌放入隐藏的表单字段cf-turnstile-response。网站服务器接收此令牌并向Cloudflare发送POST请求:https://challenges.cloudflare.com/turnstile/v0/siteverify(参数:secret 和 response=token)。

该令牌与reCAPTCHA一样是一次性使用的,但它存活时间更长——5分钟。如果你收到success: false,error-codes字段将包含原因(例如,invalid-input-response表示令牌已过期或被伪造)。

hCaptcha

一种混合验证模型,是谷歌解决方案的一个私有替代方案。在基本配置中,它使用熟悉的“我是人类”复选框。如果检测到可疑信号,系统会升级验证,并提供更复杂的视觉任务——通常比谷歌的更复杂。

除了标准场景之外,hCaptcha提供隐形和被动模式,验证过程中用户的参与度最小甚至为零。对于企业级客户,存在类似于谷歌评分模型的机制,该机制允许进行风险评估而无需显示交互式任务。

示例集成:正常连接。脚本语法与竞争对手的解决方案兼容:

<script src="https://js.hcaptcha.com/1/api.js" async defer></script> <div class="h-captcha" data-sitekey="YOUR_SITE_KEY"><

通过验证码后,表单中会出现一个隐藏字段h-captcha-response。网站服务器通过POST请求进行验证:https://api.hcaptcha.com/siteverify。参数:secret, response,最好还有remoteip。

服务器响应:在免费版本中,一切都很简单:

{ "success": true, // or false "challenge_ts": "..." }

在企业版本中,JSON包含附加字段,带有风险评分和拒绝原因。

基于标准的比较表

标准 | reCAPTCHA v3(谷歌) | Cloudflare Turnstile | hCaptcha |

检测逻辑 (你可能失去评分的地方) | 行为历史。系统考虑用户在谷歌生态系统中的数字足迹。缺乏搜索历史记录、谷歌cookie、授权会话或在声誉列表中的IP地址会直接降低最终风险评分。 | 环境和指纹。严格检查浏览器一致性(TLS指纹,Canvas,WebGL)。无头参数与真实Chrome不匹配会导致失败。 | IP和行为。对数据中心IP和不自然的鼠标动作反应强烈。通常提出复杂的视觉任务。 |

绕过难度 | 高。获得令牌易,但获得高分难。你将需要适当准备的档案和住宅代理。 | 高。可以通过高质量的反检测浏览器或适当的JS环境修补来绕过。 | 中/高。主要的保护措施是视觉。可以通过使用专门的视觉识别服务来绕过(尽管许多已经变得不够用)。 |

资源负载 | 低。脚本本身是轻量级的,但需要资源来维护档案(cookie,历史)。 | 高。使用工作量证明,并用数学任务加载CPU。 | 高(时间/金钱)。需要支付解决或花时间点击。 |

对JS/Cookie的依赖性 | 关键的。没有JS无法工作。为了获得分数>0.3,cookie(SID/HSID)几乎是必要的。 | 高。没有JS无法工作。cookie不如指纹完整性和干净的IP重要。 | 中等。需要JS。cookie是次要的;一个干净的IP很重要。通常用作点击占位符。 |

验证码绕过策略

在涉及大规模爬虫、多账户和与网络界面密集互动的任务中,解决验证码可以采用三种方法。方法的选择取决于流量数量、所需的稳定性以及目标资源的保护级别。

委托:使用中介服务

可扩展系统中最流行的方法。你不自己解决任务;相反,你将它发送给中介,中介为你解决验证码并返回令牌。

但仅仅从服务中获取令牌还不够。网站在你应用令牌之前不会知道验证码已解决。这通常通过JavaScript注入来完成:

你需要找到隐藏字段(通常是

g-recaptcha-response),并将令牌插入其中。关键部分:你必须调用触发服务器端验证的回调函数。没有这一步,“提交”按钮可能仍然无效。

# Insert token into hidden field driver.execute_script("document.getElementsByName('g-recaptcha-response')[0].value = arguments[0];", token) # Call the callback function (a trigger for the website) driver.execute_script(f"submitCallback('{token}');")

可能的陷阱:

用户代理匹配:使用服务识别时使用的用户代理必须与提交令牌时使用的用户代理匹配。如果服务用Chrome 139解决验证码,但你用Chrome 140的headers提交令牌,令牌将被拒绝(这对于Turnstile尤其重要)。

代理匹配:对于reCAPTCHA v3和hCaptcha Enterprise,强烈建议将你的代理发送到识别服务,以便验证码从你将用于访问网站的相同IP地址解决。否则,谷歌将检测到不匹配。

动态参数:通常仅有SiteKey是不够的。例如,当你处理谷歌SERP或其他复杂保护系统时,可能需要传递

data-s参数,该参数在每次页面加载时动态生成。如果你在没有此参数的情况下将SiteKey发送给解决服务,令牌将有效,但网站不会接受它。

浏览器仿真(Puppeteer/Selenium + Stealth)

在网站严格检查JS环境时使用(Turnstile, hCaptcha Enterprise)。标准的Puppeteer或Selenium由于属性navigator.webdriver = true会立即被检测到。

因此必须使用附加工具:Puppeteer-extra-plugin-stealth, Undetected Chromedriver 或通过API的Octo Browser。

该方法的本质在于浏览器使用修改的Chromium内核(它伪装内核)。关键指纹(Canvas, WebGL, WebRTC, Audio)在原生C++代码级别进行伪装,而不是通过JS注入。

这是关键点,因为像Turnstile这样的保护措施寻找JS环境中的干扰痕迹,但在Octo中没有。浏览器使用唯一的硬件噪音和参数,进行完整性检查,并自动接收令牌。

这种方法对RAM和CPU资源的要求很高,因此不适用于数以千计的线程。然而,对于50–100个线程,这种解决方案是最优的。

如果你需要100多个线程,可以结合Docker使用标记--no-sandbox --disable-gpu。使用Playwright,你可以期待使用隐身插件和住宅代理绕过Turnstile时约70%的成功率。作为替代方案,你可以使用Octo Browser API(无图形界面的headless模式)。

HTTP级请求(TLS指纹识别)

这是一种用于大批量爬虫使用Go, Python Requests和C#的高级方法,其中不使用浏览器,而是再现其网络指纹。

标准的HTTP库如Python Requests形成的TLS握手与标准浏览器握手有显著区别:例如,不同的参数顺序和连接签名。Cloudflare检测到此类差异,可能会在验证码脚本加载之前阻止请求。

有些库能够模仿真实浏览器的TLS指纹。这使得在不启动浏览器的情况下通过Cloudflare Turnstile检查成为可能。

为什么你的机器人收到低评分或被禁

如果你将验证码发送给中介服务,插入它返回的令牌,但网站仍然不让你进入,问题很可能不在验证码本身,而在于以下问题之一:

脏代理。数据中心IP默认被谷歌和Cloudflare标记为高风险。在这种情况下,唯一的解决方案是使用移动或住宅代理。

缺乏档案准备(适用于reCAPTCHA v3)。你试图使用没有历史记录的干净档案访问该网站。对于reCAPTCHA v3,这显然表明是一个机器人。使用适当准备的档案,带有授权谷歌会话的已保存的SID/HSID cookie。

头信息不一致。请求中的头信息顺序与真实浏览器不匹配。例如,Chrome总是按特定顺序发送头信息(

Host -> Connection -> sec-ch-ua...)。如果你的库以不同的方式发送它们,这对于反欺诈系统是一个危险信号。

结论

到2026年,自动化需要复杂的架构和对所有互动层次的控制。

reCAPTCHA v3不是通过解决任务来绕过,而是通过信誉管理:质量档案种植、稳定的互动历史和一致的环境。

Cloudflare Turnstile 对环境完整性有严格要求。任何JS、API或TLS指纹中的不一致都会导致信任度降低和验证升级。

hCaptcha更加依赖视觉任务,这使得它在一定程度上更易于通过现代计算机视觉模型进行自动化识别。

今天处理验证码需要对现代反机器人系统的原理有深刻理解,并能够在每个互动阶段管理数字指纹。

随时获取最新的Octo Browser新闻

通过点击按钮,您同意我们的 隐私政策。

随时获取最新的Octo Browser新闻

通过点击按钮,您同意我们的 隐私政策。

随时获取最新的Octo Browser新闻

通过点击按钮,您同意我们的 隐私政策。