Como os sistemas antifraude expõem a emulação móvel

13/05/2026

Markus_automation

Expert in data parsing and automation

Ao trabalhar com as plataformas online mais exigentes, há certas regras não ditas. Uma das principais é o uso de dispositivos móveis. Se um serviço possui um aplicativo móvel completo, geralmente espera-se que os usuários interajam com ele por meio do próprio aplicativo. Isso está relacionado tanto à forma como os sistemas antifraude funcionam quanto ao comportamento típico dos usuários reais.

Nesse contexto, navegadores antidetecção com suporte a perfis móveis estão se tornando cada vez mais populares. Eles permitem que os usuários simulem a atividade de um dispositivo móvel enquanto permanecem em um ambiente de desktop. Neste artigo, discutimos o que são essas ferramentas, como funcionam e em quais casos realmente faz sentido usá-las.

Índice

Mantenha o anonimato on-line com Octo Browser. Sua verdadeira impressão digital não pode ser rastreada.

A evolução da emulação móvel

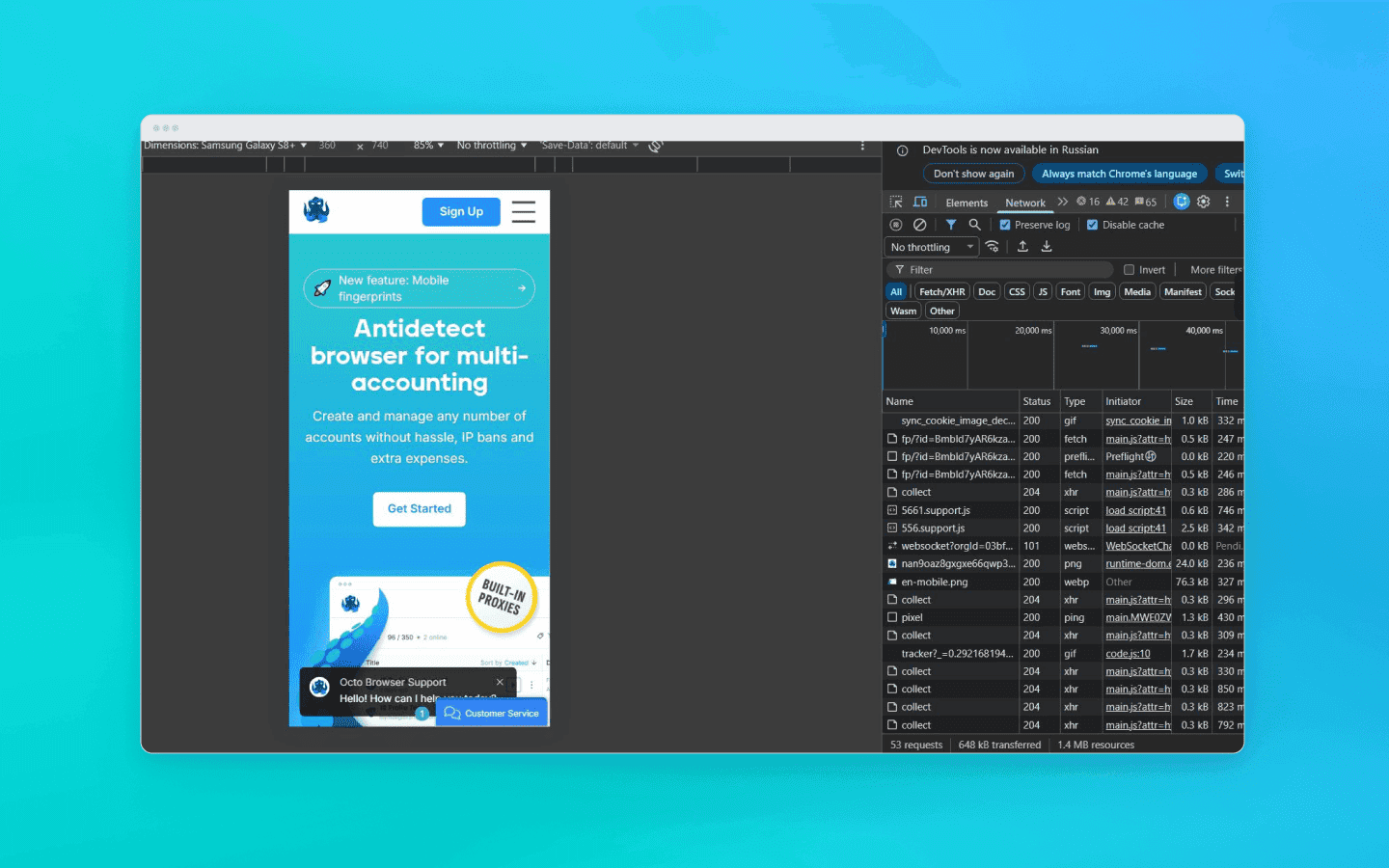

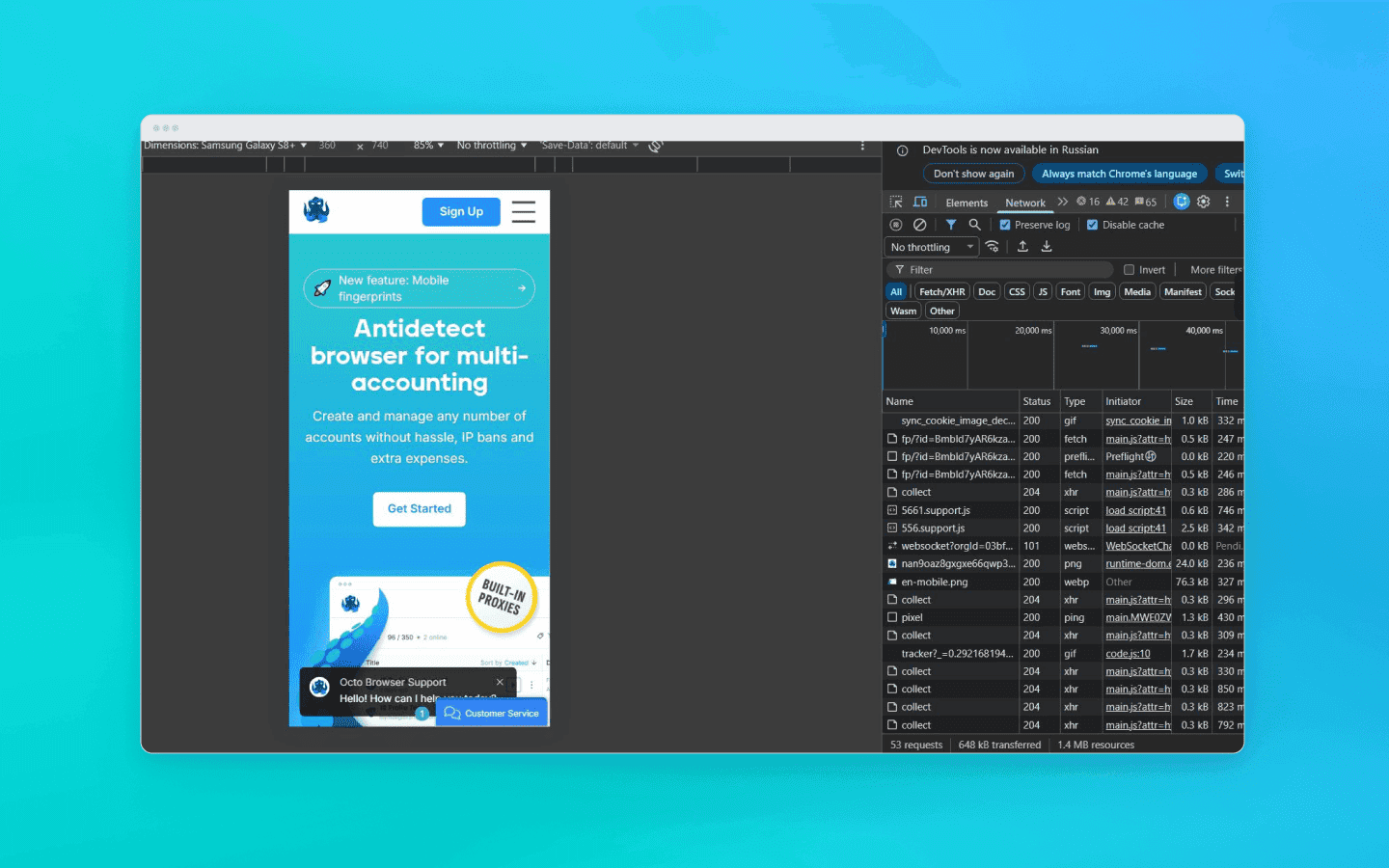

A forma mais simples de mudar do desktop para o mobile é o recurso nas ferramentas de desenvolvedor que permite ver como um site aparece em um layout móvel. No entanto, é importante entender que o modo móvel no DevTools é uma ferramenta de depuração de interface, não uma solução de spoofing. O DevTools não fará você ficar invisível para Cloudflare ou DataDome.

Engenheiros e afiliados usam navegadores antidetecção para spoofing e multiaccounting. Desenvolvedores de soluções antidetecção investem recursos enormes em spoofing profundo de impressão digital, de WebGL e Canvas até spoofing no nível da camada de rede do Chromium ou por meio de camadas proxy.

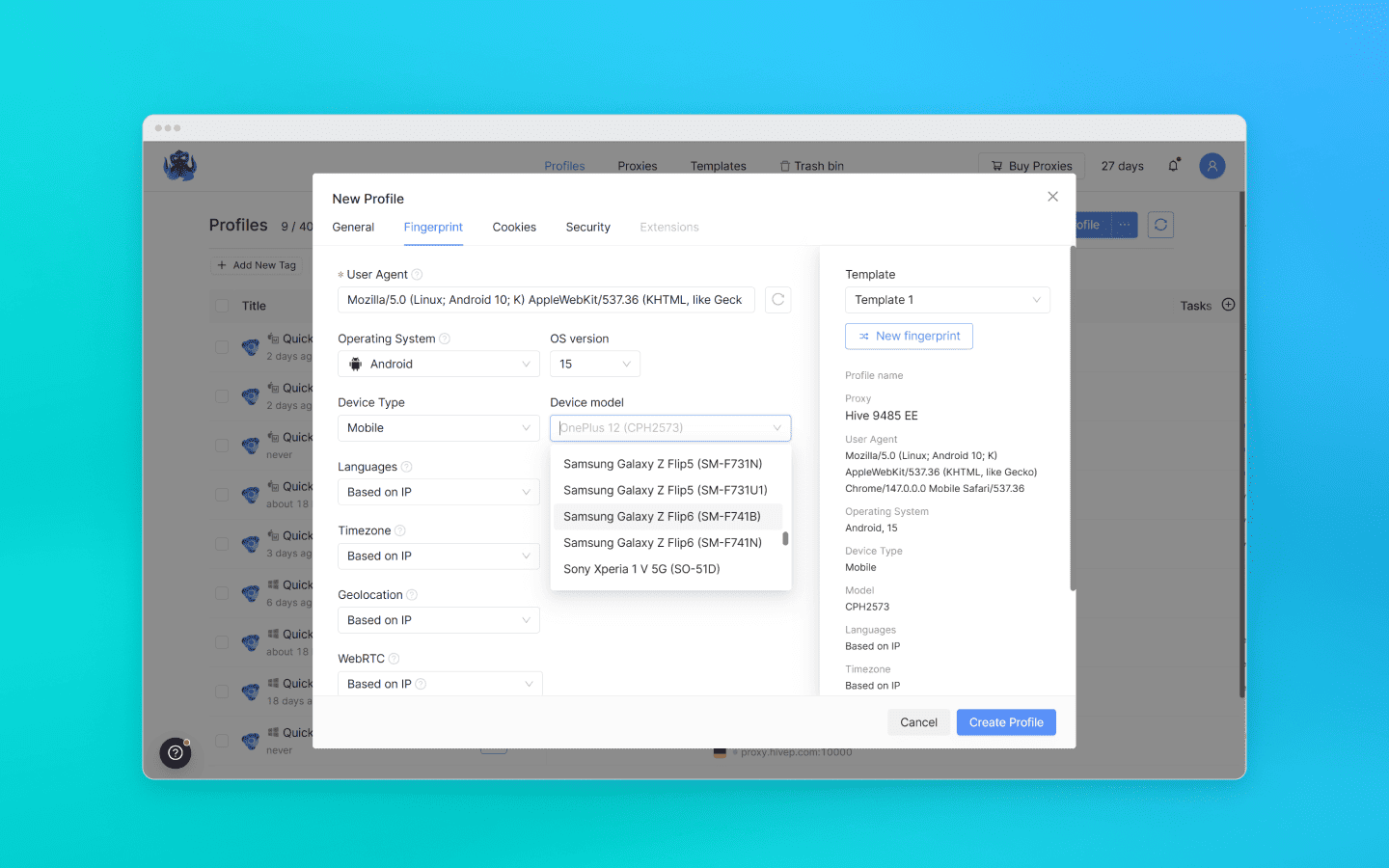

Navegadores antidetecção que oferecem perfis móveis geralmente podem ser divididos em duas categorias principais:

navegadores antidetecção que emulam um navegador móvel (mas não o dispositivo real);

navegadores antidetecção que emulam um dispositivo móvel real.

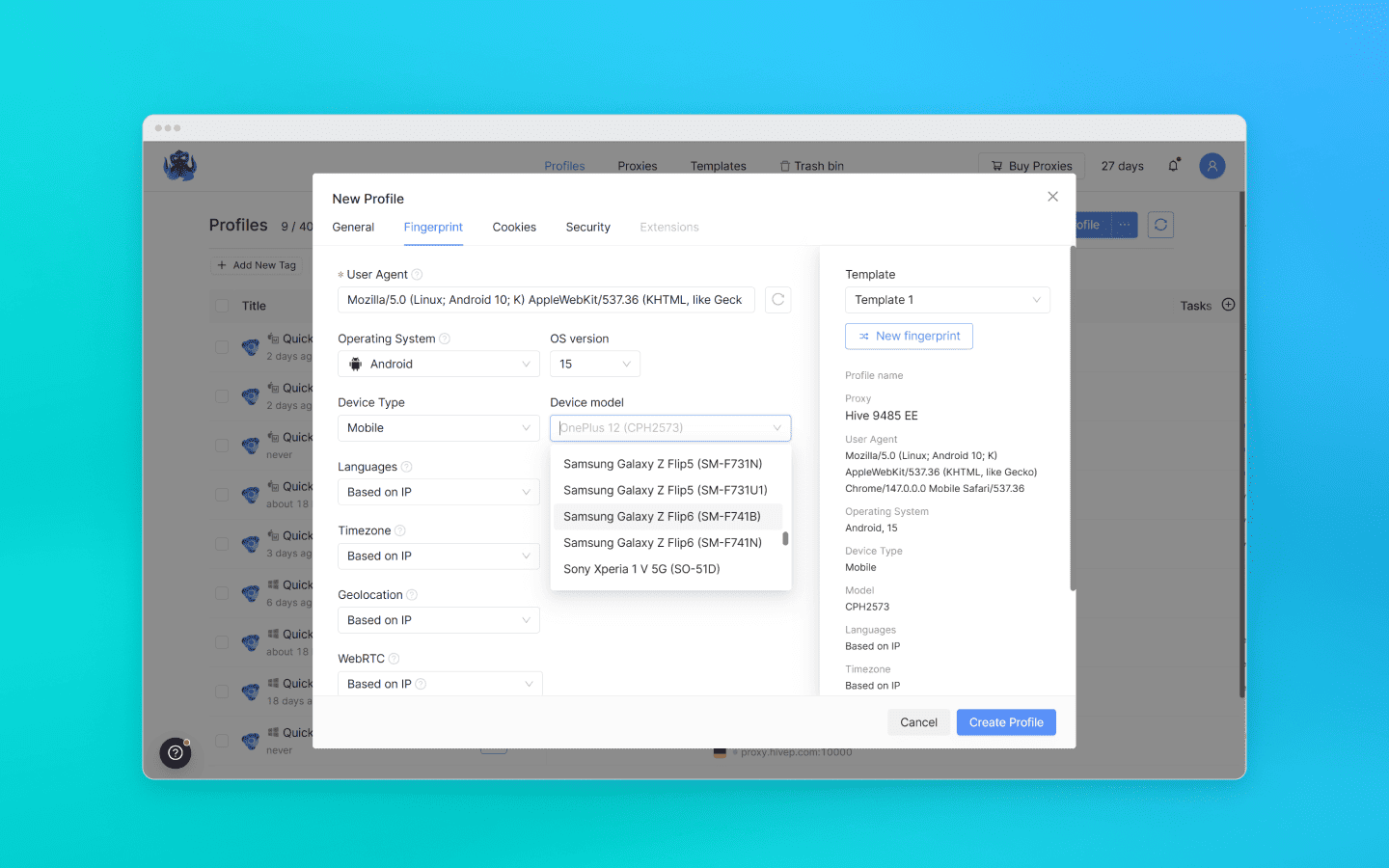

Perfis móveis (Imitação de desktop)

Esta categoria inclui a maioria dos navegadores antidetecção clássicos e avançados que emulam um navegador móvel no nível do software. Fisicamente, esses navegadores antidetecção ainda executam na CPU do seu desktop, mas disfarçam seus parâmetros para parecerem móveis. Isso envolve interceptar e falsificar impressões digitais de WebGL, controlar os parâmetros de renderização de Canvas e WebGL, emular eventos de toque e sincronizar assinaturas TLS na camada de rede do navegador ou do proxy para que correspondam a um sistema operacional móvel.

Para os sistemas antifraude que analisam o tráfego móvel, esse perfil pode parecer um cliente móvel plausível. Do ponto de vista de custo-benefício, esta é uma abordagem eficiente, rápida e facilmente escalável, que cobre perfeitamente 90% das tarefas que não exigem um dispositivo móvel real.

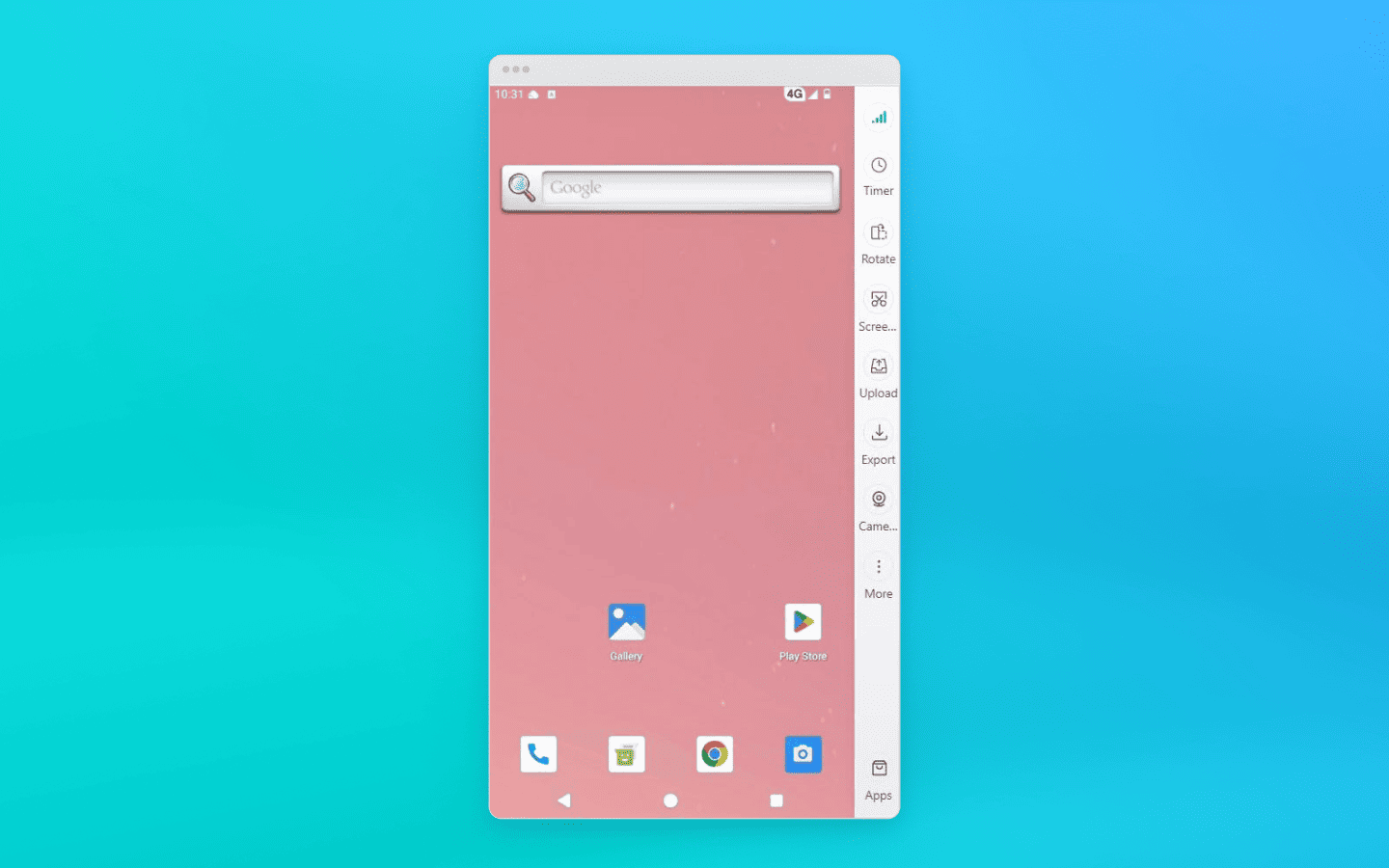

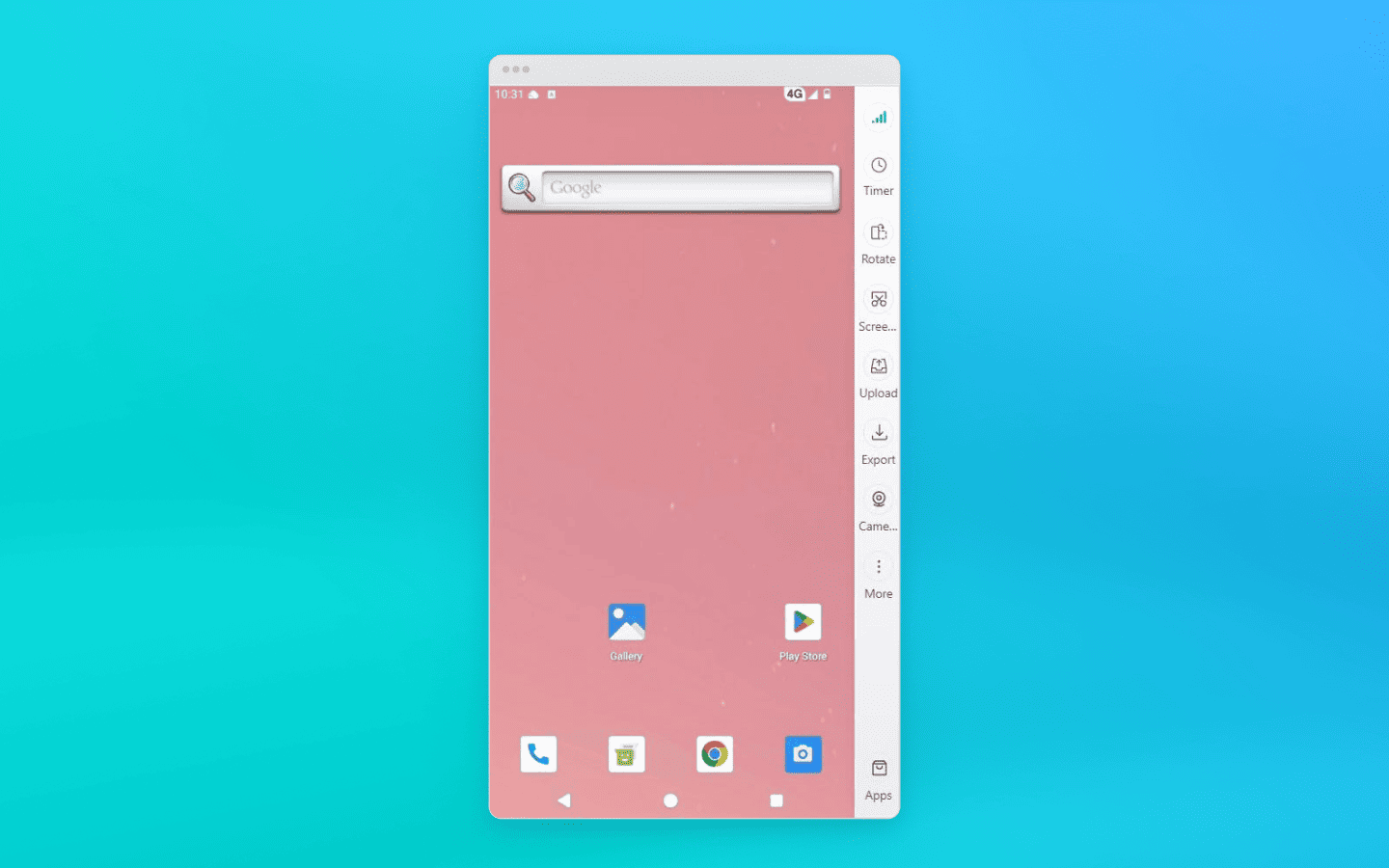

Dispositivos móveis reais (Cloud Phones e farms)

Essas soluções abandonam completamente o spoofing em nível de software em desktops e, em vez disso, fornecem aos usuários acesso a smartphones físicos ou máquinas virtuais implantadas em processadores ARM reais de servidores. Não há necessidade de imitar o comportamento dos sensores ou das GPUs móveis aqui, pois tudo acontece fisicamente no nível do hardware. A principal diferença dessa abordagem é a capacidade de executar aplicativos móveis nativos.

Ter um perfil em um dispositivo real é indispensável para plataformas com sistemas de proteção extremamente avançados, nas quais o registro ou a preparação da conta só é possível por meio do aplicativo oficial (TikTok, Instagram, apps bancários). No entanto, alcançar 100% de autenticidade tem um custo, tanto literal quanto figurado: essas infraestruturas são mais lentas, mais difíceis de configurar e muitas vezes muito mais caras.

Como os sistemas antifraude revelam o spoofing de desktop

Como implantar uma infraestrutura composta por smartphones reais é, na maioria dos casos, caro e lento de forma injustificável, a esmagadora maioria dos especialistas trabalha com perfis móveis executados em hardware de desktop.

Os sistemas antifraude levam em conta a economia do marketing de afiliados e do scraping. Eles operam com a suposição de que a probabilidade de encontrar um servidor Ubuntu ou um PC doméstico com Windows 11 escondido atrás de uma máscara de dispositivo móvel é extremamente alta.

É por isso que seu principal objetivo é remover essa máscara. Mas como exatamente eles fazem isso? O segredo não está em verificar a largura da tela ou o User-Agent, mas nas diferenças arquitetônicas fundamentais entre o hardware de desktop e os chips ARM móveis.

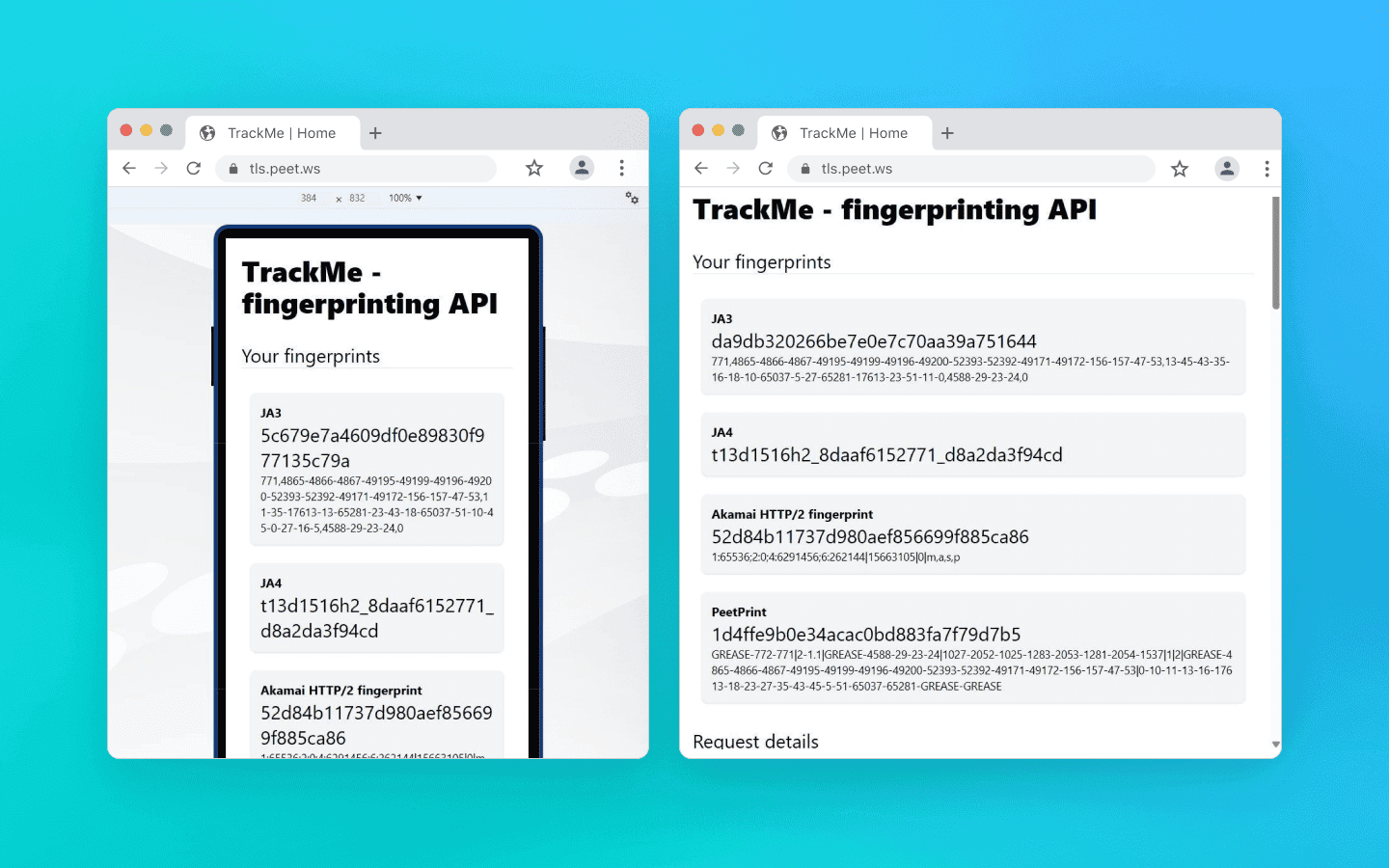

Conflito criptográfico no nível TLS

Uma inspeção minuciosa de um perfil móvel falso começa muito antes de o primeiro byte de HTML carregar ou uma única linha de JavaScript ser executada. Você pode ser sinalizado durante o próprio estabelecimento da conexão HTTPS segura, o chamado handshake TLS.

Como isso funciona? Quando você se conecta a um site, o navegador envia ao servidor uma mensagem aberta ClientHello, uma saudação criptográfica que lista os algoritmos de criptografia e extensões suportados. É aqui que as diferenças arquitetônicas fundamentais entram em cena.

Um dispositivo móvel real constrói o pacote ClientHello de acordo com as especificidades do seu sistema operacional móvel. Sim, o Android usa uma pilha semelhante à do Chromium (assim como o Chrome para desktop), mas o ambiente móvel impõe suas próprias regras: um conjunto específico de cifras, parâmetros de transporte diferentes e uma ordem de extensões exclusiva. Um emulador de desktop monta esse pacote de forma um pouco diferente. Como resultado, o handshake com o servidor acontece fisicamente de maneira diferente.

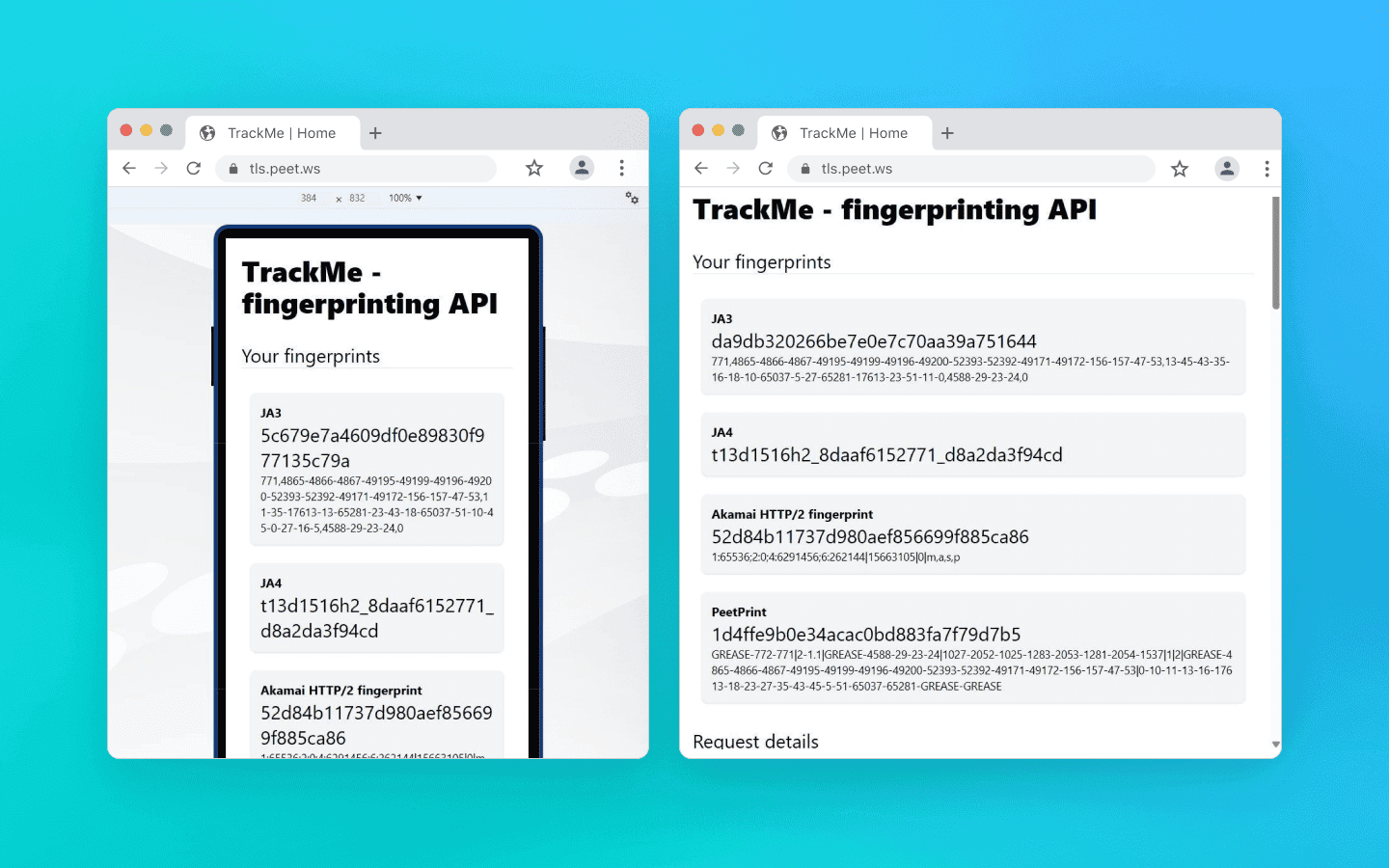

À esquerda você pode ver a impressão digital criptográfica de um desktop fingindo ser um dispositivo móvel, e à direita um pacote TLS móvel correto no mesmo computador

A emulação de iPhone é ainda mais complicada. O ecossistema da Apple não usa em absoluto a biblioteca BoringSSL da qual o Chromium depende. O Safari usa a própria pilha TLS da Apple, o que torna sua impressão digital fundamentalmente diferente dos navegadores baseados em Chromium; ele constrói pacotes em uma “linguagem criptográfica” totalmente diferente. Se um Chrome de desktop tentar imitar o Safari móvel no nível do socket, ele cria um enorme descompasso de impressão digital e parece ridículo para os sistemas antifraude.

Sistemas de proteção modernos como Cloudflare e Akamai usam métodos de fingerprinting TLS como JA3 e JA4. Se você usar emulação móvel de baixa qualidade, um sólido sistema antifraude que coletar essas impressões digitais notará inconsistências imediatamente:

No nível da aplicação, o User-Agent afirma ser o Chrome móvel no Android.

No nível de transporte, a estrutura do pacote revela que na verdade é um navegador de desktop executando no Windows.

Injeções JS comuns ou spoofing de cabeçalhos HTTP não ajudarão aqui, porque operam na camada de aplicação e não podem mudar a forma como o binário do navegador abre sockets.

Navegadores antidetecção de alta qualidade, como Octo Browser, modificam a pilha de rede do Chromium no nível do código-fonte. Eles forçam o mecanismo de desktop a construir pacotes criptográficos de baixo nível exatamente da mesma forma que um dispositivo móvel real faz.

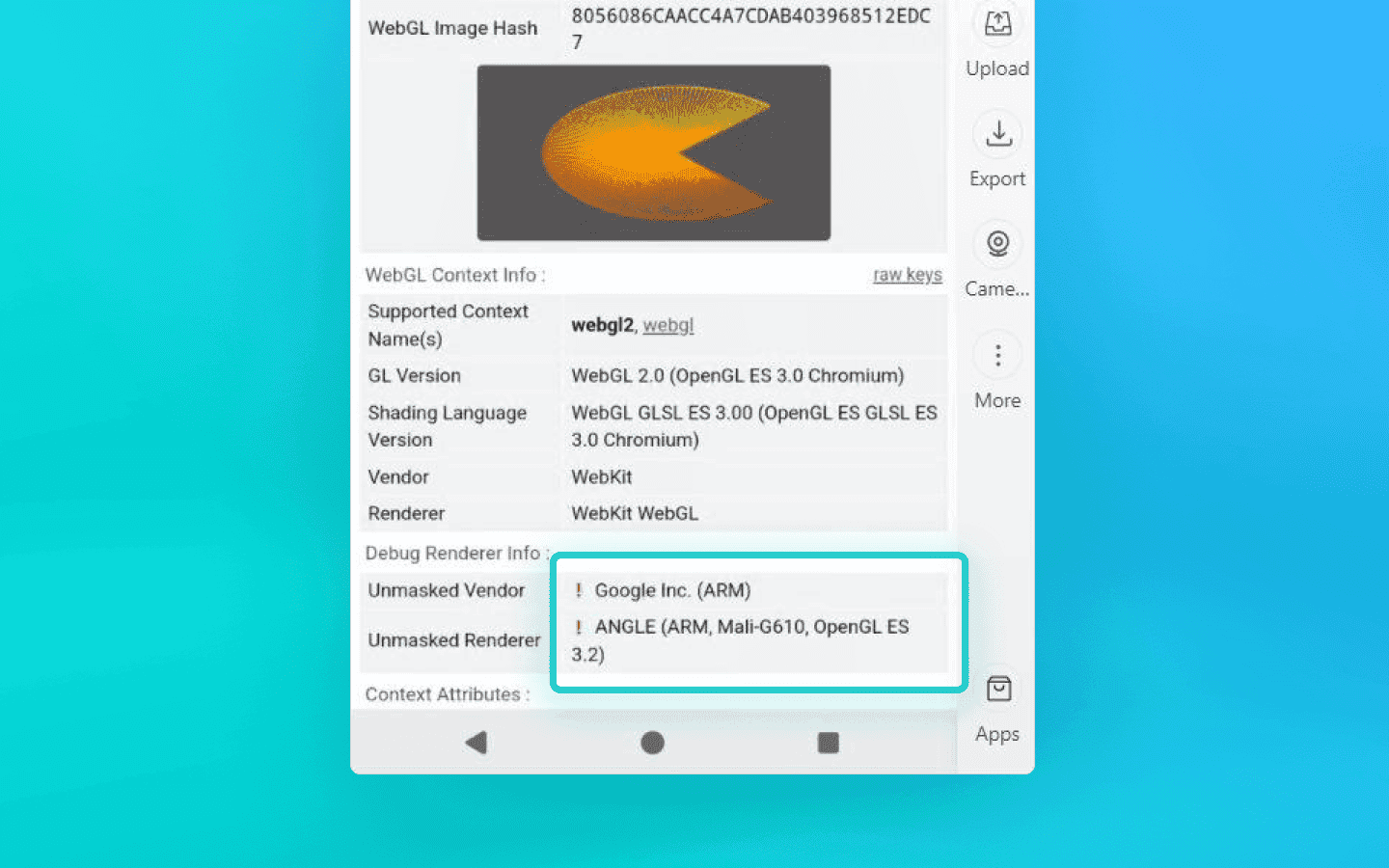

Vazamentos de hardware e matemática de shaders: como sua GPU o entrega

Vamos avançar da camada de rede para a renderização gráfica. A forma mais simples e primitiva de disfarçar o hardware de desktop é interceptar chamadas JavaScript para a API WebGL, em outras palavras, fazer o navegador retornar o nome de uma GPU móvel em vez da sua placa gráfica de desktop.

O problema aqui é que os sistemas antifraude modernos pararam de confiar em texto simples há muito tempo. Sistemas avançados validam a matemática e os limites arquitetônicos do pipeline gráfico para verificar se o dispositivo é realmente móvel. Como eles verificam isso?

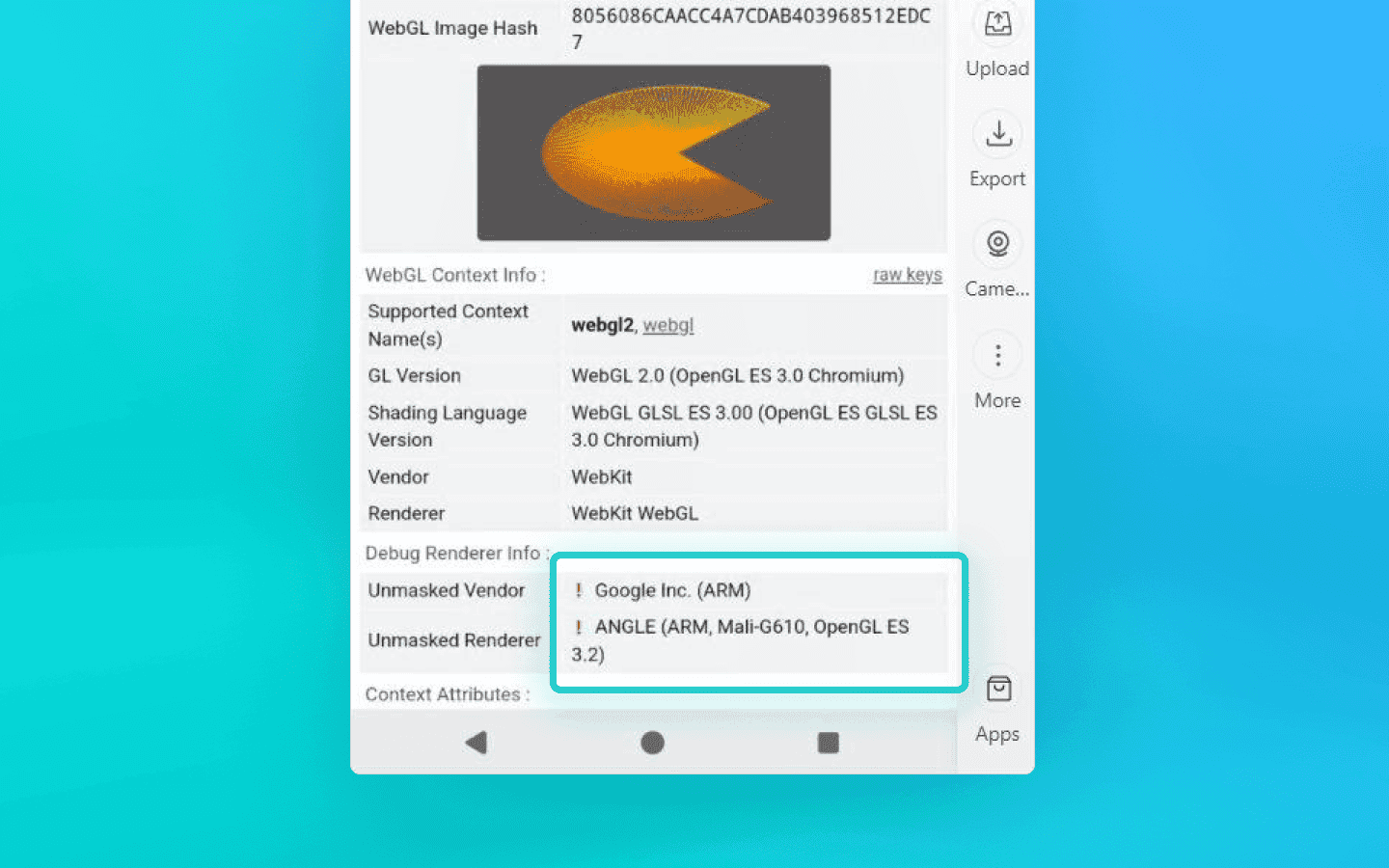

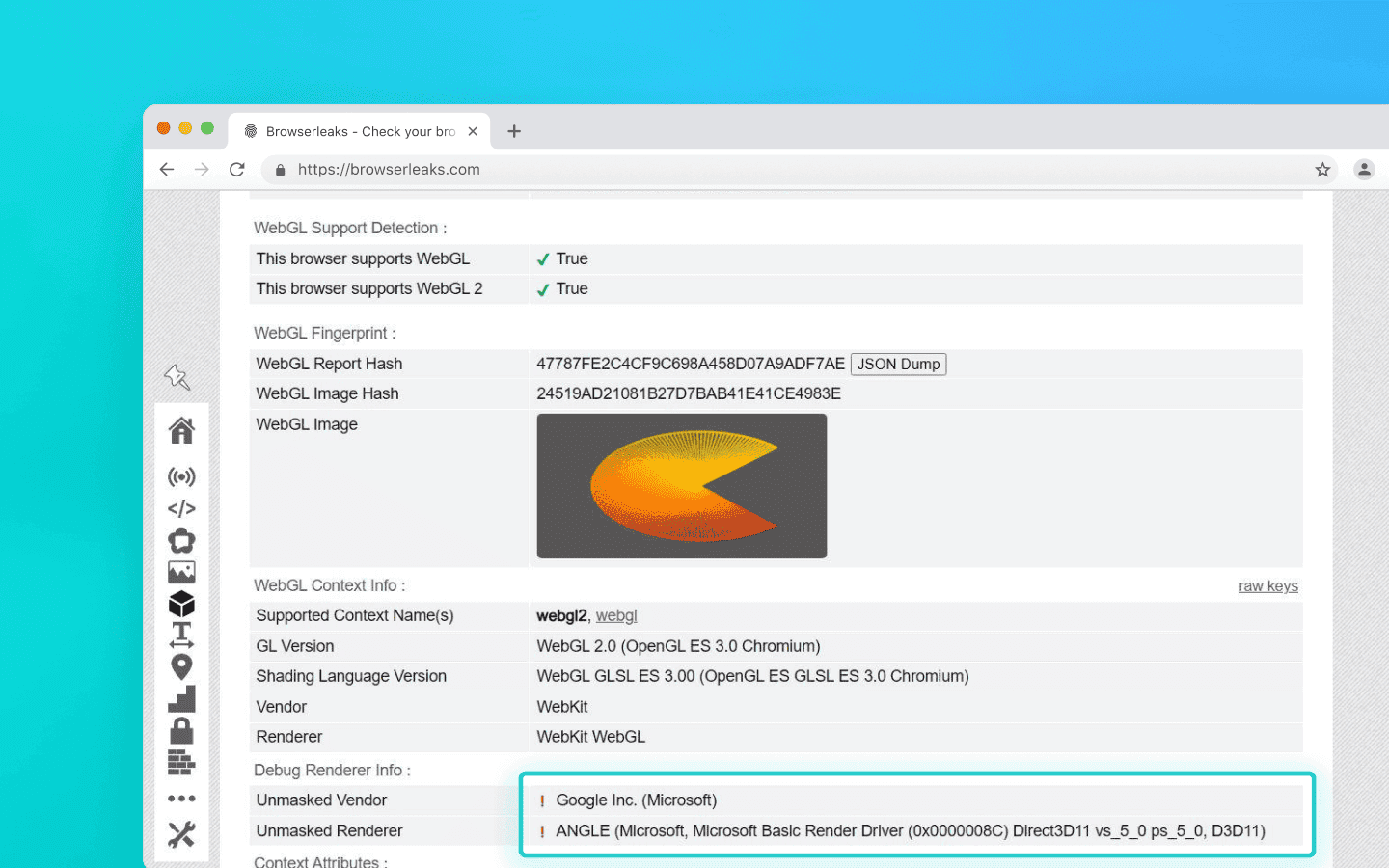

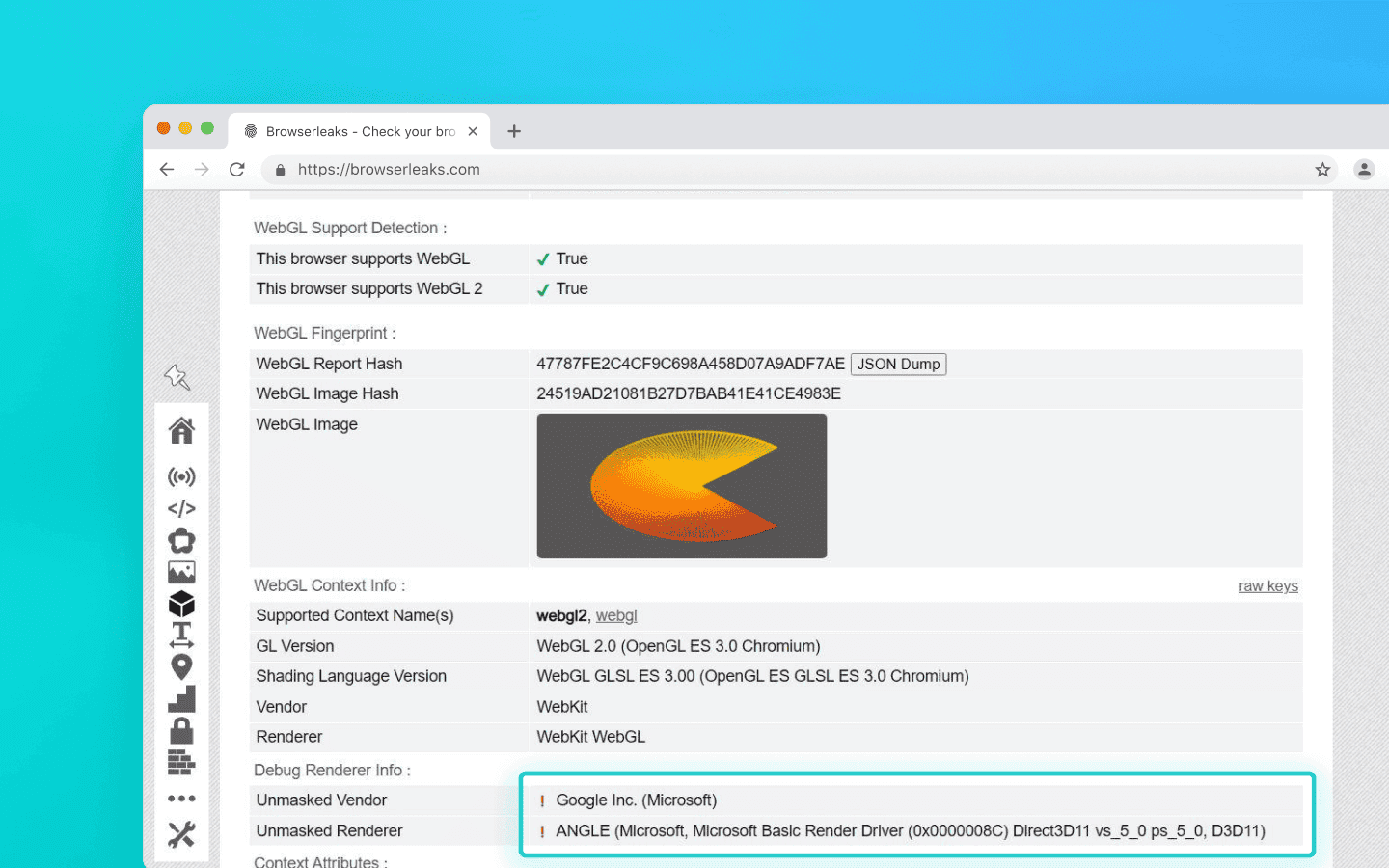

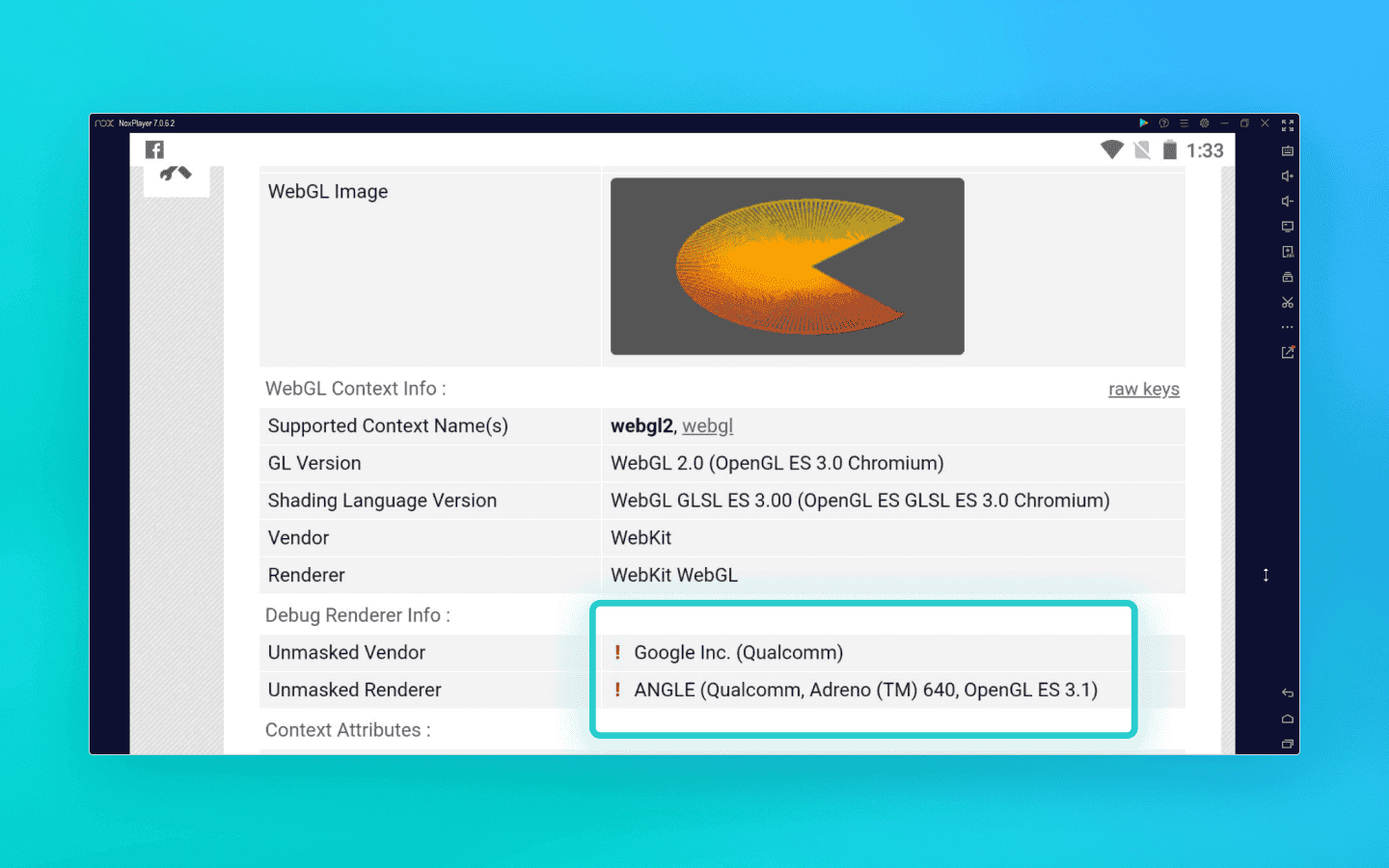

Os pontos de exclamação vermelhos indicam que o verificador detectou interferência

Limites de textura e pipeline: GPUs móveis como Qualcomm Adreno ou ARM Mali têm limites rígidos de hardware. Por exemplo, o parâmetro

MAX_TEXTURE_SIZEtradicionalmente é menor do que em GPUs de desktop, embora dispositivos topo de linha hoje possam apresentar alguma sobreposição. Se um navegador antidetecção apenas falsificar o nome da GPU, mas ignorar esses microparâmetros, o navegador reportará suporte a texturas de desktop enormes com 16384 ou até 32768 pixels.Precisão de ponto flutuante: algoritmos de proteção consultam o método

getShaderPrecisionFormatpara medir a precisão dos cálculos em ponto flutuante. O detalhe chave é que as arquiteturas x86/x64 (desktop) e ARM (móvel) processam geometria e arredondamento de maneira diferente. Essas diferenças vêm das GPUs, drivers e APIs gráficas. Renderizar uma cena 3D oculta no Canvas e fazer o hash do resultado (pixel fingerprinting) pode expor algoritmos de rasterização de desktop.Limites de memória: sistemas operacionais móveis muitas vezes impõem limites mais rígidos à quantidade de RAM alocada para uma aba do navegador. Um emulador de desktop executando em uma máquina com 32 GB de RAM pode facilmente renderizar uma cena pesada, o que por si só se torna evidência comportamental de que o sistema antifraude está lidando com um desktop, não com um smartphone.

A armadilha para scripts

Como soluções simples e extensões tentam esconder essas inconsistências matemáticas? Elas dependem de injeções JS, substituindo funções nativas do navegador.

Mas isso cria outro problema: análise da call stack. Um sistema antifraude pode acionar intencionalmente um erro de DOM. Uma extensão de spoofing oculta intercepta o evento, cai no erro artificial e deixa seus próprios rastros dentro da call stack do objeto Error, expondo funções internas de wrapper de anonimização ou entradas como VM5:44 no console.

A mera presença do workaround já se torna evidência. É por isso que o spoofing confiável de hardware só é possível profundamente dentro do código-fonte do navegador, sem depender de scripts JS que podem se expor.

Exemplos de soluções de baixa qualidade

Extensões falsas (User-Agent Switcher): o exemplo clássico com milhões de instalações. Essas ferramentas alteram apenas uma única linha nos cabeçalhos HTTP. Qualquer verificador antifraude básico vê imediatamente que o UA afirma

Android / Pixel 7, enquantonavigator.platformainda retornaWin32. Naturalmente, essas extensões também ignoram completamente impressões digitais TLS e o spoofing adequado de WebGL.

O UA afirma Android, enquanto o restante dos parâmetros indica claramente uma máquina desktop normal: é assim que o User-Agent Switcher funciona

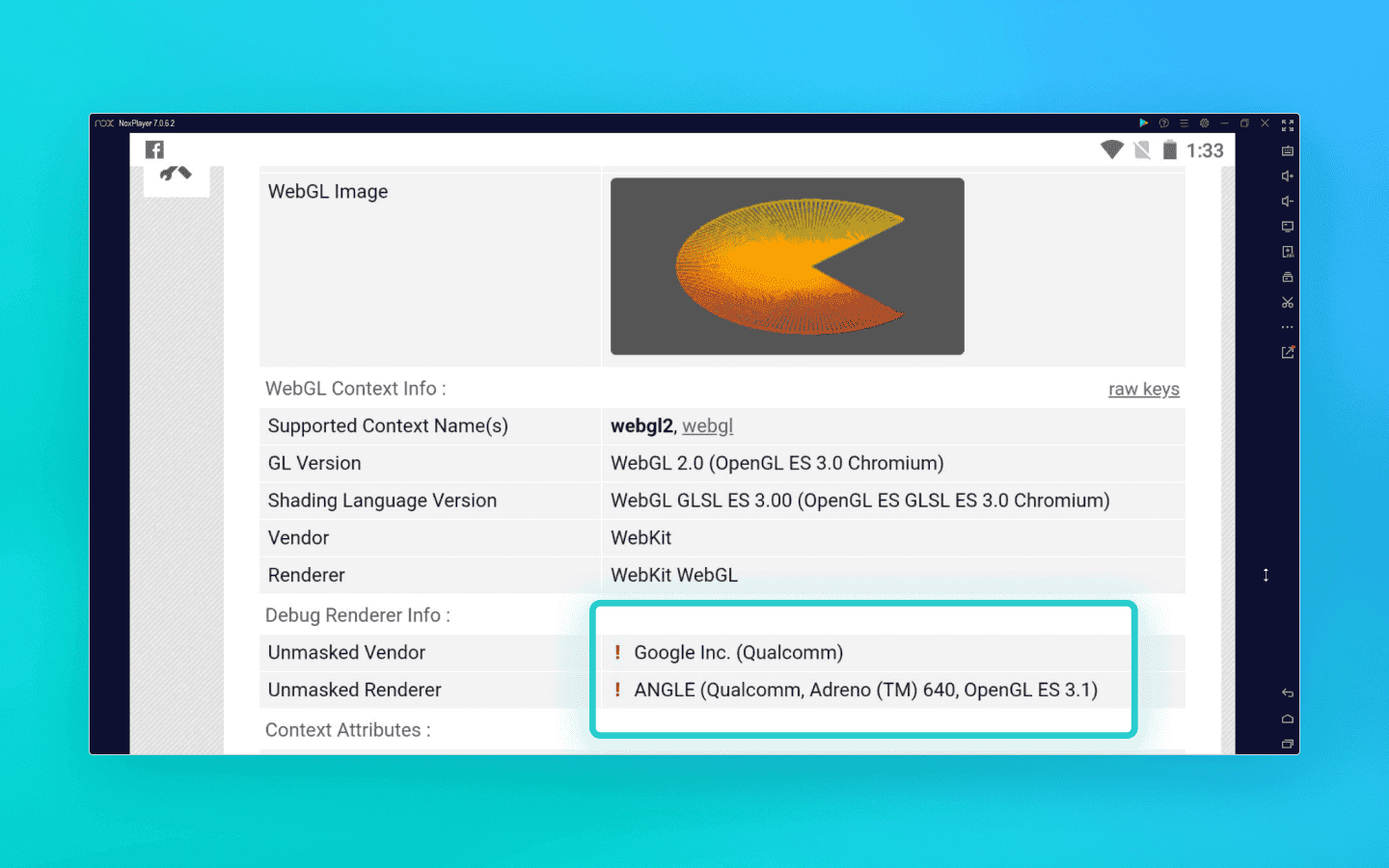

Emuladores de jogos (BlueStacks, NoxPlayer, LDPlayer): um dos erros mais comuns é tentar contornar sistemas antifraude usando emuladores de jogos. Esses emuladores são construídos para desempenho, não para anonimato. Eles trabalham diretamente com a GPU do seu desktop para processar gráficos. Uma consulta WebGL de um navegador executado dentro do BlueStacks ou NoxPlayer revelará hardware NVIDIA ou AMD em vez de uma GPU móvel Adreno.

Os pontos de exclamação mostram que o verificador detectou uma injeção JS. Na captura de tela, um navegador móvel está sendo executado pelo emulador NOX

Automação básica (Selenium/Puppeteer): na tentativa de economizar dinheiro, as pessoas frequentemente escrevem scripts Python personalizados combinados com proxies de datacenter. Mas o spoofing adequado só pode ser implementado no nível do kernel do navegador, o que ferramentas como Selenium não conseguem fornecer.

O paradoxo do geo-engine

Tudo está claro com soluções alternativas baratas, mas até mesmo soluções profissionais podem sofrer com inconsistências de impressão digital. Sistemas antifraude podem pegá-lo usando lógica simples e geopolítica. Vamos ver o quão profundamente os algoritmos de proteção modernos pensam usando o iPhone como exemplo.

Historicamente, a Apple exigia estritamente que todos os navegadores de terceiros no iOS usassem o mecanismo WebKit. Tentar emular o iOS com o Chrome de desktop (Blink/V8) era exposto instantaneamente ao verificar regras e APIs CSS específicas.

Em 2024, a União Europeia introduziu uma legislação antitruste que obrigou a Apple a permitir mecanismos de navegador de terceiros no iOS. Como resultado, a emulação de iPhone usando Blink tornou-se legítima. No entanto, a lei só se aplica dentro dos países da UE.

Os sistemas antifraude começaram a detectar inconsistências usando correlação cruzada:

UA: Chrome no iOS.

Engine JS: Blink (V8).

Endereço IP da conexão: Estados Unidos, América Latina ou Ásia.

O resultado é um perfil que muito provavelmente será classificado como falso. Um iPhone real usando Blink fora da UE é praticamente inexistente em cenários normais de usuários. É por isso que o Android geralmente é uma escolha muito mais segura, lógica e controlável.

Telemetria: física versus matemática

Vamos agora passar da geopolítica para a física. Um smartphone real ainda é um objeto físico interagindo com um ser humano.

Seus sensores de hardware—giroscópio e acelerômetro—registram constantemente pequenos movimentos tanto do dispositivo quanto da mão do usuário. Emuladores básicos imitam esse tremor usando scripts com Math.random(). Mas sistemas antifraude avançados podem processar esse fluxo de dados usando métodos de análise de sinais. A IA consegue distinguir facilmente o ruído branco sintético plano da complexa física harmônica dos sensores MEMS reais e dos padrões de pulso humano.

É claro que nem todo sistema antifraude tem poder computacional para tal análise, mas você deve esperar isso de plataformas sérias como serviços de fintech ou grandes redes sociais.

Além disso, as diferenças arquitetônicas entre processadores x86/x64 (desktop) e ARM (móvel) inevitavelmente aparecem não apenas na renderização gráfica, mas também no perfilamento computacional. Os sistemas de proteção medem a velocidade de execução e o tempo de instruções criptográficas pesadas, o que muitas vezes permite determinar se o “cérebro” do dispositivo é uma CPU Intel ou AMD ou um chip Snapdragon móvel.

O lado prático: por que perfis móveis em navegadores antidetecção ainda são ideais para 90% das tarefas

Depois de ler sobre análise espectral do giroscópio e a matemática do WebGL, você pode pensar que a era da emulação de desktop acabou e que todos deveriam migrar urgentemente para soluções mais caras com perfis móveis baseados em dispositivos ARM reais. Mas sejamos realistas: apenas uma pequena porcentagem de serviços possui sistemas antifraude sofisticados o suficiente para inspecionar seus perfis tão profundamente.

Perfis móveis criados em navegadores antidetecção de desktop de alta qualidade com spoofing em nível de kernel permanecem — e permanecerão por muito tempo — a solução mais eficiente e economicamente razoável para a esmagadora maioria das tarefas. Eis o porquê:

1. A web móvel não são apenas apps nativos. Sim, criar contas usando apps nativos móveis do Instagram ou TikTok por meio de emulação de desktop é doloroso hoje. Essas plataformas usam verificações rígidas de sensores e arquitetura. Mas as versões do site móvel são restritas pelo sandbox do navegador. Elas não têm acesso direto à telemetria de baixo nível do sistema operacional. Se o seu navegador antidetecção falsificar corretamente impressões digitais TLS, Client Hints, limites de memória e parâmetros do WebGL profundamente no código-fonte do Chromium, você parecerá tráfego orgânico para a web móvel.

2. E-commerce, scraping e marketplaces. Plataformas como Amazon, Wildberries, Ozon, agregadores de ingressos e sites de apostas se preocupam principalmente com endereços IP limpos, consistência de fuso horário e fontes, e a ausência de soluções óbvias com JS. O tráfego móvel geralmente recebe uma pontuação de confiança mais alta dessas plataformas. É por isso que usar perfis móveis para scraping de layouts móveis ou caça a bônus reduz a chance de CAPTCHAs ou bloqueios de conta. Perfis móveis reais baseados em ARM para essas tarefas são, na prática, exagero e desnecessariamente caros.

3. Escalabilidade e custo-benefício. A maior vantagem da emulação de desktop é a escalabilidade econômica. Um único servidor de médio porte pode executar centenas de perfis móveis da web. Alugar nós ARM reais ou smartphones físicos, por outro lado, custa quantias enormes de dinheiro. Se o que você precisa é marketing de afiliados por meio de interfaces web, gerenciamento de contas de anúncios no Facebook ou no Google, ou coleta de dados, os navegadores antidetecção de desktop oferecem um ROI drasticamente maior.

Conclusão

Você precisa entender claramente seus objetivos. Se você automatiza ações dentro de aplicativos APK nativos sofisticados, não pode evitar usar dispositivos reais ou perfis executados em dispositivos reais. Mas, para trabalhar com web móvel, publicidade, scraping e e-commerce, perfis móveis de alta qualidade criados em um navegador antidetecção confiável continuam sendo o equilíbrio ideal entre níveis de confiança e custos de escala.

Mantenha o anonimato on-line com Octo Browser. Sua verdadeira impressão digital não pode ser rastreada.

A evolução da emulação móvel

A forma mais simples de mudar do desktop para o mobile é o recurso nas ferramentas de desenvolvedor que permite ver como um site aparece em um layout móvel. No entanto, é importante entender que o modo móvel no DevTools é uma ferramenta de depuração de interface, não uma solução de spoofing. O DevTools não fará você ficar invisível para Cloudflare ou DataDome.

Engenheiros e afiliados usam navegadores antidetecção para spoofing e multiaccounting. Desenvolvedores de soluções antidetecção investem recursos enormes em spoofing profundo de impressão digital, de WebGL e Canvas até spoofing no nível da camada de rede do Chromium ou por meio de camadas proxy.

Navegadores antidetecção que oferecem perfis móveis geralmente podem ser divididos em duas categorias principais:

navegadores antidetecção que emulam um navegador móvel (mas não o dispositivo real);

navegadores antidetecção que emulam um dispositivo móvel real.

Perfis móveis (Imitação de desktop)

Esta categoria inclui a maioria dos navegadores antidetecção clássicos e avançados que emulam um navegador móvel no nível do software. Fisicamente, esses navegadores antidetecção ainda executam na CPU do seu desktop, mas disfarçam seus parâmetros para parecerem móveis. Isso envolve interceptar e falsificar impressões digitais de WebGL, controlar os parâmetros de renderização de Canvas e WebGL, emular eventos de toque e sincronizar assinaturas TLS na camada de rede do navegador ou do proxy para que correspondam a um sistema operacional móvel.

Para os sistemas antifraude que analisam o tráfego móvel, esse perfil pode parecer um cliente móvel plausível. Do ponto de vista de custo-benefício, esta é uma abordagem eficiente, rápida e facilmente escalável, que cobre perfeitamente 90% das tarefas que não exigem um dispositivo móvel real.

Dispositivos móveis reais (Cloud Phones e farms)

Essas soluções abandonam completamente o spoofing em nível de software em desktops e, em vez disso, fornecem aos usuários acesso a smartphones físicos ou máquinas virtuais implantadas em processadores ARM reais de servidores. Não há necessidade de imitar o comportamento dos sensores ou das GPUs móveis aqui, pois tudo acontece fisicamente no nível do hardware. A principal diferença dessa abordagem é a capacidade de executar aplicativos móveis nativos.

Ter um perfil em um dispositivo real é indispensável para plataformas com sistemas de proteção extremamente avançados, nas quais o registro ou a preparação da conta só é possível por meio do aplicativo oficial (TikTok, Instagram, apps bancários). No entanto, alcançar 100% de autenticidade tem um custo, tanto literal quanto figurado: essas infraestruturas são mais lentas, mais difíceis de configurar e muitas vezes muito mais caras.

Como os sistemas antifraude revelam o spoofing de desktop

Como implantar uma infraestrutura composta por smartphones reais é, na maioria dos casos, caro e lento de forma injustificável, a esmagadora maioria dos especialistas trabalha com perfis móveis executados em hardware de desktop.

Os sistemas antifraude levam em conta a economia do marketing de afiliados e do scraping. Eles operam com a suposição de que a probabilidade de encontrar um servidor Ubuntu ou um PC doméstico com Windows 11 escondido atrás de uma máscara de dispositivo móvel é extremamente alta.

É por isso que seu principal objetivo é remover essa máscara. Mas como exatamente eles fazem isso? O segredo não está em verificar a largura da tela ou o User-Agent, mas nas diferenças arquitetônicas fundamentais entre o hardware de desktop e os chips ARM móveis.

Conflito criptográfico no nível TLS

Uma inspeção minuciosa de um perfil móvel falso começa muito antes de o primeiro byte de HTML carregar ou uma única linha de JavaScript ser executada. Você pode ser sinalizado durante o próprio estabelecimento da conexão HTTPS segura, o chamado handshake TLS.

Como isso funciona? Quando você se conecta a um site, o navegador envia ao servidor uma mensagem aberta ClientHello, uma saudação criptográfica que lista os algoritmos de criptografia e extensões suportados. É aqui que as diferenças arquitetônicas fundamentais entram em cena.

Um dispositivo móvel real constrói o pacote ClientHello de acordo com as especificidades do seu sistema operacional móvel. Sim, o Android usa uma pilha semelhante à do Chromium (assim como o Chrome para desktop), mas o ambiente móvel impõe suas próprias regras: um conjunto específico de cifras, parâmetros de transporte diferentes e uma ordem de extensões exclusiva. Um emulador de desktop monta esse pacote de forma um pouco diferente. Como resultado, o handshake com o servidor acontece fisicamente de maneira diferente.

À esquerda você pode ver a impressão digital criptográfica de um desktop fingindo ser um dispositivo móvel, e à direita um pacote TLS móvel correto no mesmo computador

A emulação de iPhone é ainda mais complicada. O ecossistema da Apple não usa em absoluto a biblioteca BoringSSL da qual o Chromium depende. O Safari usa a própria pilha TLS da Apple, o que torna sua impressão digital fundamentalmente diferente dos navegadores baseados em Chromium; ele constrói pacotes em uma “linguagem criptográfica” totalmente diferente. Se um Chrome de desktop tentar imitar o Safari móvel no nível do socket, ele cria um enorme descompasso de impressão digital e parece ridículo para os sistemas antifraude.

Sistemas de proteção modernos como Cloudflare e Akamai usam métodos de fingerprinting TLS como JA3 e JA4. Se você usar emulação móvel de baixa qualidade, um sólido sistema antifraude que coletar essas impressões digitais notará inconsistências imediatamente:

No nível da aplicação, o User-Agent afirma ser o Chrome móvel no Android.

No nível de transporte, a estrutura do pacote revela que na verdade é um navegador de desktop executando no Windows.

Injeções JS comuns ou spoofing de cabeçalhos HTTP não ajudarão aqui, porque operam na camada de aplicação e não podem mudar a forma como o binário do navegador abre sockets.

Navegadores antidetecção de alta qualidade, como Octo Browser, modificam a pilha de rede do Chromium no nível do código-fonte. Eles forçam o mecanismo de desktop a construir pacotes criptográficos de baixo nível exatamente da mesma forma que um dispositivo móvel real faz.

Vazamentos de hardware e matemática de shaders: como sua GPU o entrega

Vamos avançar da camada de rede para a renderização gráfica. A forma mais simples e primitiva de disfarçar o hardware de desktop é interceptar chamadas JavaScript para a API WebGL, em outras palavras, fazer o navegador retornar o nome de uma GPU móvel em vez da sua placa gráfica de desktop.

O problema aqui é que os sistemas antifraude modernos pararam de confiar em texto simples há muito tempo. Sistemas avançados validam a matemática e os limites arquitetônicos do pipeline gráfico para verificar se o dispositivo é realmente móvel. Como eles verificam isso?

Os pontos de exclamação vermelhos indicam que o verificador detectou interferência

Limites de textura e pipeline: GPUs móveis como Qualcomm Adreno ou ARM Mali têm limites rígidos de hardware. Por exemplo, o parâmetro

MAX_TEXTURE_SIZEtradicionalmente é menor do que em GPUs de desktop, embora dispositivos topo de linha hoje possam apresentar alguma sobreposição. Se um navegador antidetecção apenas falsificar o nome da GPU, mas ignorar esses microparâmetros, o navegador reportará suporte a texturas de desktop enormes com 16384 ou até 32768 pixels.Precisão de ponto flutuante: algoritmos de proteção consultam o método

getShaderPrecisionFormatpara medir a precisão dos cálculos em ponto flutuante. O detalhe chave é que as arquiteturas x86/x64 (desktop) e ARM (móvel) processam geometria e arredondamento de maneira diferente. Essas diferenças vêm das GPUs, drivers e APIs gráficas. Renderizar uma cena 3D oculta no Canvas e fazer o hash do resultado (pixel fingerprinting) pode expor algoritmos de rasterização de desktop.Limites de memória: sistemas operacionais móveis muitas vezes impõem limites mais rígidos à quantidade de RAM alocada para uma aba do navegador. Um emulador de desktop executando em uma máquina com 32 GB de RAM pode facilmente renderizar uma cena pesada, o que por si só se torna evidência comportamental de que o sistema antifraude está lidando com um desktop, não com um smartphone.

A armadilha para scripts

Como soluções simples e extensões tentam esconder essas inconsistências matemáticas? Elas dependem de injeções JS, substituindo funções nativas do navegador.

Mas isso cria outro problema: análise da call stack. Um sistema antifraude pode acionar intencionalmente um erro de DOM. Uma extensão de spoofing oculta intercepta o evento, cai no erro artificial e deixa seus próprios rastros dentro da call stack do objeto Error, expondo funções internas de wrapper de anonimização ou entradas como VM5:44 no console.

A mera presença do workaround já se torna evidência. É por isso que o spoofing confiável de hardware só é possível profundamente dentro do código-fonte do navegador, sem depender de scripts JS que podem se expor.

Exemplos de soluções de baixa qualidade

Extensões falsas (User-Agent Switcher): o exemplo clássico com milhões de instalações. Essas ferramentas alteram apenas uma única linha nos cabeçalhos HTTP. Qualquer verificador antifraude básico vê imediatamente que o UA afirma

Android / Pixel 7, enquantonavigator.platformainda retornaWin32. Naturalmente, essas extensões também ignoram completamente impressões digitais TLS e o spoofing adequado de WebGL.

O UA afirma Android, enquanto o restante dos parâmetros indica claramente uma máquina desktop normal: é assim que o User-Agent Switcher funciona

Emuladores de jogos (BlueStacks, NoxPlayer, LDPlayer): um dos erros mais comuns é tentar contornar sistemas antifraude usando emuladores de jogos. Esses emuladores são construídos para desempenho, não para anonimato. Eles trabalham diretamente com a GPU do seu desktop para processar gráficos. Uma consulta WebGL de um navegador executado dentro do BlueStacks ou NoxPlayer revelará hardware NVIDIA ou AMD em vez de uma GPU móvel Adreno.

Os pontos de exclamação mostram que o verificador detectou uma injeção JS. Na captura de tela, um navegador móvel está sendo executado pelo emulador NOX

Automação básica (Selenium/Puppeteer): na tentativa de economizar dinheiro, as pessoas frequentemente escrevem scripts Python personalizados combinados com proxies de datacenter. Mas o spoofing adequado só pode ser implementado no nível do kernel do navegador, o que ferramentas como Selenium não conseguem fornecer.

O paradoxo do geo-engine

Tudo está claro com soluções alternativas baratas, mas até mesmo soluções profissionais podem sofrer com inconsistências de impressão digital. Sistemas antifraude podem pegá-lo usando lógica simples e geopolítica. Vamos ver o quão profundamente os algoritmos de proteção modernos pensam usando o iPhone como exemplo.

Historicamente, a Apple exigia estritamente que todos os navegadores de terceiros no iOS usassem o mecanismo WebKit. Tentar emular o iOS com o Chrome de desktop (Blink/V8) era exposto instantaneamente ao verificar regras e APIs CSS específicas.

Em 2024, a União Europeia introduziu uma legislação antitruste que obrigou a Apple a permitir mecanismos de navegador de terceiros no iOS. Como resultado, a emulação de iPhone usando Blink tornou-se legítima. No entanto, a lei só se aplica dentro dos países da UE.

Os sistemas antifraude começaram a detectar inconsistências usando correlação cruzada:

UA: Chrome no iOS.

Engine JS: Blink (V8).

Endereço IP da conexão: Estados Unidos, América Latina ou Ásia.

O resultado é um perfil que muito provavelmente será classificado como falso. Um iPhone real usando Blink fora da UE é praticamente inexistente em cenários normais de usuários. É por isso que o Android geralmente é uma escolha muito mais segura, lógica e controlável.

Telemetria: física versus matemática

Vamos agora passar da geopolítica para a física. Um smartphone real ainda é um objeto físico interagindo com um ser humano.

Seus sensores de hardware—giroscópio e acelerômetro—registram constantemente pequenos movimentos tanto do dispositivo quanto da mão do usuário. Emuladores básicos imitam esse tremor usando scripts com Math.random(). Mas sistemas antifraude avançados podem processar esse fluxo de dados usando métodos de análise de sinais. A IA consegue distinguir facilmente o ruído branco sintético plano da complexa física harmônica dos sensores MEMS reais e dos padrões de pulso humano.

É claro que nem todo sistema antifraude tem poder computacional para tal análise, mas você deve esperar isso de plataformas sérias como serviços de fintech ou grandes redes sociais.

Além disso, as diferenças arquitetônicas entre processadores x86/x64 (desktop) e ARM (móvel) inevitavelmente aparecem não apenas na renderização gráfica, mas também no perfilamento computacional. Os sistemas de proteção medem a velocidade de execução e o tempo de instruções criptográficas pesadas, o que muitas vezes permite determinar se o “cérebro” do dispositivo é uma CPU Intel ou AMD ou um chip Snapdragon móvel.

O lado prático: por que perfis móveis em navegadores antidetecção ainda são ideais para 90% das tarefas

Depois de ler sobre análise espectral do giroscópio e a matemática do WebGL, você pode pensar que a era da emulação de desktop acabou e que todos deveriam migrar urgentemente para soluções mais caras com perfis móveis baseados em dispositivos ARM reais. Mas sejamos realistas: apenas uma pequena porcentagem de serviços possui sistemas antifraude sofisticados o suficiente para inspecionar seus perfis tão profundamente.

Perfis móveis criados em navegadores antidetecção de desktop de alta qualidade com spoofing em nível de kernel permanecem — e permanecerão por muito tempo — a solução mais eficiente e economicamente razoável para a esmagadora maioria das tarefas. Eis o porquê:

1. A web móvel não são apenas apps nativos. Sim, criar contas usando apps nativos móveis do Instagram ou TikTok por meio de emulação de desktop é doloroso hoje. Essas plataformas usam verificações rígidas de sensores e arquitetura. Mas as versões do site móvel são restritas pelo sandbox do navegador. Elas não têm acesso direto à telemetria de baixo nível do sistema operacional. Se o seu navegador antidetecção falsificar corretamente impressões digitais TLS, Client Hints, limites de memória e parâmetros do WebGL profundamente no código-fonte do Chromium, você parecerá tráfego orgânico para a web móvel.

2. E-commerce, scraping e marketplaces. Plataformas como Amazon, Wildberries, Ozon, agregadores de ingressos e sites de apostas se preocupam principalmente com endereços IP limpos, consistência de fuso horário e fontes, e a ausência de soluções óbvias com JS. O tráfego móvel geralmente recebe uma pontuação de confiança mais alta dessas plataformas. É por isso que usar perfis móveis para scraping de layouts móveis ou caça a bônus reduz a chance de CAPTCHAs ou bloqueios de conta. Perfis móveis reais baseados em ARM para essas tarefas são, na prática, exagero e desnecessariamente caros.

3. Escalabilidade e custo-benefício. A maior vantagem da emulação de desktop é a escalabilidade econômica. Um único servidor de médio porte pode executar centenas de perfis móveis da web. Alugar nós ARM reais ou smartphones físicos, por outro lado, custa quantias enormes de dinheiro. Se o que você precisa é marketing de afiliados por meio de interfaces web, gerenciamento de contas de anúncios no Facebook ou no Google, ou coleta de dados, os navegadores antidetecção de desktop oferecem um ROI drasticamente maior.

Conclusão

Você precisa entender claramente seus objetivos. Se você automatiza ações dentro de aplicativos APK nativos sofisticados, não pode evitar usar dispositivos reais ou perfis executados em dispositivos reais. Mas, para trabalhar com web móvel, publicidade, scraping e e-commerce, perfis móveis de alta qualidade criados em um navegador antidetecção confiável continuam sendo o equilíbrio ideal entre níveis de confiança e custos de escala.

Mantenha-se atualizado com as últimas notícias do Octo Browser

Ao clicar no botão, você concorda com a nossa Política de Privacidade.

Mantenha-se atualizado com as últimas notícias do Octo Browser

Ao clicar no botão, você concorda com a nossa Política de Privacidade.

Mantenha-se atualizado com as últimas notícias do Octo Browser

Ao clicar no botão, você concorda com a nossa Política de Privacidade.

Junte-se ao Octo Browser agora mesmo

Ou entre em contato com a equipe de suporte no chat para tirar dúvidas a qualquer momento.

Junte-se ao Octo Browser agora mesmo

Ou entre em contato com a equipe de suporte no chat para tirar dúvidas a qualquer momento.

Junte-se ao Octo Browser agora mesmo

Ou entre em contato com a equipe de suporte no chat para tirar dúvidas a qualquer momento.