Comparando IPv4 e IPv6: da arquitetura de rede ao contorno de bloqueios

06/04/2026

Markus_automation

Expert in data parsing and automation

Se você trabalha com automação, multiaccounting ou marketing de afiliados, inevitavelmente lida com IPv4 e IPv6. Esses protocolos formam a base de qualquer infraestrutura de rede, mas suas diferenças muitas vezes são ignoradas.

Enquanto isso, se você não entende como os protocolos de rede funcionam no nível de arquitetura e roteamento, uma escolha errada pode levar ao aumento de custos, redução do ROI e problemas de escalabilidade.

Neste artigo, vamos examinar as diferenças entre IPv4 e IPv6, observar seu comportamento em cenários do mundo real e explicar por que o setor ainda está em uma fase de transição, apesar da superioridade formal do IPv6.

Índice

Mantenha o anonimato on-line com Octo Browser. Sua verdadeira impressão digital não pode ser rastreada.

Arquitetura e princípios de funcionamento: de máscaras de sub-rede à autoconfiguração

A maneira mais fácil de explicar um conceito técnico complexo é por meio de analogia. Vamos imaginar que a rede global é um serviço de entrega gigante. Os protocolos da camada de rede são o principal centro de triagem. Essa camada não se importa com o que exatamente você está enviando: uma senha de conta, um arquivo JSON durante o scraping ou um trecho de código HTML de um site. A única tarefa dela é pegar seus dados, empacotá-los em um pacote de rede e anexar uma etiqueta com os endereços IP exatos do remetente e do destinatário.

A arquitetura do protocolo define a aparência desse pacote e as regras pelas quais ele é movimentado:

Estrutura do pacote: quanto espaço é alocado no “envelope” para o endereço (32 bits em IPv4 ou 128 bits em IPv6), se há etiquetas de prioridade e se os “couriers” de trânsito (roteadores) precisam recalcular o peso da encomenda (checksum) em cada estação.

Lógica de entrega: como os nós intermediários passam o pacote uns aos outros para que ele chegue ao servidor pelo caminho mais curto e seguro.

Como o IPv4 clássico funciona?

Lançado em 1983, esse protocolo nos deu um espaço de endereços de 32 bits, ou seja, cerca de 4,3 bilhões de combinações no formato decimal pontuado familiar (por exemplo, 192.168.1.1). Na época, parecia que esse volume seria suficiente para sempre. No entanto, hoje está claro que com IPv4 não há endereços suficientes nem para todos os dispositivos inteligentes.

Além do problema da escassez de endereços, a arquitetura do IPv4 é bastante pesada e exige gerenciamento constante:

Soluções alternativas de roteamento: para conservar endereços IP escassos, eles devem ser estritamente divididos em segmentos lógicos (endereço de rede + endereço específico do nó). Máscaras de sub-rede são usadas para isso. Sem elas, os provedores simplesmente não conseguiriam rotear o tráfego corretamente.

Cabeçalhos pesados: toda vez que seu script envia uma solicitação HTTP, a pilha de rede cria um cabeçalho volumoso. Ele inclui a versão, o comprimento e, o mais importante, o checksum.

O checksum é um campo do cabeçalho que verifica sua integridade (ausência de erros de transmissão). No IPv6, esse campo foi removido: a integridade dos dados é tratada em níveis superiores (TCP/UDP), enquanto a camada de enlace protege de forma confiável os quadros contra distorção.

Recálculo em tempo real: cada roteador de trânsito ao longo do caminho do pacote modifica o parâmetro TTL (time to live) e, portanto, precisa recalcular novamente o checksum do cabeçalho. Em velocidades de gigabit, isso cria uma carga pesada e desnecessária no hardware. Somente após o recálculo sua carga útil real é anexada, e o datagrama formado é enviado para a rede.

Observe que o IPv6 não inclui mais o campo Header Checksum. Os roteadores não precisam mais gastar tempo de CPU recalculando o checksum a cada etapa. O novo cabeçalho também removeu os campos Identification, Flags e Fragment Offset, responsáveis pela remontagem de pacotes fragmentados, o que economiza ainda mais tempo.

Qual é a diferença fundamental do IPv6?

O novo padrão usa um espaço de 128 bits, oferecendo um conjunto matematicamente inesgotável de endereços. Além disso, as mudanças afetam não apenas o comprimento, mas também a mecânica de operação:

Sintaxe: o formato mudou para hexadecimal, onde os blocos são separados por dois-pontos (

2001:0db8:85a3::8a2e:0370:7334), exigindo adaptação de expressões regulares durante o processamento automatizado e o scraping.

C:\Users\Admin> ipconfig Windows IP Configuration Wireless LAN adapter: Connection-specific DNS Suffix . . .: IPv6 Address. . . . . . . . . . . . : 2001:0db8:85a3:0000:0000:8a2e:0370:7334 Link-local IPv6 Address . . . . . . : fe80::a1b2:c3d4:e5f6:7890%12 IPv4 Address. . . . . . . . . . . . : 192.168.1.45 Subnet Mask . . . . . . . . . . . . : 255.255.255.0 Default Gateway. . . . . . . . . . : 192.168.1.1

C:\Users\Admin> ipconfig Windows IP Configuration Wireless LAN adapter: Connection-specific DNS Suffix . . .: IPv6 Address. . . . . . . . . . . . : 2001:0db8:85a3:0000:0000:8a2e:0370:7334 Link-local IPv6 Address . . . . . . : fe80::a1b2:c3d4:e5f6:7890%12 IPv4 Address. . . . . . . . . . . . : 192.168.1.45 Subnet Mask . . . . . . . . . . . . : 255.255.255.0 Default Gateway. . . . . . . . . . : 192.168.1.1

Rejeição de Broadcast: o multicast substituiu completamente as solicitações de broadcast. Os dispositivos não desperdiçam mais recursos de CPU processando tráfego de broadcast irrelevante.

SLAAC em vez de DHCP: o protocolo integra o mecanismo de autoconfiguração SLAAC, permitindo que dispositivos finais gerem de forma independente um endereço IP válido sem um servidor dedicado.

Autoconfiguração de endereço sem estado (SLAAC) permite que os dispositivos gerem de forma independente seus endereços IPv6 com base em prefixos anunciados por roteadores. É adequado para redes que exigem envolvimento mínimo do administrador.

Protocolo de configuração dinâmica de host (DHCP) fornece controle centralizado sobre a alocação de endereços e parâmetros adicionais de rede. É preferido em ambientes onde é necessário controle rigoroso sobre o espaço de endereços e as configurações do cliente.

Cabeçalho simplificado: o checksum foi removido da estrutura do cabeçalho, acelerando significativamente o processamento de pacotes em roteadores de trânsito.

Análise comparativa: segurança ou escalabilidade?

Vamos examinar as diferenças entre os dois protocolos no nível de aplicação.

Distribuição do espaço de endereços e NAT

O esgotamento do antigo conjunto de endereços levou à hiperinflação de seu custo no mercado secundário. Os registradores limitam a alocação de blocos de 32 bits devido à sua escassez física, e os provedores de Internet são forçados a implementar em massa sistemas de tradução multinível (CGNAT) para ocultar milhares de usuários atrás de um único IP público.

No novo padrão IPv6, há endereços suficientes para emitir bilhões de IPs únicos por padrão. Isso muda completamente as regras do jogo: data centers e servidores não precisam mais economizar endereços nem inventar esquemas complexos de alocação, já que há IPs únicos suficientes para cada dispositivo.

IPsec: evolução da segurança

Ao usar IPv4, os dados são transmitidos por padrão no nível básico de rede como texto em um cartão-postal: qualquer nó intermediário ou atacante pode ler a mensagem ao longo do caminho.

É por isso que camadas adicionais de segurança sobre a camada de rede básica são necessárias. Exemplos comuns incluem conexões seguras de sites (o cadeado HTTPS que você vê no navegador), mensageiros com criptografia de ponta a ponta (como WhatsApp ou chats secretos do Telegram) ou serviços de VPN que ocultam o tráfego em redes Wi‑Fi públicas. Em outras palavras, a responsabilidade pela segurança dos dados recai sobre sites e aplicativos específicos, não sobre a própria Internet.

Com IPv6, a segurança está incorporada ao próprio protocolo. A rede pode criptografar dados automaticamente, e os dispositivos podem estabelecer canais de comunicação seguros diretamente. A proteção funciona no nível do sistema operacional, não apenas dentro dos aplicativos.

No entanto, é importante entender que usar IPv6 não é garantia de transmissão segura de dados. A rede fornece ferramentas poderosas de segurança de dados, mas para que elas funcionem, ambos os dispositivos (por exemplo, seu PC e um servidor corporativo) devem estar configurados para usar túneis seguros. Se você acessar um site público comum que não oferece suporte a conexões seguras (ou seja, usa o formato antigo HTTP), seus dados ainda serão transmitidos em texto simples. Portanto, o cadeado HTTPS continua essencial mesmo com redes de nova geração.

Resumo das principais tecnologias

Tecnologia | O que é em termos simples | IPv4 (padrão antigo) | IPv6 (novo padrão) |

NAT (Network Address Translation) | Permite que vários dispositivos acessem a Internet usando um único endereço IP público. | Essencial devido à escassez de endereços. Reduz a velocidade da rede e impede a comunicação direta entre dispositivos. | Não é mais necessário. Cada dispositivo tem seu próprio endereço IP, permitindo comunicação direta e rápida sem intermediários. |

IPsec (criptografia de rede) | Um sistema que protege dados contra interceptação e adulteração no nível de rede. | Complemento opcional. A segurança precisava ser implementada separadamente com configurações complexas. | Incorporado à base. Suportado no nível do protocolo por padrão. |

Broadcast vs Multicast | Uma forma de comunicação dentro de uma rede local ao enviar uma mensagem para vários dispositivos. | Broadcast era usado: um dispositivo “gritava” para toda a rede, forçando todos os dispositivos a processarem isso e gastarem recursos. | Broadcast foi removido. Em vez disso, usa-se Multicast inteligente: os pacotes são entregues apenas aos dispositivos “inscritos”. |

Anycast | Você envia uma solicitação para um endereço, e o servidor disponível mais próximo responde. | Raramente usado e difícil de configurar. | Recurso padrão. Ideal para acelerar a entrega de conteúdo (CDN) e servidores DNS. |

SLAAC (autoconfiguração de IP) | A capacidade de um dispositivo atribuir a si mesmo um endereço ao se conectar a uma rede Wi‑Fi ou cabeada. | Os dispositivos dependiam do roteador (servidor DHCP). Se ele falhasse, nenhum IP poderia ser atribuído, deixando o dispositivo sem conexão. | Os dispositivos podem gerar seu próprio endereço único ao solicitar um prefixo de rede. A conexão é quase instantânea. |

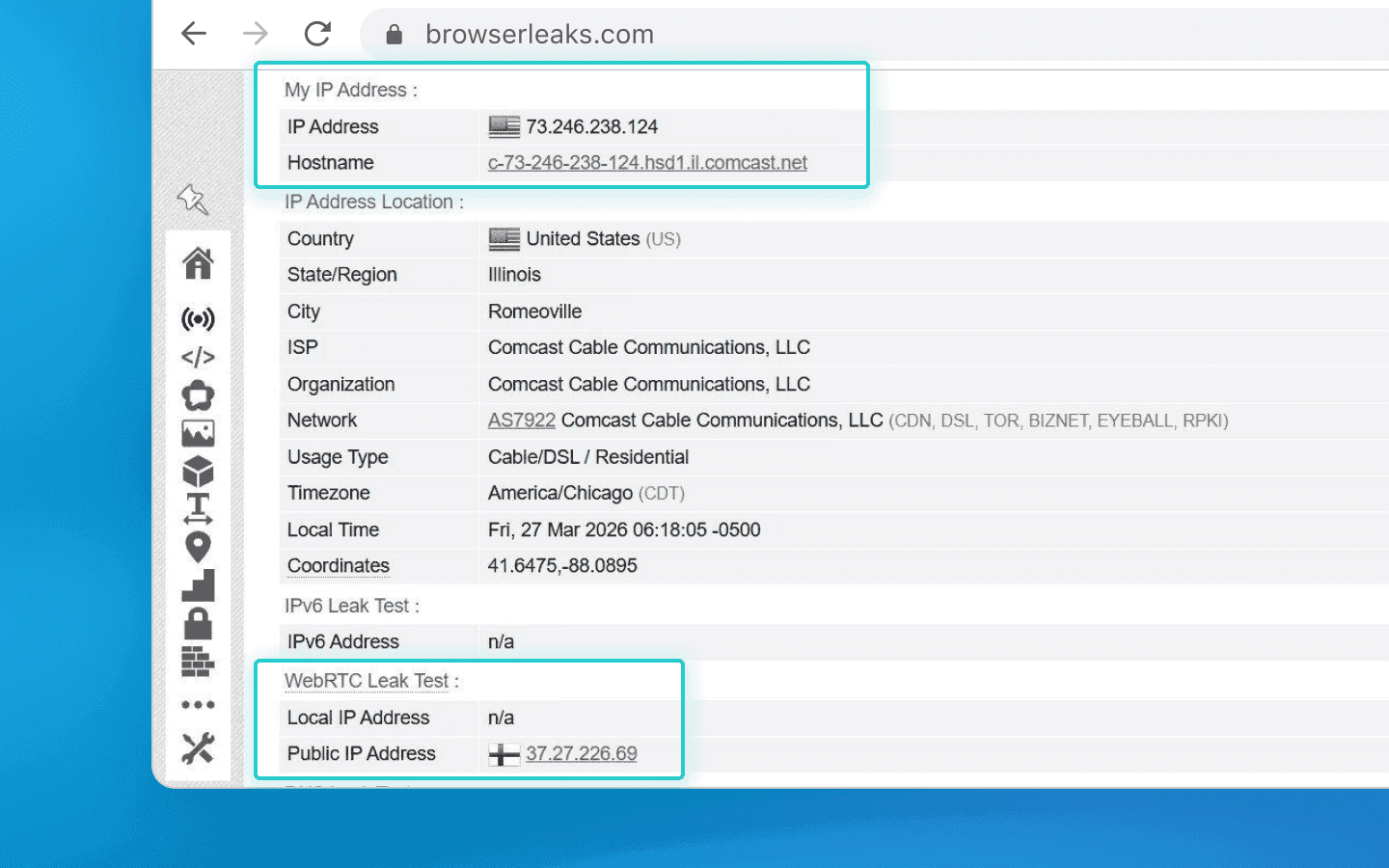

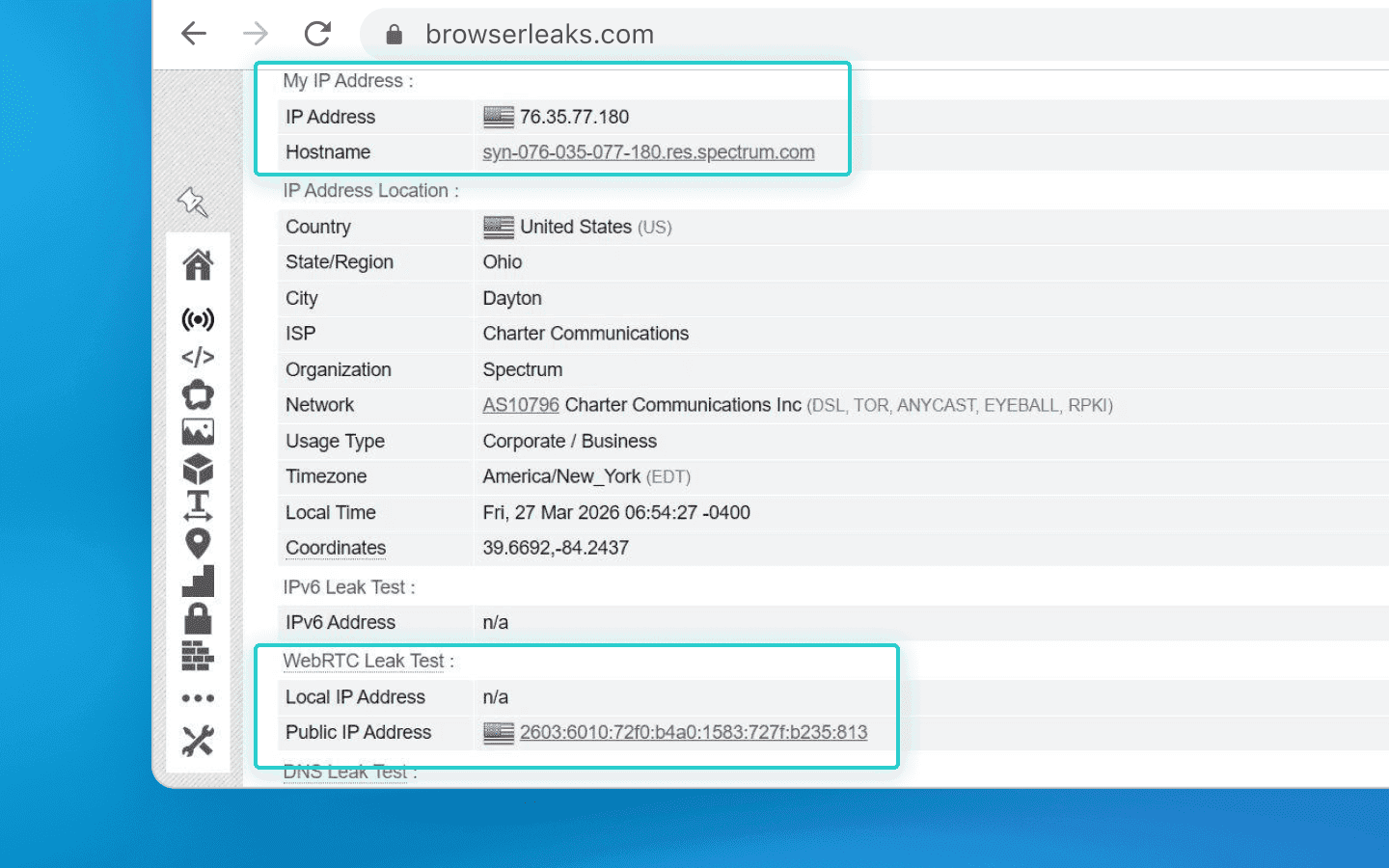

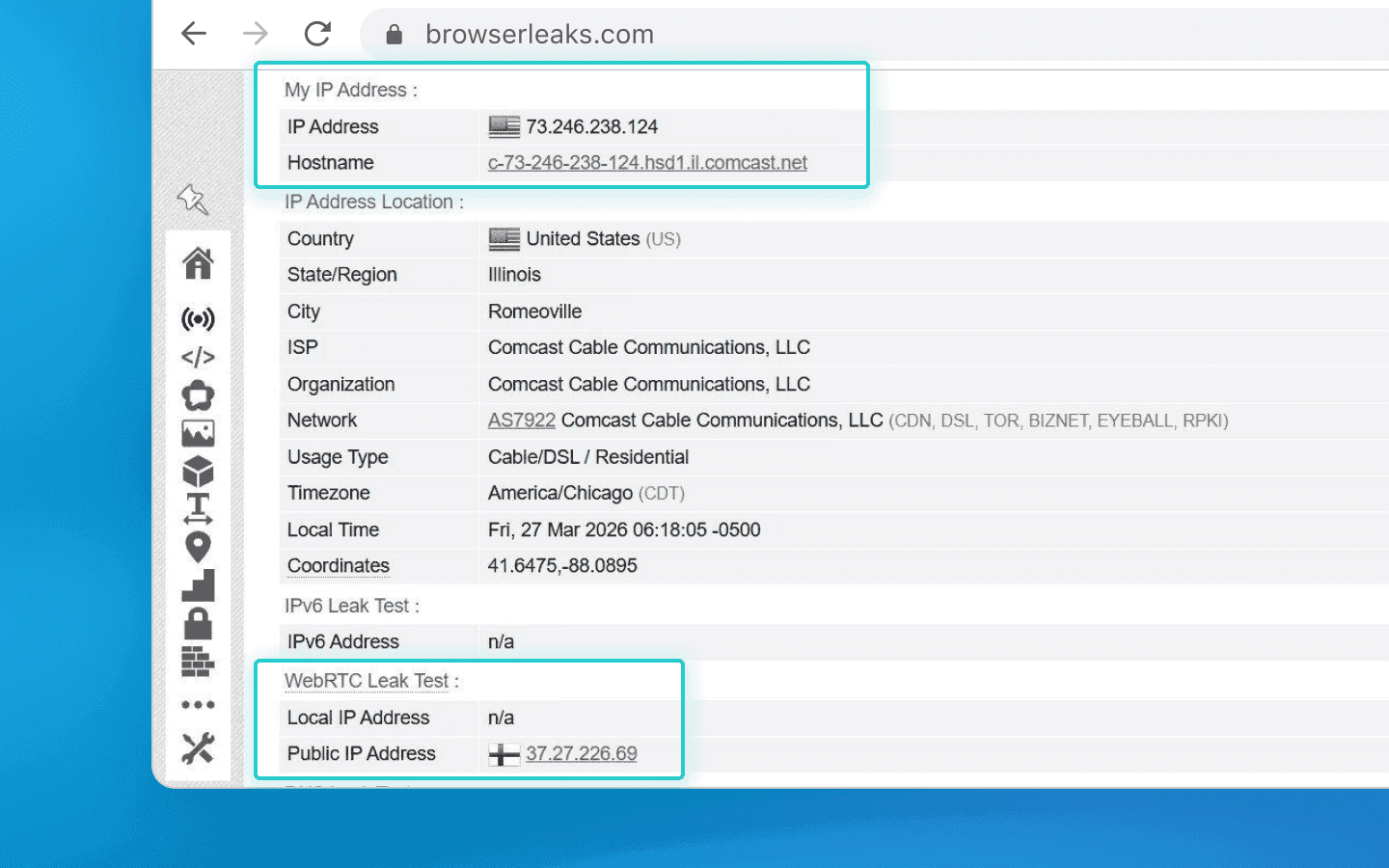

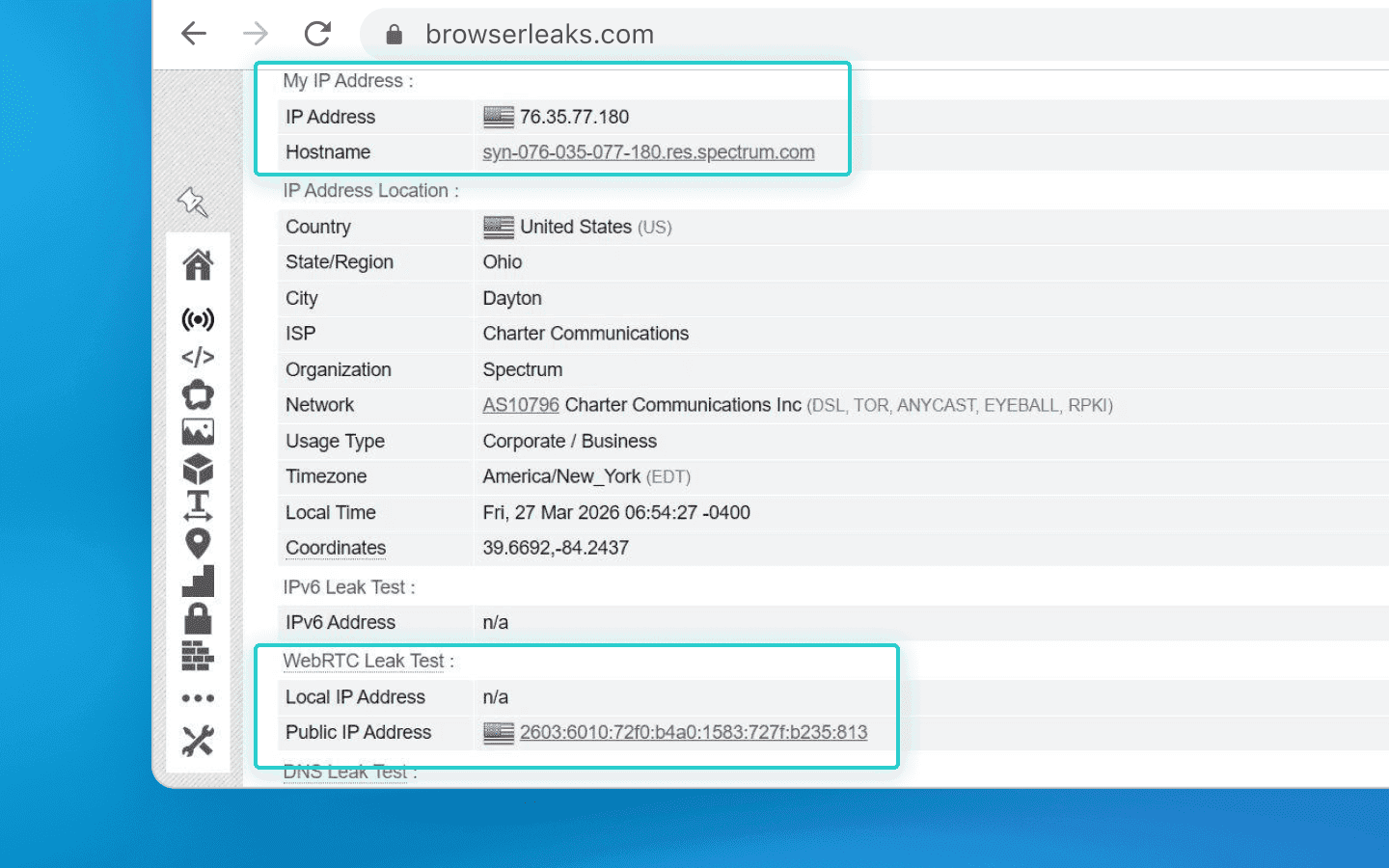

Aqui está como seu endereço IP real vaza via WebRTC

Não há vazamentos se você usar um navegador antidetecção de alta qualidade

IPv6 para contornar bloqueios e scraping

Para coleta automatizada de dados, a rotação de endereços IP é crítica. Usar pools de IPv6 reduz os riscos de bloqueio graças ao conjunto virtualmente infinito de endereços. Com geos raras, o IPv4 inevitavelmente atinge limites, enquanto o IPv6 remove efetivamente essa restrição.

No entanto, ainda há pontos a considerar relacionados a configurações adequadas, pois nem todos os dispositivos oferecem suporte total a IPv6.

Configuração de proxy e navegador antidetecção

Ao trabalhar com scripts de automação (por exemplo, criados com Puppeteer ou Playwright) e navegadores antidetecção (como Octo Browser), é crucial evitar vazamentos acidentais do seu endereço IP real.

Sistemas modernos de proteção de sites analisam constantemente sua impressão digital digital e procuram possíveis inconsistências nela. Por exemplo, você configura o perfil do navegador para usar um proxy IPv6 comprado. Mas, se o seu sistema operacional permitir que até mesmo uma única solicitação passe pelo seu IPv4 residencial comum, toda a sua falsificação falha. O site detectará instantaneamente a inconsistência, reconhecerá a falsificação e poderá sinalizar sua conexão, emitir um CAPTCHA ou bloquear totalmente o acesso.

Para evitar esses problemas irritantes de scraping, use “túneis herméticos” confiáveis para o tráfego (proxies SOCKS5). Eles forçam todos os dados a passarem pelo túnel necessário, sem deixar chance para vazamentos acidentais de IP.

WebRTC traiçoeiro: como seu microfone e câmera podem expor você

Qualquer navegador moderno usa a tecnologia WebRTC para chamadas de vídeo e chats de voz diretamente no navegador. Para garantir conexões diretas rápidas, ela pode solicitar acesso às interfaces de rede disponíveis.

É exatamente aí que está o perigo. Mesmo se você configurar um proxy por meio de um túnel seguro, o WebRTC pode contorná-lo e expor seu endereço IP real.

Para gerenciar isso, especialistas em automação usam navegadores antidetecção. Eles não desativam o WebRTC (um microfone desativado parece suspeito por padrão), mas interceptam suas solicitações. Quando um site pede seu endereço IP real, o navegador antidetecção fornece o endereço do servidor proxy em vez disso. Como resultado, tudo parece natural, como se você estivesse se conectando de um dispositivo comum em outro país com parâmetros de rede consistentes.

Rotação infinita de endereços (sub-rede /64) como arma definitiva

O scraping em larga escala baseado em IPv4 normalmente depende de pools de proxies residenciais. Eles oferecem milhões de endereços reais com boa rotação, mas há uma grande desvantagem: você paga por cada gigabyte de tráfego. Tarefas pesadas de scraping podem consumir rapidamente todos os seus dados. Além disso, os IPs residenciais pertencem a usuários reais, então a velocidade e a estabilidade da conexão podem sofrer.

Isso sem mencionar endereços IPv4 dedicados, que custam pelo menos US$ 1 por mês cada — e você vai precisar de muitos.

Com IPv6, a economia é completamente diferente. Você aluga um servidor barato e recebe uma sub-rede /64 gratuitamente. Isso dá 18 quintilhões (um número com 18 zeros) de endereços IP únicos!

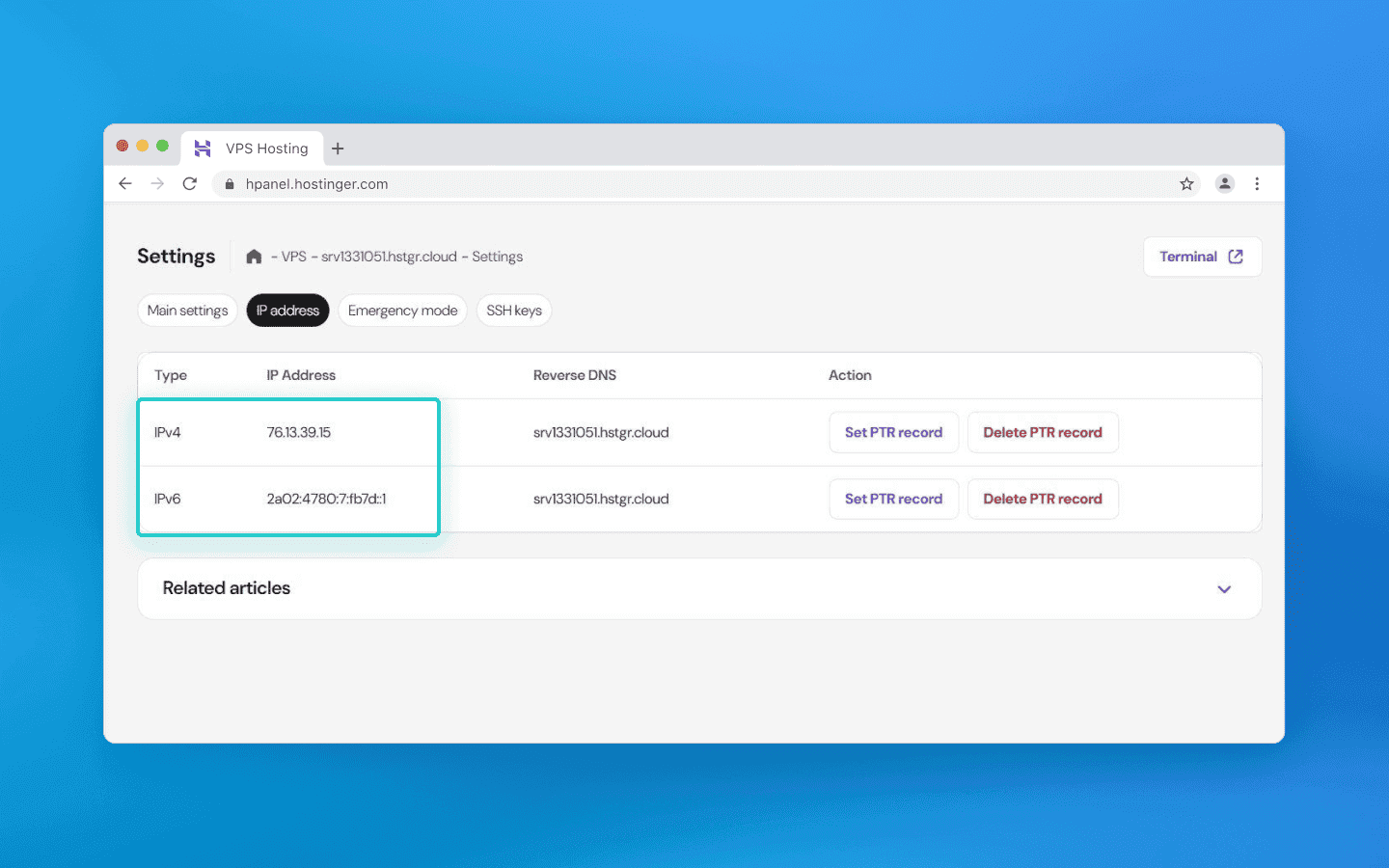

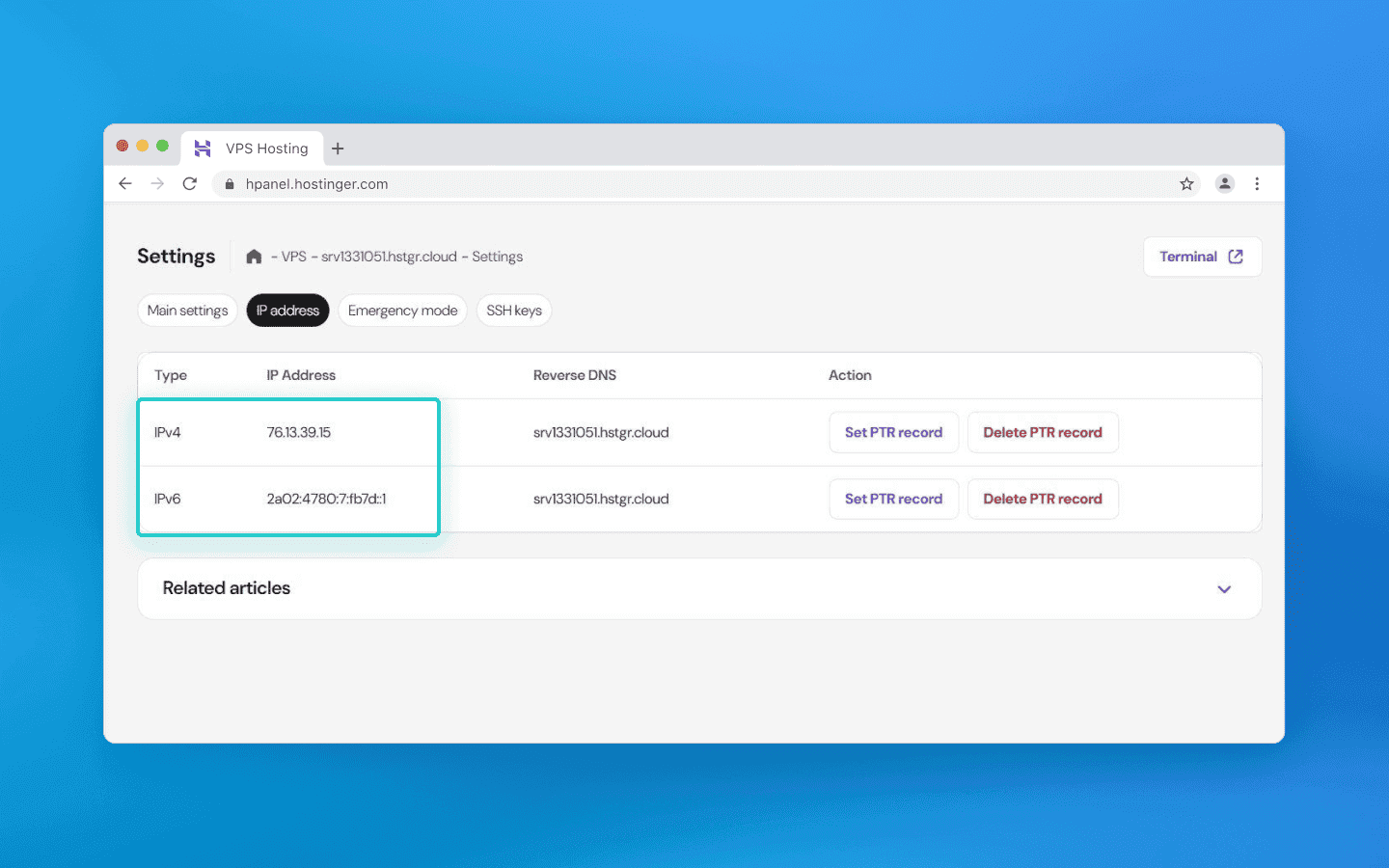

Um VPS da Hostinger mostra que, junto com IPv4, ele fornece um grande pool de IPv6 (por US$ 30, você obtém uma quantidade enorme de IPs).

Qual é a principal vantagem? Você configura a rotação diretamente no seu servidor e para de pagar por gigabyte a serviços de terceiros. Você obtém uma conexão estável de alta velocidade, terabytes de tráfego incluídos e a capacidade de gerar um novo IP para cada solicitação. A configuração adequada do script dentro de uma sub-rede tão massiva elimina a necessidade de proxies IPv4 caros.

Importante: para que o servidor responda corretamente a cada um dos seus milhões de novos endereços, é necessário ajuste fino dos serviços do sistema (proxy NDP). Mas isso é tema para outro artigo.

Dual Stack: por que o IPv4 continuará por muito tempo

Apesar de todas as vantagens do IPv6, a Internet antiga e a nova ainda não são totalmente compatíveis. Um dispositivo com apenas endereço IPv6 não consegue acessar um site que opera somente em IPv4. Para preencher essa lacuna, os provedores usam Dual Stack, oferecendo suporte a ambos os protocolos e implantando gateways de tradução que convertem dados em tempo real.

Abandonar completamente o IPv4 ainda não é viável por três razões principais:

Economia dos provedores: o CGNAT permite que milhares de usuários compartilhem um único IP com eficiência. Embora isso crie problemas para automação, é economicamente vantajoso para os provedores em comparação com a atualização da infraestrutura.

Redes locais: dentro de redes privadas, não há escassez de endereços. O endereçamento interno é suficiente, então as empresas não têm necessidade urgente de migrar para um padrão mais novo.

IoT: muitos dispositivos IoT (sensores, câmeras) operam localmente e não exigem endereçamento IPv6 complexo, e o IPv4 continua mais simples para administradores locais gerenciarem.

Migrar para IPv6 é uma vantagem competitiva fundamental para quem trabalha com big data e multiaccounting.

O IPv4 ainda permanecerá por muito tempo, enquanto o período de transição continua. No entanto, aqueles que dominarem cedo as sub-redes /64 virtualmente infinitas terão uma vantagem clara.

O novo protocolo fornece um suprimento virtualmente ilimitado de endereços IP limpos. Resta parar de temer novos formatos, entender a configuração básica de servidor e aproveitar esse recurso enquanto outros continuam pagando por cada gigabyte que usam.

Mantenha o anonimato on-line com Octo Browser. Sua verdadeira impressão digital não pode ser rastreada.

Arquitetura e princípios de funcionamento: de máscaras de sub-rede à autoconfiguração

A maneira mais fácil de explicar um conceito técnico complexo é por meio de analogia. Vamos imaginar que a rede global é um serviço de entrega gigante. Os protocolos da camada de rede são o principal centro de triagem. Essa camada não se importa com o que exatamente você está enviando: uma senha de conta, um arquivo JSON durante o scraping ou um trecho de código HTML de um site. A única tarefa dela é pegar seus dados, empacotá-los em um pacote de rede e anexar uma etiqueta com os endereços IP exatos do remetente e do destinatário.

A arquitetura do protocolo define a aparência desse pacote e as regras pelas quais ele é movimentado:

Estrutura do pacote: quanto espaço é alocado no “envelope” para o endereço (32 bits em IPv4 ou 128 bits em IPv6), se há etiquetas de prioridade e se os “couriers” de trânsito (roteadores) precisam recalcular o peso da encomenda (checksum) em cada estação.

Lógica de entrega: como os nós intermediários passam o pacote uns aos outros para que ele chegue ao servidor pelo caminho mais curto e seguro.

Como o IPv4 clássico funciona?

Lançado em 1983, esse protocolo nos deu um espaço de endereços de 32 bits, ou seja, cerca de 4,3 bilhões de combinações no formato decimal pontuado familiar (por exemplo, 192.168.1.1). Na época, parecia que esse volume seria suficiente para sempre. No entanto, hoje está claro que com IPv4 não há endereços suficientes nem para todos os dispositivos inteligentes.

Além do problema da escassez de endereços, a arquitetura do IPv4 é bastante pesada e exige gerenciamento constante:

Soluções alternativas de roteamento: para conservar endereços IP escassos, eles devem ser estritamente divididos em segmentos lógicos (endereço de rede + endereço específico do nó). Máscaras de sub-rede são usadas para isso. Sem elas, os provedores simplesmente não conseguiriam rotear o tráfego corretamente.

Cabeçalhos pesados: toda vez que seu script envia uma solicitação HTTP, a pilha de rede cria um cabeçalho volumoso. Ele inclui a versão, o comprimento e, o mais importante, o checksum.

O checksum é um campo do cabeçalho que verifica sua integridade (ausência de erros de transmissão). No IPv6, esse campo foi removido: a integridade dos dados é tratada em níveis superiores (TCP/UDP), enquanto a camada de enlace protege de forma confiável os quadros contra distorção.

Recálculo em tempo real: cada roteador de trânsito ao longo do caminho do pacote modifica o parâmetro TTL (time to live) e, portanto, precisa recalcular novamente o checksum do cabeçalho. Em velocidades de gigabit, isso cria uma carga pesada e desnecessária no hardware. Somente após o recálculo sua carga útil real é anexada, e o datagrama formado é enviado para a rede.

Observe que o IPv6 não inclui mais o campo Header Checksum. Os roteadores não precisam mais gastar tempo de CPU recalculando o checksum a cada etapa. O novo cabeçalho também removeu os campos Identification, Flags e Fragment Offset, responsáveis pela remontagem de pacotes fragmentados, o que economiza ainda mais tempo.

Qual é a diferença fundamental do IPv6?

O novo padrão usa um espaço de 128 bits, oferecendo um conjunto matematicamente inesgotável de endereços. Além disso, as mudanças afetam não apenas o comprimento, mas também a mecânica de operação:

Sintaxe: o formato mudou para hexadecimal, onde os blocos são separados por dois-pontos (

2001:0db8:85a3::8a2e:0370:7334), exigindo adaptação de expressões regulares durante o processamento automatizado e o scraping.

C:\Users\Admin> ipconfig Windows IP Configuration Wireless LAN adapter: Connection-specific DNS Suffix . . .: IPv6 Address. . . . . . . . . . . . : 2001:0db8:85a3:0000:0000:8a2e:0370:7334 Link-local IPv6 Address . . . . . . : fe80::a1b2:c3d4:e5f6:7890%12 IPv4 Address. . . . . . . . . . . . : 192.168.1.45 Subnet Mask . . . . . . . . . . . . : 255.255.255.0 Default Gateway. . . . . . . . . . : 192.168.1.1

Rejeição de Broadcast: o multicast substituiu completamente as solicitações de broadcast. Os dispositivos não desperdiçam mais recursos de CPU processando tráfego de broadcast irrelevante.

SLAAC em vez de DHCP: o protocolo integra o mecanismo de autoconfiguração SLAAC, permitindo que dispositivos finais gerem de forma independente um endereço IP válido sem um servidor dedicado.

Autoconfiguração de endereço sem estado (SLAAC) permite que os dispositivos gerem de forma independente seus endereços IPv6 com base em prefixos anunciados por roteadores. É adequado para redes que exigem envolvimento mínimo do administrador.

Protocolo de configuração dinâmica de host (DHCP) fornece controle centralizado sobre a alocação de endereços e parâmetros adicionais de rede. É preferido em ambientes onde é necessário controle rigoroso sobre o espaço de endereços e as configurações do cliente.

Cabeçalho simplificado: o checksum foi removido da estrutura do cabeçalho, acelerando significativamente o processamento de pacotes em roteadores de trânsito.

Análise comparativa: segurança ou escalabilidade?

Vamos examinar as diferenças entre os dois protocolos no nível de aplicação.

Distribuição do espaço de endereços e NAT

O esgotamento do antigo conjunto de endereços levou à hiperinflação de seu custo no mercado secundário. Os registradores limitam a alocação de blocos de 32 bits devido à sua escassez física, e os provedores de Internet são forçados a implementar em massa sistemas de tradução multinível (CGNAT) para ocultar milhares de usuários atrás de um único IP público.

No novo padrão IPv6, há endereços suficientes para emitir bilhões de IPs únicos por padrão. Isso muda completamente as regras do jogo: data centers e servidores não precisam mais economizar endereços nem inventar esquemas complexos de alocação, já que há IPs únicos suficientes para cada dispositivo.

IPsec: evolução da segurança

Ao usar IPv4, os dados são transmitidos por padrão no nível básico de rede como texto em um cartão-postal: qualquer nó intermediário ou atacante pode ler a mensagem ao longo do caminho.

É por isso que camadas adicionais de segurança sobre a camada de rede básica são necessárias. Exemplos comuns incluem conexões seguras de sites (o cadeado HTTPS que você vê no navegador), mensageiros com criptografia de ponta a ponta (como WhatsApp ou chats secretos do Telegram) ou serviços de VPN que ocultam o tráfego em redes Wi‑Fi públicas. Em outras palavras, a responsabilidade pela segurança dos dados recai sobre sites e aplicativos específicos, não sobre a própria Internet.

Com IPv6, a segurança está incorporada ao próprio protocolo. A rede pode criptografar dados automaticamente, e os dispositivos podem estabelecer canais de comunicação seguros diretamente. A proteção funciona no nível do sistema operacional, não apenas dentro dos aplicativos.

No entanto, é importante entender que usar IPv6 não é garantia de transmissão segura de dados. A rede fornece ferramentas poderosas de segurança de dados, mas para que elas funcionem, ambos os dispositivos (por exemplo, seu PC e um servidor corporativo) devem estar configurados para usar túneis seguros. Se você acessar um site público comum que não oferece suporte a conexões seguras (ou seja, usa o formato antigo HTTP), seus dados ainda serão transmitidos em texto simples. Portanto, o cadeado HTTPS continua essencial mesmo com redes de nova geração.

Resumo das principais tecnologias

Tecnologia | O que é em termos simples | IPv4 (padrão antigo) | IPv6 (novo padrão) |

NAT (Network Address Translation) | Permite que vários dispositivos acessem a Internet usando um único endereço IP público. | Essencial devido à escassez de endereços. Reduz a velocidade da rede e impede a comunicação direta entre dispositivos. | Não é mais necessário. Cada dispositivo tem seu próprio endereço IP, permitindo comunicação direta e rápida sem intermediários. |

IPsec (criptografia de rede) | Um sistema que protege dados contra interceptação e adulteração no nível de rede. | Complemento opcional. A segurança precisava ser implementada separadamente com configurações complexas. | Incorporado à base. Suportado no nível do protocolo por padrão. |

Broadcast vs Multicast | Uma forma de comunicação dentro de uma rede local ao enviar uma mensagem para vários dispositivos. | Broadcast era usado: um dispositivo “gritava” para toda a rede, forçando todos os dispositivos a processarem isso e gastarem recursos. | Broadcast foi removido. Em vez disso, usa-se Multicast inteligente: os pacotes são entregues apenas aos dispositivos “inscritos”. |

Anycast | Você envia uma solicitação para um endereço, e o servidor disponível mais próximo responde. | Raramente usado e difícil de configurar. | Recurso padrão. Ideal para acelerar a entrega de conteúdo (CDN) e servidores DNS. |

SLAAC (autoconfiguração de IP) | A capacidade de um dispositivo atribuir a si mesmo um endereço ao se conectar a uma rede Wi‑Fi ou cabeada. | Os dispositivos dependiam do roteador (servidor DHCP). Se ele falhasse, nenhum IP poderia ser atribuído, deixando o dispositivo sem conexão. | Os dispositivos podem gerar seu próprio endereço único ao solicitar um prefixo de rede. A conexão é quase instantânea. |

Aqui está como seu endereço IP real vaza via WebRTC

Não há vazamentos se você usar um navegador antidetecção de alta qualidade

IPv6 para contornar bloqueios e scraping

Para coleta automatizada de dados, a rotação de endereços IP é crítica. Usar pools de IPv6 reduz os riscos de bloqueio graças ao conjunto virtualmente infinito de endereços. Com geos raras, o IPv4 inevitavelmente atinge limites, enquanto o IPv6 remove efetivamente essa restrição.

No entanto, ainda há pontos a considerar relacionados a configurações adequadas, pois nem todos os dispositivos oferecem suporte total a IPv6.

Configuração de proxy e navegador antidetecção

Ao trabalhar com scripts de automação (por exemplo, criados com Puppeteer ou Playwright) e navegadores antidetecção (como Octo Browser), é crucial evitar vazamentos acidentais do seu endereço IP real.

Sistemas modernos de proteção de sites analisam constantemente sua impressão digital digital e procuram possíveis inconsistências nela. Por exemplo, você configura o perfil do navegador para usar um proxy IPv6 comprado. Mas, se o seu sistema operacional permitir que até mesmo uma única solicitação passe pelo seu IPv4 residencial comum, toda a sua falsificação falha. O site detectará instantaneamente a inconsistência, reconhecerá a falsificação e poderá sinalizar sua conexão, emitir um CAPTCHA ou bloquear totalmente o acesso.

Para evitar esses problemas irritantes de scraping, use “túneis herméticos” confiáveis para o tráfego (proxies SOCKS5). Eles forçam todos os dados a passarem pelo túnel necessário, sem deixar chance para vazamentos acidentais de IP.

WebRTC traiçoeiro: como seu microfone e câmera podem expor você

Qualquer navegador moderno usa a tecnologia WebRTC para chamadas de vídeo e chats de voz diretamente no navegador. Para garantir conexões diretas rápidas, ela pode solicitar acesso às interfaces de rede disponíveis.

É exatamente aí que está o perigo. Mesmo se você configurar um proxy por meio de um túnel seguro, o WebRTC pode contorná-lo e expor seu endereço IP real.

Para gerenciar isso, especialistas em automação usam navegadores antidetecção. Eles não desativam o WebRTC (um microfone desativado parece suspeito por padrão), mas interceptam suas solicitações. Quando um site pede seu endereço IP real, o navegador antidetecção fornece o endereço do servidor proxy em vez disso. Como resultado, tudo parece natural, como se você estivesse se conectando de um dispositivo comum em outro país com parâmetros de rede consistentes.

Rotação infinita de endereços (sub-rede /64) como arma definitiva

O scraping em larga escala baseado em IPv4 normalmente depende de pools de proxies residenciais. Eles oferecem milhões de endereços reais com boa rotação, mas há uma grande desvantagem: você paga por cada gigabyte de tráfego. Tarefas pesadas de scraping podem consumir rapidamente todos os seus dados. Além disso, os IPs residenciais pertencem a usuários reais, então a velocidade e a estabilidade da conexão podem sofrer.

Isso sem mencionar endereços IPv4 dedicados, que custam pelo menos US$ 1 por mês cada — e você vai precisar de muitos.

Com IPv6, a economia é completamente diferente. Você aluga um servidor barato e recebe uma sub-rede /64 gratuitamente. Isso dá 18 quintilhões (um número com 18 zeros) de endereços IP únicos!

Um VPS da Hostinger mostra que, junto com IPv4, ele fornece um grande pool de IPv6 (por US$ 30, você obtém uma quantidade enorme de IPs).

Qual é a principal vantagem? Você configura a rotação diretamente no seu servidor e para de pagar por gigabyte a serviços de terceiros. Você obtém uma conexão estável de alta velocidade, terabytes de tráfego incluídos e a capacidade de gerar um novo IP para cada solicitação. A configuração adequada do script dentro de uma sub-rede tão massiva elimina a necessidade de proxies IPv4 caros.

Importante: para que o servidor responda corretamente a cada um dos seus milhões de novos endereços, é necessário ajuste fino dos serviços do sistema (proxy NDP). Mas isso é tema para outro artigo.

Dual Stack: por que o IPv4 continuará por muito tempo

Apesar de todas as vantagens do IPv6, a Internet antiga e a nova ainda não são totalmente compatíveis. Um dispositivo com apenas endereço IPv6 não consegue acessar um site que opera somente em IPv4. Para preencher essa lacuna, os provedores usam Dual Stack, oferecendo suporte a ambos os protocolos e implantando gateways de tradução que convertem dados em tempo real.

Abandonar completamente o IPv4 ainda não é viável por três razões principais:

Economia dos provedores: o CGNAT permite que milhares de usuários compartilhem um único IP com eficiência. Embora isso crie problemas para automação, é economicamente vantajoso para os provedores em comparação com a atualização da infraestrutura.

Redes locais: dentro de redes privadas, não há escassez de endereços. O endereçamento interno é suficiente, então as empresas não têm necessidade urgente de migrar para um padrão mais novo.

IoT: muitos dispositivos IoT (sensores, câmeras) operam localmente e não exigem endereçamento IPv6 complexo, e o IPv4 continua mais simples para administradores locais gerenciarem.

Migrar para IPv6 é uma vantagem competitiva fundamental para quem trabalha com big data e multiaccounting.

O IPv4 ainda permanecerá por muito tempo, enquanto o período de transição continua. No entanto, aqueles que dominarem cedo as sub-redes /64 virtualmente infinitas terão uma vantagem clara.

O novo protocolo fornece um suprimento virtualmente ilimitado de endereços IP limpos. Resta parar de temer novos formatos, entender a configuração básica de servidor e aproveitar esse recurso enquanto outros continuam pagando por cada gigabyte que usam.

Mantenha-se atualizado com as últimas notícias do Octo Browser

Ao clicar no botão, você concorda com a nossa Política de Privacidade.

Mantenha-se atualizado com as últimas notícias do Octo Browser

Ao clicar no botão, você concorda com a nossa Política de Privacidade.

Mantenha-se atualizado com as últimas notícias do Octo Browser

Ao clicar no botão, você concorda com a nossa Política de Privacidade.

Junte-se ao Octo Browser agora mesmo

Ou entre em contato com a equipe de suporte no chat para tirar dúvidas a qualquer momento.

Junte-se ao Octo Browser agora mesmo

Ou entre em contato com a equipe de suporte no chat para tirar dúvidas a qualquer momento.

Junte-se ao Octo Browser agora mesmo

Ou entre em contato com a equipe de suporte no chat para tirar dúvidas a qualquer momento.