Как работают чекеры анонимности Pixelscan, BrowserLeaks, Whoer и CreepJS

07.04.2026

Markus_automation

Expert in data parsing and automation

За последние несколько лет подход к цифровой приватности сильно изменился. Онлайн-платформы начали гораздо строже отслеживать поведение пользователей и активнее внедрять технологии их идентификации. Одной из самых важных таких технологий стал отпечаток браузера — метод, который позволяет распознавать пользователя по уникальным характеристикам его устройства и браузера.

В отличие от файлов куки, отпечаток работает пассивно. Система незаметно опрашивает десятки параметров API браузера — от шрифтов до графического процессора — и собирает уникальную цифровую подпись, которая устойчива и к чистке кэша, и к смене IP-адреса.

С развитием технологии браузерного отпечатка начали появляться специализированные сервисы для его проверки — чекеры. Они позволяют быстро оценить, насколько уникальным выглядит браузер и какие данные он раскрывает. Однако многие пользователи ошибочно воспринимают результаты таких проверок как окончательный и объективный показатель анонимности. В данной статье мы разберем архитектуру ведущих чекеров, изучим, что именно они проверяют, и выясним, можно ли считать результаты, полученные от них, исчерпывающими.

Содержание

Лучший способ оставаться анонимным в сети — это изменить не только IP-адрес, но и отпечаток браузера.

Попробуйте Octo Browser.

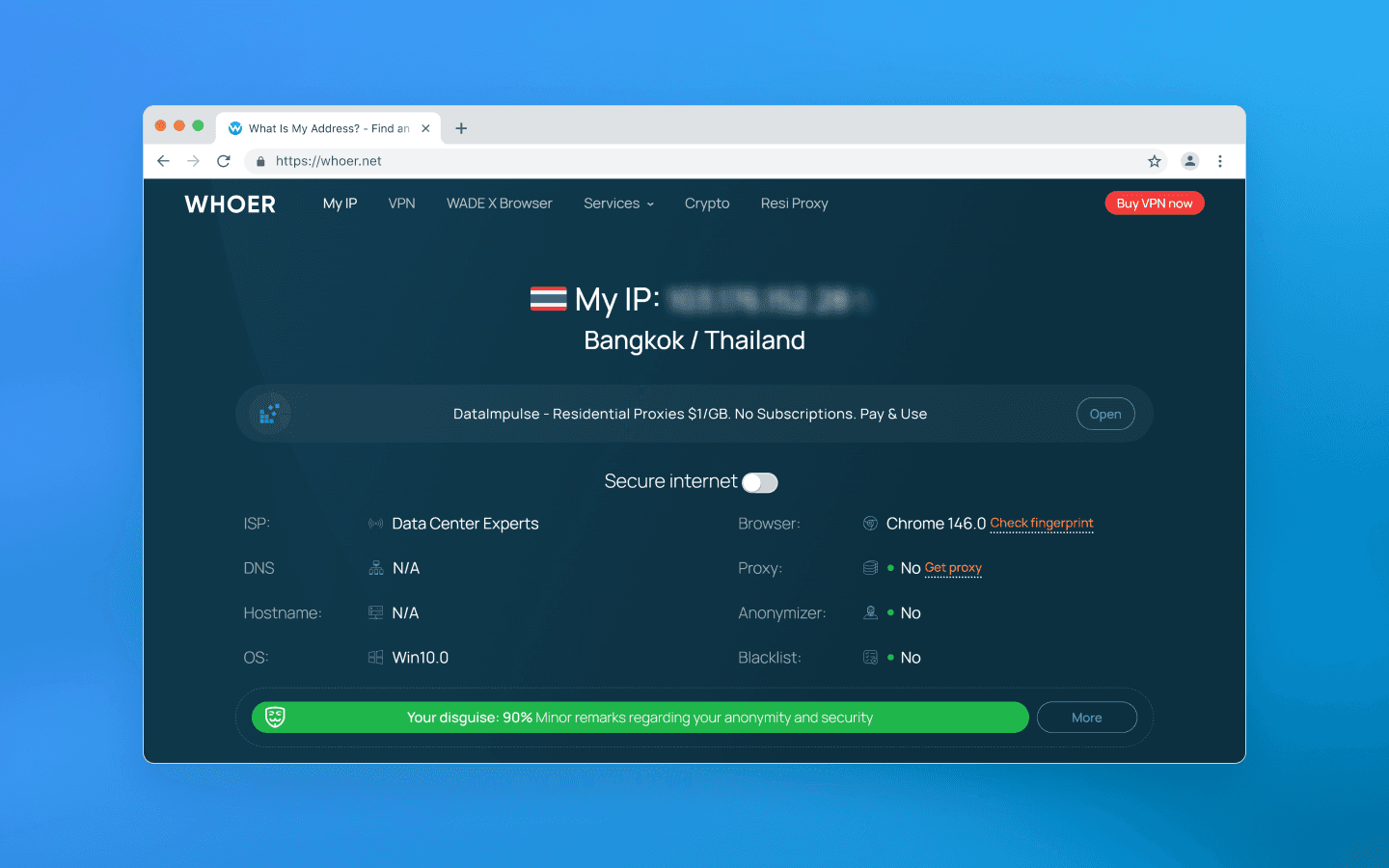

Базовый уровень: Whoer.net и сетевая анонимность

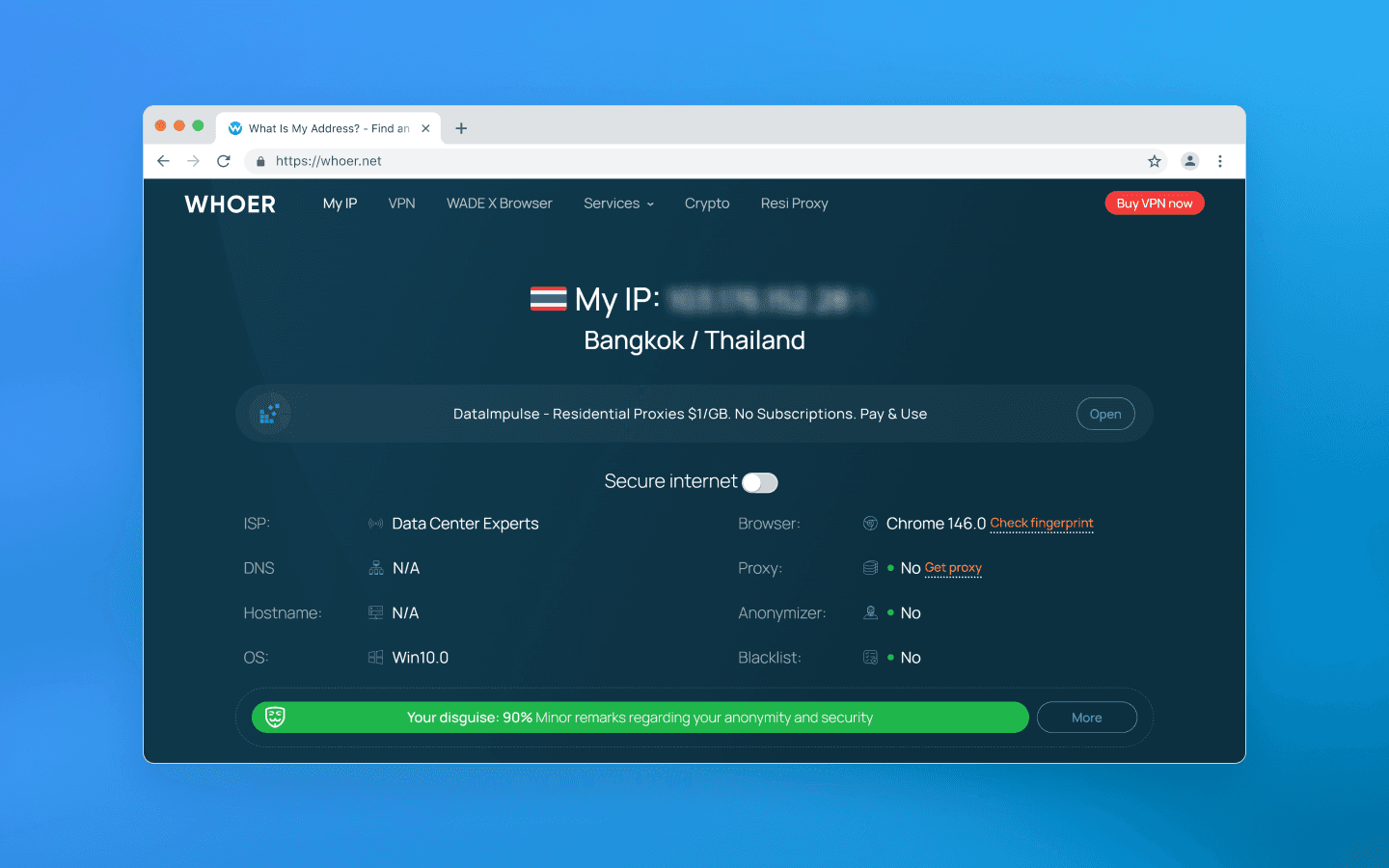

Whoer — один из самых простых чекеров. Вы заходите на сайт, и он показывает всю информацию о вашем интернет-соединении и браузере — от IP-адреса до системного времени.

Как правило, его используют, чтобы убедиться, что VPN, прокси или антидетект-браузер настроены правильно и не сливают реальные данные.

Whoer не изучает рендеринг видеокарты и других параметров на уровне железа, а фокусируется на видимой идентичности — сетевых параметрах, которые ваше соединение открыто отдает серверу.

Что проверяется:

Геосоответствие: если ваш профиль мимикрирует под жителя Калифорнии, Whoer проверит, принадлежит ли IP к пулу адресов США и совпадает ли системная временная зона с заявленным штатом. А также сравнит системные временные настройки и язык с реальным временем в часовом поясе вашего IP-адреса.

Утечки DNS: проверяет, не идут ли запросы к сайтам через вашего реального домашнего провайдера в обход установленных VPN или прокси.

WebRTC: пытается вытащить ваш реальный локальный и публичный IP-адрес через P2P-соединения в браузере и найти утечки IP-адреса через WebRTC.

Базовый отпечаток браузера: проверяет версию операционной системы, браузера, включен ли JavaScript, установленные плагины и базовые параметры экрана.

Сам Whoer позиционирует себя как универсальный сканер анонимности и безопасности для широкого круга пользователей. Его основная фишка в том, чтобы дать быстрый и понятный ответ на вопрос — как вас видят сайты.

Whoer геймифицировал процесс предоставления данных и разработал свой «Процент анонимности». Он оценивает вашу маскировку по 100-балльной шкале. С 90–100% вы выглядите как обычный пользователь из заявленной страны. Если результат от 40 до 70% — сервис подсвечивает красным или желтым цветом предупреждения, какие параметры вас выдают, и дает подсказки, как это исправить (отключите WebRTC или поменяйте часовой пояс системы).

Более глубоко Whoer не смотрит, для этого используют другие сервисы. Но если вам нужно быстро проверить ваши прокси на наличие сетевых утечек — Whoer отлично справится с этой задачей.

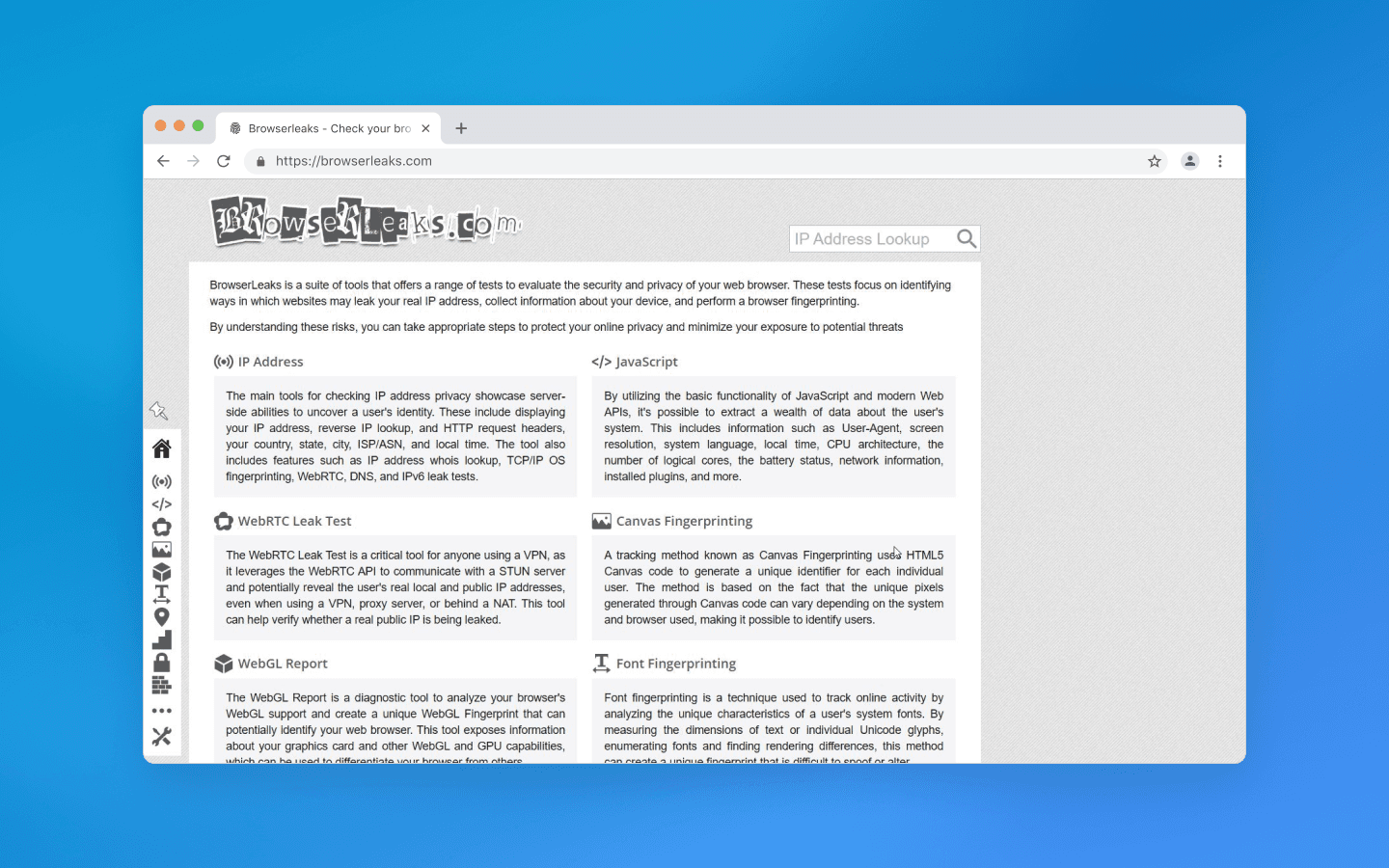

Глубокий аудит: BrowserLeaks и аппаратная энтропия

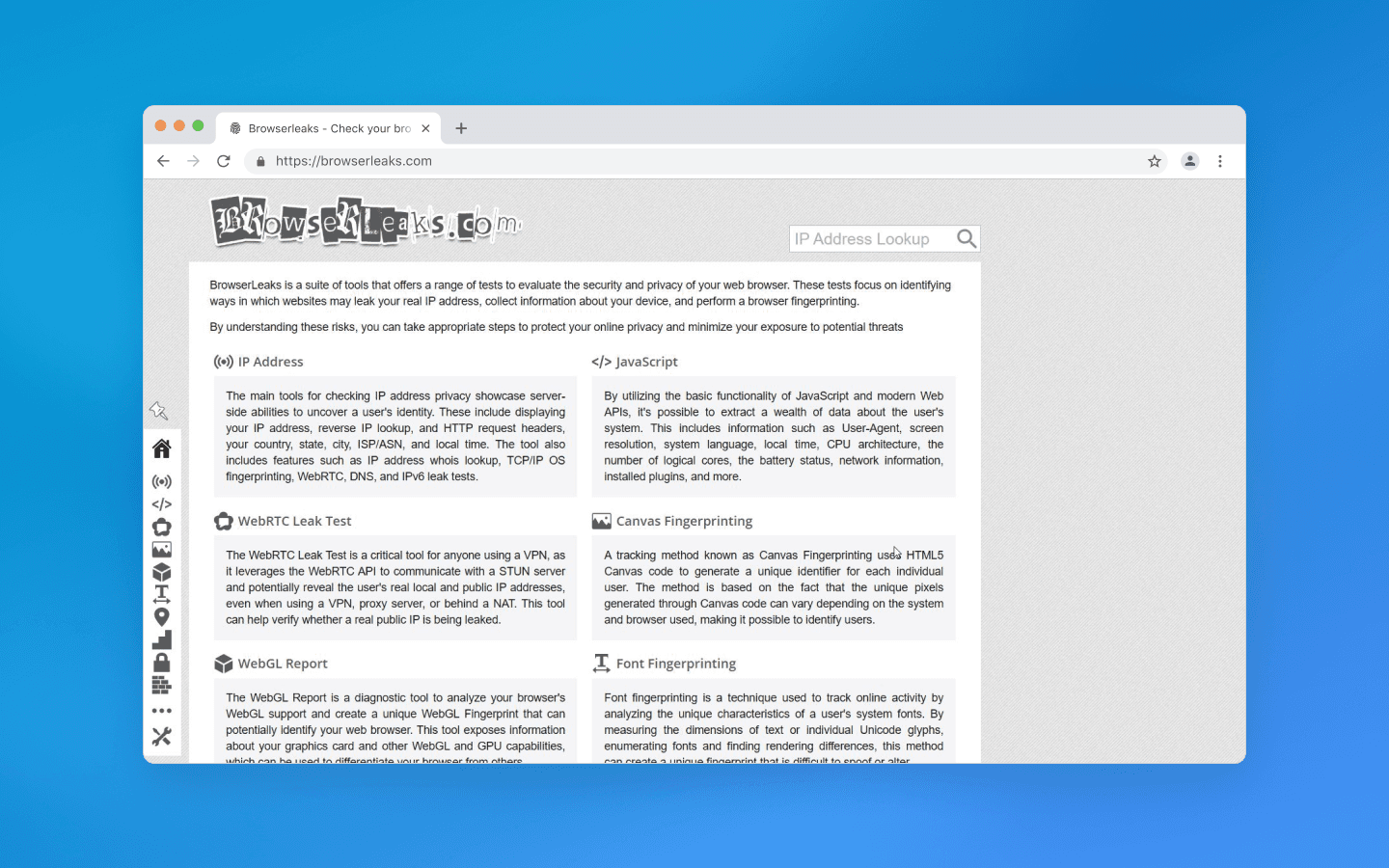

Если Whoer выполняет базовую проверку сетевых параметров и предоставляет общую оценку анонимности, BrowserLeaks работает значительно глубже и ориентирован на технический анализ. Сервис собирает и отображает широкий набор параметров, связанных с браузером, устройством и средой выполнения.

При этом инструмент не выносит оценок, а просто показывает фактические значения — те данные, которые о вашем браузере может собрать практически любой сайт. Интерпретация этих параметров требует технического понимания.

Среди прочего BrowserLeaks проверяет параметры рендеринга графики (например, через Canvas и WebGL), анализирует особенности обработки аудио, определяет доступные системные шрифты, а также собирает различные сетевые и системные характеристики, которые могут использоваться для формирования браузерного отпечатка.

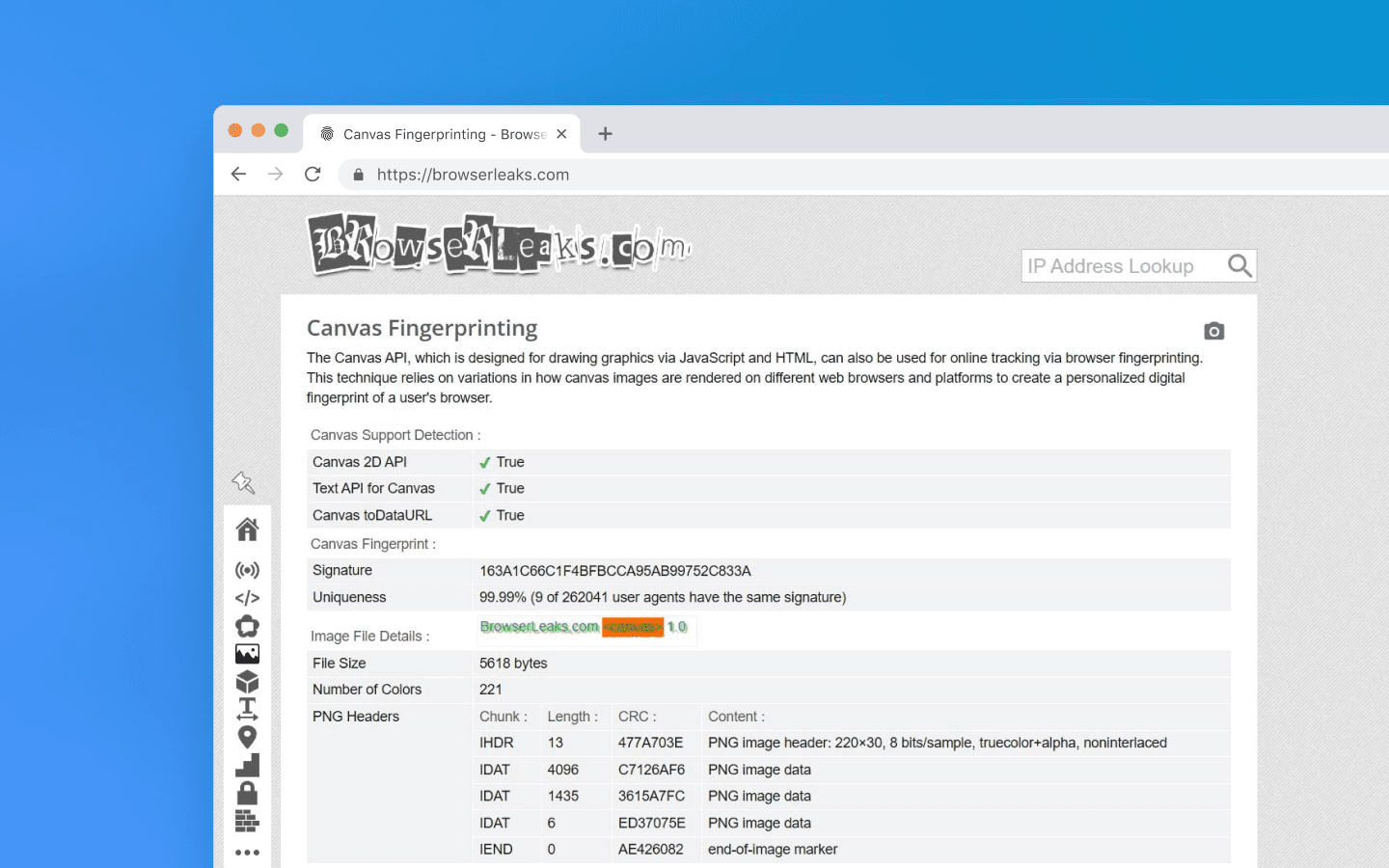

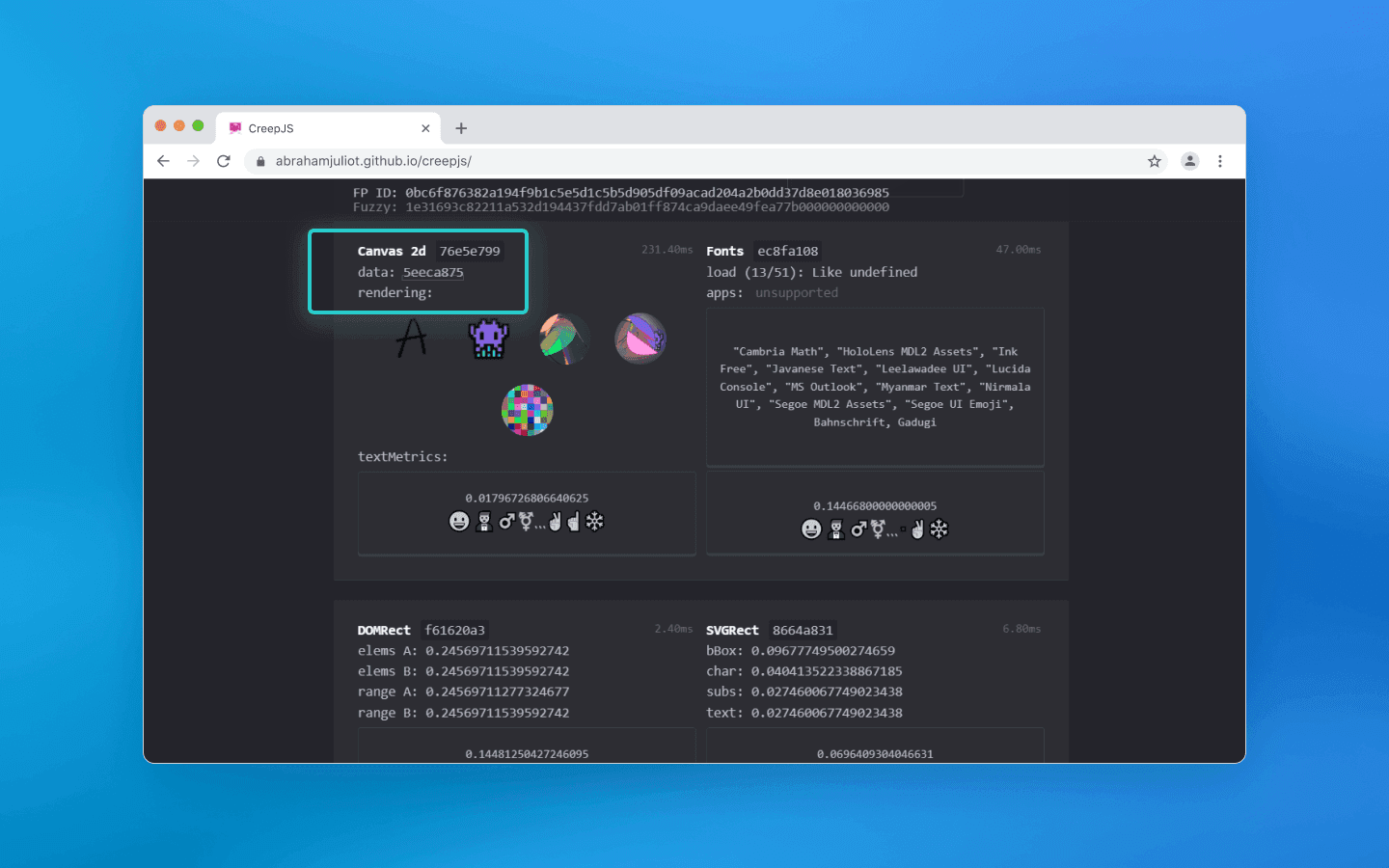

Canvas Fingerprinting

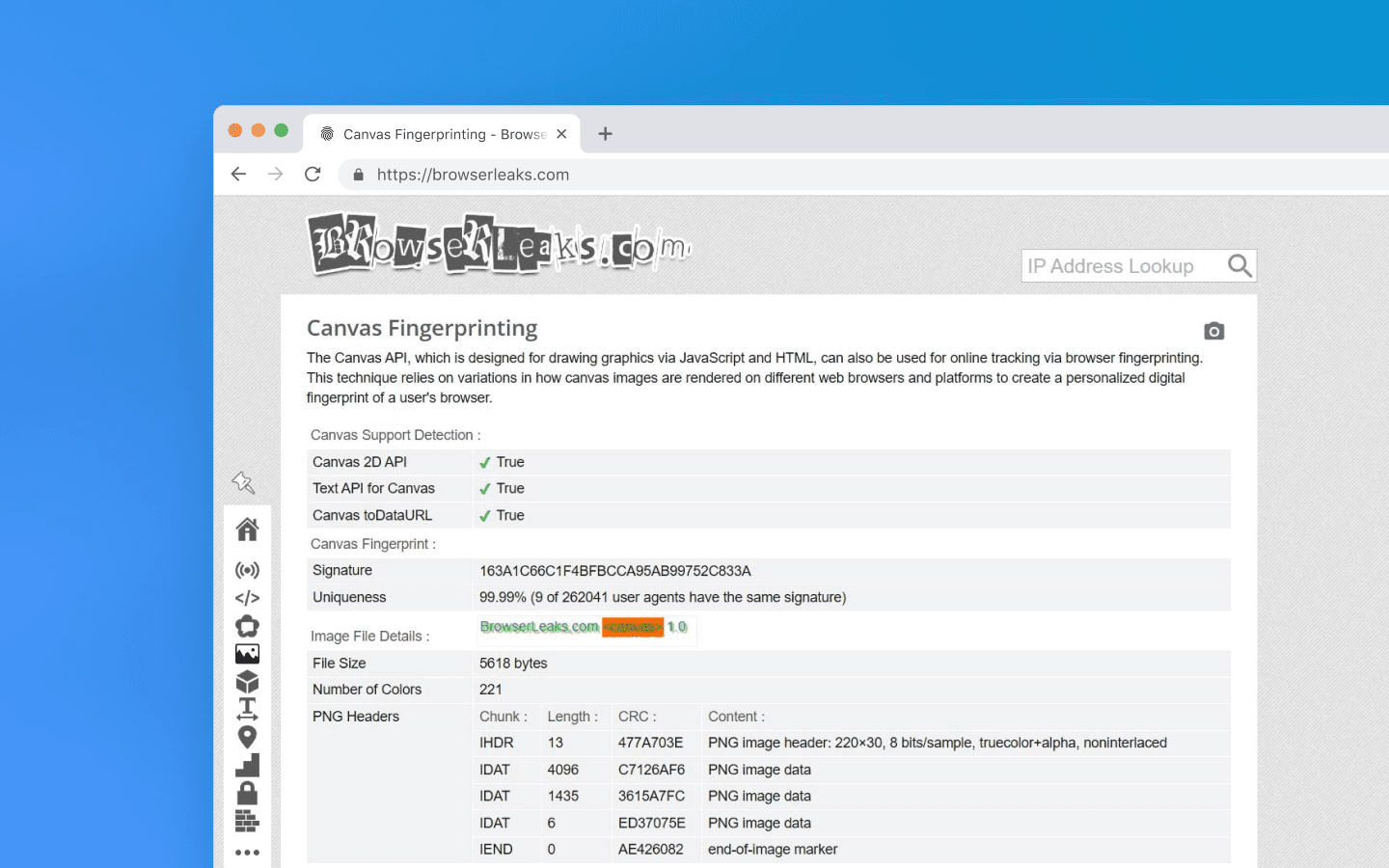

Canvas Fingerprinting — это самый известный и массовый метод аппаратного трекинга, который BrowserLeaks легко воспроизводит.

Он дает браузеру скрытую команду — отрисовать на невидимом элементе <canvas> сложную картинку. Обычно это текстовая строка со специфическими шрифтами, наложением теней и пересечением полупрозрачных контрастных цветов. По результатам отрисовки чекер делает предположение, какой у вас браузер и операционная система.

В отличие от куки-файлов, которые легко удалить, или IP-адреса, который также легко сменить, отпечаток Canvas опирается на физические параметры вашего устройства. Он переживет чистку кэша, смещение часовых поясов и работу в режиме инкогнито.

Если, к примеру, вы создали несколько аккаунтов на каком-либо сервисе с одного компьютера, просто меняя прокси, Canvas свяжет их все в одну цепочку. Железо одно и то же, а значит, и хэш картинки совпадет все 10 раз.

Разные операционные системы используют собственные алгоритмы сглаживания шрифтов (ClearType в Windows, Quartz в macOS, FreeType в Linux), что влияет на итоговый элемент.

Драйверы разных видеокарт также по-своему округляют пиксели и обрабатывают вычисления с плавающей запятой при смешивании слоев и теней. В совокупности из этого и формируется уникальный Canvas.

Миф о кросс-платформенности

Смоделируем ситуацию: вы создаете профиль в антидетект-браузере и выбираете в настройках macOS, хотя ваше устройство на Windows.

Антидетект меняет User-Agent, подкидывает нужные заголовки navigator.platform (MacIntel) и подгоняет разрешение экрана под стандарты Mac. Но когда сайт запрашивает отрисовку Canvas — чекер показывает вашу Windows. Почему так происходит?

Подавляющее большинство антидетектов построено на базе Chromium. За рендеринг графики там отвечает движок Skia. Но для отрисовки шрифтов и теней Skia обращается к низкоуровневым API вашей операционной системы.

На Windows он вызывает DirectWrite и алгоритм сглаживания ClearType.

На macOS он обращается к CoreText и Quartz, закрытому движку от Apple.

Чтобы ваш антидетект на Windows отрисовал Canvas, как у Mac, разработчикам пришлось бы вырезать из браузера обращение к DirectWrite и каким-то образом встроить туда закрытый, проприетарный код Apple, намертво привязанный к архитектуре их процессоров. Сделать это технически невозможно.

Если вы читали документацию антидетект-браузеров, то могли заметить, что они часто советуют использовать ту же операционную систему, что и у вас. При этом редко объясняют, зачем это нужно.

Но технически обойти это можно: отключается аппаратное ускорение видеокарты, и процессор рисует картинку программно, через библиотеку Google SwiftShader. Да, вы получите другой хеш Canvas, но если зайти в раздел WebGL на том же BrowserLeaks, в строке Unmasked Renderer вместо видеокарты будет надпись SwiftShader. Впрочем, обычные пользователи не отключают hardware acceleration, а значит, это привлечет внимание антифрод-систем.

Помимо Canvas, вы можете проверить через BrowserLeaks большое количество параметров. Данные, которые показывает чекер, — это именно то, что видит любой сайт, на который вы заходите. Главное — правильно интерпретировать эти значения и понимать, где они выдают реальное устройство.

Полиция консистентности: Pixelscan

В то время как BrowserLeaks показывает то, что у вас есть, Pixelscan проверяет, не врете ли вы. Современный антифрод банит не за уникальность отпечатка (уникальными могут быть миллионы легальных юзеров), а за логические противоречия в этом отпечатке. Например, если в вашем User-Agent сказано, что вы пользуетесь Windows, но navigator.platform отдает Linux — Pixelscan выдаст ошибку.

В Octo Browser можно выставить любые значения hardwareConcurrency (количество ядер) и deviceMemory (объем ОЗУ). Но в реальности они связаны друг с другом.

Или, например, в настройках профиля указано разрешение экрана 1920×1080. Но скрипт Pixelscan видит, что рабочая область окна браузера — тоже в точности 1920×1080. У обычного человека часть экрана всегда съедается панелью задач Windows, рамками браузера или строками вкладок.

Когда вы заходите с чистого локального Chrome без расширений, PixelScan иногда выдает статус Inconsistent. Причин может быть несколько, но в основном все они связаны с рассинхроном данных:

Динамика сети. Переключились с Wi-Fi на LTE или система перевела часовой пояс.

Приватные браузеры. Brave или расширения вроде uBlock в погоне за приватностью принудительно режут API, чем нарушают естественную связность отпечатка.

Смена места жительства. Переехали в другой регион, но у вашего устройства не изменился часовой пояс. Чекер видит рассинхрон между временем вашего IP-адреса и устройства.

При анализе Pixelscan сопоставляет системное время с часовым поясом, который определяется по IP-адресу через собственную базу геолокации. Однако базы данных GeoIP (MaxMind, IP2Location и др.) могут содержать устаревшие или неточные сведения, и у каждого сервиса — своя версия. Если база Pixelscan ошибочно определяет страну, то и проверка времени будет проводиться относительно неверного региона. Таким образом, результаты Pixelscan не следует считать эталонными из-за возможных расхождений в геобазах.

Основные преимущества Pixelscan:

Комплексность. Чекер не просто смотрит на параметры по отдельности, а анализирует их связность (консистентность). Это именно то, что делают антифрод-системы Facebook, Google и Amazon.

Детекция автоматизации. Отлично видит следы библиотек вроде Puppeteer или Playwright, которые часто используются для написания ботов.

Реальные отпечатки. Pixelscan сравнивает ваш хеш Canvas с огромной базой реальных устройств. Если ваш хеш уникален на 100% (такого больше нет ни у кого в мире) — это плохо. Хороший профиль должен растворяться в толпе, а не быть единственным в своем роде.

Pixelscan — это отличный тренажер, но важно помнить: цель антидетекта не зеленые галочки на чекере, а отсутствие банов в вашем целевом сервисе. Иногда профиль с парой замечаний живет дольше, чем идеальный, но подозрительно стерильный аккаунт.

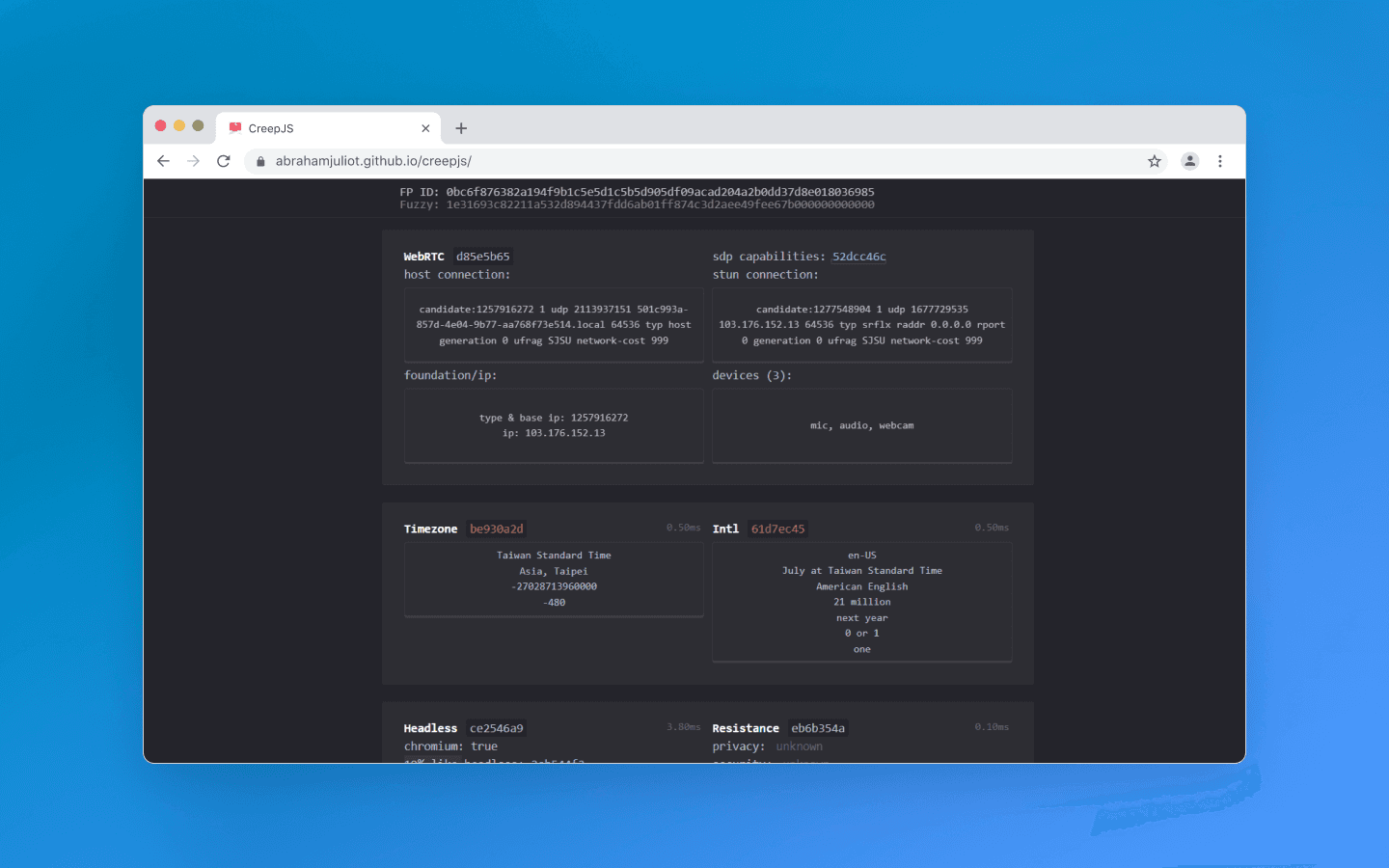

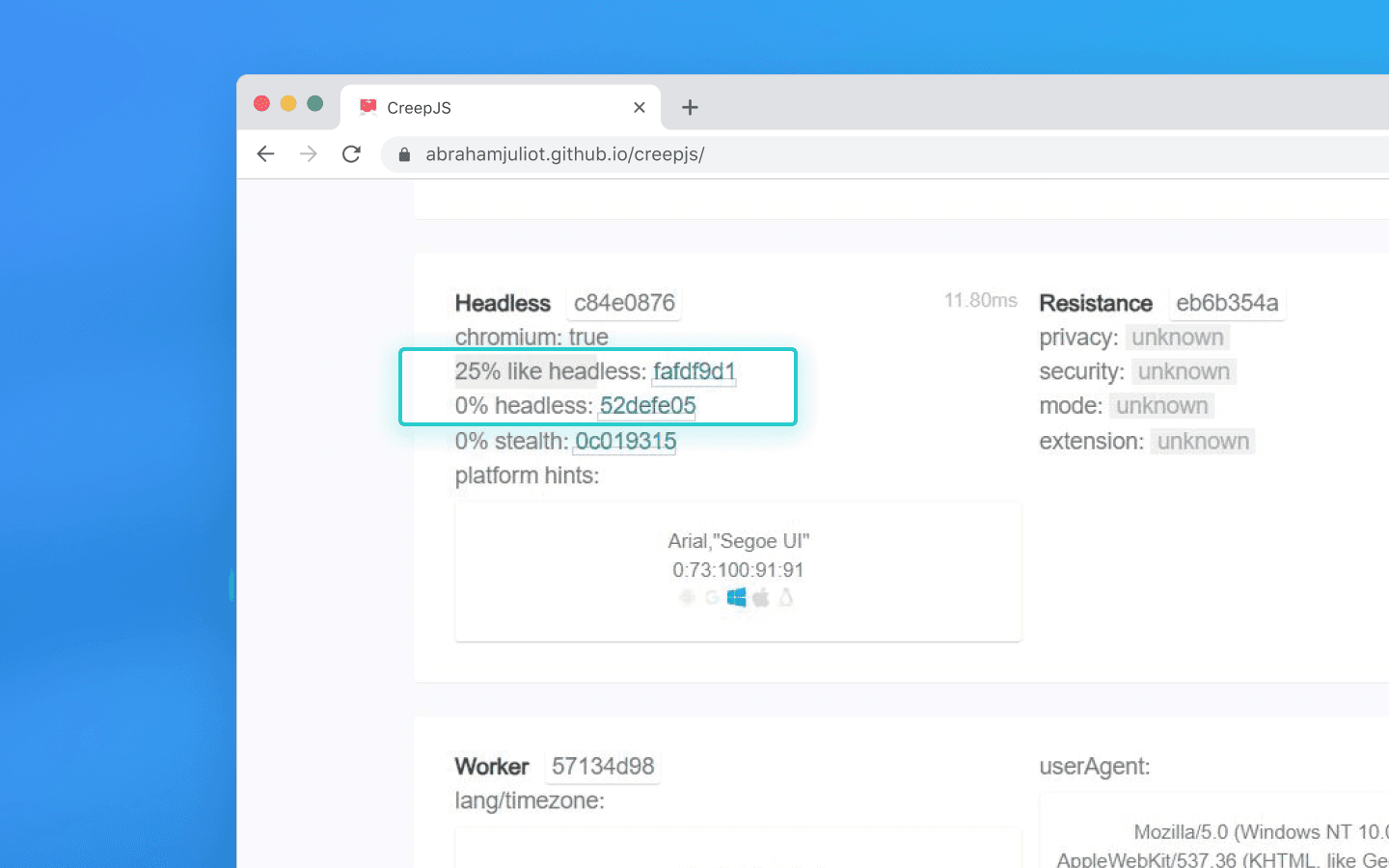

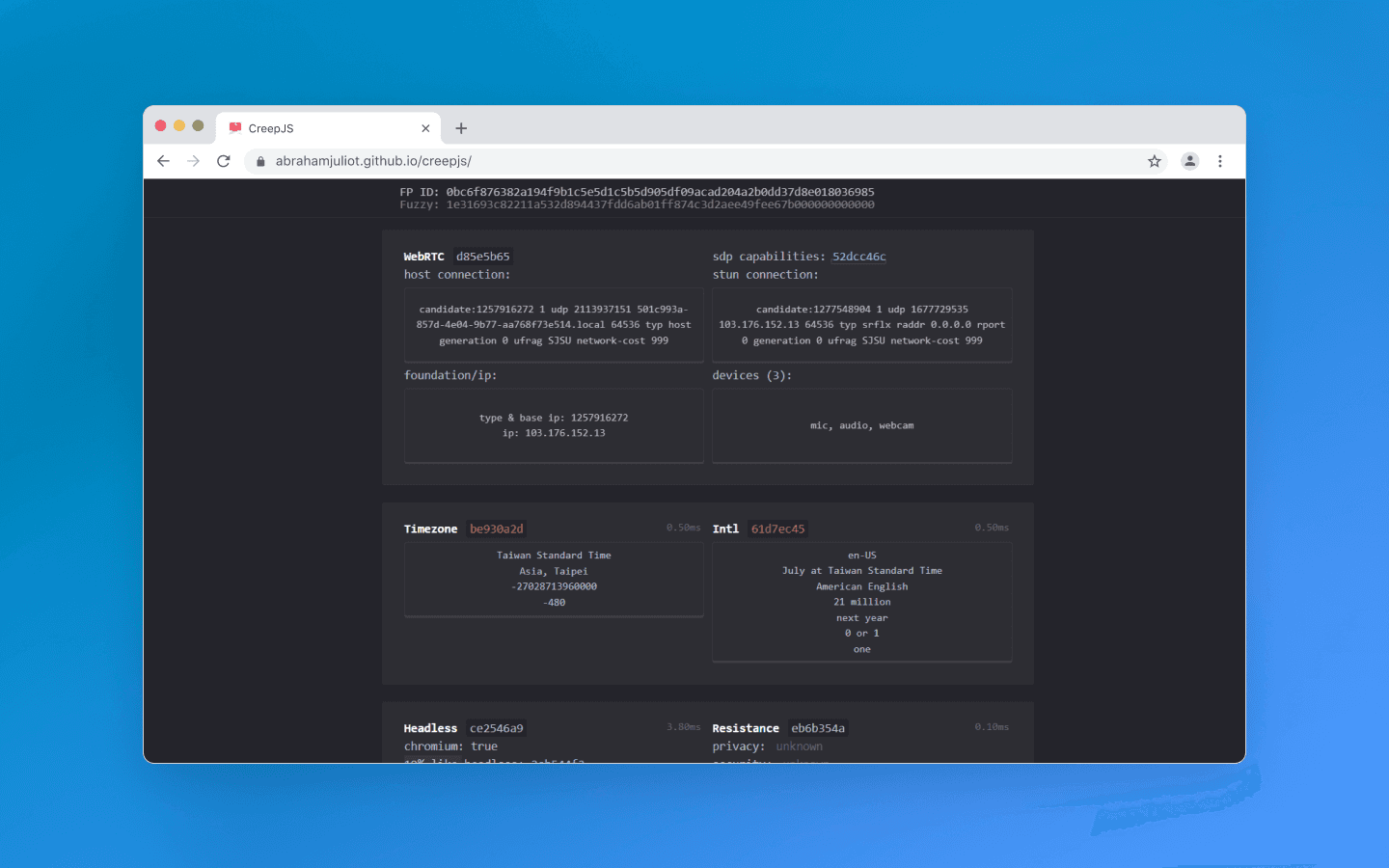

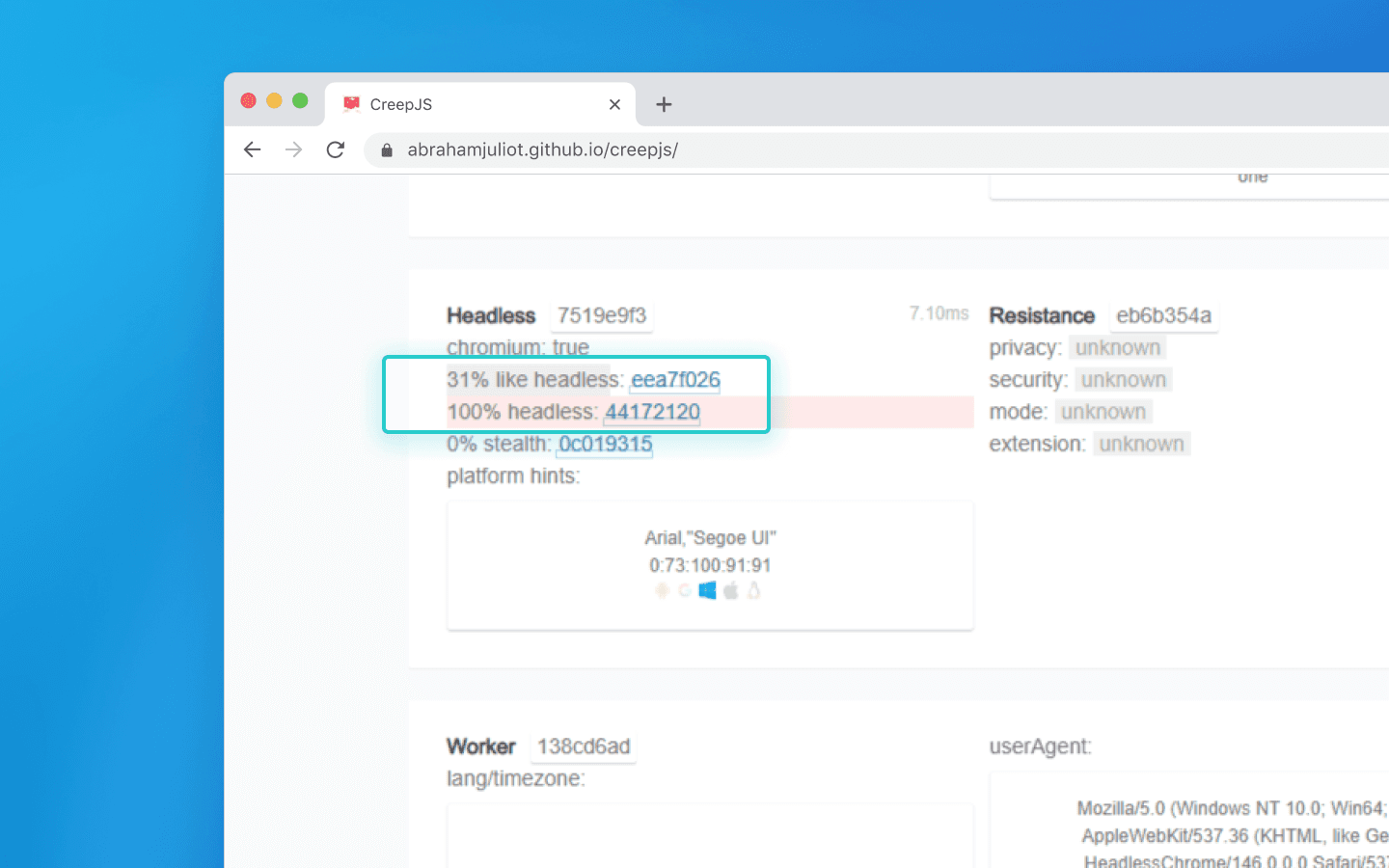

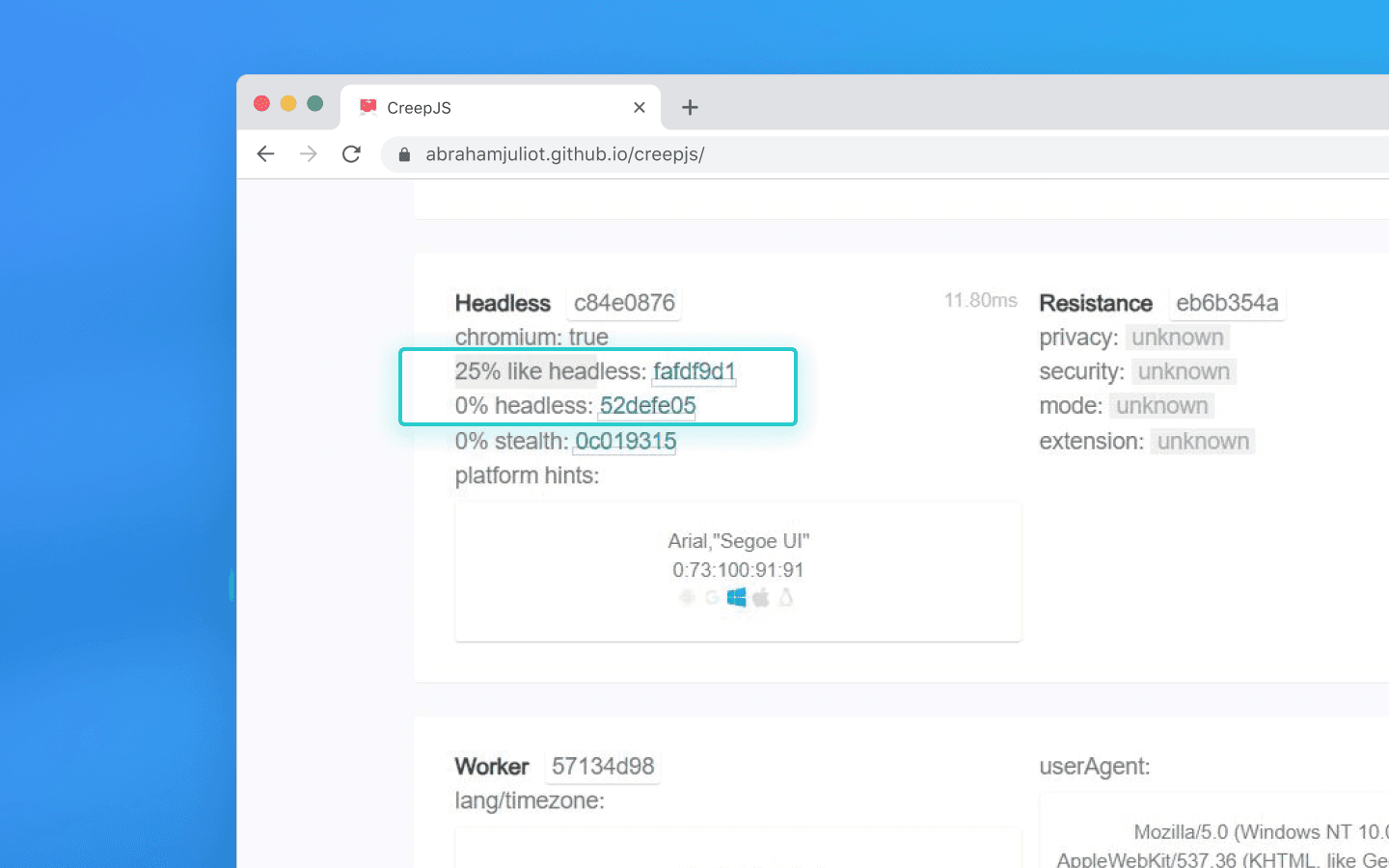

Высший пилотаж детекции: CreepJS

CreepJS — не коммерческий продукт, а open-source-проект, созданный исследователями безопасности. Ему не нужны стили и красивые UI-элементы. Зато он может максимально агрессивно и глубоко проверить JavaScript-движок вашего браузера. Этот чекер ищет сам факт вмешательства в ядро браузера и копает гораздо глубже стандартных проверок, чтобы найти следы подмены (спуфинга) и автоматизации.

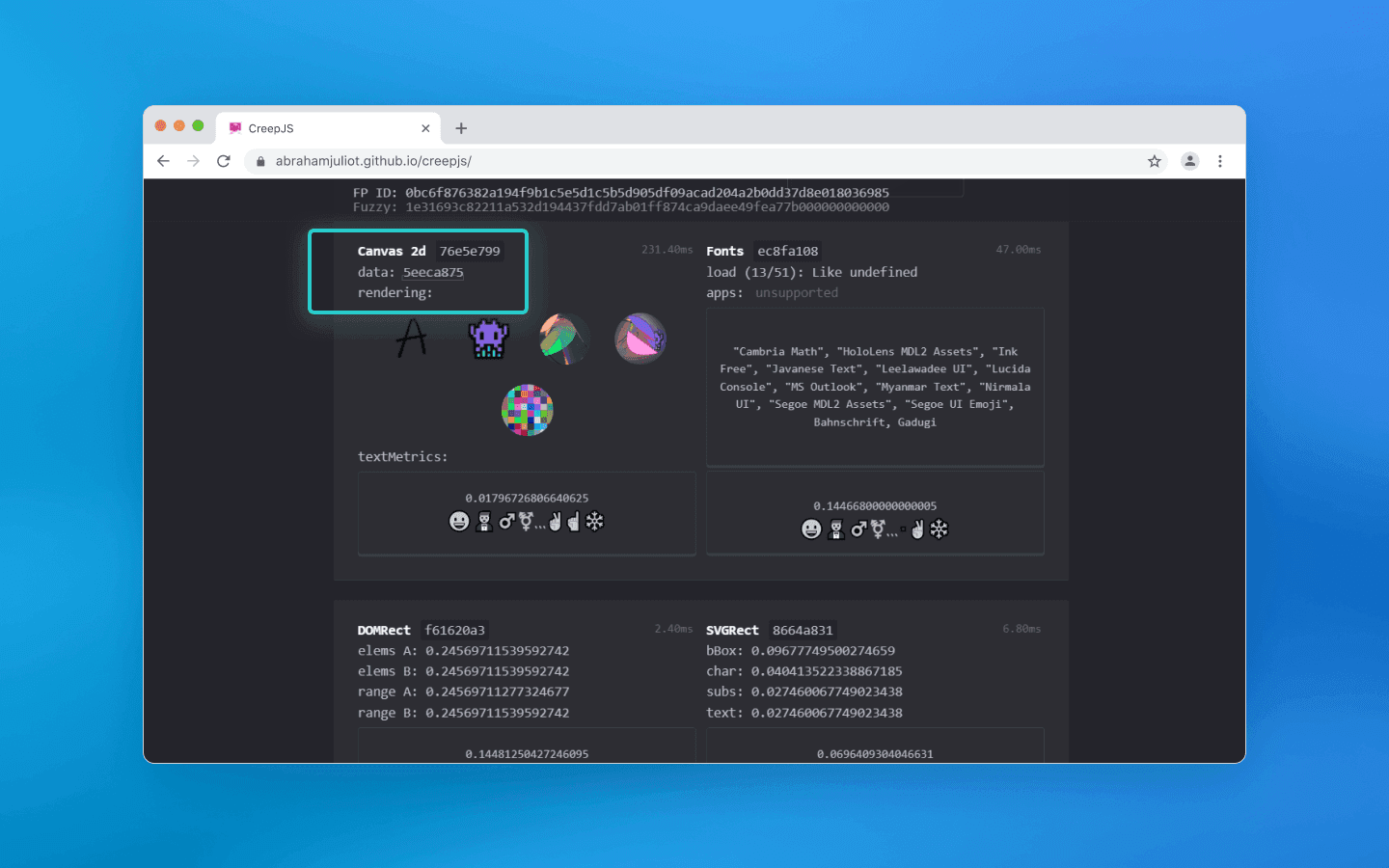

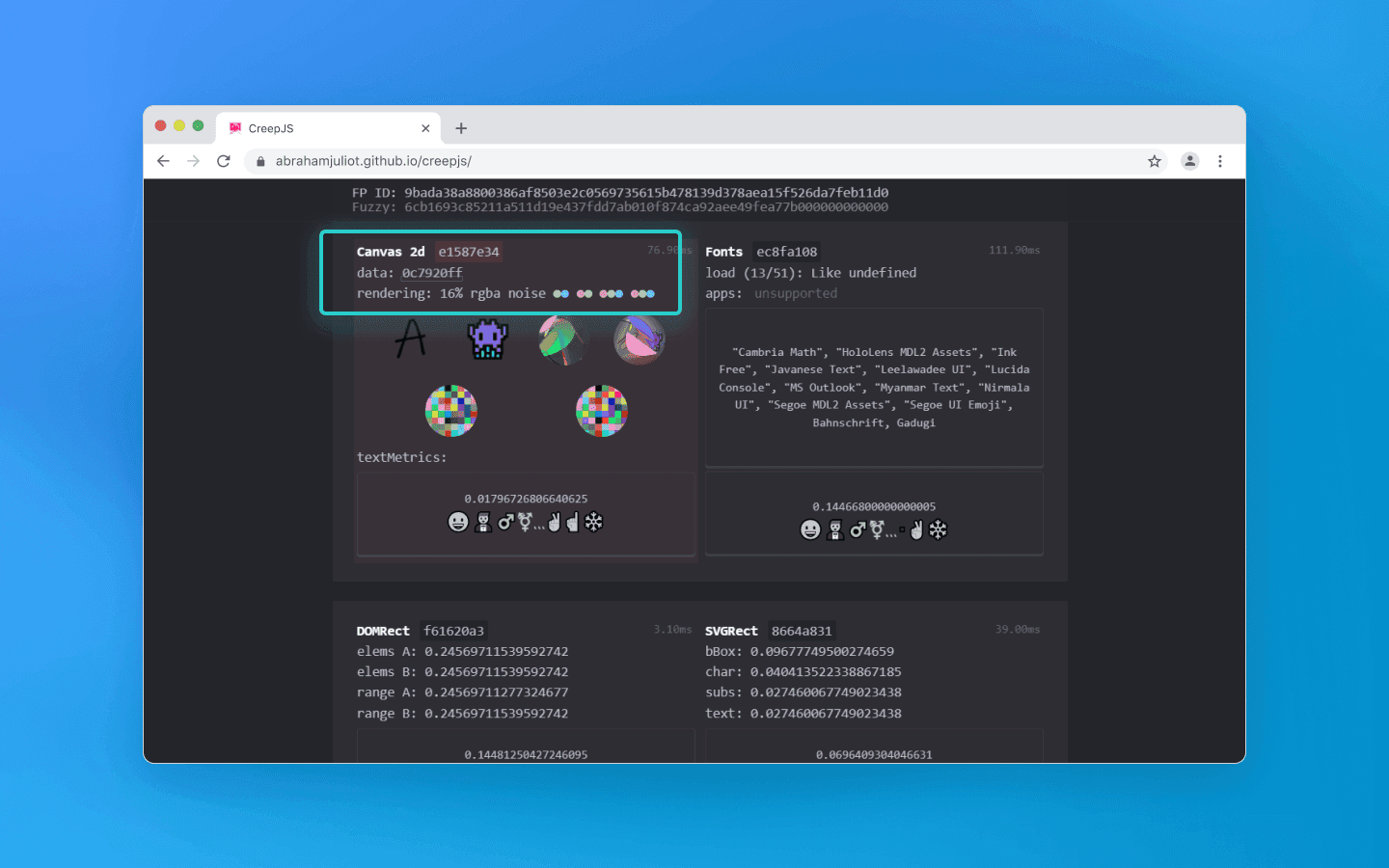

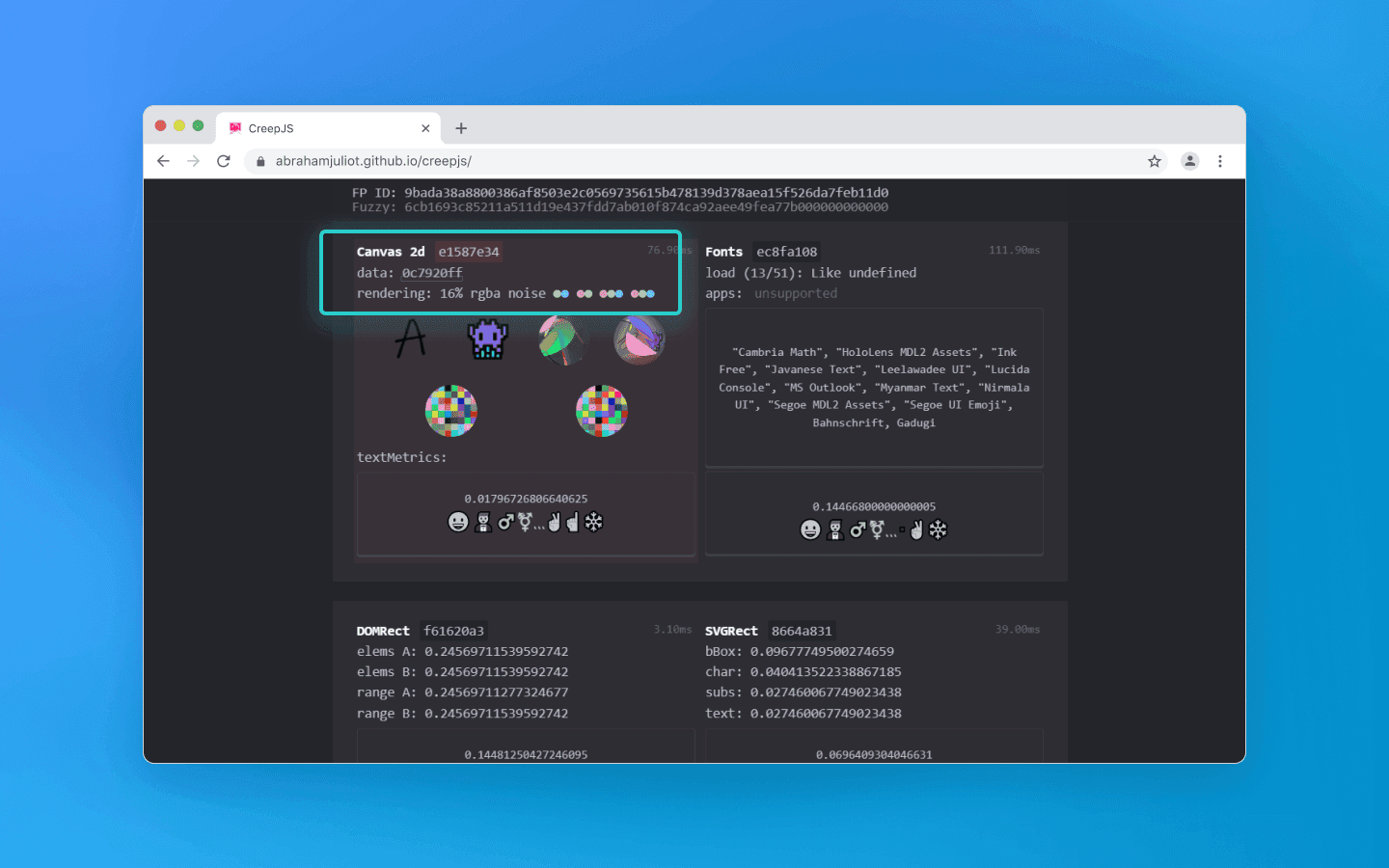

Обычные чекеры просто снимают хеш отрисованной картинки Canvas. CreepJS умеет анализировать саму текстуру изображения и выявлять математические алгоритмы наложения шума. Добавление случайного цветового шума поверх пикселей — это устаревший костыль, который CreepJS подсвечивает.

Чистый профиль

Профиль с шумом

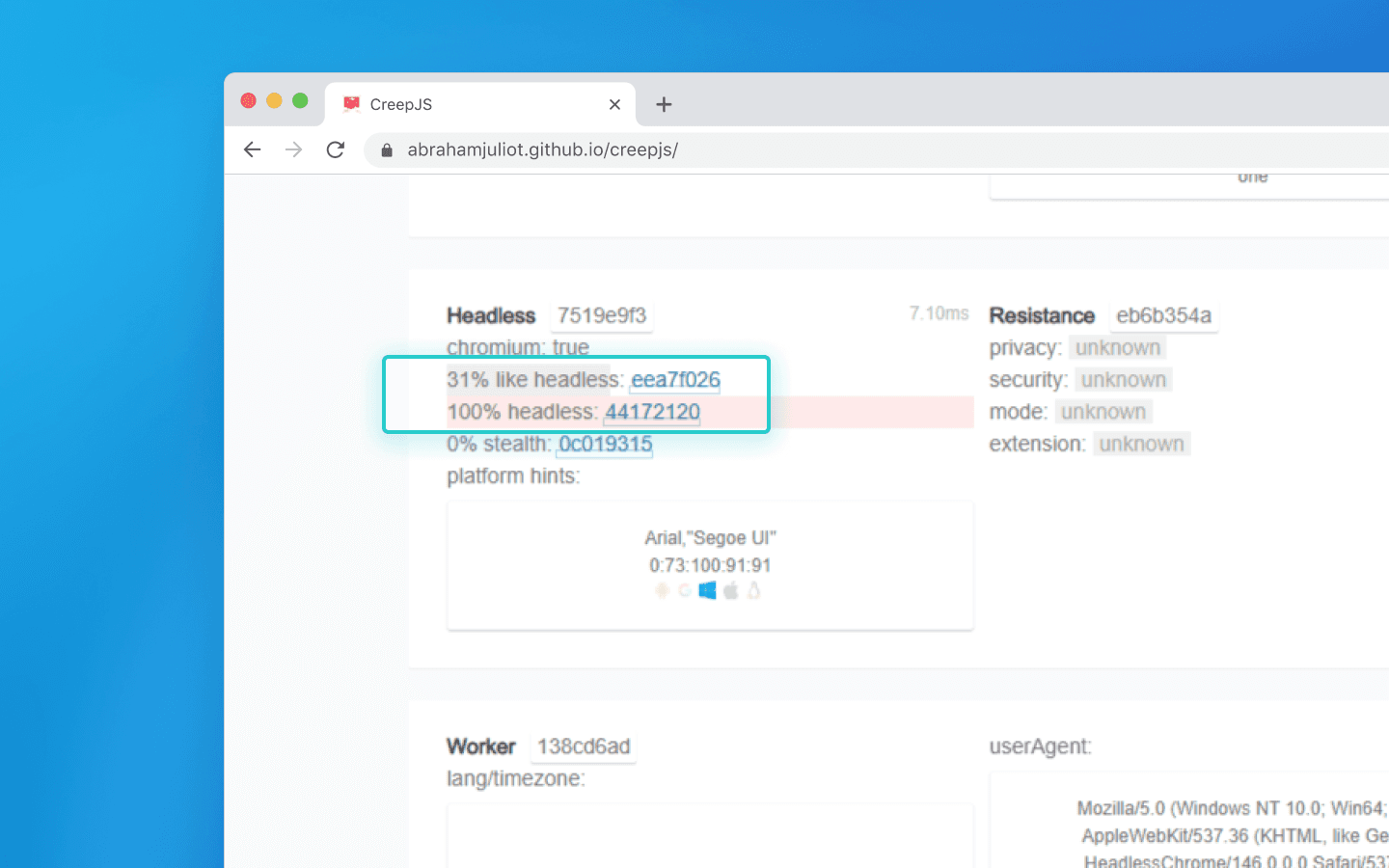

Также чекер ищет флаги скрытого управления браузером через Puppeteer, Playwright или Selenium. Он проверяет, не запущен ли браузер в headless-режиме без графического интерфейса, проверяет наличие объекта webdriver и анализирует, насколько естественно ведут себя параметры окна.

Если вы запускаете качественный антидетект (вроде Octo Browser) руками, эту проверку вы пройдете без проблем. А вот если вы автоматизируете работу через Puppeteer, дешевый антидетект сразу выбросит красный флаг webdriver: true, в то время как топовые решения умеют маскировать даже скриптовое управление.

Что еще видит CreepJS? Скрипт прогоняет браузер через десятки стресс-тестов:

Ложь в прототипах. Если дешевое расширение пытается переписать нативную JS-функцию (например, скрыть реальную батарею), CreepJS провоцирует ошибку в этой функции и читает Stack Trace. Нативный код выдаст системную ошибку, а подделка выдаст путь к своему скрипту.

Математика движка. CreepJS заставляет браузер считать сложные дроби (синусы, косинусы). Разные версии движка микроскопически по-разному округляют числа. На чем и обнаруживается подмена.

Программный рендеринг. Скрипт анализирует, как именно отрисовывается WebGL, выявляя программные эмуляторы, которые часто используются на дешевых серверах под ботофермы.

CreepJS — объективный инструмент, который практически невозможно обмануть. Если он нашел «ложь в прототипах» или подмену математики, значит, эта дыра в профиле реально существует.

Но значит ли это, что обилие красного текста приведет к моментальному бану в Google, Facebook или на криптобиржах? Нет. Вот почему не стоит возводить результаты CreepJS в абсолют:

Коммерческий антифрод работает иначе. Рекламным сетям нужны живые пользователи, которые приносят деньги. Они не банят только за расширение для приватности, режущее часть API (что очень не любит CreepJS).

Ложноположительные срабатывания. Даже кристально чистый, обычный домашний Chrome может засветиться в отчетах чекера, если вы установите жесткий блокировщик рекламы (вроде uBlock), смените часовой пояс или отключите сторонние куки.

Банят за совокупность. Алгоритмы крупных сетей смотрят на общую картину (IP-адрес + история аккаунта + поведение + отпечаток). Если ваш отпечаток немного нестандартный, но вы ведете себя как реальный человек с качественным прокси, проблем не будет.

Выводы

Можно ли доверять чекерам? Да, но нужно понимать, что это просто диагностические инструменты:

Whoer.net быстро проверяет, не выдает ли ваше соединение реальный IP или DNS.

BrowserLeaks выгружает абсолютно все технические данные, которые ваш браузер добровольно отдает сайтам.

Pixelscan находит нестыковки между заявленными характеристиками профиля и реальным железом.

CreepJS выявляет грубое программное вмешательство в работу браузера и использование ботов.

Инструмент | Что проверяет | Формат выдачи | Для кого (чего) может быть полезно |

Whoer.net | Базовую сеть (IP, DNS, работу VPN или прокси) | Понятный рейтинг в процентах | Для быстрой проверки интернет-соединения |

BrowserLeaks | Все параметры браузера и железа, которые видят сайты | Сырые данные без оценки | Разработчикам для глубокого технического анализа |

Pixelscan | Логические нестыковки в настройках профиля | Статус — пройден/подозрительный | QA и автоматизаторам для проверки качества аккаунтов |

CreepJS | Глубокое машинное вмешательство в код браузера | Процентный рейтинг доверия и список ошибок | Специалистам по безопасности для жестких стресс-тестов |

Высший пилотаж в автоматизации сегодня — это не стать невидимым, наглухо закрыв все API, а создать консистентный профиль, который полностью растворится среди миллионов реальных интернет-пользователей.

Лучший способ оставаться анонимным в сети — это изменить не только IP-адрес, но и отпечаток браузера.

Попробуйте Octo Browser.

Базовый уровень: Whoer.net и сетевая анонимность

Whoer — один из самых простых чекеров. Вы заходите на сайт, и он показывает всю информацию о вашем интернет-соединении и браузере — от IP-адреса до системного времени.

Как правило, его используют, чтобы убедиться, что VPN, прокси или антидетект-браузер настроены правильно и не сливают реальные данные.

Whoer не изучает рендеринг видеокарты и других параметров на уровне железа, а фокусируется на видимой идентичности — сетевых параметрах, которые ваше соединение открыто отдает серверу.

Что проверяется:

Геосоответствие: если ваш профиль мимикрирует под жителя Калифорнии, Whoer проверит, принадлежит ли IP к пулу адресов США и совпадает ли системная временная зона с заявленным штатом. А также сравнит системные временные настройки и язык с реальным временем в часовом поясе вашего IP-адреса.

Утечки DNS: проверяет, не идут ли запросы к сайтам через вашего реального домашнего провайдера в обход установленных VPN или прокси.

WebRTC: пытается вытащить ваш реальный локальный и публичный IP-адрес через P2P-соединения в браузере и найти утечки IP-адреса через WebRTC.

Базовый отпечаток браузера: проверяет версию операционной системы, браузера, включен ли JavaScript, установленные плагины и базовые параметры экрана.

Сам Whoer позиционирует себя как универсальный сканер анонимности и безопасности для широкого круга пользователей. Его основная фишка в том, чтобы дать быстрый и понятный ответ на вопрос — как вас видят сайты.

Whoer геймифицировал процесс предоставления данных и разработал свой «Процент анонимности». Он оценивает вашу маскировку по 100-балльной шкале. С 90–100% вы выглядите как обычный пользователь из заявленной страны. Если результат от 40 до 70% — сервис подсвечивает красным или желтым цветом предупреждения, какие параметры вас выдают, и дает подсказки, как это исправить (отключите WebRTC или поменяйте часовой пояс системы).

Более глубоко Whoer не смотрит, для этого используют другие сервисы. Но если вам нужно быстро проверить ваши прокси на наличие сетевых утечек — Whoer отлично справится с этой задачей.

Глубокий аудит: BrowserLeaks и аппаратная энтропия

Если Whoer выполняет базовую проверку сетевых параметров и предоставляет общую оценку анонимности, BrowserLeaks работает значительно глубже и ориентирован на технический анализ. Сервис собирает и отображает широкий набор параметров, связанных с браузером, устройством и средой выполнения.

При этом инструмент не выносит оценок, а просто показывает фактические значения — те данные, которые о вашем браузере может собрать практически любой сайт. Интерпретация этих параметров требует технического понимания.

Среди прочего BrowserLeaks проверяет параметры рендеринга графики (например, через Canvas и WebGL), анализирует особенности обработки аудио, определяет доступные системные шрифты, а также собирает различные сетевые и системные характеристики, которые могут использоваться для формирования браузерного отпечатка.

Canvas Fingerprinting

Canvas Fingerprinting — это самый известный и массовый метод аппаратного трекинга, который BrowserLeaks легко воспроизводит.

Он дает браузеру скрытую команду — отрисовать на невидимом элементе <canvas> сложную картинку. Обычно это текстовая строка со специфическими шрифтами, наложением теней и пересечением полупрозрачных контрастных цветов. По результатам отрисовки чекер делает предположение, какой у вас браузер и операционная система.

В отличие от куки-файлов, которые легко удалить, или IP-адреса, который также легко сменить, отпечаток Canvas опирается на физические параметры вашего устройства. Он переживет чистку кэша, смещение часовых поясов и работу в режиме инкогнито.

Если, к примеру, вы создали несколько аккаунтов на каком-либо сервисе с одного компьютера, просто меняя прокси, Canvas свяжет их все в одну цепочку. Железо одно и то же, а значит, и хэш картинки совпадет все 10 раз.

Разные операционные системы используют собственные алгоритмы сглаживания шрифтов (ClearType в Windows, Quartz в macOS, FreeType в Linux), что влияет на итоговый элемент.

Драйверы разных видеокарт также по-своему округляют пиксели и обрабатывают вычисления с плавающей запятой при смешивании слоев и теней. В совокупности из этого и формируется уникальный Canvas.

Миф о кросс-платформенности

Смоделируем ситуацию: вы создаете профиль в антидетект-браузере и выбираете в настройках macOS, хотя ваше устройство на Windows.

Антидетект меняет User-Agent, подкидывает нужные заголовки navigator.platform (MacIntel) и подгоняет разрешение экрана под стандарты Mac. Но когда сайт запрашивает отрисовку Canvas — чекер показывает вашу Windows. Почему так происходит?

Подавляющее большинство антидетектов построено на базе Chromium. За рендеринг графики там отвечает движок Skia. Но для отрисовки шрифтов и теней Skia обращается к низкоуровневым API вашей операционной системы.

На Windows он вызывает DirectWrite и алгоритм сглаживания ClearType.

На macOS он обращается к CoreText и Quartz, закрытому движку от Apple.

Чтобы ваш антидетект на Windows отрисовал Canvas, как у Mac, разработчикам пришлось бы вырезать из браузера обращение к DirectWrite и каким-то образом встроить туда закрытый, проприетарный код Apple, намертво привязанный к архитектуре их процессоров. Сделать это технически невозможно.

Если вы читали документацию антидетект-браузеров, то могли заметить, что они часто советуют использовать ту же операционную систему, что и у вас. При этом редко объясняют, зачем это нужно.

Но технически обойти это можно: отключается аппаратное ускорение видеокарты, и процессор рисует картинку программно, через библиотеку Google SwiftShader. Да, вы получите другой хеш Canvas, но если зайти в раздел WebGL на том же BrowserLeaks, в строке Unmasked Renderer вместо видеокарты будет надпись SwiftShader. Впрочем, обычные пользователи не отключают hardware acceleration, а значит, это привлечет внимание антифрод-систем.

Помимо Canvas, вы можете проверить через BrowserLeaks большое количество параметров. Данные, которые показывает чекер, — это именно то, что видит любой сайт, на который вы заходите. Главное — правильно интерпретировать эти значения и понимать, где они выдают реальное устройство.

Полиция консистентности: Pixelscan

В то время как BrowserLeaks показывает то, что у вас есть, Pixelscan проверяет, не врете ли вы. Современный антифрод банит не за уникальность отпечатка (уникальными могут быть миллионы легальных юзеров), а за логические противоречия в этом отпечатке. Например, если в вашем User-Agent сказано, что вы пользуетесь Windows, но navigator.platform отдает Linux — Pixelscan выдаст ошибку.

В Octo Browser можно выставить любые значения hardwareConcurrency (количество ядер) и deviceMemory (объем ОЗУ). Но в реальности они связаны друг с другом.

Или, например, в настройках профиля указано разрешение экрана 1920×1080. Но скрипт Pixelscan видит, что рабочая область окна браузера — тоже в точности 1920×1080. У обычного человека часть экрана всегда съедается панелью задач Windows, рамками браузера или строками вкладок.

Когда вы заходите с чистого локального Chrome без расширений, PixelScan иногда выдает статус Inconsistent. Причин может быть несколько, но в основном все они связаны с рассинхроном данных:

Динамика сети. Переключились с Wi-Fi на LTE или система перевела часовой пояс.

Приватные браузеры. Brave или расширения вроде uBlock в погоне за приватностью принудительно режут API, чем нарушают естественную связность отпечатка.

Смена места жительства. Переехали в другой регион, но у вашего устройства не изменился часовой пояс. Чекер видит рассинхрон между временем вашего IP-адреса и устройства.

При анализе Pixelscan сопоставляет системное время с часовым поясом, который определяется по IP-адресу через собственную базу геолокации. Однако базы данных GeoIP (MaxMind, IP2Location и др.) могут содержать устаревшие или неточные сведения, и у каждого сервиса — своя версия. Если база Pixelscan ошибочно определяет страну, то и проверка времени будет проводиться относительно неверного региона. Таким образом, результаты Pixelscan не следует считать эталонными из-за возможных расхождений в геобазах.

Основные преимущества Pixelscan:

Комплексность. Чекер не просто смотрит на параметры по отдельности, а анализирует их связность (консистентность). Это именно то, что делают антифрод-системы Facebook, Google и Amazon.

Детекция автоматизации. Отлично видит следы библиотек вроде Puppeteer или Playwright, которые часто используются для написания ботов.

Реальные отпечатки. Pixelscan сравнивает ваш хеш Canvas с огромной базой реальных устройств. Если ваш хеш уникален на 100% (такого больше нет ни у кого в мире) — это плохо. Хороший профиль должен растворяться в толпе, а не быть единственным в своем роде.

Pixelscan — это отличный тренажер, но важно помнить: цель антидетекта не зеленые галочки на чекере, а отсутствие банов в вашем целевом сервисе. Иногда профиль с парой замечаний живет дольше, чем идеальный, но подозрительно стерильный аккаунт.

Высший пилотаж детекции: CreepJS

CreepJS — не коммерческий продукт, а open-source-проект, созданный исследователями безопасности. Ему не нужны стили и красивые UI-элементы. Зато он может максимально агрессивно и глубоко проверить JavaScript-движок вашего браузера. Этот чекер ищет сам факт вмешательства в ядро браузера и копает гораздо глубже стандартных проверок, чтобы найти следы подмены (спуфинга) и автоматизации.

Обычные чекеры просто снимают хеш отрисованной картинки Canvas. CreepJS умеет анализировать саму текстуру изображения и выявлять математические алгоритмы наложения шума. Добавление случайного цветового шума поверх пикселей — это устаревший костыль, который CreepJS подсвечивает.

Чистый профиль

Профиль с шумом

Также чекер ищет флаги скрытого управления браузером через Puppeteer, Playwright или Selenium. Он проверяет, не запущен ли браузер в headless-режиме без графического интерфейса, проверяет наличие объекта webdriver и анализирует, насколько естественно ведут себя параметры окна.

Если вы запускаете качественный антидетект (вроде Octo Browser) руками, эту проверку вы пройдете без проблем. А вот если вы автоматизируете работу через Puppeteer, дешевый антидетект сразу выбросит красный флаг webdriver: true, в то время как топовые решения умеют маскировать даже скриптовое управление.

Что еще видит CreepJS? Скрипт прогоняет браузер через десятки стресс-тестов:

Ложь в прототипах. Если дешевое расширение пытается переписать нативную JS-функцию (например, скрыть реальную батарею), CreepJS провоцирует ошибку в этой функции и читает Stack Trace. Нативный код выдаст системную ошибку, а подделка выдаст путь к своему скрипту.

Математика движка. CreepJS заставляет браузер считать сложные дроби (синусы, косинусы). Разные версии движка микроскопически по-разному округляют числа. На чем и обнаруживается подмена.

Программный рендеринг. Скрипт анализирует, как именно отрисовывается WebGL, выявляя программные эмуляторы, которые часто используются на дешевых серверах под ботофермы.

CreepJS — объективный инструмент, который практически невозможно обмануть. Если он нашел «ложь в прототипах» или подмену математики, значит, эта дыра в профиле реально существует.

Но значит ли это, что обилие красного текста приведет к моментальному бану в Google, Facebook или на криптобиржах? Нет. Вот почему не стоит возводить результаты CreepJS в абсолют:

Коммерческий антифрод работает иначе. Рекламным сетям нужны живые пользователи, которые приносят деньги. Они не банят только за расширение для приватности, режущее часть API (что очень не любит CreepJS).

Ложноположительные срабатывания. Даже кристально чистый, обычный домашний Chrome может засветиться в отчетах чекера, если вы установите жесткий блокировщик рекламы (вроде uBlock), смените часовой пояс или отключите сторонние куки.

Банят за совокупность. Алгоритмы крупных сетей смотрят на общую картину (IP-адрес + история аккаунта + поведение + отпечаток). Если ваш отпечаток немного нестандартный, но вы ведете себя как реальный человек с качественным прокси, проблем не будет.

Выводы

Можно ли доверять чекерам? Да, но нужно понимать, что это просто диагностические инструменты:

Whoer.net быстро проверяет, не выдает ли ваше соединение реальный IP или DNS.

BrowserLeaks выгружает абсолютно все технические данные, которые ваш браузер добровольно отдает сайтам.

Pixelscan находит нестыковки между заявленными характеристиками профиля и реальным железом.

CreepJS выявляет грубое программное вмешательство в работу браузера и использование ботов.

Инструмент | Что проверяет | Формат выдачи | Для кого (чего) может быть полезно |

Whoer.net | Базовую сеть (IP, DNS, работу VPN или прокси) | Понятный рейтинг в процентах | Для быстрой проверки интернет-соединения |

BrowserLeaks | Все параметры браузера и железа, которые видят сайты | Сырые данные без оценки | Разработчикам для глубокого технического анализа |

Pixelscan | Логические нестыковки в настройках профиля | Статус — пройден/подозрительный | QA и автоматизаторам для проверки качества аккаунтов |

CreepJS | Глубокое машинное вмешательство в код браузера | Процентный рейтинг доверия и список ошибок | Специалистам по безопасности для жестких стресс-тестов |

Высший пилотаж в автоматизации сегодня — это не стать невидимым, наглухо закрыв все API, а создать консистентный профиль, который полностью растворится среди миллионов реальных интернет-пользователей.

Следите за последними новостями Octo Browser

Нажимая кнопку, вы соглашаетесь с нашей политикой конфиденциальности.

Следите за последними новостями Octo Browser

Нажимая кнопку, вы соглашаетесь с нашей политикой конфиденциальности.

Следите за последними новостями Octo Browser

Нажимая кнопку, вы соглашаетесь с нашей политикой конфиденциальности.

Присоединяйтесь к Octo Browser сейчас

Вы можете обращаться за помощью к нашим специалистам службы поддержки в чате в любое время.

Присоединяйтесь к Octo Browser сейчас

Вы можете обращаться за помощью к нашим специалистам службы поддержки в чате в любое время.

Присоединяйтесь к Octo Browser сейчас

Вы можете обращаться за помощью к нашим специалистам службы поддержки в чате в любое время.