匿名性检测工具 Pixelscan、BrowserLeaks、Whoer 和 CreepJS 的工作原理

2026/4/7

Markus_automation

Expert in data parsing and automation

在过去几年里,数字隐私的处理方式发生了显著变化。在线平台开始更严格地跟踪用户行为,并积极实施身份识别技术。其中最重要的技术之一是浏览器指纹,这是一种可通过设备和浏览器的独特特征识别用户的方法。

与 cookie 不同,指纹识别是被动进行的:系统会悄然查询数十项浏览器 API 参数,从已安装的字体到 GPU,并构建出一个独特的数字签名,即使清除缓存和更改 IP 地址后也依然存在。

随着浏览器指纹识别技术的发展,用于评估它的专门服务(称为检查器)开始出现。它们可以让你快速测试并查看你的浏览器看起来有多独特,以及它会暴露哪些数据。然而,许多用户错误地将此类检查结果视为匿名性的最终且客观的衡量标准。本文将分析主流检查器的架构,探讨它们究竟检查了什么,并判断其结果是否可以被视为全面。

内容

保持網路匿名性的最佳方法不僅是更改您的 IP 位址,還要更改瀏覽器指紋。 試試 Octo Browser。

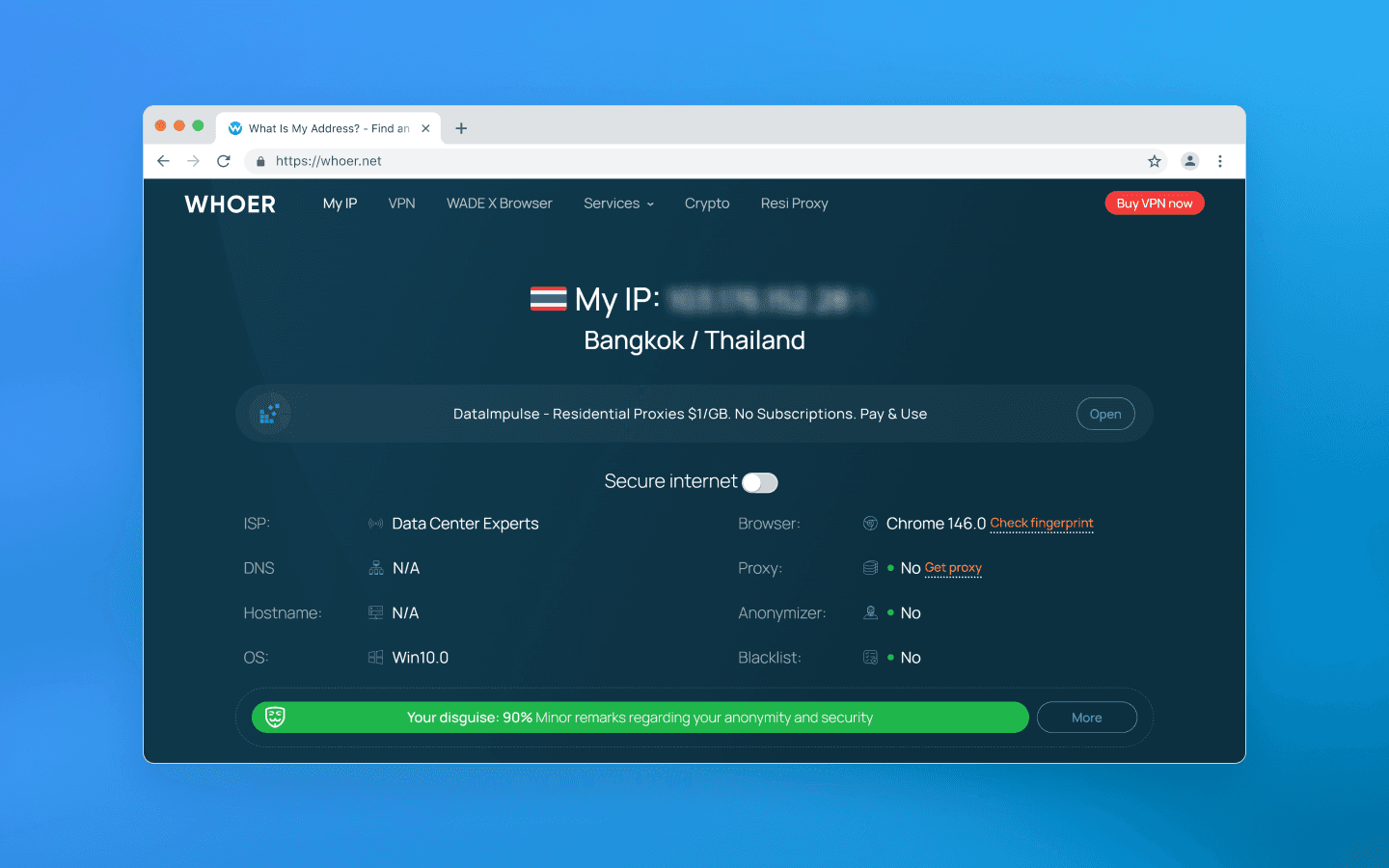

基础知识:Whoer 与网络匿名性

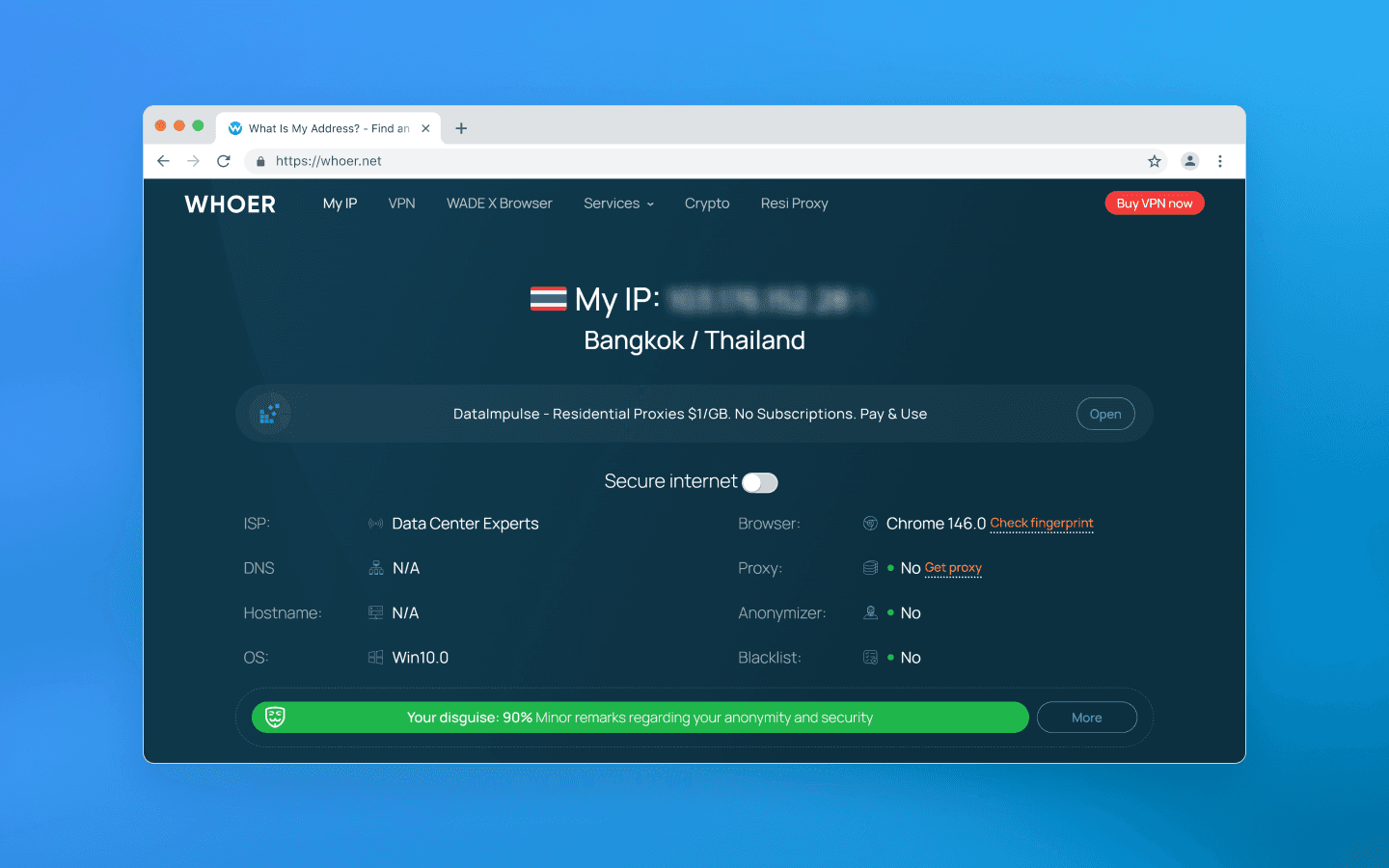

Whoer 是最简单的检测工具之一。你打开网站后,它会显示你的互联网连接和浏览器的全部信息,从 IP 地址到系统时间。

它通常用于确认 VPN、代理或反检测浏览器是否已正确配置,且不会泄露真实数据。Whoer 不会分析 GPU 渲染或其他硬件层面的参数;它更关注可见身份,也就是你的连接向服务器公开暴露的网络参数。

检测内容:

地理一致性:如果你的配置文件模拟的是加州居民,Whoer 会检查 IP 是否来自美国地址池,以及系统时区是否与声明的州一致。它还会将系统时间设置和语言与该 IP 所在时区的实际时间进行比对。

DNS 泄露:Whoer 会检查你对网站的请求是否通过真实家庭网络服务商路由,而不是通过已配置的 VPN 或代理。

WebRTC:Whoer 会尝试通过浏览器点对点连接获取你真实的本地和公网 IP 地址,并检测通过 WebRTC 产生的 IP 泄露。

基础浏览器指纹:Whoer 会检查操作系统版本、浏览器版本、是否启用 JavaScript、已安装插件以及基础屏幕参数。

Whoer 将自己定位为面向大众的通用型匿名与安全扫描器。它的主要特点是能快速且清晰地回答“网站如何看待你”这个问题。

Whoer 将数据展示过程游戏化,并引入了自己的匿名百分比分数。它按 100 分制评估你的伪装程度。在 90–100% 时,你看起来像来自声明国家的普通用户;如果结果在 40–70% 左右,服务会用红色或黄色高亮警告,指出哪些参数暴露了你,并给出修复建议(例如禁用 WebRTC 或更改系统时区)。

不过,Whoer 不会比这更深入;这正是其他服务存在的意义。也就是说,如果你需要快速检查代理是否有网络泄露,Whoer 可以很好地完成这项任务。

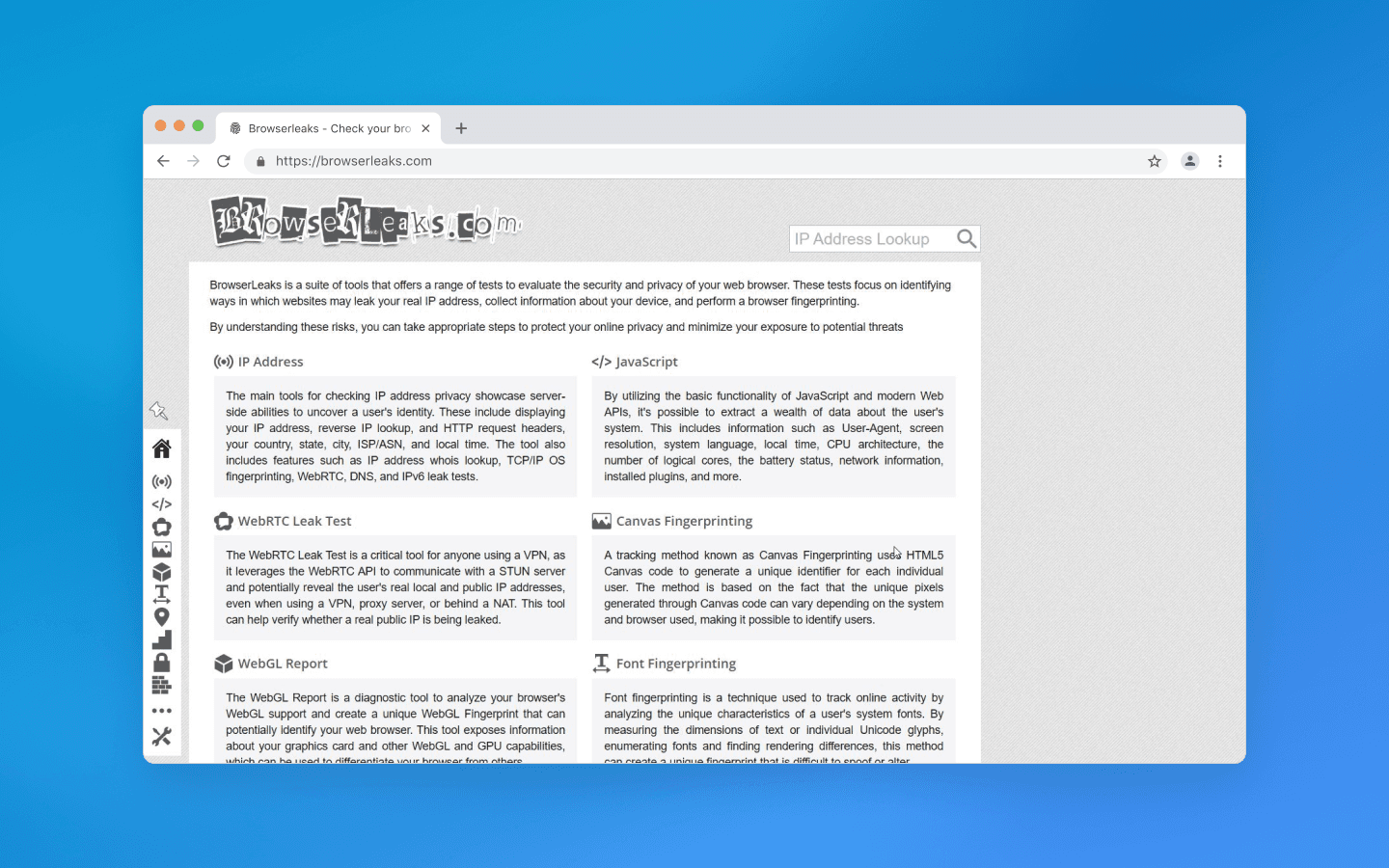

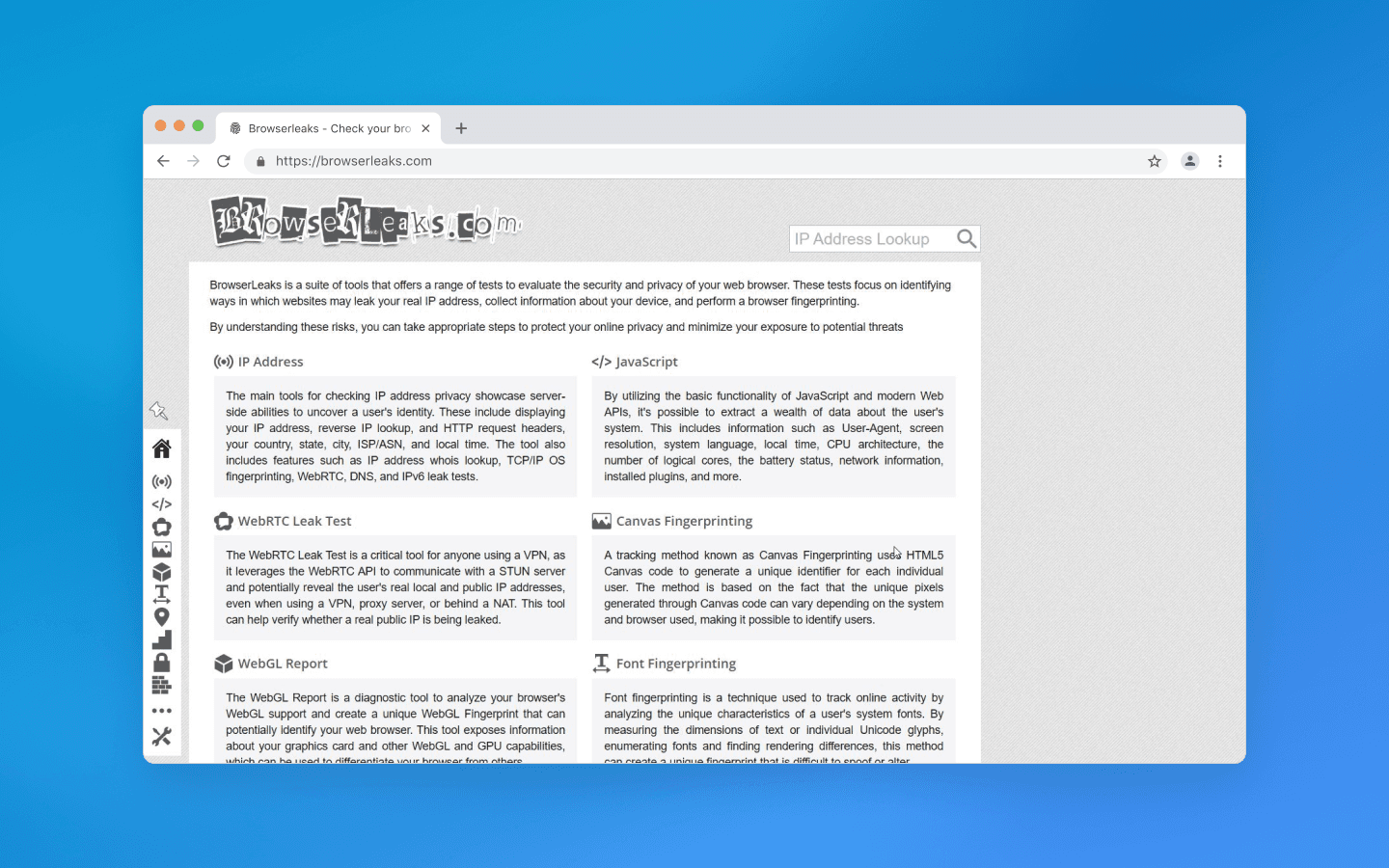

深度审计:BrowserLeaks 与硬件熵

Whoer 主要进行网络参数的基础检查并给出总体匿名评分,而 BrowserLeaks 要深入得多,更侧重技术分析。该服务会收集并展示大量与浏览器、设备和运行环境相关的参数。

同时,这个方案不会给出评价,它只是展示实际值——几乎任何网站都能从你的浏览器收集到的数据。解读这些参数需要一定的技术理解。

除其他内容外,BrowserLeaks 还会检查图形渲染参数(例如通过 Canvas 和 WebGL)、分析音频处理、检测可用系统字体,并收集可用于形成浏览器指纹的各种网络与系统特征。

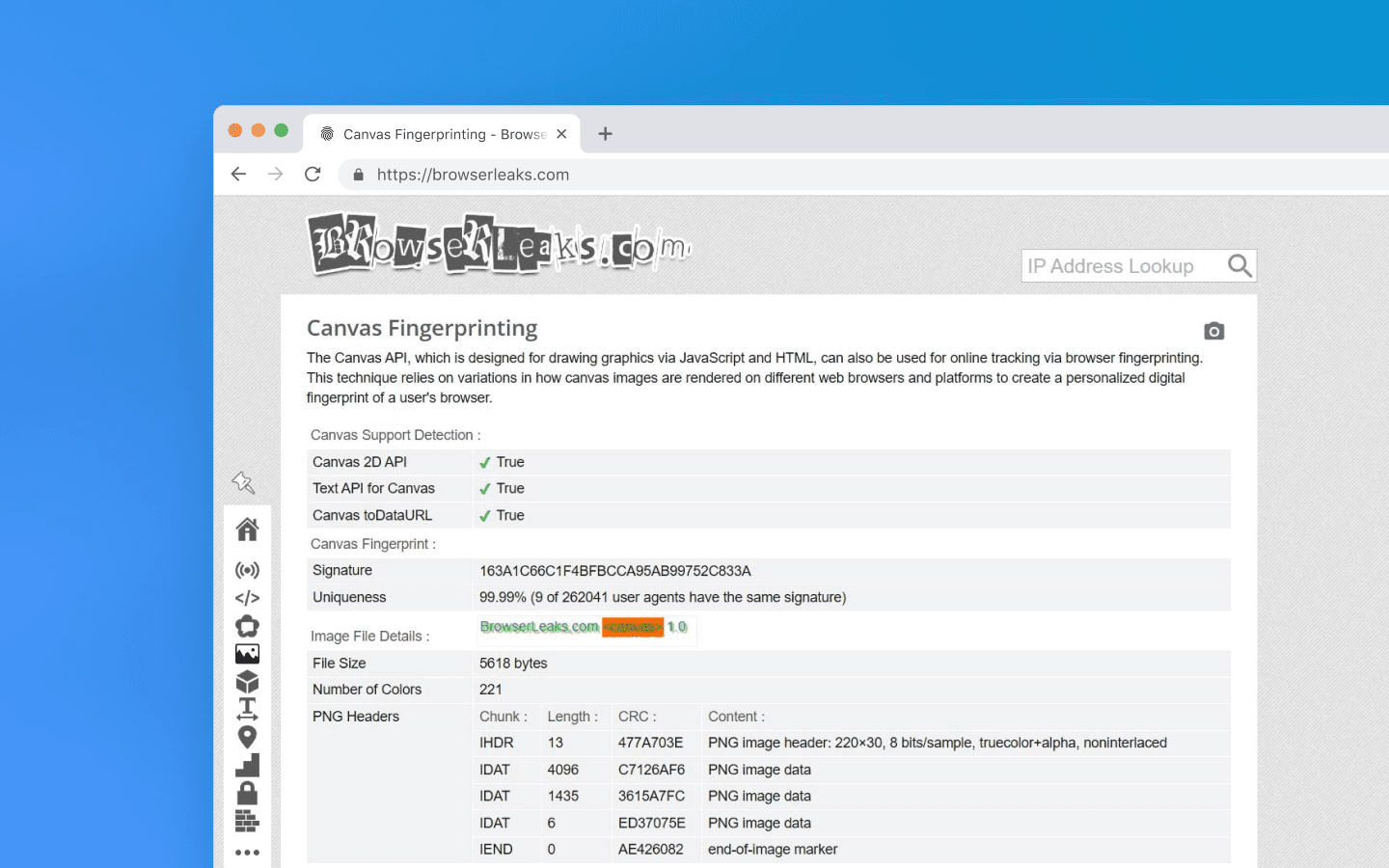

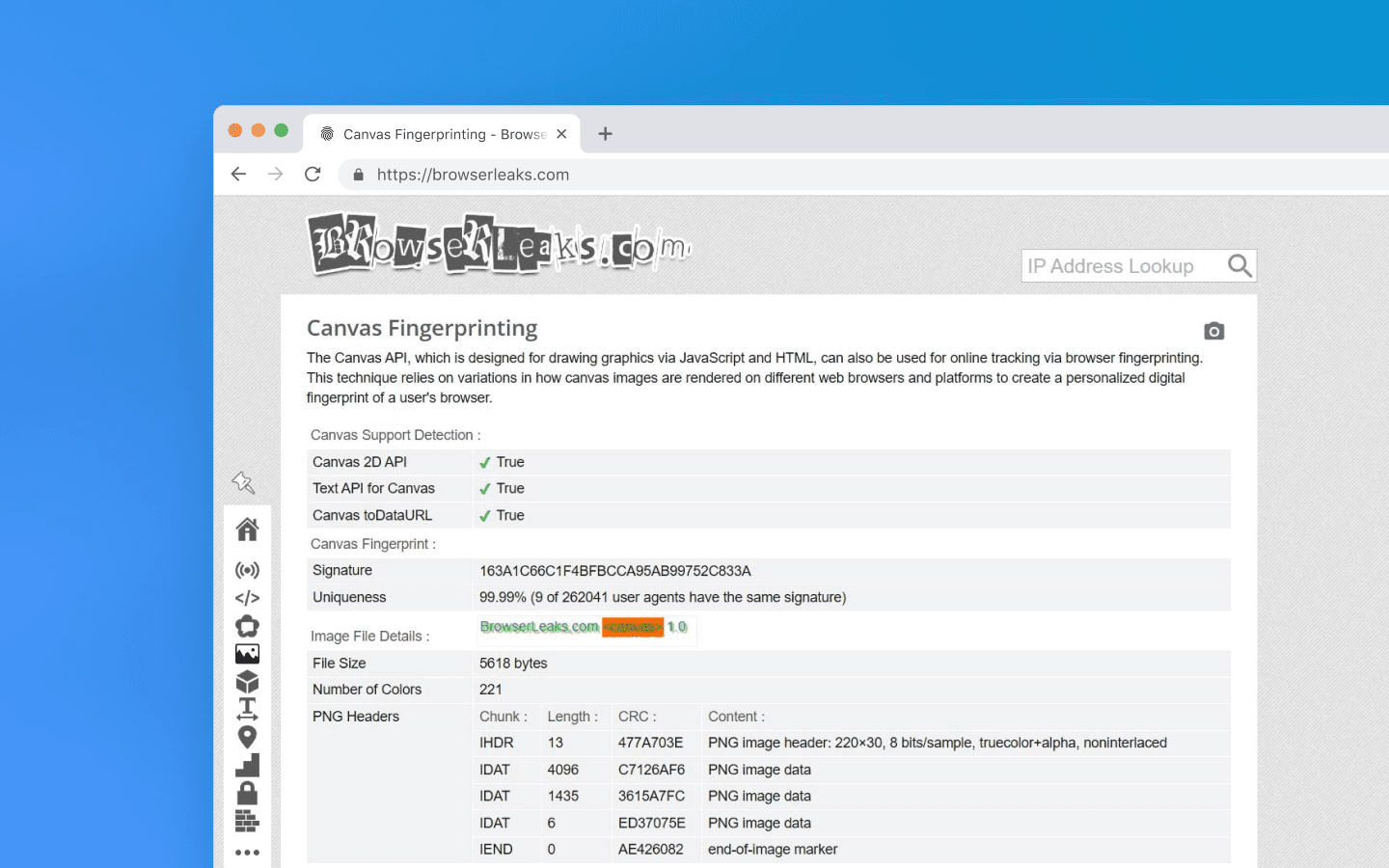

Canvas 指纹

Canvas fingerprinting 是最知名、最广泛使用的硬件追踪方法,BrowserLeaks 可以轻松复现。

它会向浏览器发送一个隐藏指令,在不可见的 <canvas> 元素上渲染复杂图像。通常这是一段带有特定字体、阴影叠加和半透明对比色交叠的文本。检测器会根据渲染结果推断你的浏览器和操作系统。

与容易删除的cookies,或容易更换的 IP 地址不同,Canvas 指纹依赖设备的物理参数。它在清除缓存、切换时区和无痕模式后仍然存在。

例如,如果你在同一设备上通过不同代理创建多个账号,Canvas 仍会把它们关联到同一条链路上。硬件相同,所以图像哈希每次都会匹配。

不同操作系统使用各自的字体平滑算法(Windows 的 ClearType、macOS 的 Quartz、Linux 的 FreeType),这会影响最终输出。不同 GPU 的驱动在像素取整和图层、阴影混合时的浮点计算处理也不一样。综合起来,就形成了独特的 Canvas。

跨平台伪装的神话

我们来模拟这样一种情况:你在反检测浏览器中创建配置文件,并在设置里选择 macOS,尽管你的设备实际运行的是 Windows。

你的反检测浏览器会修改 User-Agent、注入正确的 navigator.platform (MacIntel) 头信息,并将屏幕分辨率调整为 Mac 标准。但当请求 Canvas 渲染时,检测器仍会显示你实际是 Windows。这是为什么?

绝大多数反检测浏览器都基于 Chromium。其图形渲染由 Skia 引擎处理。但在渲染字体和阴影时,Skia 会调用操作系统底层 API。

在 Windows 上,它使用 DirectWrite 和 ClearType 算法。

在 macOS 上,它使用 CoreText 和 Quartz(Apple 的封闭渲染引擎)。

要让基于 Windows 的反检测浏览器把 Canvas 渲染得像 Mac,开发者必须移除浏览器中的 DirectWrite 调用,并以某种方式嵌入与 Apple 处理器架构绑定的封闭专有代码。这在技术上几乎不可能。

如果你读过反检测浏览器文档,可能会注意到其中经常建议使用与真实系统一致的操作系统。它很少解释原因。

不过从技术上讲有个变通办法:你可以禁用 GPU 硬件加速,让 CPU 通过 Google 的 SwiftShader 库渲染图像。是的,你会得到不同的 Canvas 哈希;但如果你在 BrowserLeaks 打开 WebGL 部分,Unmasked Renderer 会显示 SwiftShader 而不是 GPU。然而,普通用户不会禁用hardware acceleration,因此这依然会引起反欺诈系统注意。

除了 Canvas,BrowserLeaks 还允许你检查大量其他参数。它展示的数据正是你访问的任何网站都能看到的。关键在于正确解读这些值,并理解它们在哪些地方暴露了你的真实设备。

一致性警察:Pixelscan

BrowserLeaks 展示的是“你有什么”,而 Pixelscan 检查的是“你是否在说谎”。现代反欺诈系统不会因指纹唯一性而封禁你(数百万合法用户都可能是唯一的),而是因指纹内部的逻辑矛盾封禁你。例如,如果你的 User-Agent 写的是 Windows,但 navigator.platform 返回 Linux,Pixelscan 就会报错。

Octo Browser 允许你为 hardwareConcurrency(CPU 核心数)和 deviceMemory(内存大小)设置任意值。但在现实中,这些参数是相关联的。

再比如,你的配置文件里设定了 1920×1080 的屏幕分辨率,但 Pixelscan 脚本看到浏览器视口也正好是 1920×1080。对于普通用户来说,屏幕总会有一部分被 Windows 任务栏、浏览器边框或标签页占用。

当你打开一个未安装扩展的本地 Chrome 时,PixelScan 有时也可能显示 Inconsistent 状态。原因可能有多种,但大多数与数据不同步有关:

网络动态变化。你从 Wi‑Fi 切换到 LTE,或系统变更了时区。

注重隐私的浏览器。Brave 或像 uBlock 这样的扩展会以隐私为名激进限制 API,破坏指纹的自然一致性。

地理迁移。你移动到了其他地区,但设备时区没有变化。检测器会看到 IP 时间与设备时间不匹配。

Pixelscan 会使用自己的地理定位数据库,根据 IP 地址确定时区并与你的系统时间比较。然而,GeoIP 数据库(MaxMind、IP2Location 等)可能包含过时或不准确数据,而且各服务使用的版本也不同。如果 Pixelscan 错误判断了国家,那么它的时间校验也会基于错误区域。因此,由于地理数据库可能存在偏差,Pixelscan 的结果不应被视为绝对结论。

Pixelscan 的主要优势包括:

全面性。该检测器不只是逐项查看指纹参数,而是分析它们之间的连贯性与一致性。这正是 Facebook、Google 和 Amazon 的反欺诈系统所做的。

自动化检测。Pixelscan 非常擅长识别 Puppeteer 或 Playwright 等自动化框架痕迹,这些框架常被用于构建机器人。

真实指纹对比。Pixelscan 会将你的 Canvas 哈希与庞大的真实设备数据库比对。如果你的哈希 100% 唯一,也就是全世界没人和你相同,这反而是坏信号。好的配置应当融入人群,而不是显得独一无二。

Pixelscan 是很好的训练工具,但要记住:反检测浏览器的目标不是在检测器里拿到一片绿色勾选,而是在目标平台中不被封禁。有时一个带有少量警告的配置,比“完美但过于无菌可疑”的账号活得更久。

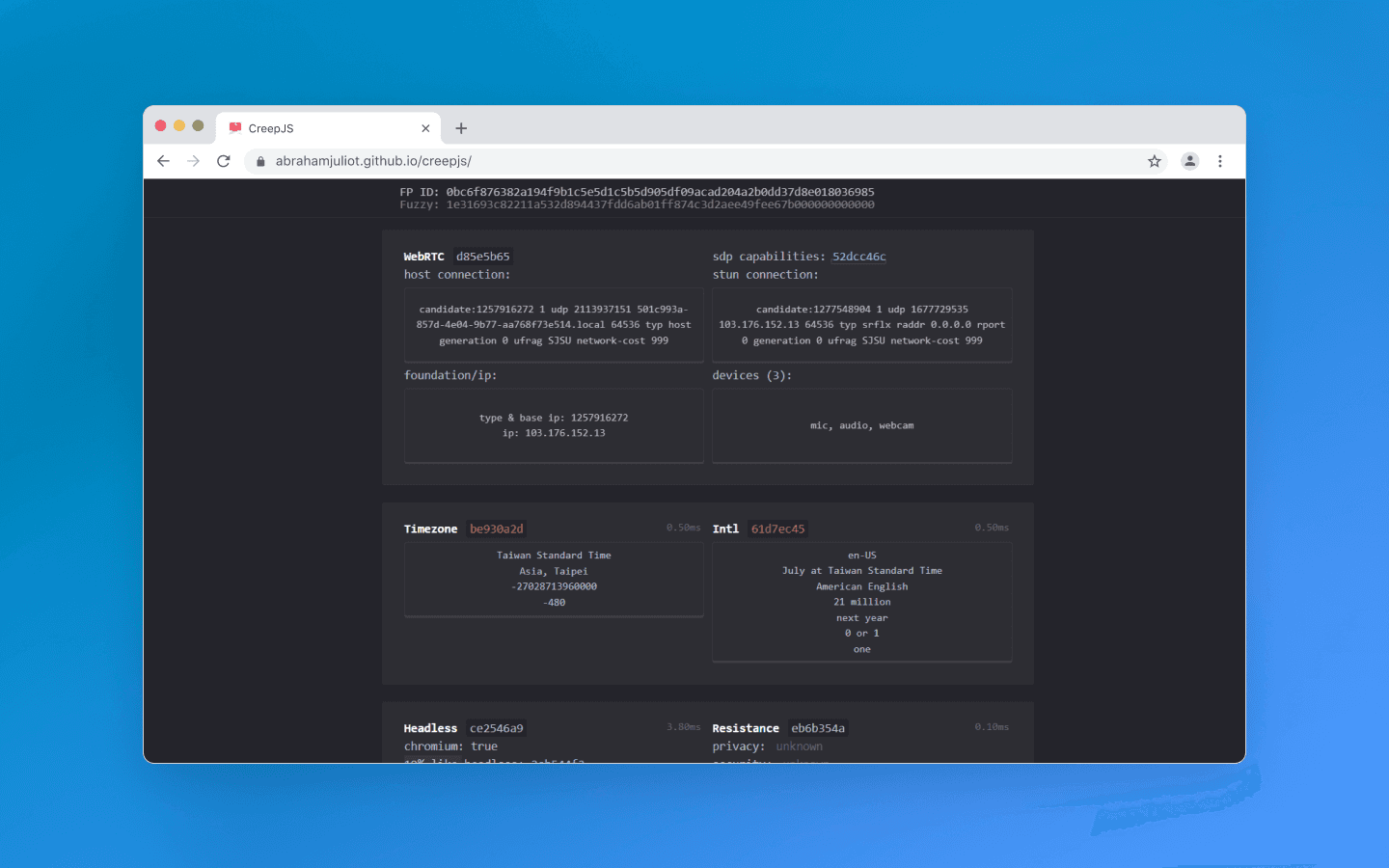

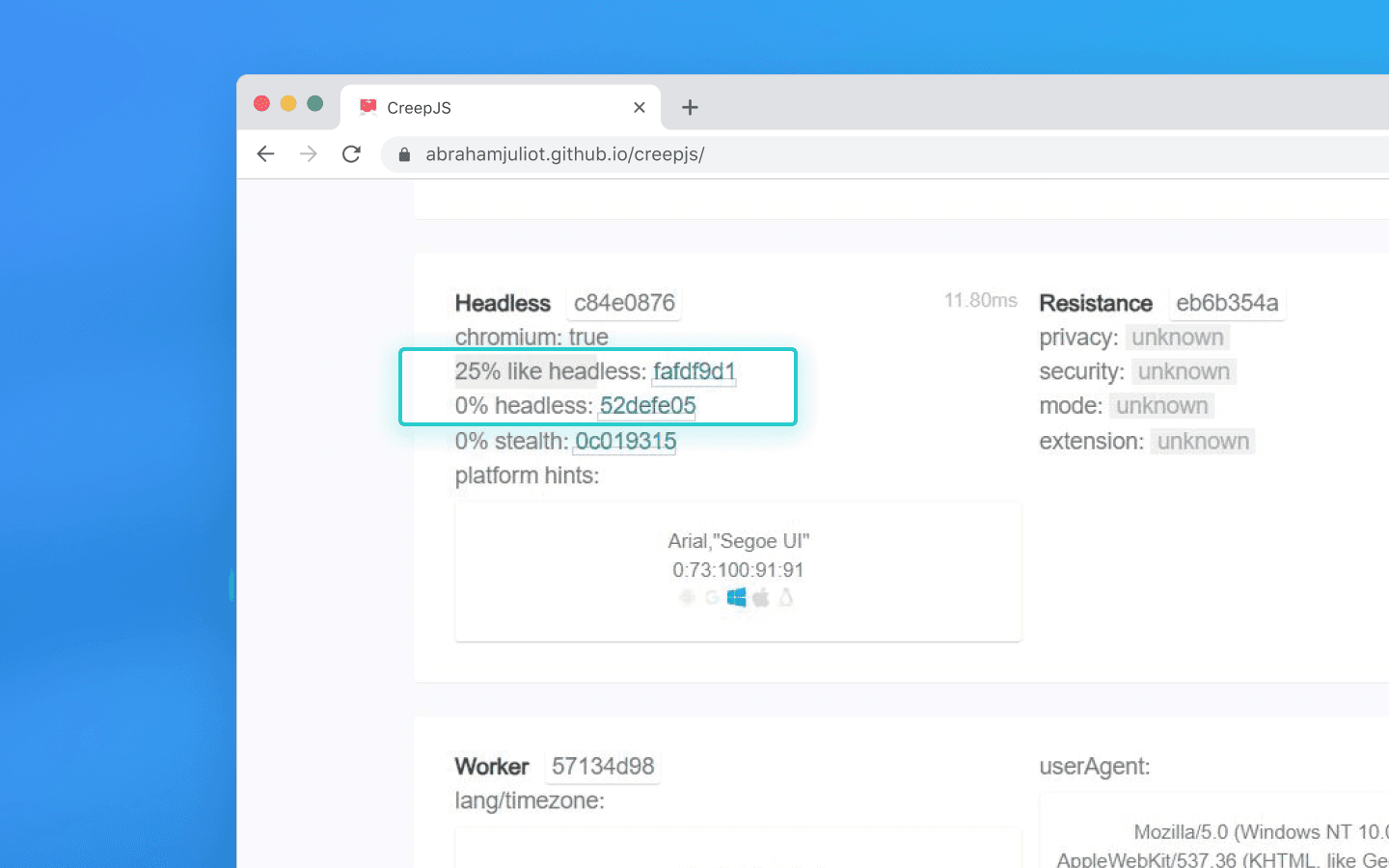

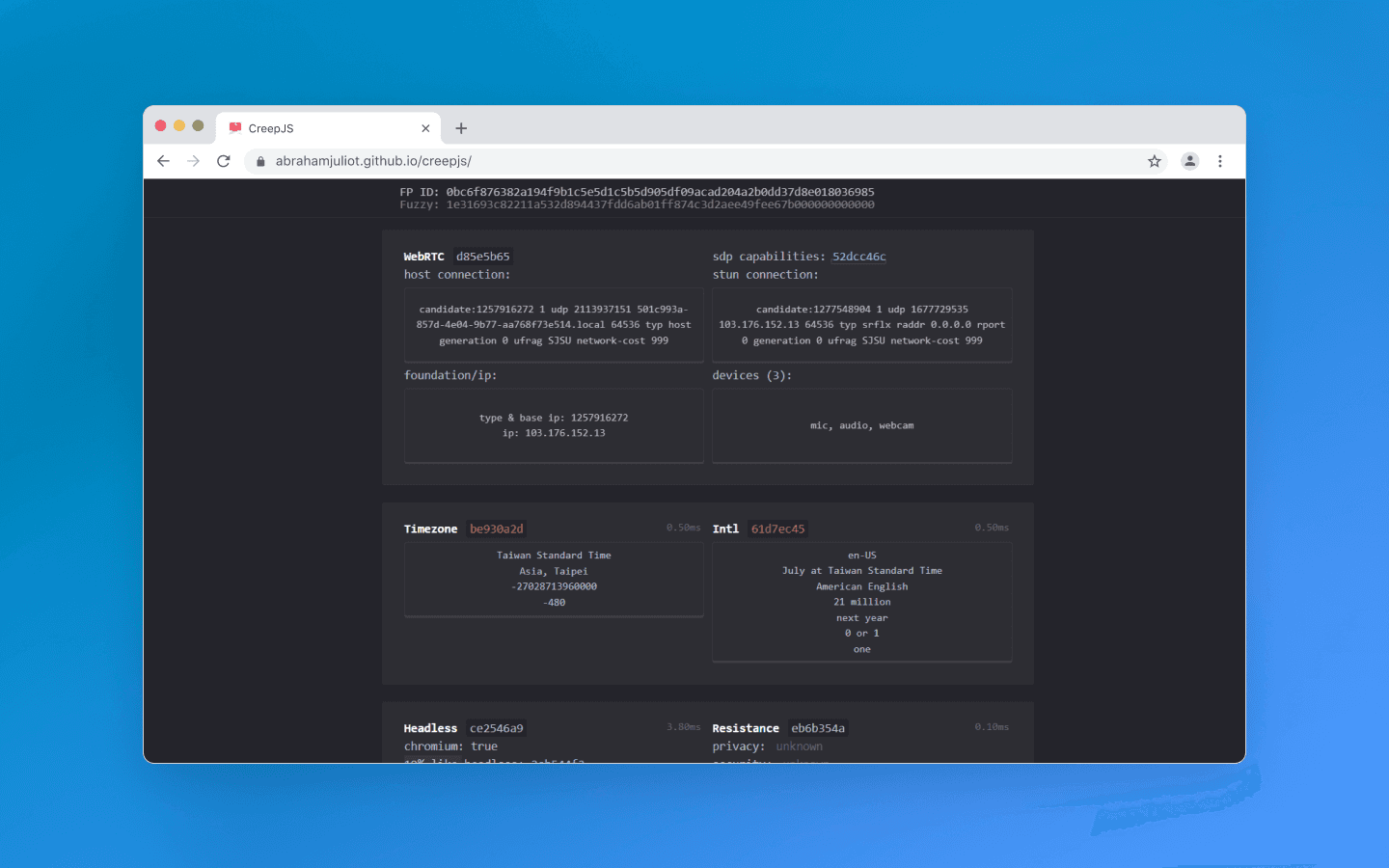

高级检测:CreepJS

CreepJS 不是商业产品,而是由安全研究人员创建的开源项目。它不需要花哨的 UI 元素,而是会激进且深入地检查浏览器的 JavaScript 引擎。这个检测器会寻找“对浏览器内核进行干预”这一事实,并比标准检查更深入地挖掘伪装与自动化痕迹。

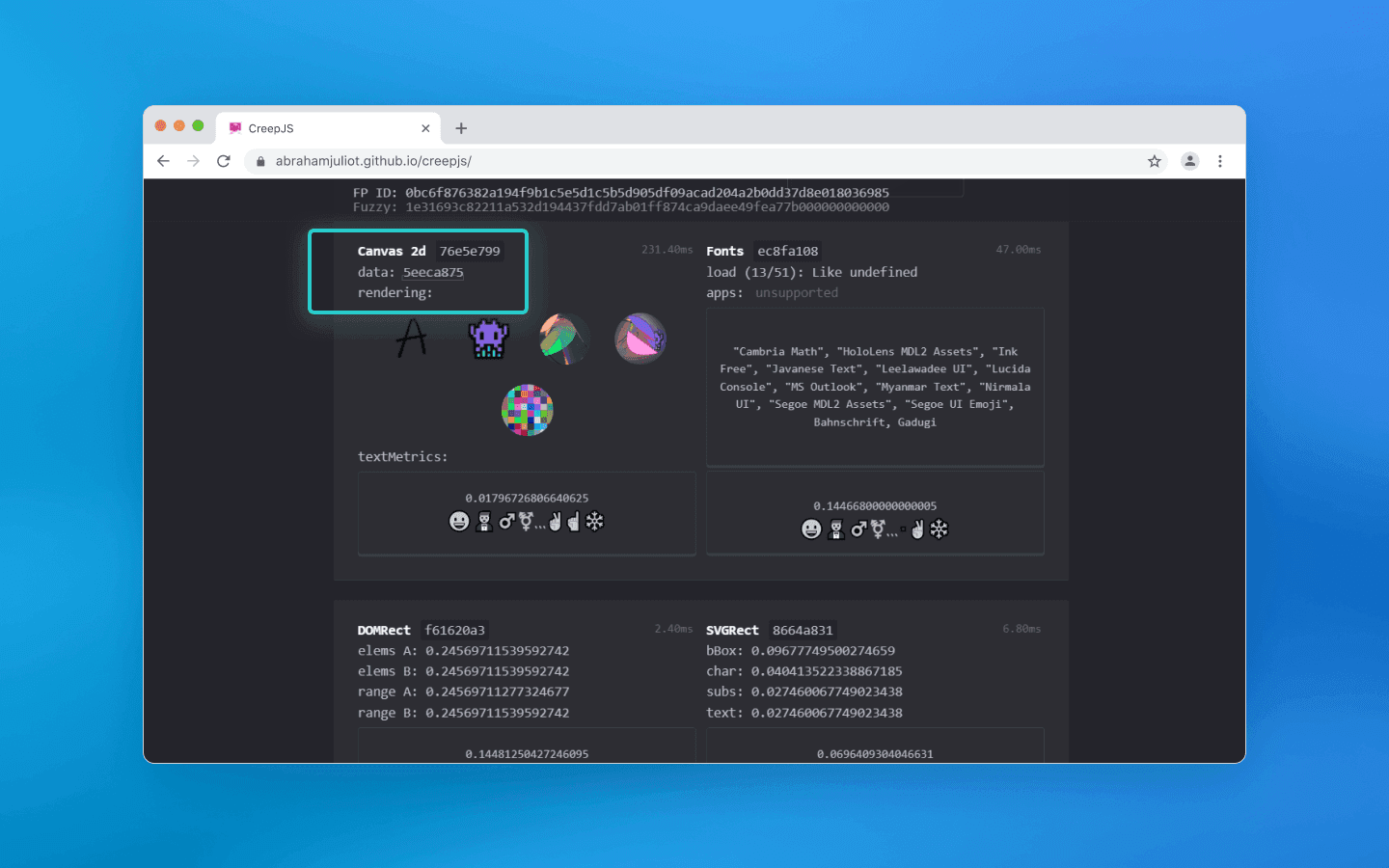

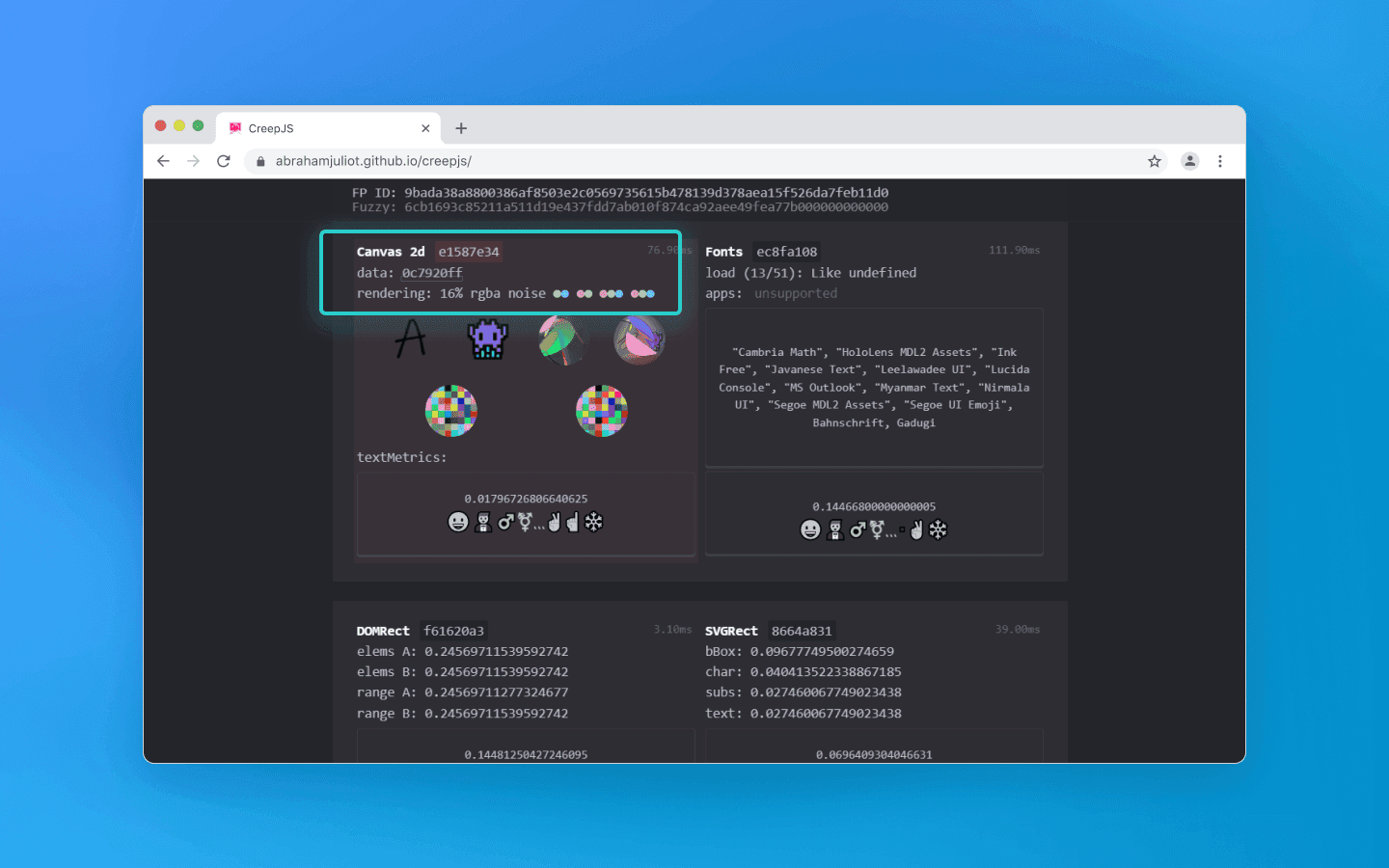

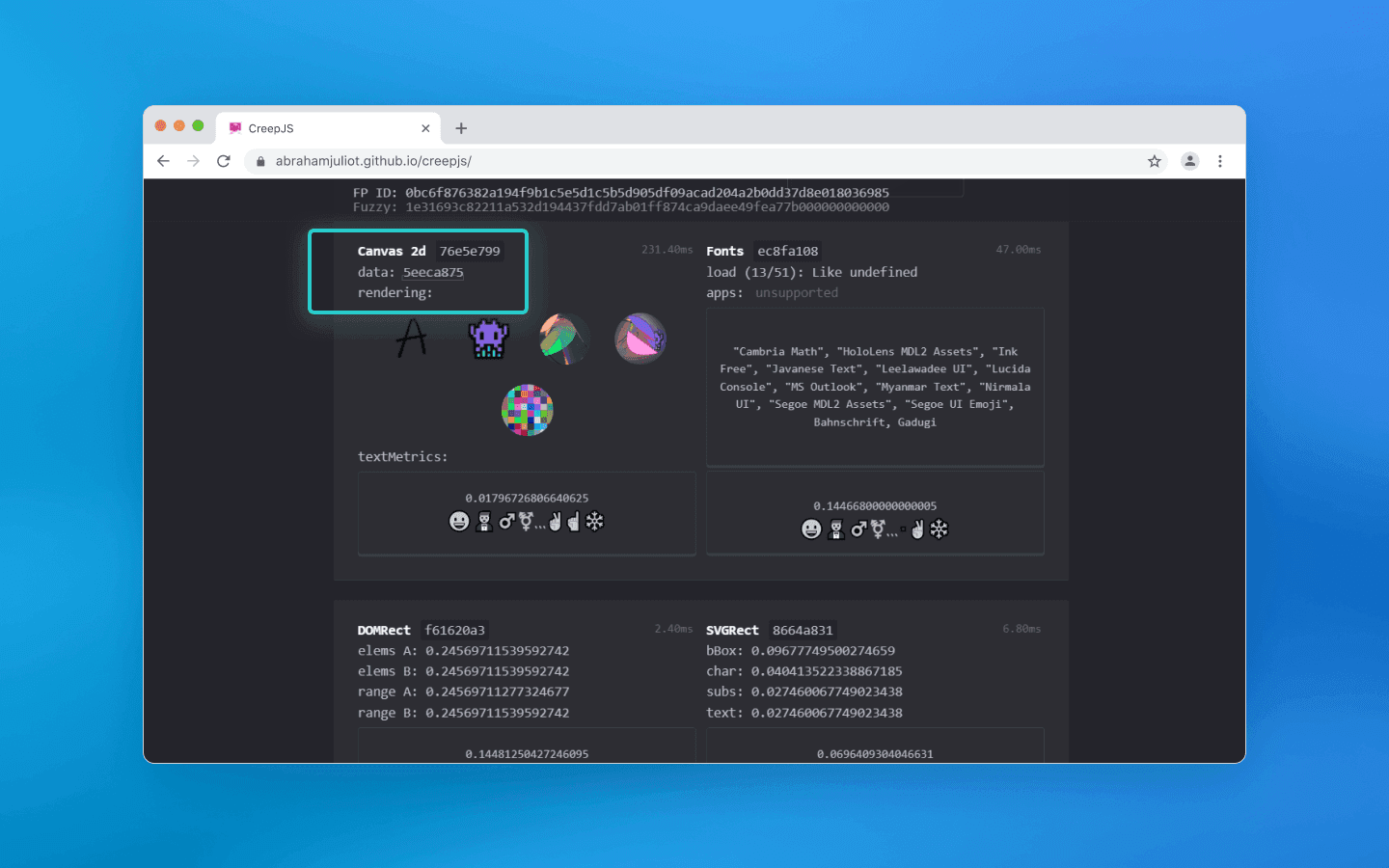

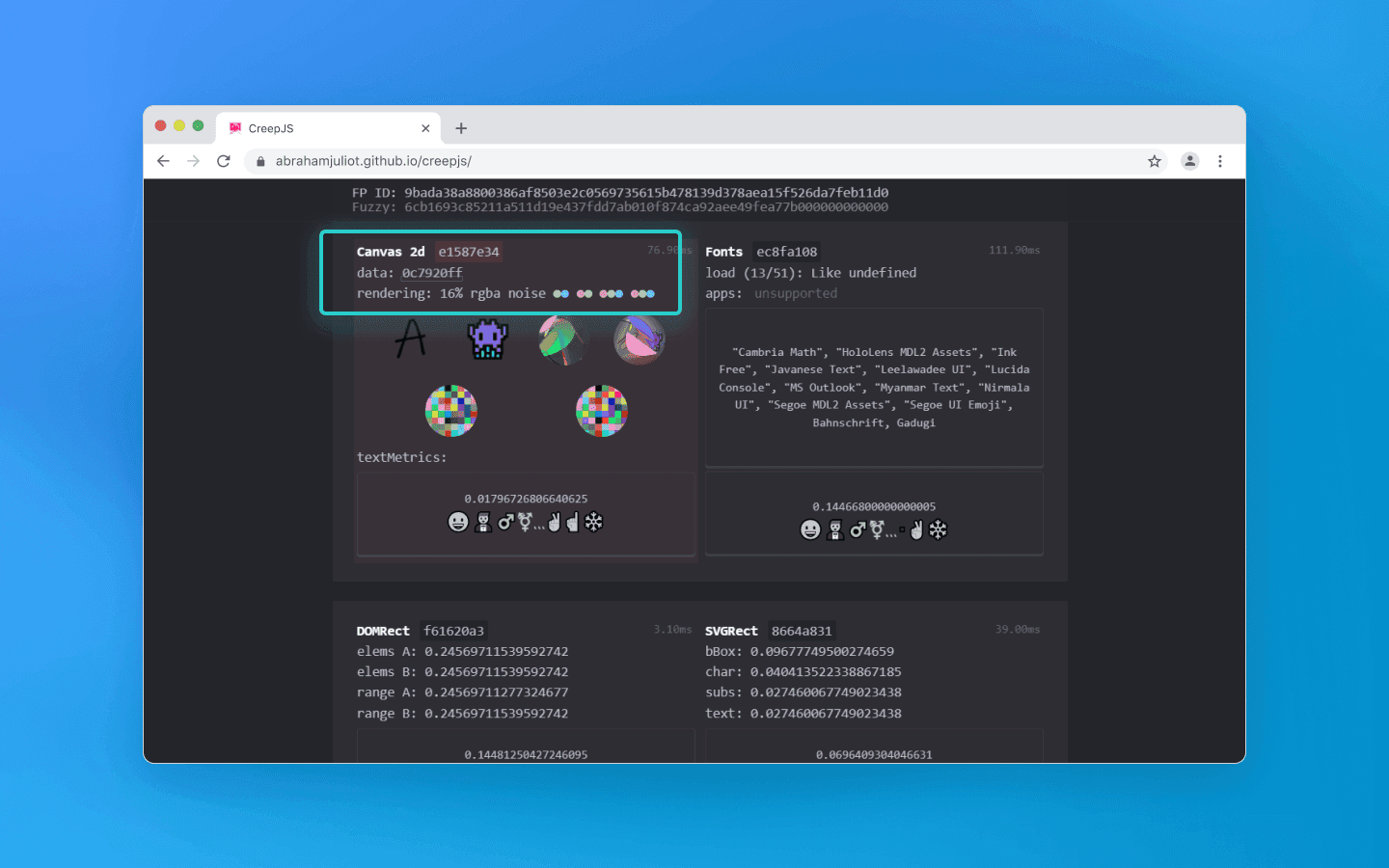

常规检测器只是对渲染后的 Canvas 图像取哈希。CreepJS 可以直接分析图像纹理本身,识别数学噪声注入算法。例如,在像素上叠加随机颜色噪声这种过时方案,CreepJS 会直接标出。

干净的配置

带噪声的配置

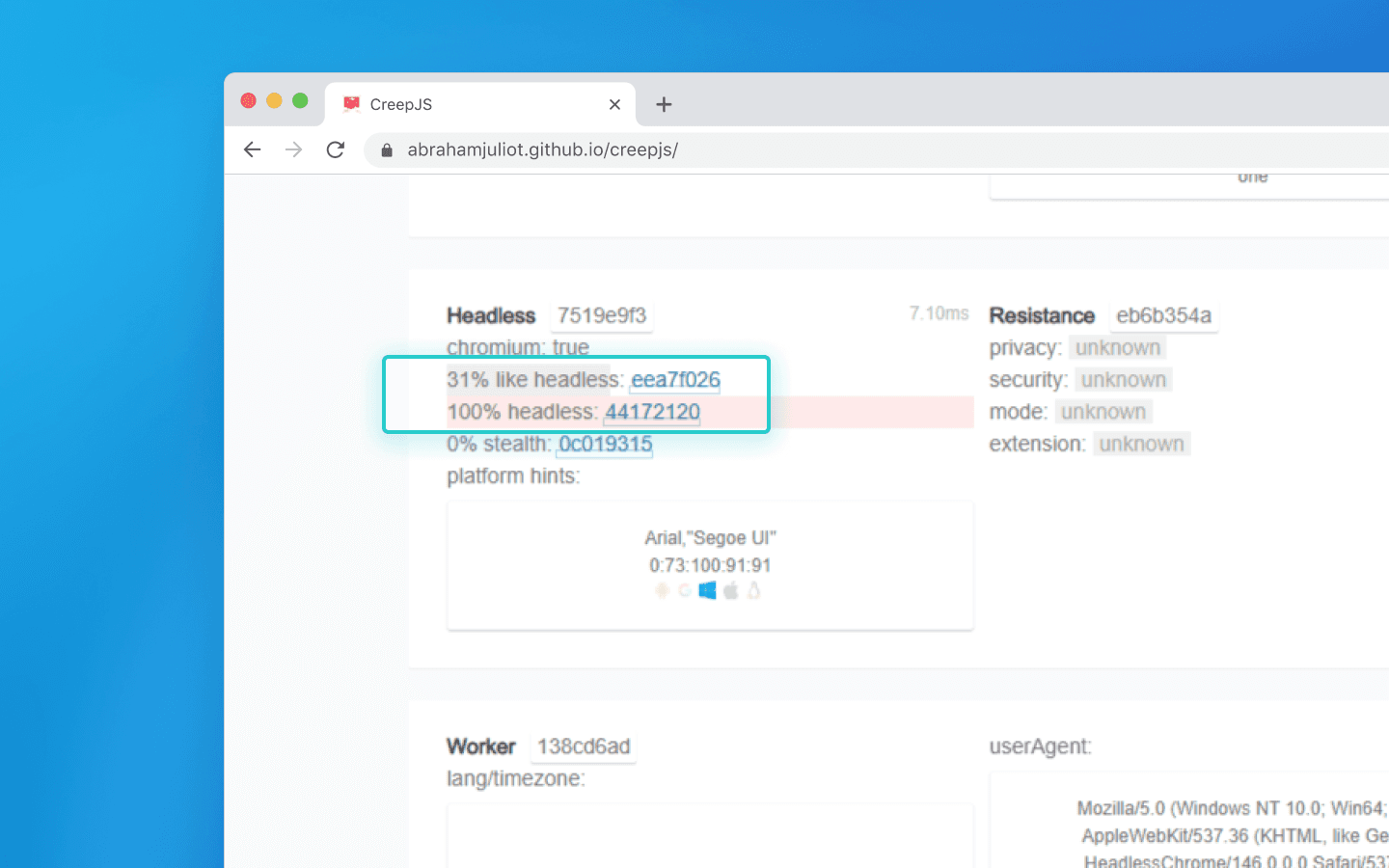

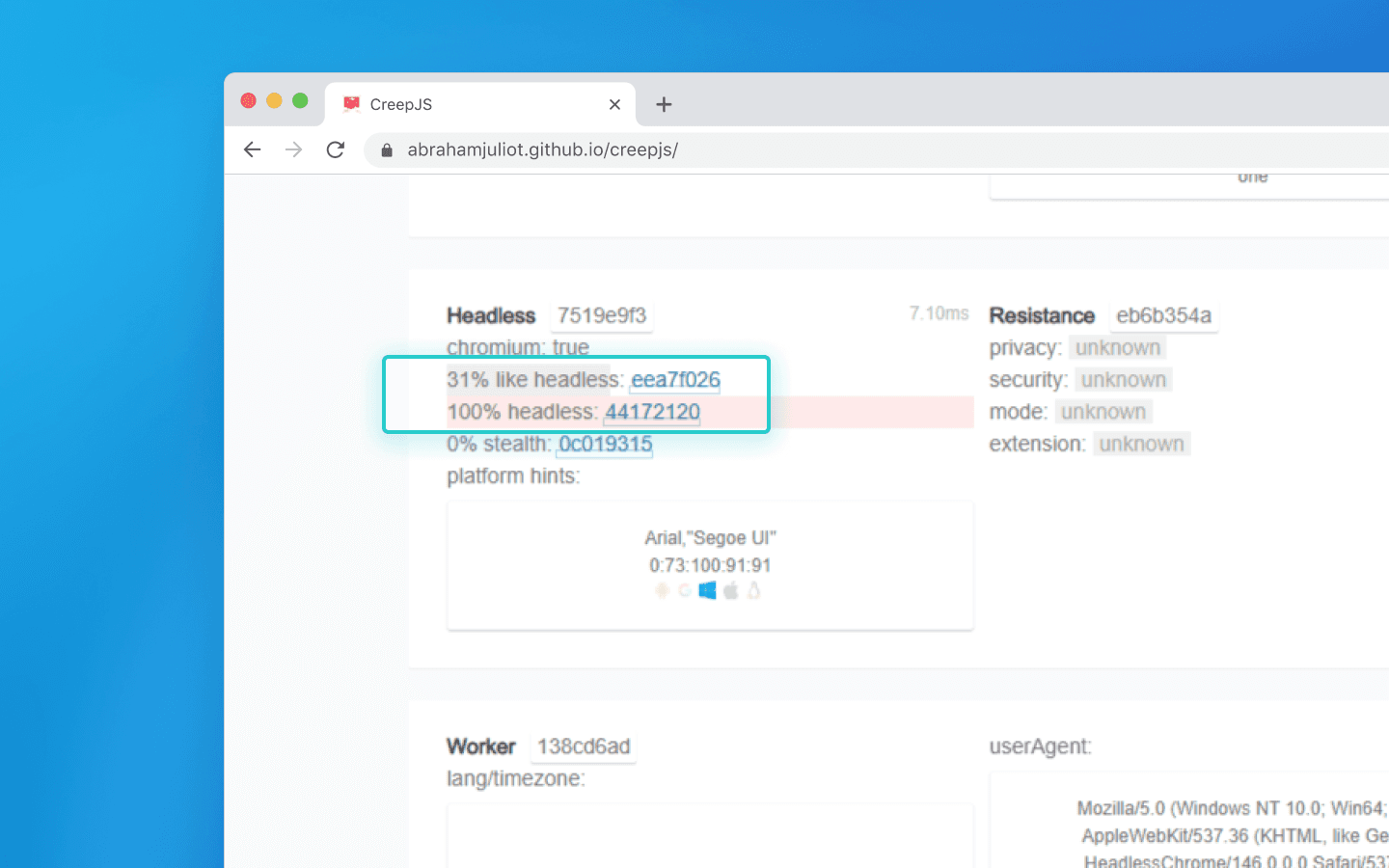

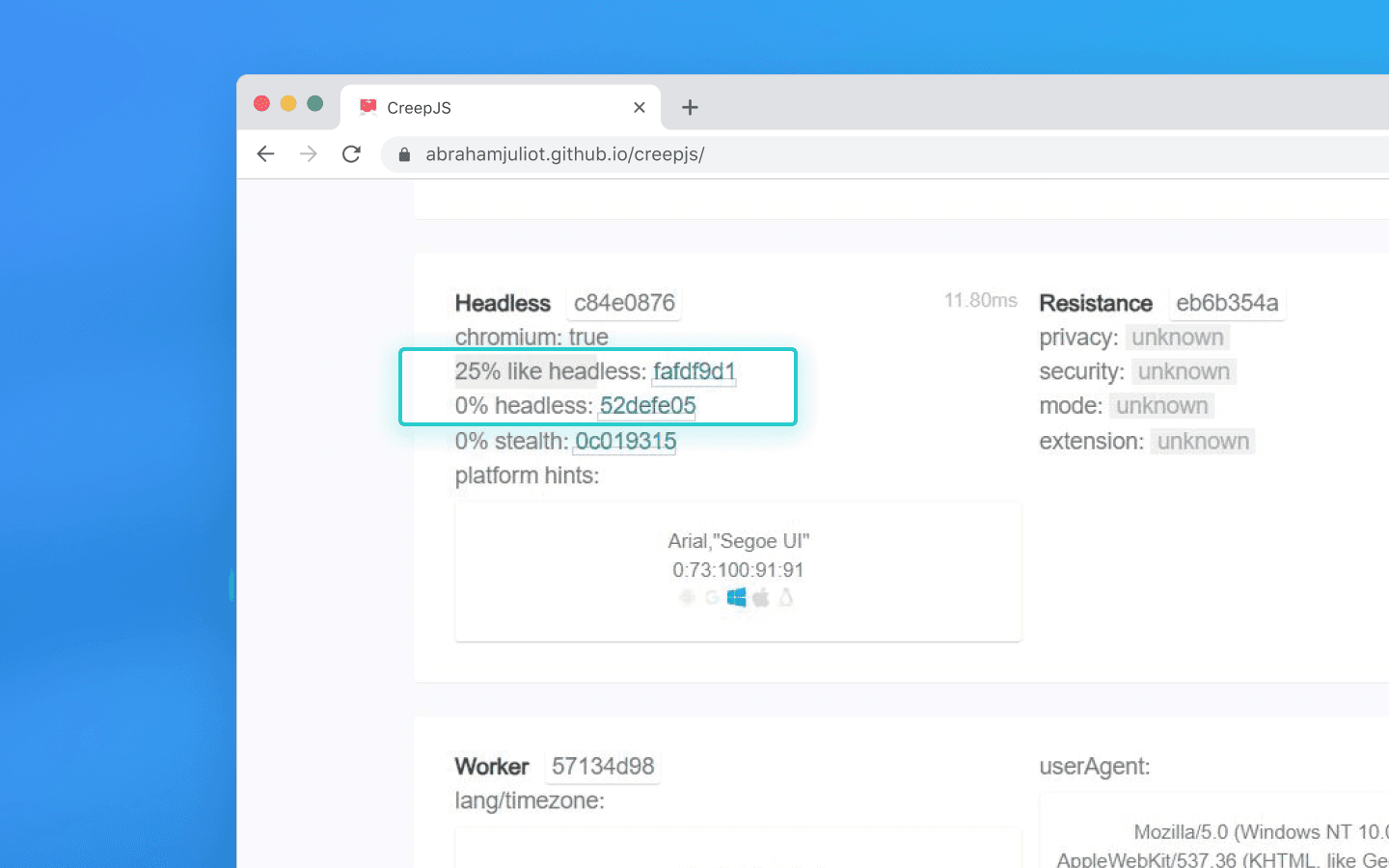

该检测器还会寻找通过 Puppeteer、Playwright 或 Selenium 隐藏控制浏览器的标志。它会检查浏览器是否在无图形界面的 headless 模式运行,验证 webdriver 对象是否存在,并分析窗口参数行为是否自然。

如果你手动运行像 Octo Browser 这样的高质量反检测浏览器,通常可以无问题通过此测试。但如果你通过 Puppeteer 自动化工作流,廉价反检测浏览器会立刻触发 webdriver: true 的红旗,而顶级方案甚至可以伪装基于脚本的浏览器控制。

CreepJS 还能检测什么?脚本会通过数十项压力测试来检验浏览器:

原型篡改。如果廉价扩展重写了原生 JS 函数(例如为了隐藏真实电池信息),CreepJS 会在该函数中触发错误并读取 Stack Trace。原生代码会产生系统错误,而伪造代码会暴露脚本路径。

引擎数学特征。CreepJS 会强制浏览器计算复杂分数(正弦、余弦)。不同引擎版本对数字的舍入略有差异,这会暴露伪装。

软件渲染。脚本会分析 WebGL 的渲染方式,识别廉价机器人农场服务器常用的软件模拟器。

CreepJS 是一种客观方案,极难欺骗。如果它检测到原型篡改或数学伪装,那这个漏洞就是真实存在的。

但大量红字是否意味着会被 Google、Facebook 或加密货币交易所立即封禁?不会。以下是为什么 CreepJS 结果不应被视为绝对结论:

商业反欺诈逻辑不同。广告网络需要能产生收入的真实用户。它们不会仅因用户使用限制 API 的隐私扩展(这正是 CreepJS 讨厌的)就直接封禁。

误报。即使是非常干净、普通的 Chrome,如果你安装了严格广告拦截器(如 uBlock)、更改时区或禁用第三方 cookie,在报告中也可能显得可疑。

封禁基于整体画像。大型平台会综合考量 IP 地址、账号历史、行为与指纹。如果你的指纹稍有异常,但行为像真实用户且代理质量高,通常不会有问题。

结论

这些检测器到底能不能信?能,但你要明白它们只是诊断工具:

Whoer:快速检查你的连接是否泄露真实 IP 或 DNS。

BrowserLeaks:展示浏览器主动暴露给网站的全部技术数据。

Pixelscan:检测声明的配置特征与真实硬件之间的不一致。

CreepJS:识别浏览器行为中的深层程序化干预与机器人使用痕迹。

方案 | 检测内容 | 输出形式 | 适用对象与用途 |

Whoer.net | 基础网络(IP、DNS、VPN 或代理行为) | 清晰的百分比评分 | 用于快速检查互联网连接 |

BrowserLeaks | 网站可见的全部浏览器与硬件参数 | 无评价的原始数据 | 用于开发者进行深度技术分析 |

Pixelscan | 配置设置中的逻辑不一致 | 状态:通过或可疑 | 用于 QA 与自动化专家验证配置质量 |

CreepJS | 浏览器中的深层代码级干预 | 基于百分比的可信评分与错误列表 | 用于安全专家执行严格压力测试 |

当今高阶自动化的关键,不是通过关闭所有 API 来“隐身”,而是构建一致且能够完全融入数百万真实互联网用户的配置。

保持網路匿名性的最佳方法不僅是更改您的 IP 位址,還要更改瀏覽器指紋。 試試 Octo Browser。

基础知识:Whoer 与网络匿名性

Whoer 是最简单的检测工具之一。你打开网站后,它会显示你的互联网连接和浏览器的全部信息,从 IP 地址到系统时间。

它通常用于确认 VPN、代理或反检测浏览器是否已正确配置,且不会泄露真实数据。Whoer 不会分析 GPU 渲染或其他硬件层面的参数;它更关注可见身份,也就是你的连接向服务器公开暴露的网络参数。

检测内容:

地理一致性:如果你的配置文件模拟的是加州居民,Whoer 会检查 IP 是否来自美国地址池,以及系统时区是否与声明的州一致。它还会将系统时间设置和语言与该 IP 所在时区的实际时间进行比对。

DNS 泄露:Whoer 会检查你对网站的请求是否通过真实家庭网络服务商路由,而不是通过已配置的 VPN 或代理。

WebRTC:Whoer 会尝试通过浏览器点对点连接获取你真实的本地和公网 IP 地址,并检测通过 WebRTC 产生的 IP 泄露。

基础浏览器指纹:Whoer 会检查操作系统版本、浏览器版本、是否启用 JavaScript、已安装插件以及基础屏幕参数。

Whoer 将自己定位为面向大众的通用型匿名与安全扫描器。它的主要特点是能快速且清晰地回答“网站如何看待你”这个问题。

Whoer 将数据展示过程游戏化,并引入了自己的匿名百分比分数。它按 100 分制评估你的伪装程度。在 90–100% 时,你看起来像来自声明国家的普通用户;如果结果在 40–70% 左右,服务会用红色或黄色高亮警告,指出哪些参数暴露了你,并给出修复建议(例如禁用 WebRTC 或更改系统时区)。

不过,Whoer 不会比这更深入;这正是其他服务存在的意义。也就是说,如果你需要快速检查代理是否有网络泄露,Whoer 可以很好地完成这项任务。

深度审计:BrowserLeaks 与硬件熵

Whoer 主要进行网络参数的基础检查并给出总体匿名评分,而 BrowserLeaks 要深入得多,更侧重技术分析。该服务会收集并展示大量与浏览器、设备和运行环境相关的参数。

同时,这个方案不会给出评价,它只是展示实际值——几乎任何网站都能从你的浏览器收集到的数据。解读这些参数需要一定的技术理解。

除其他内容外,BrowserLeaks 还会检查图形渲染参数(例如通过 Canvas 和 WebGL)、分析音频处理、检测可用系统字体,并收集可用于形成浏览器指纹的各种网络与系统特征。

Canvas 指纹

Canvas fingerprinting 是最知名、最广泛使用的硬件追踪方法,BrowserLeaks 可以轻松复现。

它会向浏览器发送一个隐藏指令,在不可见的 <canvas> 元素上渲染复杂图像。通常这是一段带有特定字体、阴影叠加和半透明对比色交叠的文本。检测器会根据渲染结果推断你的浏览器和操作系统。

与容易删除的cookies,或容易更换的 IP 地址不同,Canvas 指纹依赖设备的物理参数。它在清除缓存、切换时区和无痕模式后仍然存在。

例如,如果你在同一设备上通过不同代理创建多个账号,Canvas 仍会把它们关联到同一条链路上。硬件相同,所以图像哈希每次都会匹配。

不同操作系统使用各自的字体平滑算法(Windows 的 ClearType、macOS 的 Quartz、Linux 的 FreeType),这会影响最终输出。不同 GPU 的驱动在像素取整和图层、阴影混合时的浮点计算处理也不一样。综合起来,就形成了独特的 Canvas。

跨平台伪装的神话

我们来模拟这样一种情况:你在反检测浏览器中创建配置文件,并在设置里选择 macOS,尽管你的设备实际运行的是 Windows。

你的反检测浏览器会修改 User-Agent、注入正确的 navigator.platform (MacIntel) 头信息,并将屏幕分辨率调整为 Mac 标准。但当请求 Canvas 渲染时,检测器仍会显示你实际是 Windows。这是为什么?

绝大多数反检测浏览器都基于 Chromium。其图形渲染由 Skia 引擎处理。但在渲染字体和阴影时,Skia 会调用操作系统底层 API。

在 Windows 上,它使用 DirectWrite 和 ClearType 算法。

在 macOS 上,它使用 CoreText 和 Quartz(Apple 的封闭渲染引擎)。

要让基于 Windows 的反检测浏览器把 Canvas 渲染得像 Mac,开发者必须移除浏览器中的 DirectWrite 调用,并以某种方式嵌入与 Apple 处理器架构绑定的封闭专有代码。这在技术上几乎不可能。

如果你读过反检测浏览器文档,可能会注意到其中经常建议使用与真实系统一致的操作系统。它很少解释原因。

不过从技术上讲有个变通办法:你可以禁用 GPU 硬件加速,让 CPU 通过 Google 的 SwiftShader 库渲染图像。是的,你会得到不同的 Canvas 哈希;但如果你在 BrowserLeaks 打开 WebGL 部分,Unmasked Renderer 会显示 SwiftShader 而不是 GPU。然而,普通用户不会禁用hardware acceleration,因此这依然会引起反欺诈系统注意。

除了 Canvas,BrowserLeaks 还允许你检查大量其他参数。它展示的数据正是你访问的任何网站都能看到的。关键在于正确解读这些值,并理解它们在哪些地方暴露了你的真实设备。

一致性警察:Pixelscan

BrowserLeaks 展示的是“你有什么”,而 Pixelscan 检查的是“你是否在说谎”。现代反欺诈系统不会因指纹唯一性而封禁你(数百万合法用户都可能是唯一的),而是因指纹内部的逻辑矛盾封禁你。例如,如果你的 User-Agent 写的是 Windows,但 navigator.platform 返回 Linux,Pixelscan 就会报错。

Octo Browser 允许你为 hardwareConcurrency(CPU 核心数)和 deviceMemory(内存大小)设置任意值。但在现实中,这些参数是相关联的。

再比如,你的配置文件里设定了 1920×1080 的屏幕分辨率,但 Pixelscan 脚本看到浏览器视口也正好是 1920×1080。对于普通用户来说,屏幕总会有一部分被 Windows 任务栏、浏览器边框或标签页占用。

当你打开一个未安装扩展的本地 Chrome 时,PixelScan 有时也可能显示 Inconsistent 状态。原因可能有多种,但大多数与数据不同步有关:

网络动态变化。你从 Wi‑Fi 切换到 LTE,或系统变更了时区。

注重隐私的浏览器。Brave 或像 uBlock 这样的扩展会以隐私为名激进限制 API,破坏指纹的自然一致性。

地理迁移。你移动到了其他地区,但设备时区没有变化。检测器会看到 IP 时间与设备时间不匹配。

Pixelscan 会使用自己的地理定位数据库,根据 IP 地址确定时区并与你的系统时间比较。然而,GeoIP 数据库(MaxMind、IP2Location 等)可能包含过时或不准确数据,而且各服务使用的版本也不同。如果 Pixelscan 错误判断了国家,那么它的时间校验也会基于错误区域。因此,由于地理数据库可能存在偏差,Pixelscan 的结果不应被视为绝对结论。

Pixelscan 的主要优势包括:

全面性。该检测器不只是逐项查看指纹参数,而是分析它们之间的连贯性与一致性。这正是 Facebook、Google 和 Amazon 的反欺诈系统所做的。

自动化检测。Pixelscan 非常擅长识别 Puppeteer 或 Playwright 等自动化框架痕迹,这些框架常被用于构建机器人。

真实指纹对比。Pixelscan 会将你的 Canvas 哈希与庞大的真实设备数据库比对。如果你的哈希 100% 唯一,也就是全世界没人和你相同,这反而是坏信号。好的配置应当融入人群,而不是显得独一无二。

Pixelscan 是很好的训练工具,但要记住:反检测浏览器的目标不是在检测器里拿到一片绿色勾选,而是在目标平台中不被封禁。有时一个带有少量警告的配置,比“完美但过于无菌可疑”的账号活得更久。

高级检测:CreepJS

CreepJS 不是商业产品,而是由安全研究人员创建的开源项目。它不需要花哨的 UI 元素,而是会激进且深入地检查浏览器的 JavaScript 引擎。这个检测器会寻找“对浏览器内核进行干预”这一事实,并比标准检查更深入地挖掘伪装与自动化痕迹。

常规检测器只是对渲染后的 Canvas 图像取哈希。CreepJS 可以直接分析图像纹理本身,识别数学噪声注入算法。例如,在像素上叠加随机颜色噪声这种过时方案,CreepJS 会直接标出。

干净的配置

带噪声的配置

该检测器还会寻找通过 Puppeteer、Playwright 或 Selenium 隐藏控制浏览器的标志。它会检查浏览器是否在无图形界面的 headless 模式运行,验证 webdriver 对象是否存在,并分析窗口参数行为是否自然。

如果你手动运行像 Octo Browser 这样的高质量反检测浏览器,通常可以无问题通过此测试。但如果你通过 Puppeteer 自动化工作流,廉价反检测浏览器会立刻触发 webdriver: true 的红旗,而顶级方案甚至可以伪装基于脚本的浏览器控制。

CreepJS 还能检测什么?脚本会通过数十项压力测试来检验浏览器:

原型篡改。如果廉价扩展重写了原生 JS 函数(例如为了隐藏真实电池信息),CreepJS 会在该函数中触发错误并读取 Stack Trace。原生代码会产生系统错误,而伪造代码会暴露脚本路径。

引擎数学特征。CreepJS 会强制浏览器计算复杂分数(正弦、余弦)。不同引擎版本对数字的舍入略有差异,这会暴露伪装。

软件渲染。脚本会分析 WebGL 的渲染方式,识别廉价机器人农场服务器常用的软件模拟器。

CreepJS 是一种客观方案,极难欺骗。如果它检测到原型篡改或数学伪装,那这个漏洞就是真实存在的。

但大量红字是否意味着会被 Google、Facebook 或加密货币交易所立即封禁?不会。以下是为什么 CreepJS 结果不应被视为绝对结论:

商业反欺诈逻辑不同。广告网络需要能产生收入的真实用户。它们不会仅因用户使用限制 API 的隐私扩展(这正是 CreepJS 讨厌的)就直接封禁。

误报。即使是非常干净、普通的 Chrome,如果你安装了严格广告拦截器(如 uBlock)、更改时区或禁用第三方 cookie,在报告中也可能显得可疑。

封禁基于整体画像。大型平台会综合考量 IP 地址、账号历史、行为与指纹。如果你的指纹稍有异常,但行为像真实用户且代理质量高,通常不会有问题。

结论

这些检测器到底能不能信?能,但你要明白它们只是诊断工具:

Whoer:快速检查你的连接是否泄露真实 IP 或 DNS。

BrowserLeaks:展示浏览器主动暴露给网站的全部技术数据。

Pixelscan:检测声明的配置特征与真实硬件之间的不一致。

CreepJS:识别浏览器行为中的深层程序化干预与机器人使用痕迹。

方案 | 检测内容 | 输出形式 | 适用对象与用途 |

Whoer.net | 基础网络(IP、DNS、VPN 或代理行为) | 清晰的百分比评分 | 用于快速检查互联网连接 |

BrowserLeaks | 网站可见的全部浏览器与硬件参数 | 无评价的原始数据 | 用于开发者进行深度技术分析 |

Pixelscan | 配置设置中的逻辑不一致 | 状态:通过或可疑 | 用于 QA 与自动化专家验证配置质量 |

CreepJS | 浏览器中的深层代码级干预 | 基于百分比的可信评分与错误列表 | 用于安全专家执行严格压力测试 |

当今高阶自动化的关键,不是通过关闭所有 API 来“隐身”,而是构建一致且能够完全融入数百万真实互联网用户的配置。

随时获取最新的Octo Browser新闻

通过点击按钮,您同意我们的 隐私政策。

随时获取最新的Octo Browser新闻

通过点击按钮,您同意我们的 隐私政策。

随时获取最新的Octo Browser新闻

通过点击按钮,您同意我们的 隐私政策。