反欺诈系统如何识别移动端模拟

2026/5/13

Markus_automation

Expert in data parsing and automation

在使用要求最苛刻的在线平台时,有一些不成文的规则。其中最重要的一条就是使用移动设备。如果某项服务拥有功能完善的移动应用,通常就会默认用户通过应用本身进行交互。这既与反欺诈系统的运作方式有关,也与真实用户的典型行为有关。

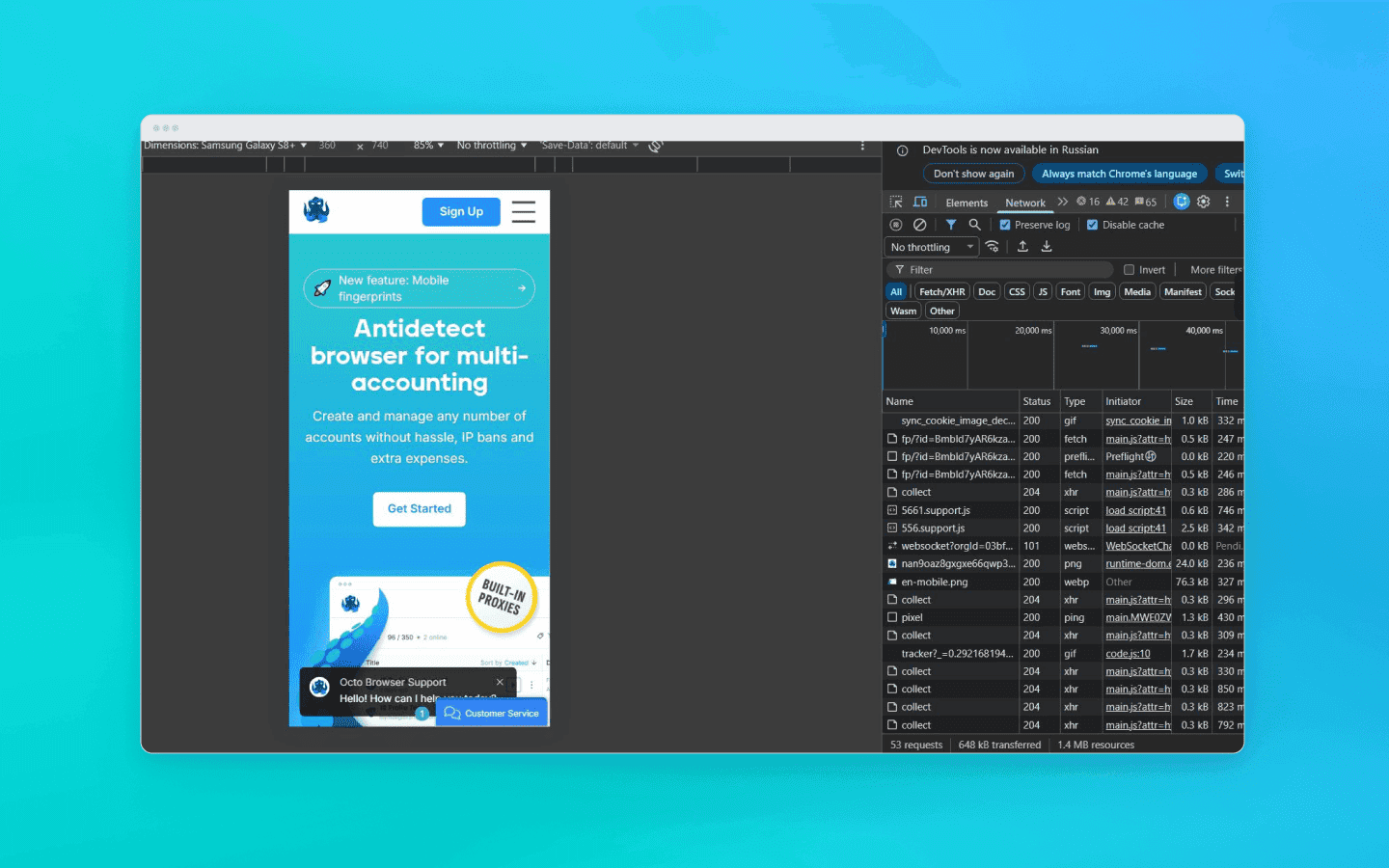

在这种背景下,支持移动配置文件的反检测浏览器正变得越来越受欢迎。它们允许用户模拟移动设备活动,同时仍然保持在桌面环境中。在本文中,我们将讨论这些工具是什么、它们如何工作,以及在哪些情况下实际使用它们是有意义的。

内容

使用Octo Browser维护您的在线匿名性。您真实的数字指纹无法被追踪。

移动模拟的演变

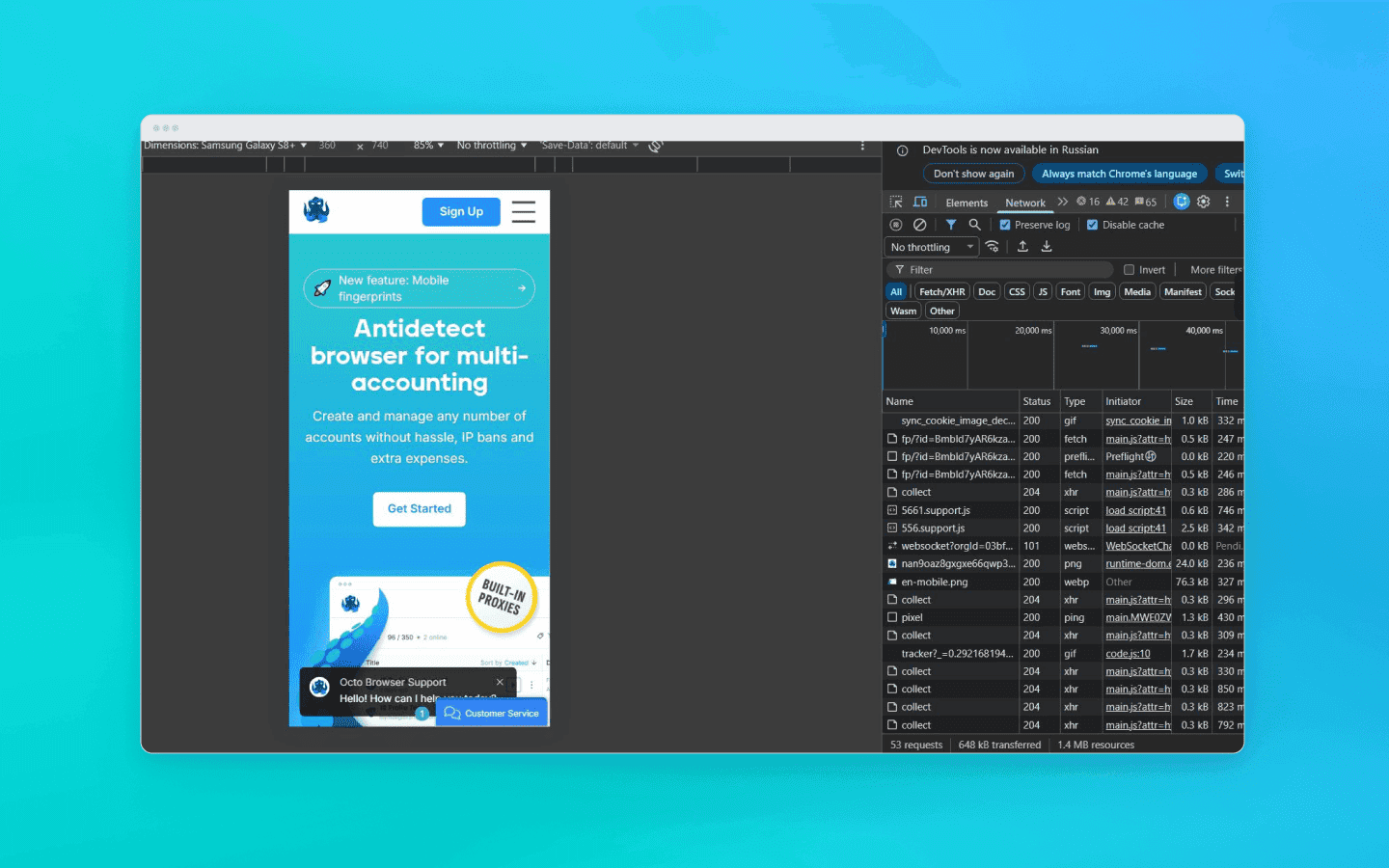

从桌面切换到移动端的最简单方法,就是开发者工具中的一个功能,它可以让你看到网站在移动布局下的样子。然而,重要的是要理解,DevTools 中的移动模式只是一个 UI 调试工具,而不是伪装解决方案。DevTools 不会让你对 Cloudflare 或 DataDome 变得不可见。

工程师和联盟营销人员会使用反检测浏览器进行伪装和多账号操作。反检测解决方案的开发者会投入巨额资源进行深度指纹伪装,从 WebGL 和 Canvas 到在 Chromium 网络栈层面,或通过代理层进行伪装。

提供移动配置文件的反检测浏览器通常可分为两大类:

模拟移动浏览器(但不是真实设备)的反检测浏览器;

模拟真实移动设备的反检测浏览器。

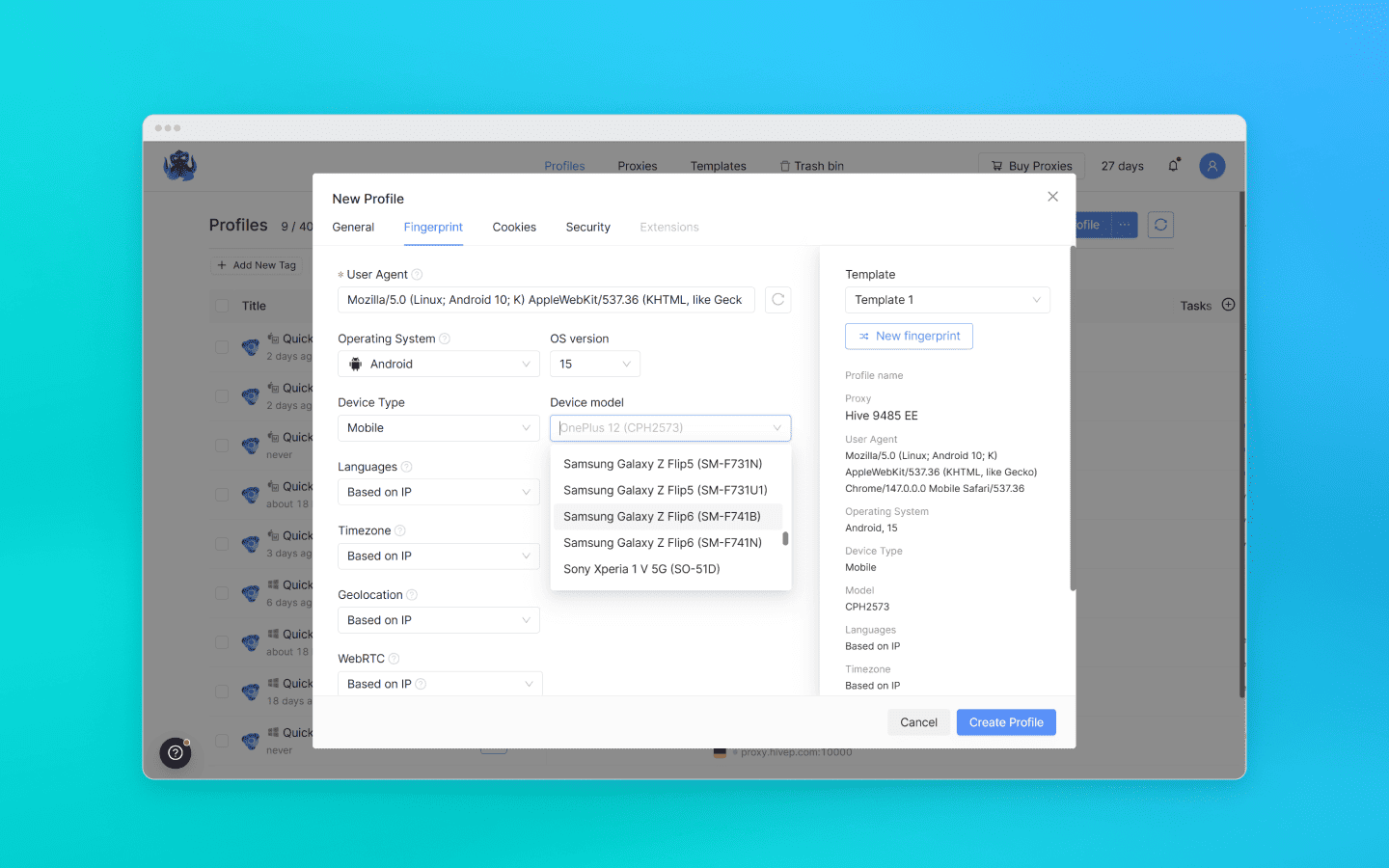

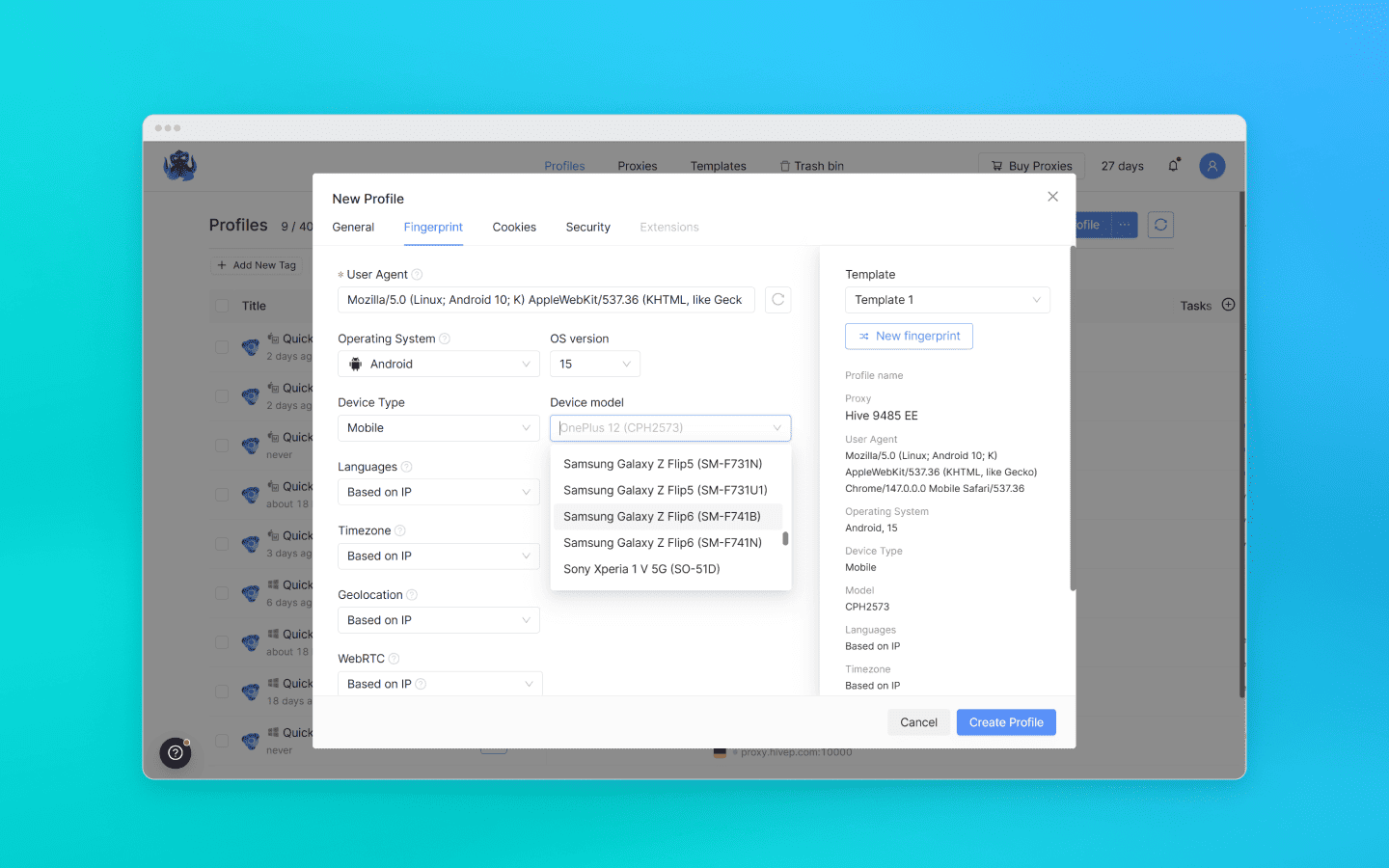

移动配置文件(桌面仿真)

这一类包括大多数经典和高级的反检测浏览器,它们在软件层面模拟移动浏览器。从物理上看,这类反检测浏览器仍然运行在你的桌面 CPU 上,但会伪装其参数,让它们看起来像移动端参数。这涉及拦截并伪装 WebGL 指纹、控制 Canvas 和 WebGL 渲染参数、模拟触摸事件,以及在浏览器网络栈或代理层同步 TLS 签名,使其与移动操作系统相匹配。

对于分析移动流量的反欺诈系统来说,这样的配置文件看起来可以像一个可信的移动客户端。从成本效益角度看,这是一种高效、快速且易于扩展的方法,能够完美覆盖 90% 不需要真实移动设备的任务。

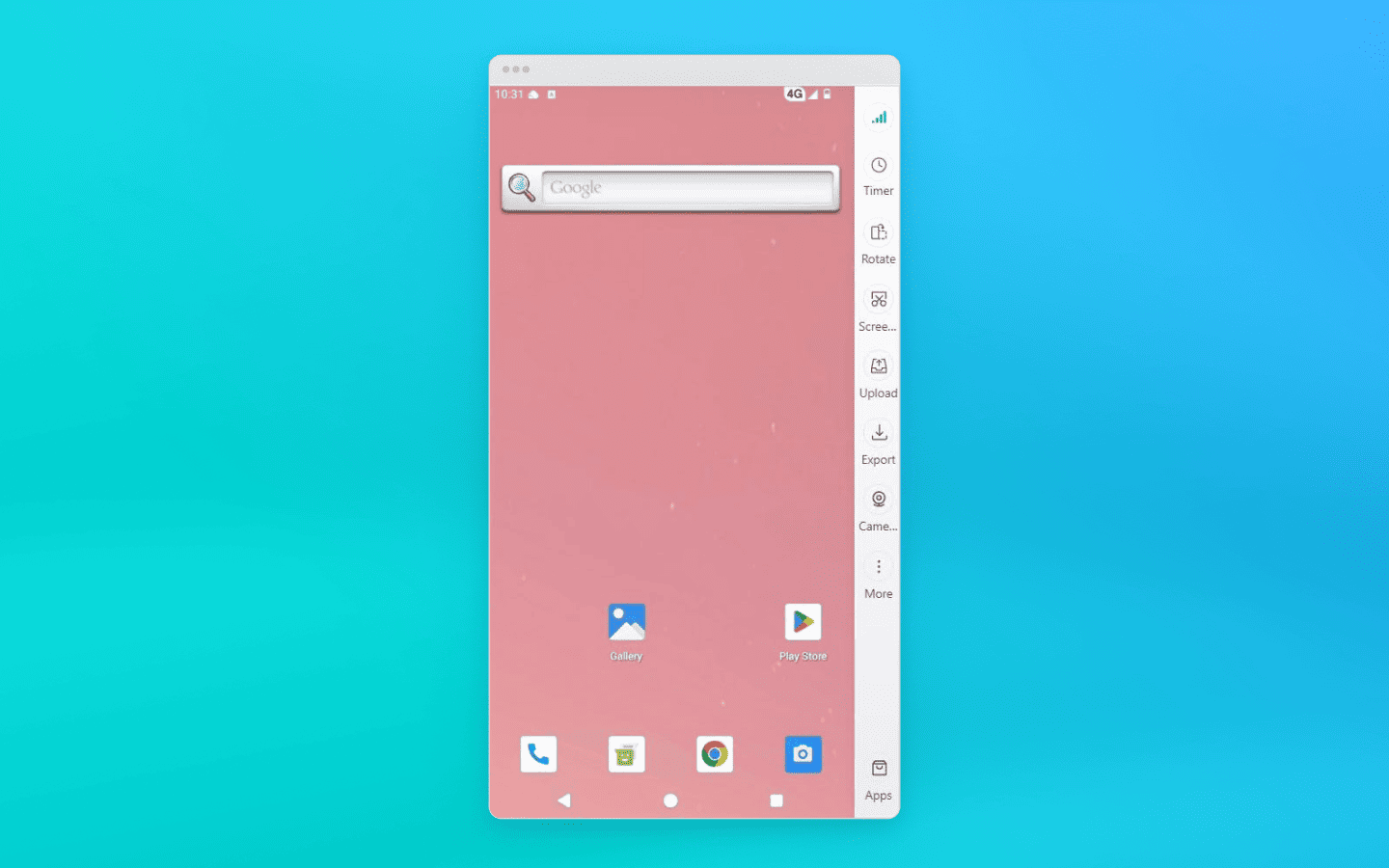

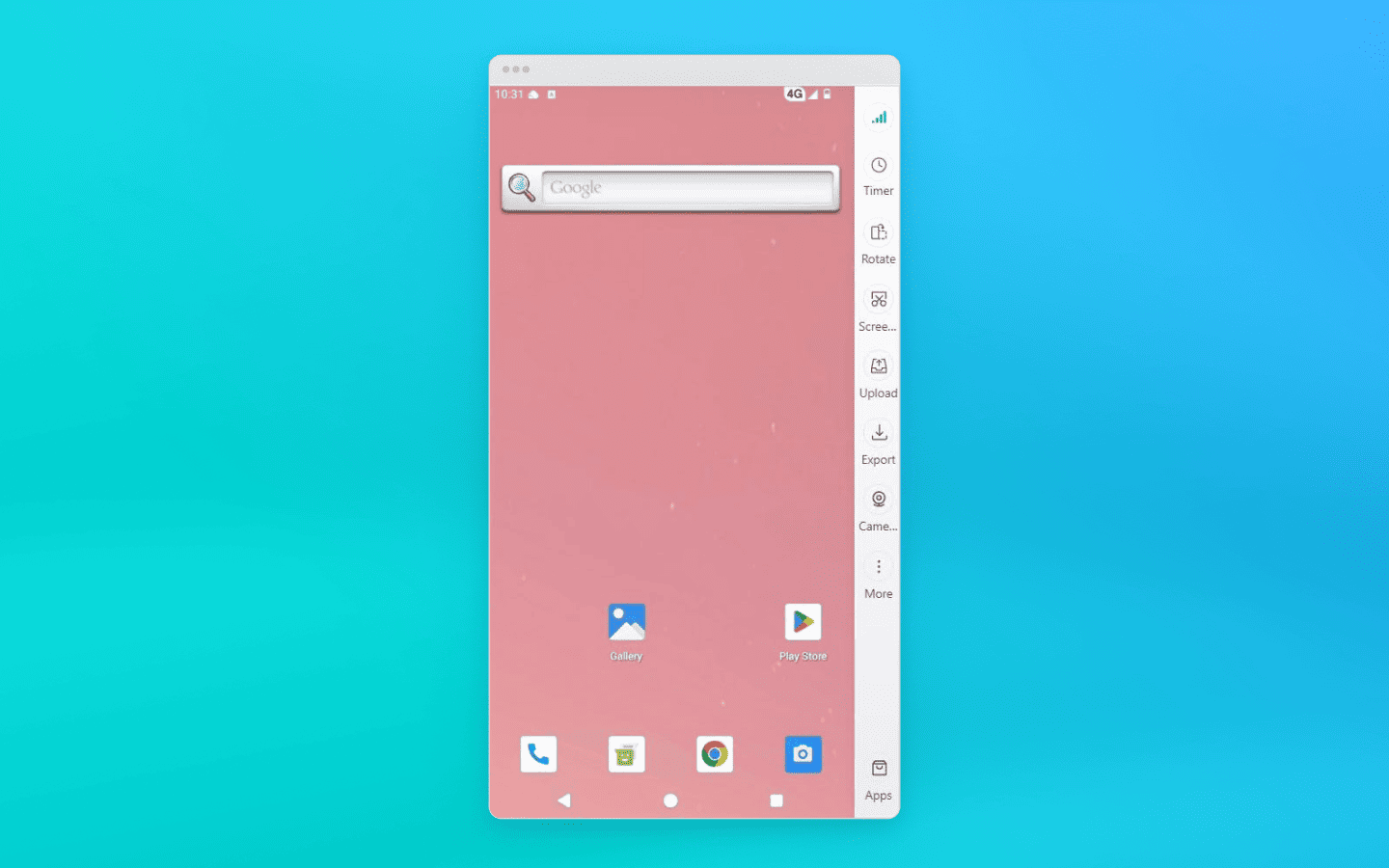

真实移动设备(云手机和设备农场)

这些方案完全放弃了桌面上的软件层伪装,而是为用户提供对物理智能手机或部署在真实 ARM 服务器处理器上的虚拟机的访问。这里不需要模拟传感器行为或移动 GPU,因为一切都在硬件层面上物理发生。这种方法的关键区别在于能够运行原生移动应用。

在对保护系统极为先进的平台上,拥有真实设备上的配置文件是不可或缺的,因为注册或账号准备只能通过官方应用完成(TikTok、Instagram、银行应用)。然而,达到 100% 的真实性是有代价的,无论从字面还是比喻意义上都是如此:这类基础设施更慢、更难配置,而且成本高出许多倍。

反欺诈系统如何识破桌面伪装

由于部署由真实智能手机组成的基础设施在大多数情况下都过于昂贵且速度慢,绝大多数从业者都会使用运行在桌面硬件上的移动配置文件。

反欺诈系统会把联盟营销和抓取的经济性考虑进去。它们的默认假设是:在移动设备伪装背后发现一台 Ubuntu 服务器或一台 Windows 11 家用 PC 的概率极高。

这就是它们主要目标——揭开这层伪装——的原因。但它们究竟是怎么做到的?秘密不在于检查屏幕宽度或 User-Agent,而在于桌面硬件和移动 ARM 芯片之间根本性的架构差异。

TLS 层面的加密冲突

对伪造移动配置文件的仔细审查,早在第一字节 HTML 加载或第一行 JavaScript 执行之前就已经开始了。你甚至可能在建立安全 HTTPS 连接的过程中就被标记,也就是所谓的 TLS 握手。

它是如何工作的? 当你连接到网站时,浏览器会向服务器发送一个公开的 ClientHello 消息,这是一种列出支持的加密算法和扩展的加密问候。这就是根本性的架构差异开始发挥作用的地方。

真实的移动设备会根据其移动操作系统的具体特性来构建 ClientHello 数据包。没错,Android 使用的是类似 Chromium 的栈(就像桌面 Chrome 一样),但移动环境有自己的规则:特定的密码套件、不同的传输参数,以及独特的扩展顺序。桌面模拟器组装这个数据包的方式会略有不同。结果就是,与服务器的握手在物理上会以不同的方式发生。

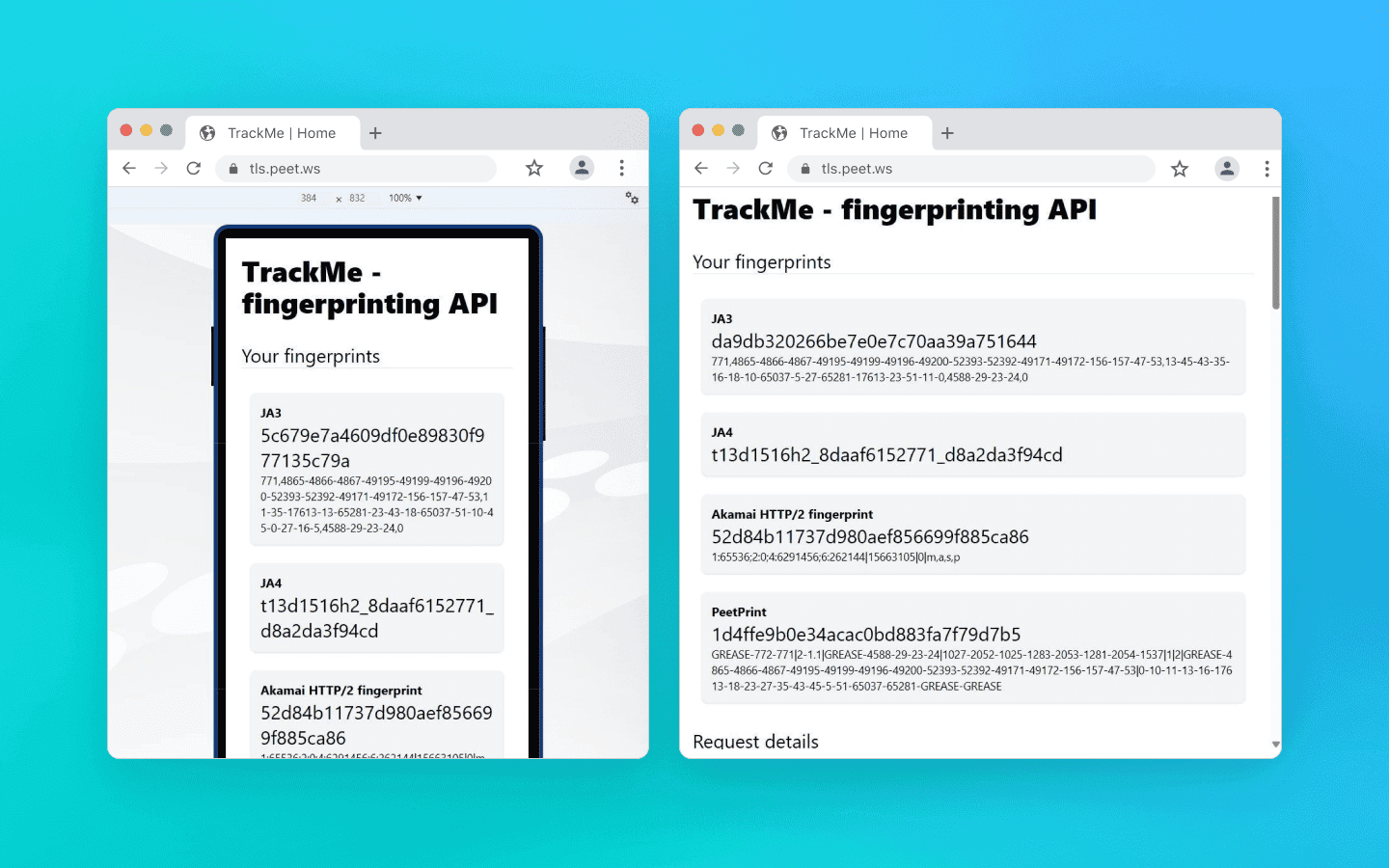

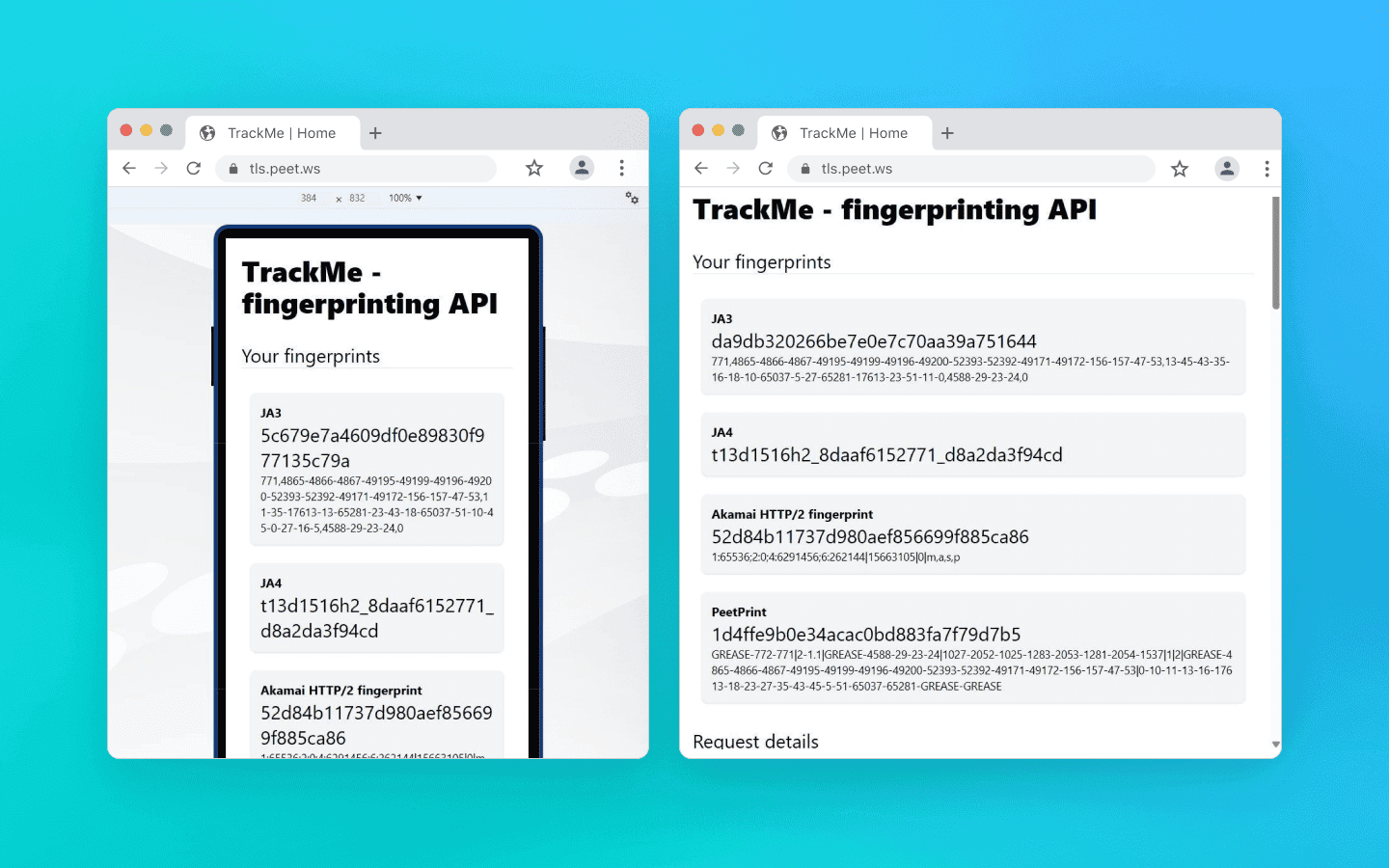

左侧你可以看到一台伪装成移动设备的桌面的加密指纹,右侧则是在同一台电脑上的正确移动 TLS 数据包

iPhone 模拟甚至更复杂。Apple 的生态系统根本不使用 Chromium 所依赖的 BoringSSL 库。Safari 使用的是 Apple 自己的 TLS 栈,这使它的指纹与基于 Chromium 的浏览器截然不同;它会用完全不同的“加密语言”来构建数据包。如果桌面 Chrome 试图在 socket 层面模仿移动 Safari,它就会制造巨大的指纹不匹配,在反欺诈系统看来会显得非常可笑。

像 Cloudflare 和 Akamai 这样的现代保护系统会使用 JA3 和 JA4 之类的 TLS 指纹识别方法。如果你使用低质量的移动模拟,那么收集这些指纹的强力反欺诈系统会立刻注意到不一致:

在应用层,User-Agent 声称自己是运行在 Android 上的移动版 Chrome。

在传输层,数据包结构暴露出它实际上是一个运行在 Windows 上的桌面浏览器。

单纯的 JS 注入或 HTTP 头伪装在这里都不会有帮助,因为它们作用于应用层,无法改变浏览器二进制文件打开 socket 的方式。

像 Octo Browser 这样的高质量反检测浏览器,会在源代码层面修改 Chromium 的网络栈。它们强制桌面引擎以与真实移动设备完全相同的方式构建底层加密数据包。

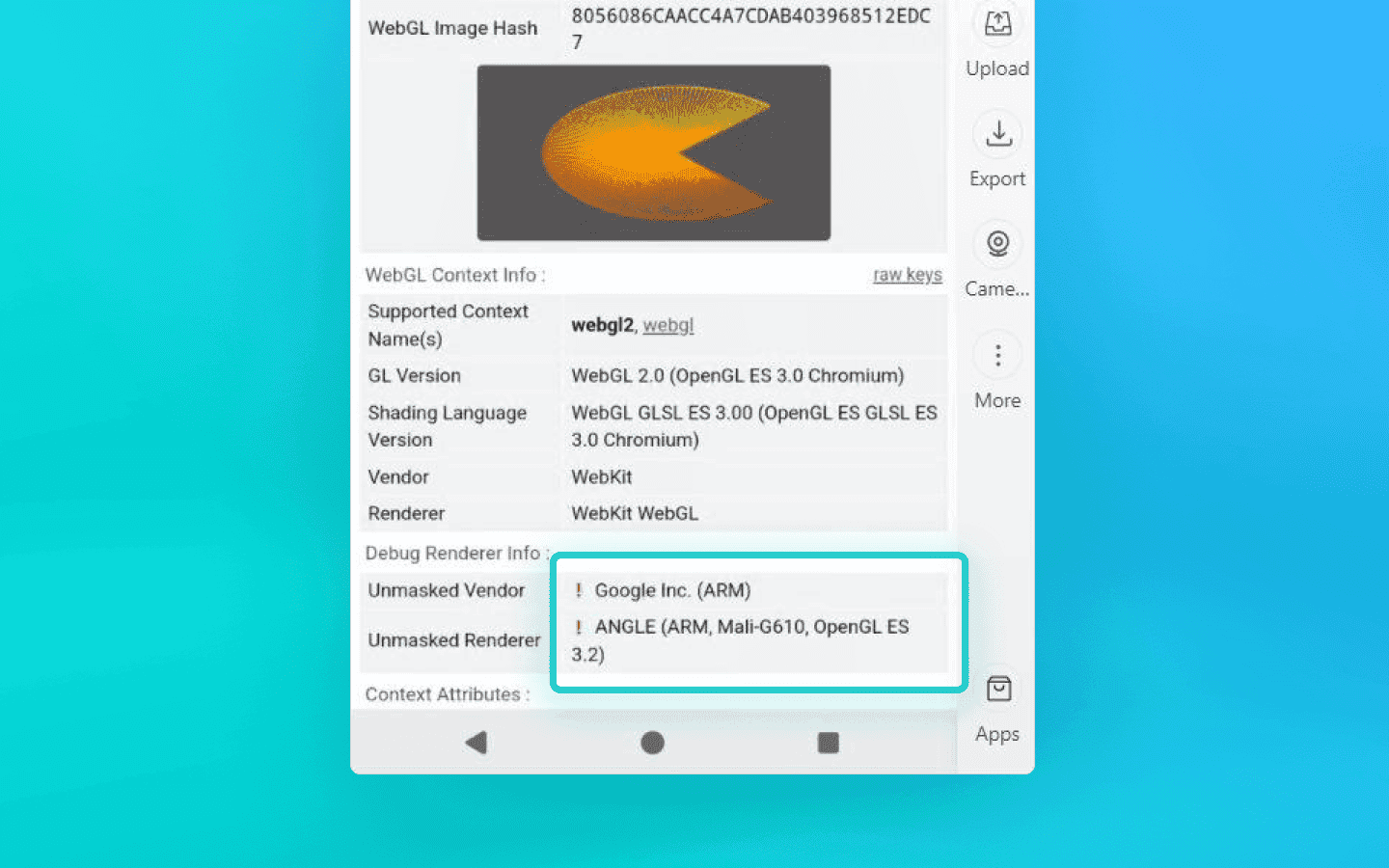

硬件泄露与着色器数学:你的 GPU 如何暴露你

让我们从网络层转到图形渲染。掩饰桌面硬件最简单、最原始的方法,就是拦截对 WebGL API 的 JavaScript 调用,换句话说,让浏览器返回一个移动 GPU 的名称,而不是你的桌面显卡。

问题在于,现代反欺诈系统很早以前就不再信任纯文本了。高级系统会验证图形管线的数学与架构限制,以确认设备是否真的属于移动设备。它们是怎么检查的?

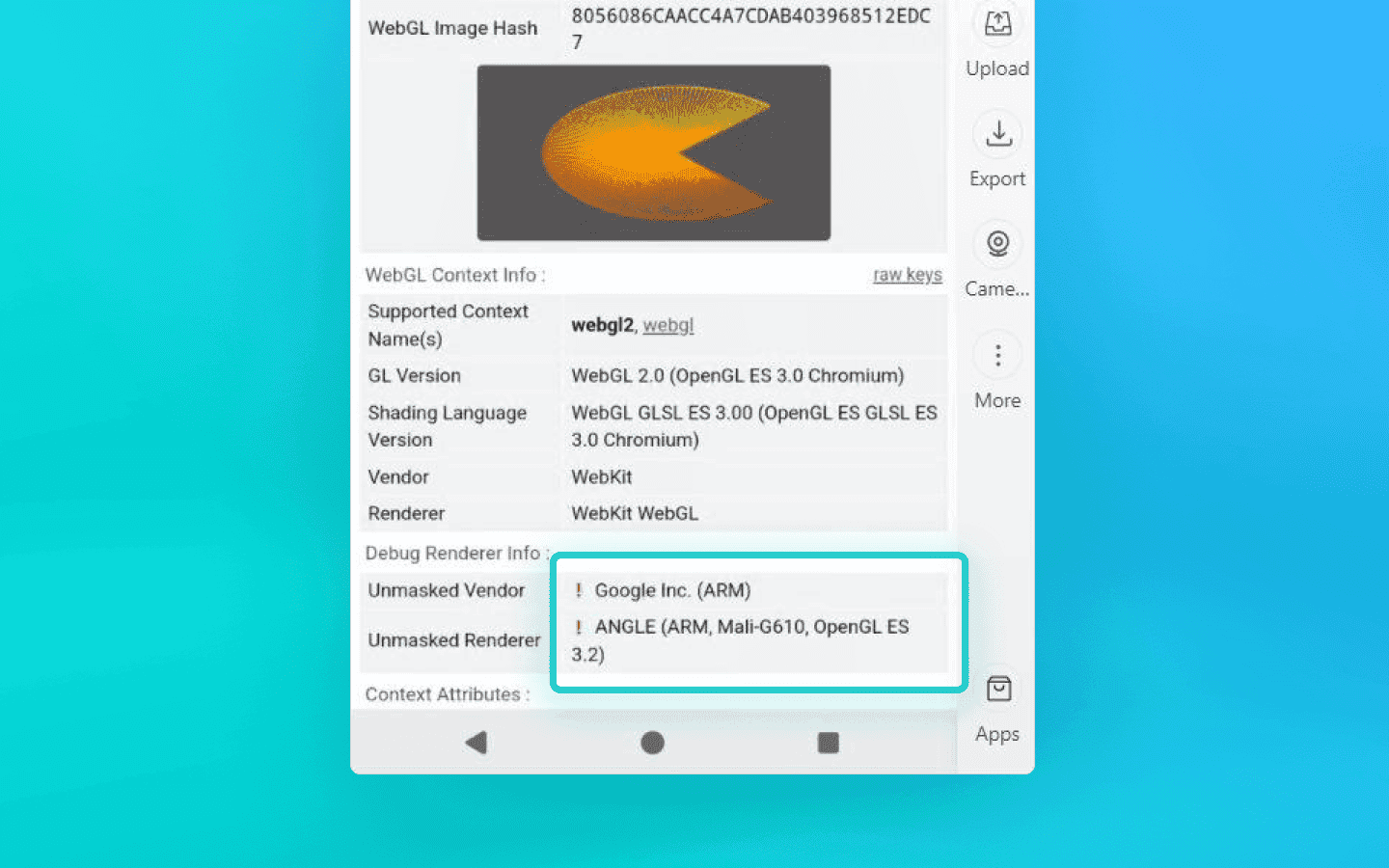

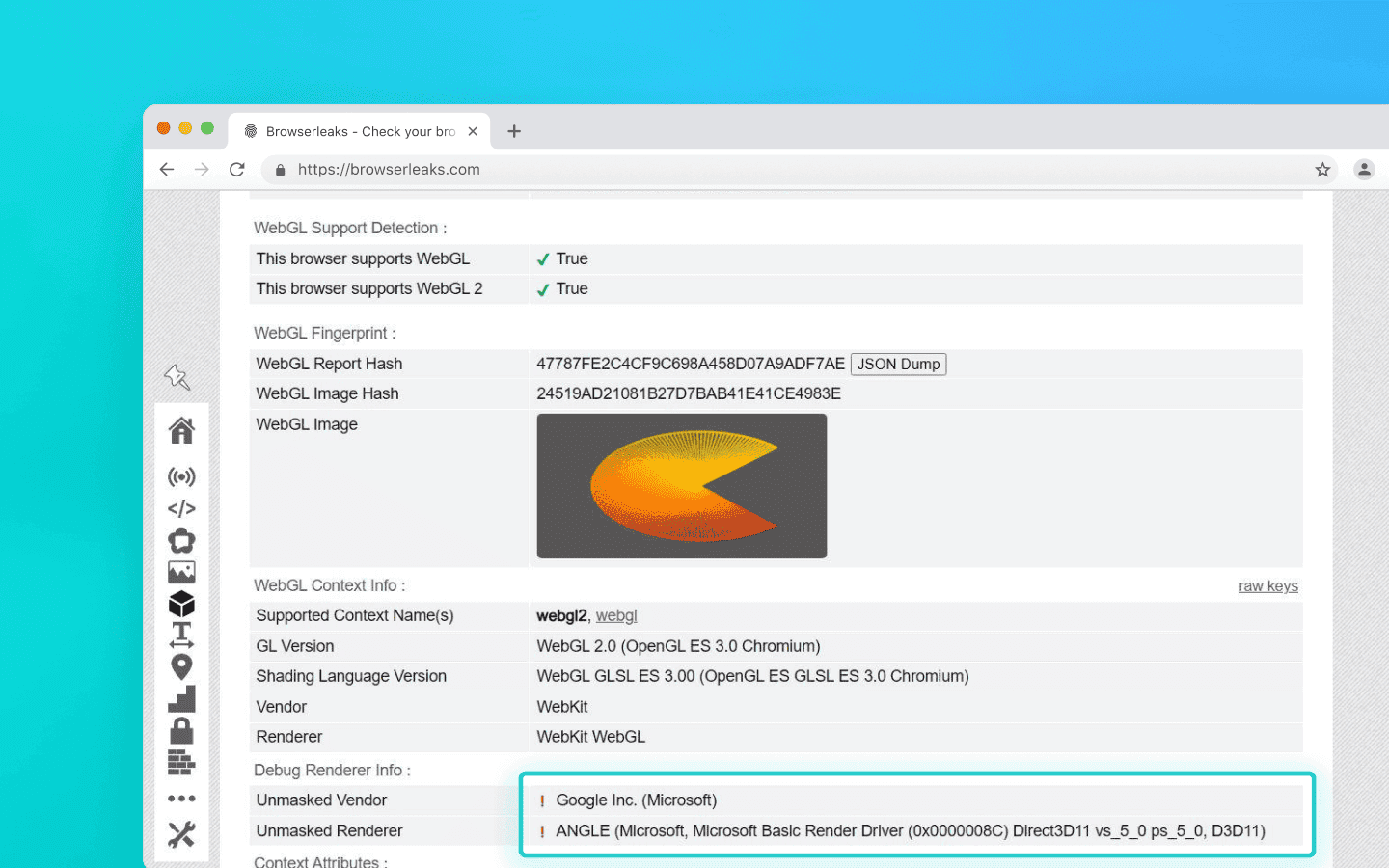

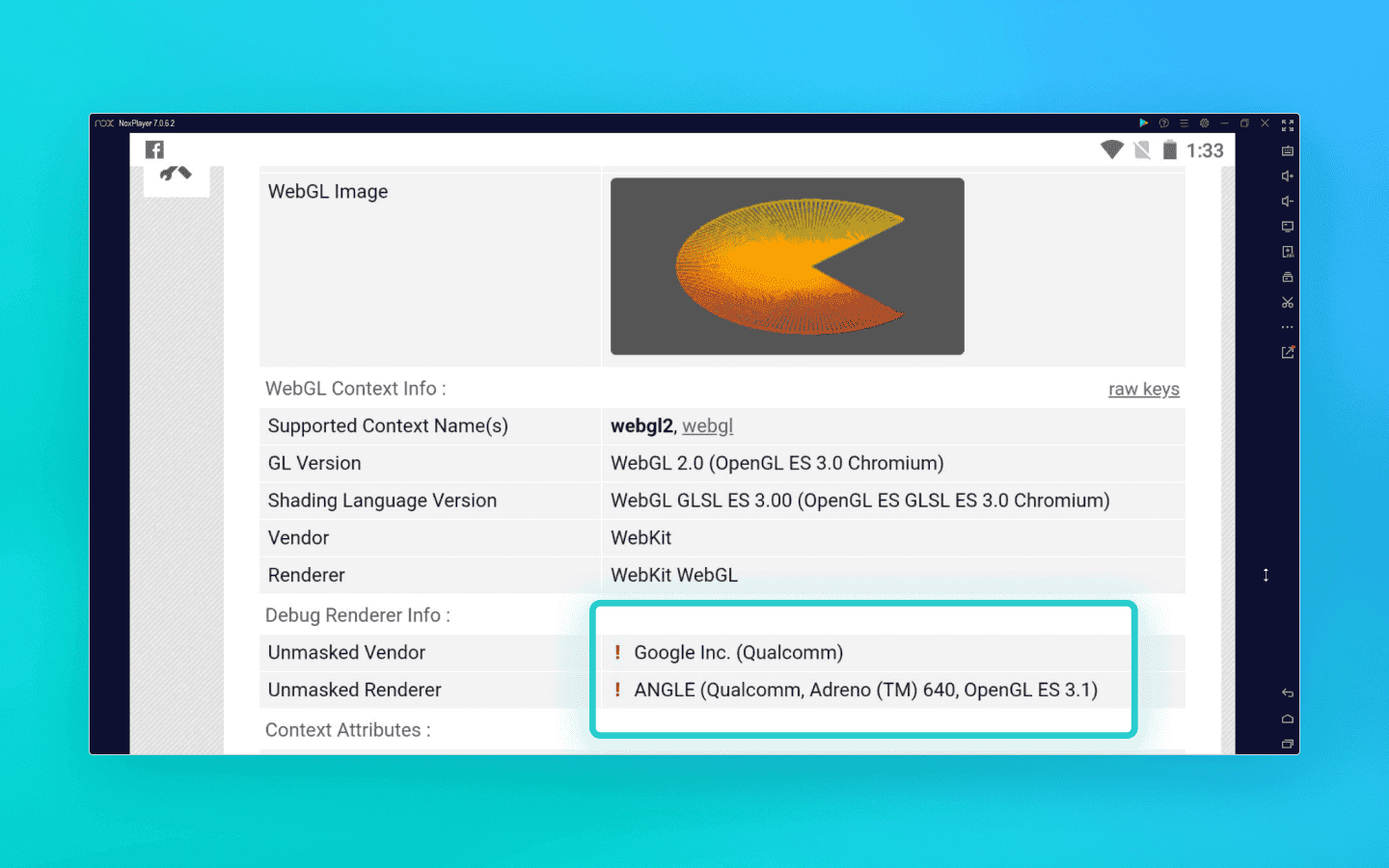

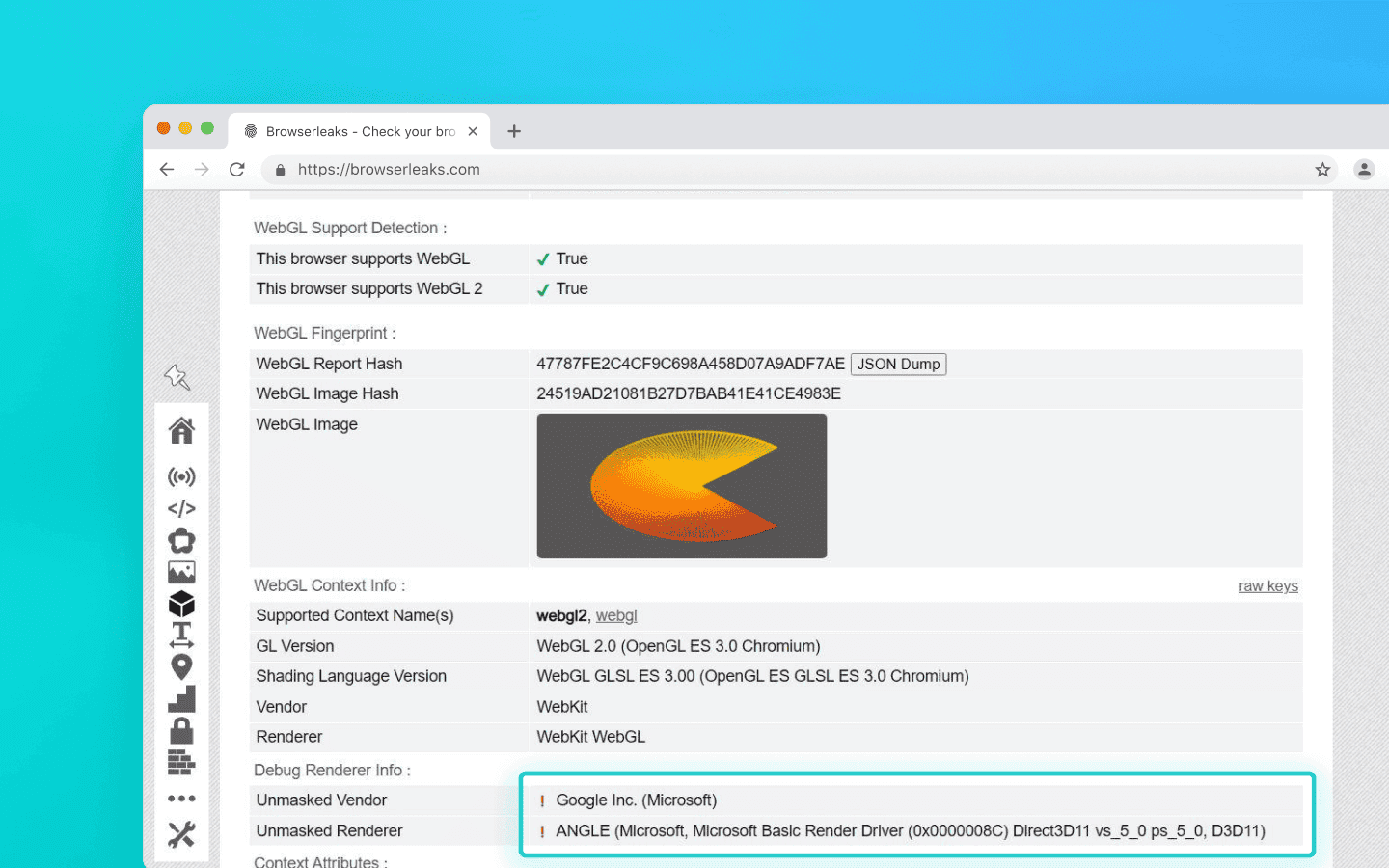

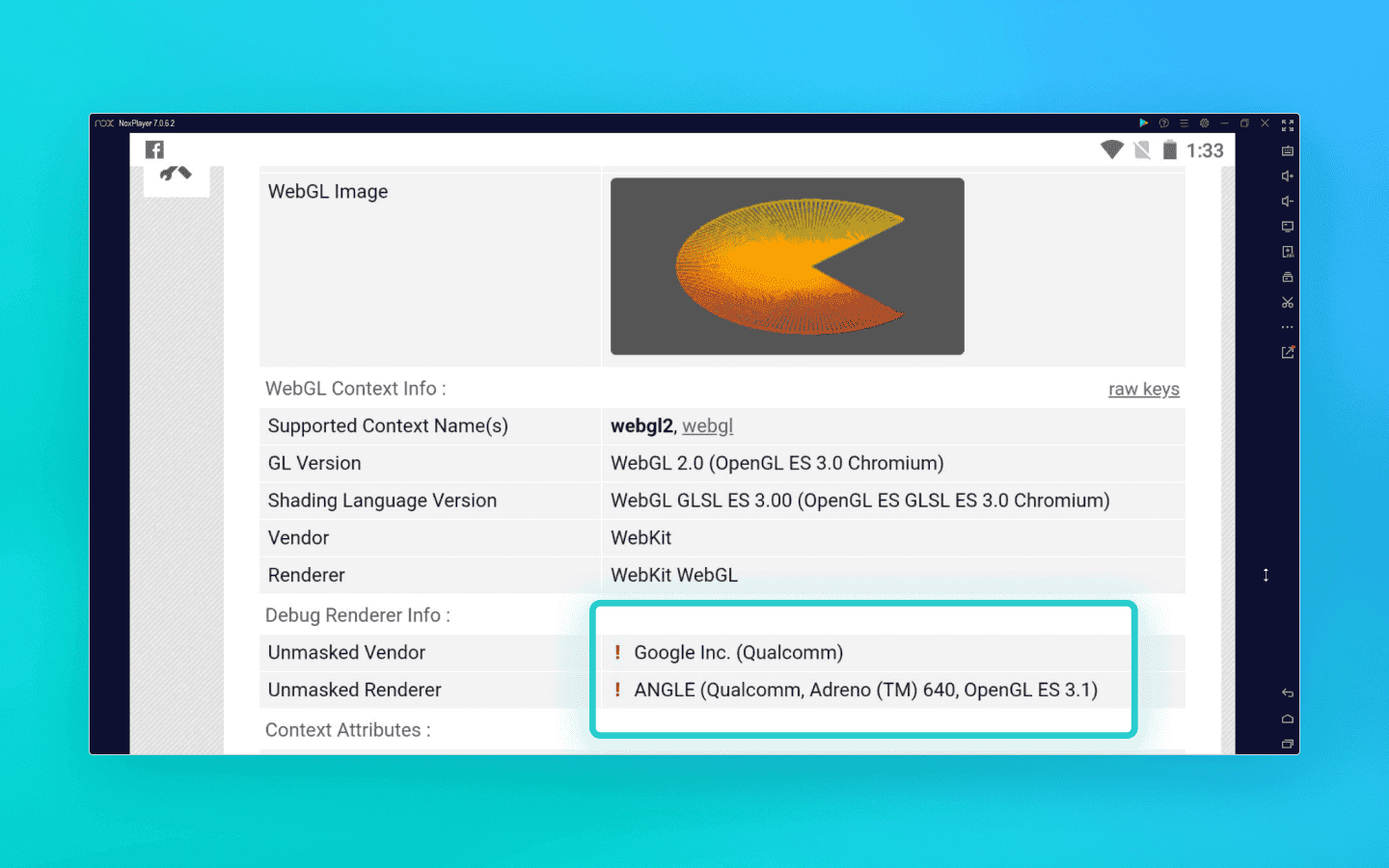

红色感叹号表示检查器检测到了干扰

纹理和管线限制:像 Qualcomm Adreno 或 ARM Mali 这样的移动 GPU 具有严格的硬件限制。例如,

MAX_TEXTURE_SIZE参数传统上比桌面 GPU 更低,尽管如今的旗舰设备在某些方面可能会有重叠。如果反检测浏览器只伪装 GPU 名称,却忽略这些微参数,浏览器就会报告支持巨大到 16384 甚至 32768 像素的桌面纹理。浮点精度:保护算法会查询

getShaderPrecisionFormat方法来测量浮点计算精度。关键细节在于,x86/x64 架构(桌面)和 ARM 架构(移动)处理几何和舍入的方式不同。这些差异来自 GPU、驱动程序和图形 API。在 Canvas 中渲染隐藏的 3D 场景并对结果进行哈希处理(像素指纹识别)可以暴露桌面的光栅化算法。内存限制:移动操作系统通常会对分配给浏览器标签页的 RAM 数量施加更严格的限制。在一台拥有 32 GB RAM 的机器上运行的桌面模拟器可以轻松渲染一个沉重的场景,而这本身就成为行为证据,表明反欺诈系统面对的是桌面设备,而不是智能手机。

脚本的陷阱

简单的方案和扩展是如何试图隐藏这些数学不一致的?它们依赖于通过覆盖原生浏览器函数来进行 JS 注入。

但这会带来另一个问题:调用栈分析。反欺诈系统可以故意触发一个 DOM 错误。隐藏的伪装扩展会拦截这个事件,陷入人为制造的错误,并在 Error 对象的调用栈中留下自己的痕迹,在控制台中暴露内部匿名包装函数或像 VM5:44 这样的条目。

仅仅存在这种绕过手段本身就成了证据。这就是为什么可靠的硬件伪装只能在浏览器源代码深处实现,而不能依赖会暴露自己的 JS 脚本。

低质量方案示例

伪装扩展(User-Agent Switcher):这是一个拥有数百万安装量的经典例子。这些工具只会更改 HTTP 头中的一行。任何基础的反欺诈检查器都能立刻看到,UA 声称自己是

Android / Pixel 7,而navigator.platform仍然返回Win32。当然,这类扩展也完全无视 TLS 指纹和正确的 WebGL 伪装。

UA 声称自己是 Android,而其他参数则清楚地表明这是一台普通桌面机器:这就是 User-Agent Switcher 的工作方式

游戏模拟器(BlueStacks、NoxPlayer、LDPlayer):最常见的错误之一,就是试图用游戏模拟器绕过反欺诈系统。这些模拟器是为性能而构建的,而不是为匿名性而构建的。它们会直接调用你的桌面 GPU 来处理图形。运行在 BlueStacks 或 NoxPlayer 中的浏览器发出的 WebGL 查询,会暴露 NVIDIA 或 AMD 硬件,而不是移动端的 Adreno GPU。

感叹号表示检查器检测到了 JS 注入。截图中,一个移动浏览器正通过 NOX 模拟器运行

裸自动化(Selenium/Puppeteer):为了省钱,人们常常会编写自定义 Python 脚本并结合数据中心代理。但正确的伪装只能在浏览器内核层面实现,而 Selenium 之类的工具无法提供这一点。

地理引擎悖论

廉价的变通方案很容易识破,但即便是专业方案也可能出现指纹不一致。反欺诈系统会利用简单逻辑和地缘政治来抓你。让我们以 iPhone 为例,看看现代保护算法的思考有多深入。

从历史上看,Apple 严格要求 iOS 上所有第三方浏览器都必须使用 WebKit 引擎。试图用桌面 Chrome(Blink/V8)来模拟 iOS,会立即因检查特定的 CSS 规则和 API 而暴露。

2024 年,欧盟出台了反垄断立法,迫使 Apple 允许 iOS 使用第三方浏览器引擎。因此,使用 Blink 进行 iPhone 模拟变得合法。然而,这项法律只适用于欧盟国家。

反欺诈系统开始通过交叉关联来检测不一致:

UA:iOS 上的 Chrome。

JS 引擎:Blink(V8)。

连接 IP 地址:美国、拉丁美洲或亚洲。

结果就是,这种配置文件很可能会被归类为伪造。一个使用 Blink、且位于欧盟之外的真实 iPhone,在正常用户场景中几乎不存在。这就是为什么 Android 通常是更安全、更合理、也更可控的选择。

遥测:物理与数学

现在让我们从地缘政治转向物理。真实的智能手机仍然是一个与人类互动的物理对象。

它的硬件传感器——陀螺仪和加速度计——会持续记录来自设备本身和用户手部的微小运动。基础模拟器会使用带有 Math.random() 的脚本来模仿这种抖动。但高级反欺诈系统可以使用信号分析方法处理这些数据流。AI 很容易区分扁平的人造白噪声与真实 MEMS 传感器和人体脉搏模式所呈现出的复杂谐波物理特性。

当然,并不是每个反欺诈系统都有足够的计算能力来做这种分析,但对于金融科技服务或大型社交媒体等严肃平台,你应该预期它们会这么做。

此外,x86/x64 处理器(桌面)与 ARM 处理器(移动)之间的架构差异,不可避免地不仅体现在图形渲染中,也会体现在计算分析中。保护系统会测量重型加密指令的执行速度和时序,这通常可以用来判断设备的“脑子”是 Intel 或 AMD CPU,还是移动端的 Snapdragon 芯片。

实用层面:为什么反检测浏览器中的移动配置文件仍然适用于 90% 的任务

读完关于陀螺仪频谱分析和 WebGL 数学的内容后,你可能会觉得桌面模拟时代已经结束,所有人都应该赶紧转向基于真实 ARM 设备、更昂贵的移动配置文件方案。但现实一点:只有很小一部分服务拥有足够复杂的反欺诈系统,能够如此深入地检查你的配置文件。

在高质量桌面反检测浏览器中,通过内核级伪装创建的移动配置文件仍然是——而且在很长时间内仍会是——绝大多数任务中最高效、最具经济合理性的解决方案。原因如下:

1. 移动网页并不只是原生应用。是的,如今通过桌面模拟去使用原生 Instagram 或 TikTok 移动应用创建账号确实很痛苦。这些平台使用严格的传感器和架构检查。但移动网站版本受限于浏览器沙箱,无法直接访问底层操作系统遥测数据。如果你的反检测浏览器能在 Chromium 源码深处正确伪装 TLS 指纹、Client Hints、内存限制和 WebGL 参数,那么在移动网页看来,你就像自然流量一样。

2. 电子商务、抓取和市场平台。像 亚马逊、Wildberries、Ozon、票务聚合平台和博彩网站,主要关注干净的 IP 地址、时区和字体一致性,以及没有明显的 JS 规避手段。移动流量通常会从这些平台获得更高的信任分。因此,用移动配置文件去抓取移动布局或做优惠活动猎取,可以降低 CAPTCHA 或账号封禁的概率。对于这类任务,真正基于 ARM 的移动配置文件基本属于过度配置且不必要地昂贵。

3. 可扩展性与成本效益。桌面模拟最大的优势,就是具备高性价比的可扩展性。一台中端服务器就可以运行数百个移动网页配置文件。另一方面,租用真实 ARM 节点或实体智能手机要花费巨大。如果你的需求是通过网页界面做联盟营销、管理 Facebook 或 谷歌 上的广告账户,或者抓取数据,桌面反检测浏览器能提供高得多的 ROI。

结论

你需要清楚地理解自己的目标。如果你要在复杂的原生 APK 应用内自动化操作,那就无法避免使用真实设备,或在真实设备上运行的配置文件。但对于移动网页、广告、抓取和电子商务,高质量反检测浏览器中创建的移动配置文件,仍然是在信任等级与扩展成本之间的理想平衡。

使用Octo Browser维护您的在线匿名性。您真实的数字指纹无法被追踪。

移动模拟的演变

从桌面切换到移动端的最简单方法,就是开发者工具中的一个功能,它可以让你看到网站在移动布局下的样子。然而,重要的是要理解,DevTools 中的移动模式只是一个 UI 调试工具,而不是伪装解决方案。DevTools 不会让你对 Cloudflare 或 DataDome 变得不可见。

工程师和联盟营销人员会使用反检测浏览器进行伪装和多账号操作。反检测解决方案的开发者会投入巨额资源进行深度指纹伪装,从 WebGL 和 Canvas 到在 Chromium 网络栈层面,或通过代理层进行伪装。

提供移动配置文件的反检测浏览器通常可分为两大类:

模拟移动浏览器(但不是真实设备)的反检测浏览器;

模拟真实移动设备的反检测浏览器。

移动配置文件(桌面仿真)

这一类包括大多数经典和高级的反检测浏览器,它们在软件层面模拟移动浏览器。从物理上看,这类反检测浏览器仍然运行在你的桌面 CPU 上,但会伪装其参数,让它们看起来像移动端参数。这涉及拦截并伪装 WebGL 指纹、控制 Canvas 和 WebGL 渲染参数、模拟触摸事件,以及在浏览器网络栈或代理层同步 TLS 签名,使其与移动操作系统相匹配。

对于分析移动流量的反欺诈系统来说,这样的配置文件看起来可以像一个可信的移动客户端。从成本效益角度看,这是一种高效、快速且易于扩展的方法,能够完美覆盖 90% 不需要真实移动设备的任务。

真实移动设备(云手机和设备农场)

这些方案完全放弃了桌面上的软件层伪装,而是为用户提供对物理智能手机或部署在真实 ARM 服务器处理器上的虚拟机的访问。这里不需要模拟传感器行为或移动 GPU,因为一切都在硬件层面上物理发生。这种方法的关键区别在于能够运行原生移动应用。

在对保护系统极为先进的平台上,拥有真实设备上的配置文件是不可或缺的,因为注册或账号准备只能通过官方应用完成(TikTok、Instagram、银行应用)。然而,达到 100% 的真实性是有代价的,无论从字面还是比喻意义上都是如此:这类基础设施更慢、更难配置,而且成本高出许多倍。

反欺诈系统如何识破桌面伪装

由于部署由真实智能手机组成的基础设施在大多数情况下都过于昂贵且速度慢,绝大多数从业者都会使用运行在桌面硬件上的移动配置文件。

反欺诈系统会把联盟营销和抓取的经济性考虑进去。它们的默认假设是:在移动设备伪装背后发现一台 Ubuntu 服务器或一台 Windows 11 家用 PC 的概率极高。

这就是它们主要目标——揭开这层伪装——的原因。但它们究竟是怎么做到的?秘密不在于检查屏幕宽度或 User-Agent,而在于桌面硬件和移动 ARM 芯片之间根本性的架构差异。

TLS 层面的加密冲突

对伪造移动配置文件的仔细审查,早在第一字节 HTML 加载或第一行 JavaScript 执行之前就已经开始了。你甚至可能在建立安全 HTTPS 连接的过程中就被标记,也就是所谓的 TLS 握手。

它是如何工作的? 当你连接到网站时,浏览器会向服务器发送一个公开的 ClientHello 消息,这是一种列出支持的加密算法和扩展的加密问候。这就是根本性的架构差异开始发挥作用的地方。

真实的移动设备会根据其移动操作系统的具体特性来构建 ClientHello 数据包。没错,Android 使用的是类似 Chromium 的栈(就像桌面 Chrome 一样),但移动环境有自己的规则:特定的密码套件、不同的传输参数,以及独特的扩展顺序。桌面模拟器组装这个数据包的方式会略有不同。结果就是,与服务器的握手在物理上会以不同的方式发生。

左侧你可以看到一台伪装成移动设备的桌面的加密指纹,右侧则是在同一台电脑上的正确移动 TLS 数据包

iPhone 模拟甚至更复杂。Apple 的生态系统根本不使用 Chromium 所依赖的 BoringSSL 库。Safari 使用的是 Apple 自己的 TLS 栈,这使它的指纹与基于 Chromium 的浏览器截然不同;它会用完全不同的“加密语言”来构建数据包。如果桌面 Chrome 试图在 socket 层面模仿移动 Safari,它就会制造巨大的指纹不匹配,在反欺诈系统看来会显得非常可笑。

像 Cloudflare 和 Akamai 这样的现代保护系统会使用 JA3 和 JA4 之类的 TLS 指纹识别方法。如果你使用低质量的移动模拟,那么收集这些指纹的强力反欺诈系统会立刻注意到不一致:

在应用层,User-Agent 声称自己是运行在 Android 上的移动版 Chrome。

在传输层,数据包结构暴露出它实际上是一个运行在 Windows 上的桌面浏览器。

单纯的 JS 注入或 HTTP 头伪装在这里都不会有帮助,因为它们作用于应用层,无法改变浏览器二进制文件打开 socket 的方式。

像 Octo Browser 这样的高质量反检测浏览器,会在源代码层面修改 Chromium 的网络栈。它们强制桌面引擎以与真实移动设备完全相同的方式构建底层加密数据包。

硬件泄露与着色器数学:你的 GPU 如何暴露你

让我们从网络层转到图形渲染。掩饰桌面硬件最简单、最原始的方法,就是拦截对 WebGL API 的 JavaScript 调用,换句话说,让浏览器返回一个移动 GPU 的名称,而不是你的桌面显卡。

问题在于,现代反欺诈系统很早以前就不再信任纯文本了。高级系统会验证图形管线的数学与架构限制,以确认设备是否真的属于移动设备。它们是怎么检查的?

红色感叹号表示检查器检测到了干扰

纹理和管线限制:像 Qualcomm Adreno 或 ARM Mali 这样的移动 GPU 具有严格的硬件限制。例如,

MAX_TEXTURE_SIZE参数传统上比桌面 GPU 更低,尽管如今的旗舰设备在某些方面可能会有重叠。如果反检测浏览器只伪装 GPU 名称,却忽略这些微参数,浏览器就会报告支持巨大到 16384 甚至 32768 像素的桌面纹理。浮点精度:保护算法会查询

getShaderPrecisionFormat方法来测量浮点计算精度。关键细节在于,x86/x64 架构(桌面)和 ARM 架构(移动)处理几何和舍入的方式不同。这些差异来自 GPU、驱动程序和图形 API。在 Canvas 中渲染隐藏的 3D 场景并对结果进行哈希处理(像素指纹识别)可以暴露桌面的光栅化算法。内存限制:移动操作系统通常会对分配给浏览器标签页的 RAM 数量施加更严格的限制。在一台拥有 32 GB RAM 的机器上运行的桌面模拟器可以轻松渲染一个沉重的场景,而这本身就成为行为证据,表明反欺诈系统面对的是桌面设备,而不是智能手机。

脚本的陷阱

简单的方案和扩展是如何试图隐藏这些数学不一致的?它们依赖于通过覆盖原生浏览器函数来进行 JS 注入。

但这会带来另一个问题:调用栈分析。反欺诈系统可以故意触发一个 DOM 错误。隐藏的伪装扩展会拦截这个事件,陷入人为制造的错误,并在 Error 对象的调用栈中留下自己的痕迹,在控制台中暴露内部匿名包装函数或像 VM5:44 这样的条目。

仅仅存在这种绕过手段本身就成了证据。这就是为什么可靠的硬件伪装只能在浏览器源代码深处实现,而不能依赖会暴露自己的 JS 脚本。

低质量方案示例

伪装扩展(User-Agent Switcher):这是一个拥有数百万安装量的经典例子。这些工具只会更改 HTTP 头中的一行。任何基础的反欺诈检查器都能立刻看到,UA 声称自己是

Android / Pixel 7,而navigator.platform仍然返回Win32。当然,这类扩展也完全无视 TLS 指纹和正确的 WebGL 伪装。

UA 声称自己是 Android,而其他参数则清楚地表明这是一台普通桌面机器:这就是 User-Agent Switcher 的工作方式

游戏模拟器(BlueStacks、NoxPlayer、LDPlayer):最常见的错误之一,就是试图用游戏模拟器绕过反欺诈系统。这些模拟器是为性能而构建的,而不是为匿名性而构建的。它们会直接调用你的桌面 GPU 来处理图形。运行在 BlueStacks 或 NoxPlayer 中的浏览器发出的 WebGL 查询,会暴露 NVIDIA 或 AMD 硬件,而不是移动端的 Adreno GPU。

感叹号表示检查器检测到了 JS 注入。截图中,一个移动浏览器正通过 NOX 模拟器运行

裸自动化(Selenium/Puppeteer):为了省钱,人们常常会编写自定义 Python 脚本并结合数据中心代理。但正确的伪装只能在浏览器内核层面实现,而 Selenium 之类的工具无法提供这一点。

地理引擎悖论

廉价的变通方案很容易识破,但即便是专业方案也可能出现指纹不一致。反欺诈系统会利用简单逻辑和地缘政治来抓你。让我们以 iPhone 为例,看看现代保护算法的思考有多深入。

从历史上看,Apple 严格要求 iOS 上所有第三方浏览器都必须使用 WebKit 引擎。试图用桌面 Chrome(Blink/V8)来模拟 iOS,会立即因检查特定的 CSS 规则和 API 而暴露。

2024 年,欧盟出台了反垄断立法,迫使 Apple 允许 iOS 使用第三方浏览器引擎。因此,使用 Blink 进行 iPhone 模拟变得合法。然而,这项法律只适用于欧盟国家。

反欺诈系统开始通过交叉关联来检测不一致:

UA:iOS 上的 Chrome。

JS 引擎:Blink(V8)。

连接 IP 地址:美国、拉丁美洲或亚洲。

结果就是,这种配置文件很可能会被归类为伪造。一个使用 Blink、且位于欧盟之外的真实 iPhone,在正常用户场景中几乎不存在。这就是为什么 Android 通常是更安全、更合理、也更可控的选择。

遥测:物理与数学

现在让我们从地缘政治转向物理。真实的智能手机仍然是一个与人类互动的物理对象。

它的硬件传感器——陀螺仪和加速度计——会持续记录来自设备本身和用户手部的微小运动。基础模拟器会使用带有 Math.random() 的脚本来模仿这种抖动。但高级反欺诈系统可以使用信号分析方法处理这些数据流。AI 很容易区分扁平的人造白噪声与真实 MEMS 传感器和人体脉搏模式所呈现出的复杂谐波物理特性。

当然,并不是每个反欺诈系统都有足够的计算能力来做这种分析,但对于金融科技服务或大型社交媒体等严肃平台,你应该预期它们会这么做。

此外,x86/x64 处理器(桌面)与 ARM 处理器(移动)之间的架构差异,不可避免地不仅体现在图形渲染中,也会体现在计算分析中。保护系统会测量重型加密指令的执行速度和时序,这通常可以用来判断设备的“脑子”是 Intel 或 AMD CPU,还是移动端的 Snapdragon 芯片。

实用层面:为什么反检测浏览器中的移动配置文件仍然适用于 90% 的任务

读完关于陀螺仪频谱分析和 WebGL 数学的内容后,你可能会觉得桌面模拟时代已经结束,所有人都应该赶紧转向基于真实 ARM 设备、更昂贵的移动配置文件方案。但现实一点:只有很小一部分服务拥有足够复杂的反欺诈系统,能够如此深入地检查你的配置文件。

在高质量桌面反检测浏览器中,通过内核级伪装创建的移动配置文件仍然是——而且在很长时间内仍会是——绝大多数任务中最高效、最具经济合理性的解决方案。原因如下:

1. 移动网页并不只是原生应用。是的,如今通过桌面模拟去使用原生 Instagram 或 TikTok 移动应用创建账号确实很痛苦。这些平台使用严格的传感器和架构检查。但移动网站版本受限于浏览器沙箱,无法直接访问底层操作系统遥测数据。如果你的反检测浏览器能在 Chromium 源码深处正确伪装 TLS 指纹、Client Hints、内存限制和 WebGL 参数,那么在移动网页看来,你就像自然流量一样。

2. 电子商务、抓取和市场平台。像 亚马逊、Wildberries、Ozon、票务聚合平台和博彩网站,主要关注干净的 IP 地址、时区和字体一致性,以及没有明显的 JS 规避手段。移动流量通常会从这些平台获得更高的信任分。因此,用移动配置文件去抓取移动布局或做优惠活动猎取,可以降低 CAPTCHA 或账号封禁的概率。对于这类任务,真正基于 ARM 的移动配置文件基本属于过度配置且不必要地昂贵。

3. 可扩展性与成本效益。桌面模拟最大的优势,就是具备高性价比的可扩展性。一台中端服务器就可以运行数百个移动网页配置文件。另一方面,租用真实 ARM 节点或实体智能手机要花费巨大。如果你的需求是通过网页界面做联盟营销、管理 Facebook 或 谷歌 上的广告账户,或者抓取数据,桌面反检测浏览器能提供高得多的 ROI。

结论

你需要清楚地理解自己的目标。如果你要在复杂的原生 APK 应用内自动化操作,那就无法避免使用真实设备,或在真实设备上运行的配置文件。但对于移动网页、广告、抓取和电子商务,高质量反检测浏览器中创建的移动配置文件,仍然是在信任等级与扩展成本之间的理想平衡。

随时获取最新的Octo Browser新闻

通过点击按钮,您同意我们的 隐私政策。

随时获取最新的Octo Browser新闻

通过点击按钮,您同意我们的 隐私政策。

随时获取最新的Octo Browser新闻

通过点击按钮,您同意我们的 隐私政策。