Como funcionam os verificadores de anonimato Pixelscan, BrowserLeaks, Whoer e CreepJS

07/04/2026

Markus_automation

Expert in data parsing and automation

Nos últimos anos, a abordagem à privacidade digital mudou significativamente. As plataformas online começaram a rastrear o comportamento do usuário de forma muito mais rigorosa e a implementar ativamente tecnologias de identificação. Uma das mais importantes dessas tecnologias é a impressão digital do navegador, um método que permite identificar um usuário pelas características únicas do seu dispositivo e navegador.

Ao contrário dos cookies, o fingerprinting funciona de forma passiva: o sistema consulta silenciosamente dezenas de parâmetros de API do navegador, desde as fontes instaladas até a GPU, e constrói uma assinatura digital única que sobrevive tanto à limpeza de cache quanto às mudanças de endereço IP.

À medida que a tecnologia de fingerprinting de navegador evoluiu, começaram a surgir serviços especializados para avaliá-la, conhecidos como checkers. Eles permitem testar rapidamente e ver o quão único o seu navegador parece e quais dados ele expõe. No entanto, muitos usuários percebem erroneamente os resultados dessas verificações como uma medida final e objetiva de anonimato. Neste artigo, vamos examinar a arquitetura dos principais checkers, explorar exatamente o que eles verificam e determinar se seus resultados podem ser considerados abrangentes.

Índice

A melhor maneira de permanecer anônimo online é alterar não apenas seu endereço IP, mas também a impressão digital do navegador.

Experimente o Octo Browser.

O básico: Whoer e anonimato de rede

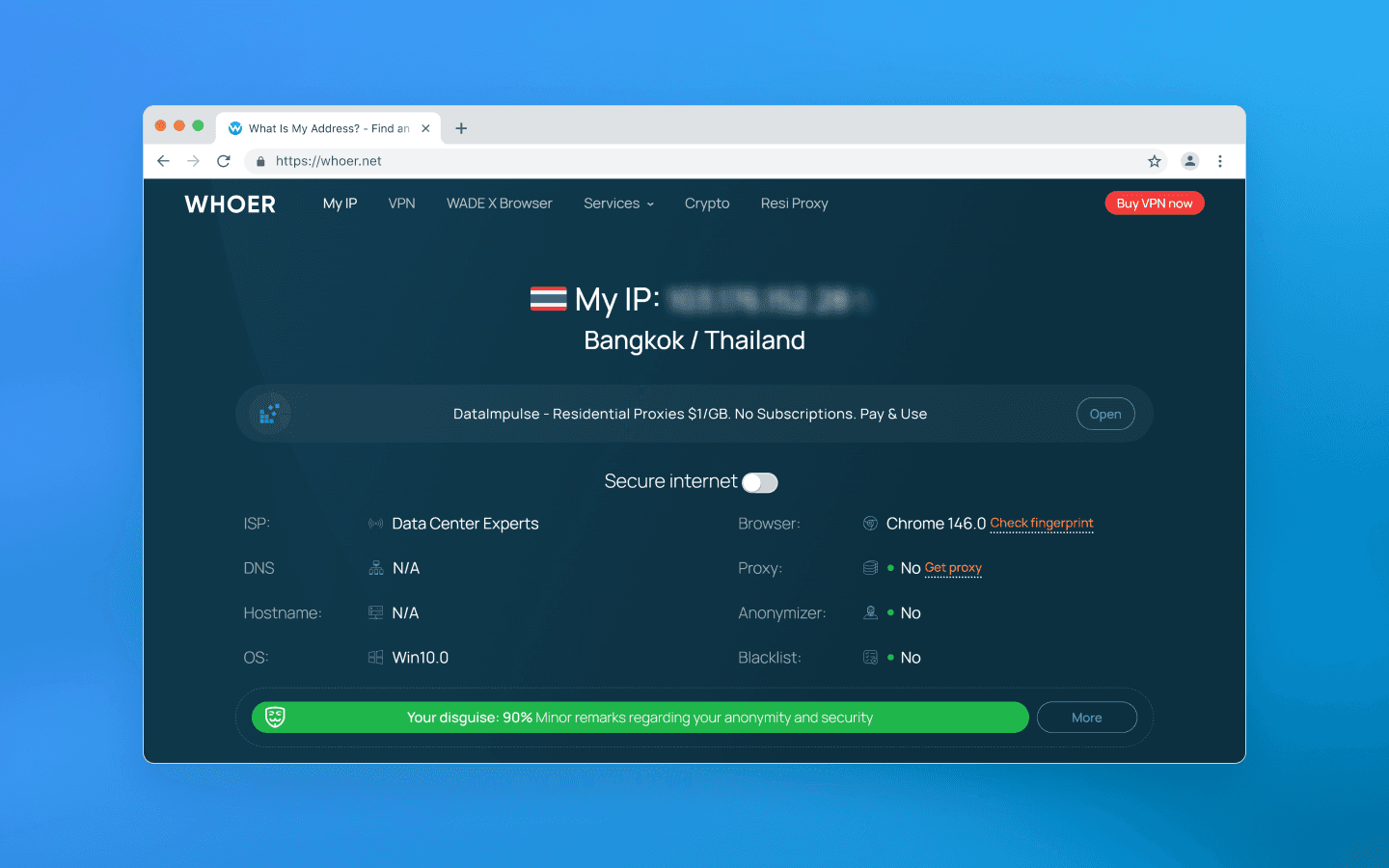

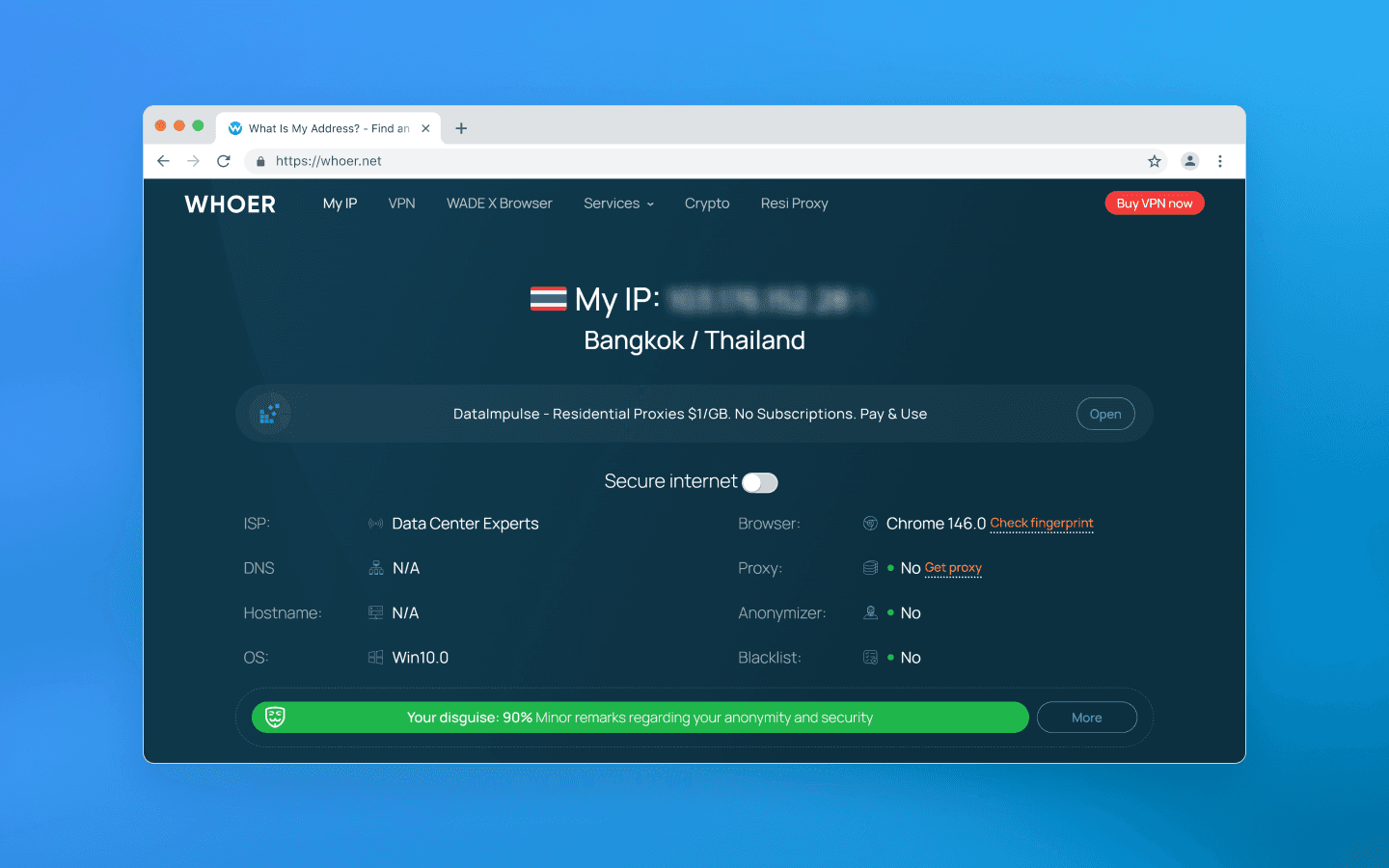

Whoer é um dos verificadores mais simples. Você abre o site, e ele mostra todas as informações sobre sua conexão de Internet e navegador, do endereço IP ao horário do sistema.

Ele geralmente é usado para garantir que uma VPN, proxy ou navegador antidetecção esteja configurado corretamente e não vaze dados reais. O Whoer não analisa renderização de GPU nem outros parâmetros em nível de hardware; em vez disso, ele foca na identidade visível, ou seja, parâmetros de rede que sua conexão expõe abertamente ao servidor.

O que é verificado:

Geoconsistência: se seu perfil imita um residente da Califórnia, o Whoer verifica se o IP pertence a um pool de endereços dos EUA e se o fuso horário do sistema corresponde ao estado declarado. Ele também compara as configurações de horário e idioma do sistema com o horário real no fuso do IP.

Vazamentos de DNS: o Whoer verifica se suas solicitações para sites estão sendo roteadas pelo seu provedor residencial real de Internet em vez da VPN ou proxy configurado.

WebRTC: o Whoer tenta recuperar seu endereço IP local e público real por meio de conexões peer-to-peer do navegador e detectar vazamentos de IP via WebRTC.

Impressão digital básica do navegador: o Whoer verifica a versão do SO, versão do navegador, se o JavaScript está habilitado, plugins instalados e parâmetros básicos de tela.

O Whoer se posiciona como um scanner universal de anonimato e segurança para um público amplo. Seu principal recurso é fornecer uma resposta rápida e clara para a pergunta de como os sites veem você.

O Whoer gamificou o processo de apresentação de dados e introduziu sua própria pontuação percentual de anonimato. Ele avalia sua falsificação em uma escala de 100 pontos. Em 90–100%, você parece um usuário comum do país declarado. Se o resultado ficar em torno de 40–70%, o serviço destaca alertas em vermelho ou amarelo, mostrando quais parâmetros expõem você e dando dicas de como corrigi-los (por exemplo, desativar WebRTC ou mudar o fuso horário do sistema).

No entanto, o Whoer não se aprofunda além disso; é para isso que outros serviços existem. Dito isso, se você precisa verificar rapidamente se seus proxies têm vazamentos de rede, o Whoer lida perfeitamente com essa tarefa.

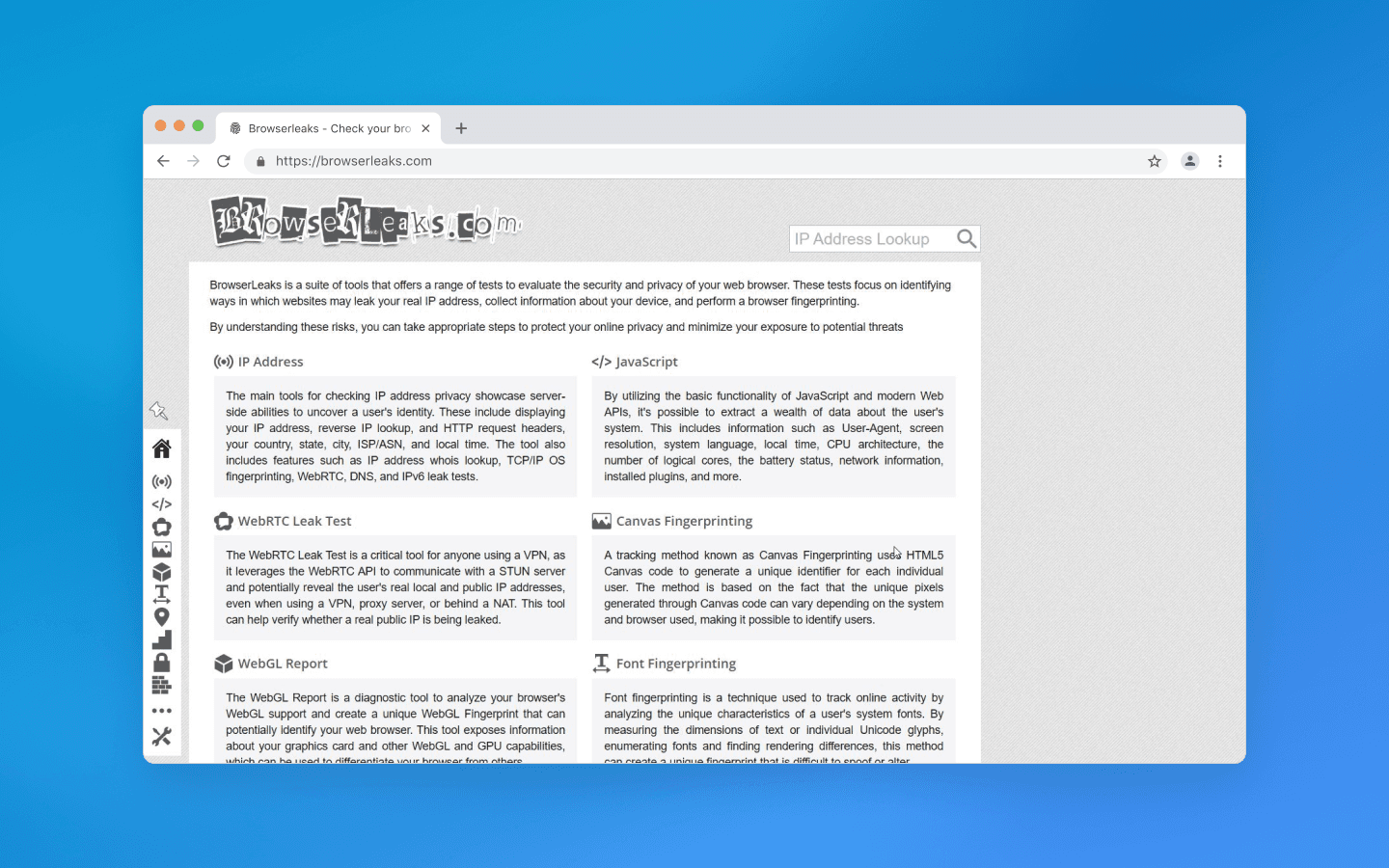

Auditoria profunda: BrowserLeaks e entropia de hardware

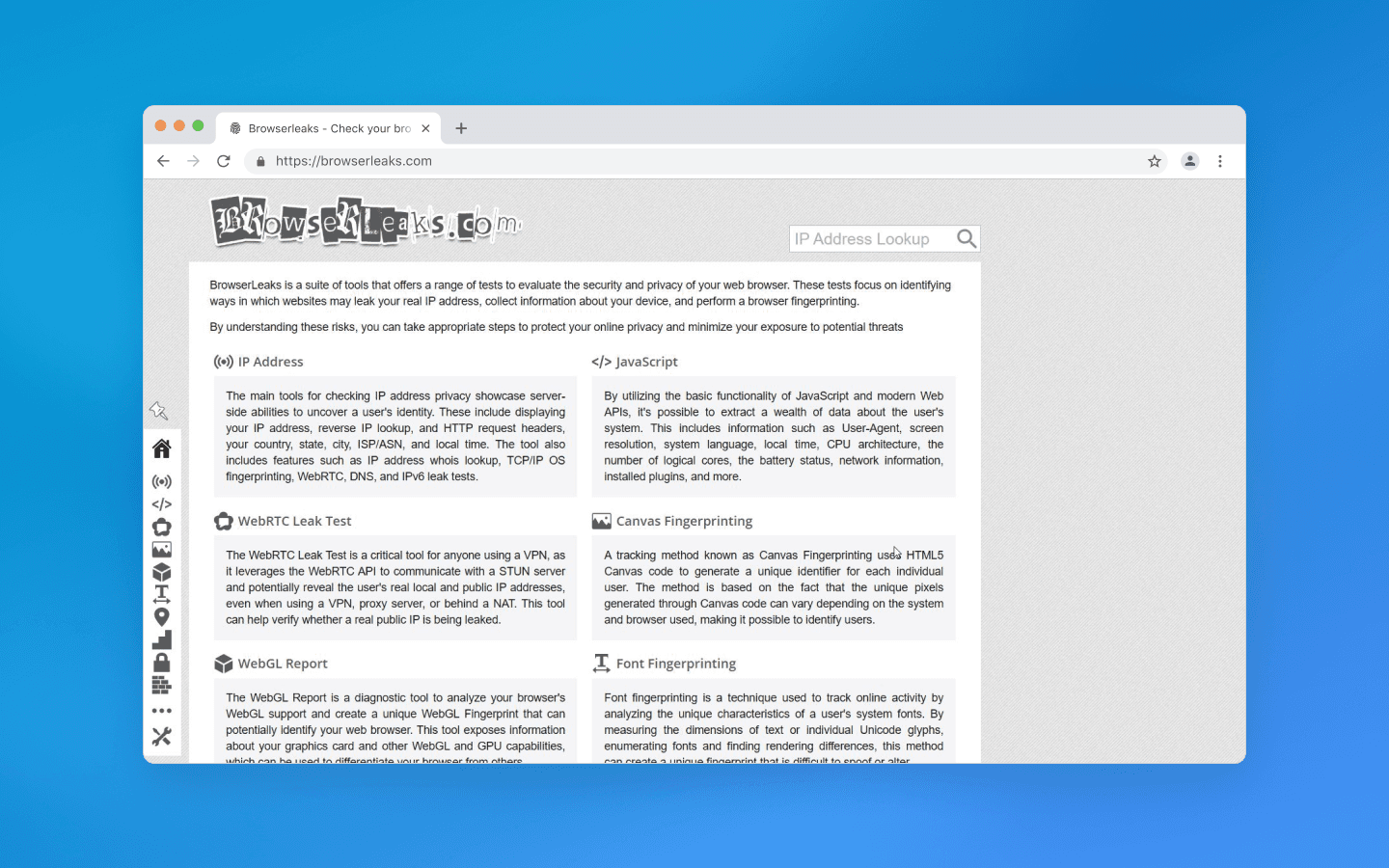

Enquanto o Whoer realiza uma verificação básica de parâmetros de rede e fornece uma pontuação geral de anonimato, o BrowserLeaks vai muito mais fundo e é focado em análise técnica. O serviço coleta e exibe uma ampla variedade de parâmetros relacionados ao navegador, dispositivo e ambiente de execução.

Ao mesmo tempo, essa solução não dá avaliações, ela simplesmente mostra valores reais, os dados que quase qualquer site pode coletar sobre seu navegador. Interpretar esses parâmetros exige entendimento técnico.

Entre outras coisas, o BrowserLeaks verifica parâmetros de renderização gráfica (por exemplo, via Canvas e WebGL), analisa processamento de áudio, detecta fontes do sistema disponíveis e coleta várias características de rede e do sistema que podem ser usadas para formar uma impressão digital do navegador.

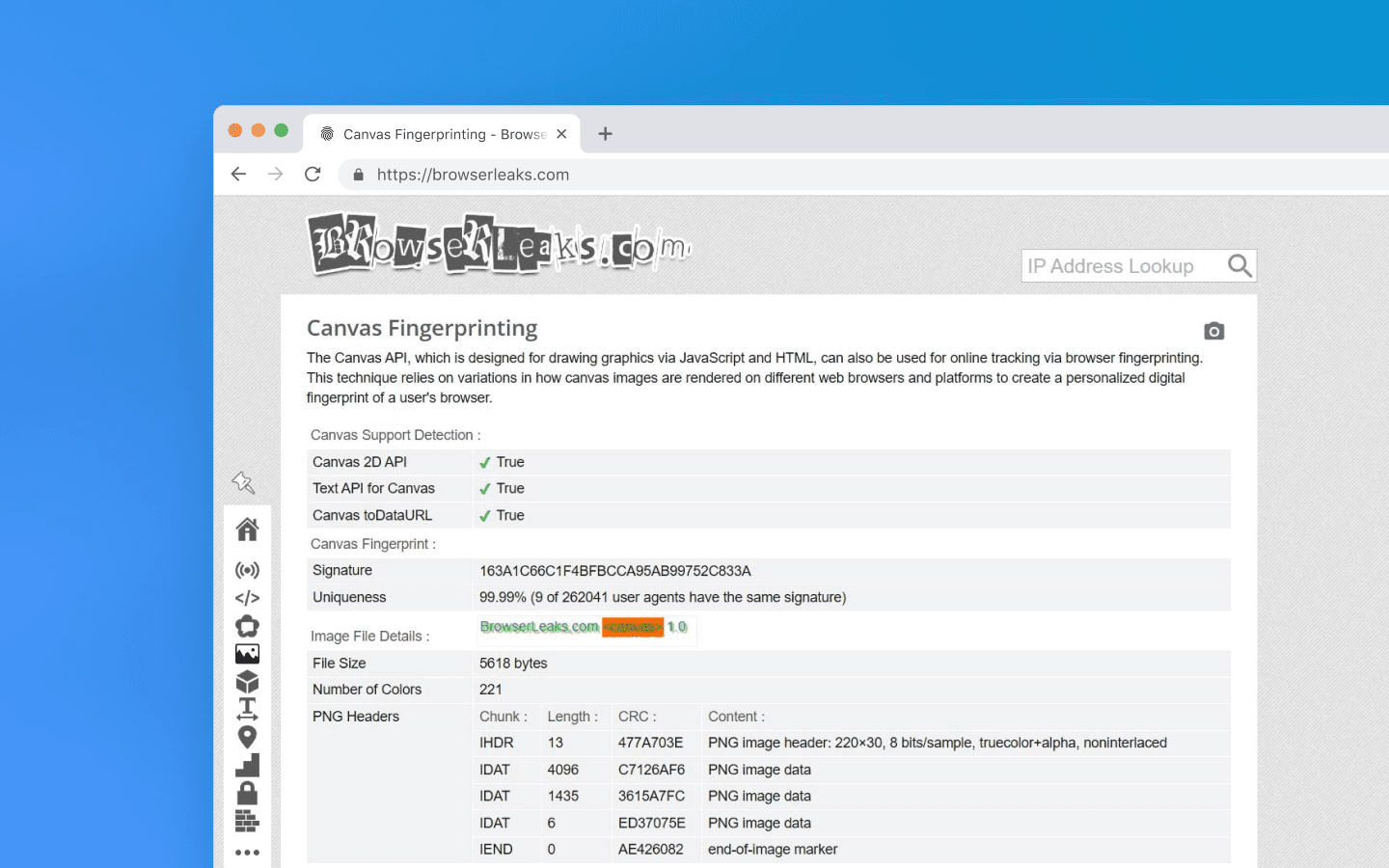

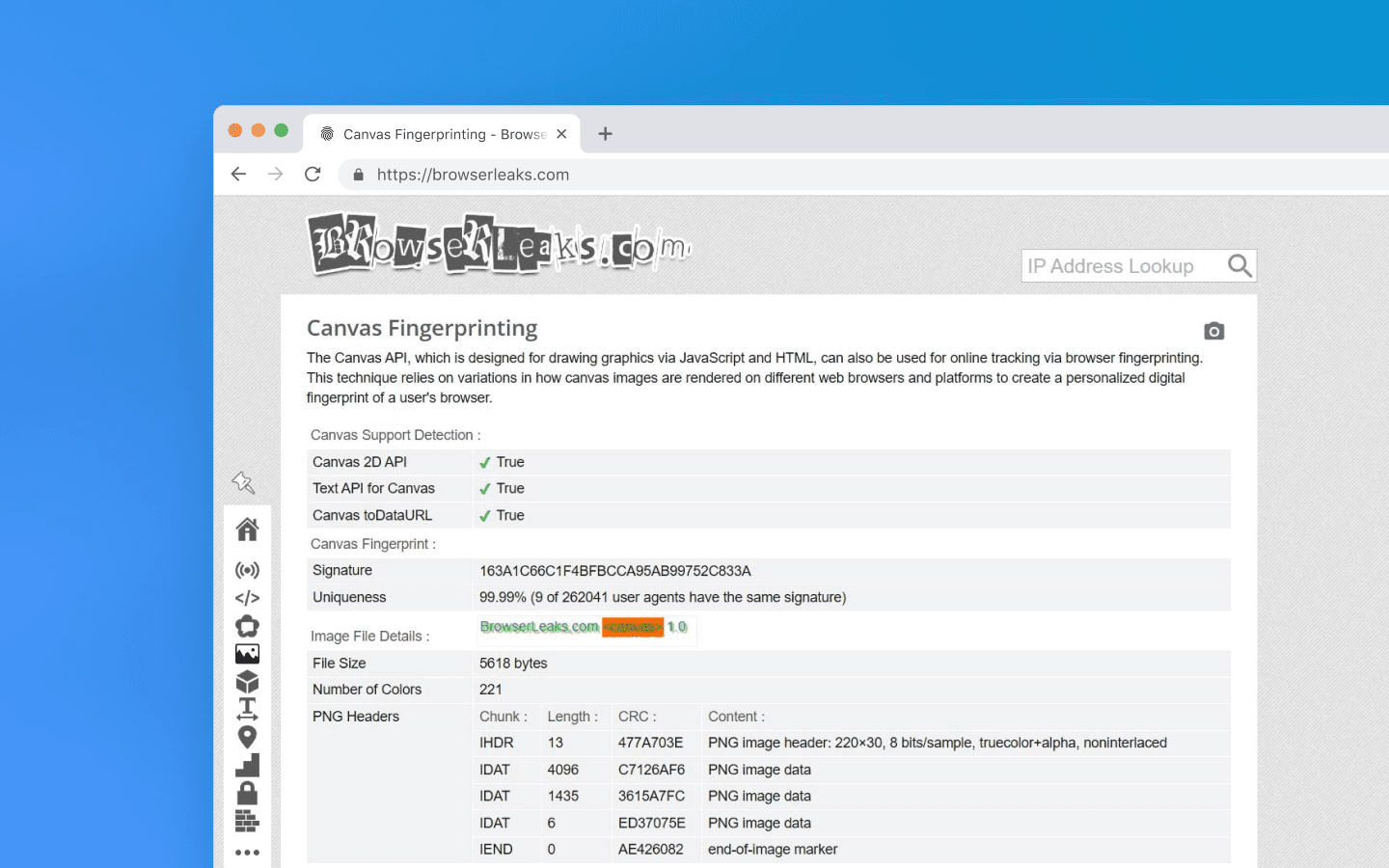

Impressão digital de Canvas

Impressão digital de Canvas é o método de rastreamento por hardware mais conhecido e difundido, que o BrowserLeaks reproduz facilmente.

Ele fornece ao navegador um comando oculto para renderizar uma imagem complexa em um elemento <canvas> invisível. Normalmente, isso é uma string de texto com fontes específicas, sobreposições de sombra e cores contrastantes semitransparentes que se cruzam. Com base no resultado da renderização, o verificador infere seu navegador e sistema operacional.

Diferentemente de cookies, que são fáceis de excluir, ou de um endereço IP, que é fácil de mudar, uma impressão digital de Canvas se baseia nos parâmetros físicos do seu dispositivo. Ela sobrevive à limpeza de cache, mudanças de fuso horário e modo anônimo.

Se, por exemplo, você criar várias contas em um serviço usando o mesmo dispositivo, apenas mudar proxies fará com que o Canvas vincule todas elas em uma única cadeia. O hardware é o mesmo, então o hash da imagem corresponderá todas as vezes.

Sistemas operacionais diferentes usam seus próprios algoritmos de suavização de fonte (ClearType no Windows, Quartz no macOS, FreeType no Linux), o que afeta a saída final. Drivers de GPUs diferentes também arredondam pixels de forma diferente e tratam cálculos de ponto flutuante à sua maneira ao mesclar camadas e sombras. Junto, isso forma um Canvas único.

O mito da multiplataforma

Vamos simular a seguinte situação: você cria um perfil em um navegador antidetecção e escolhe macOS nas configurações de perfil, embora seu dispositivo execute Windows.

Seu navegador antidetecção altera o User-Agent, injeta os cabeçalhos corretos de navigator.platform (MacIntel) e ajusta a resolução de tela para os padrões do Mac. Mas quando uma renderização de Canvas é solicitada, o verificador mostra seu Windows real. Por que isso acontece?

A grande maioria dos navegadores antidetecção é construída sobre Chromium. A renderização gráfica ali é feita pelo mecanismo Skia. Mas, para renderizar fontes e sombras, o Skia chama APIs de baixo nível do seu sistema operacional.

No Windows, ele usa DirectWrite e o algoritmo ClearType.

No macOS, ele usa CoreText e Quartz, o mecanismo de renderização fechado da Apple.

Para que seu navegador antidetecção baseado em Windows renderize Canvas como um Mac renderizaria, os desenvolvedores teriam que remover chamadas DirectWrite do navegador e de alguma forma incorporar o código fechado e proprietário da Apple, vinculado à arquitetura de processador deles. Isso é tecnicamente impossível.

Se você já leu a documentação de navegador antidetecção, talvez tenha notado que ela frequentemente recomenda usar o mesmo sistema operacional que o real. Raramente explica o motivo.

Tecnicamente falando, porém, existe uma alternativa: você pode desativar a aceleração de hardware da GPU, e a CPU renderiza a imagem via biblioteca SwiftShader do Google. Sim, você terá um hash de Canvas diferente, mas se abrir a seção WebGL no BrowserLeaks, o Unmasked Renderer mostrará SwiftShader em vez de uma GPU. No entanto, usuários comuns não desativam a aceleração de hardware, então isso chamará a atenção dos sistemas antifraude de qualquer forma.

Além do Canvas, o BrowserLeaks permite verificar um grande número de outros parâmetros. Os dados que ele mostra são exatamente o que qualquer site que você visita pode ver. O ponto principal é interpretar esses valores corretamente e entender onde eles revelam seu dispositivo real.

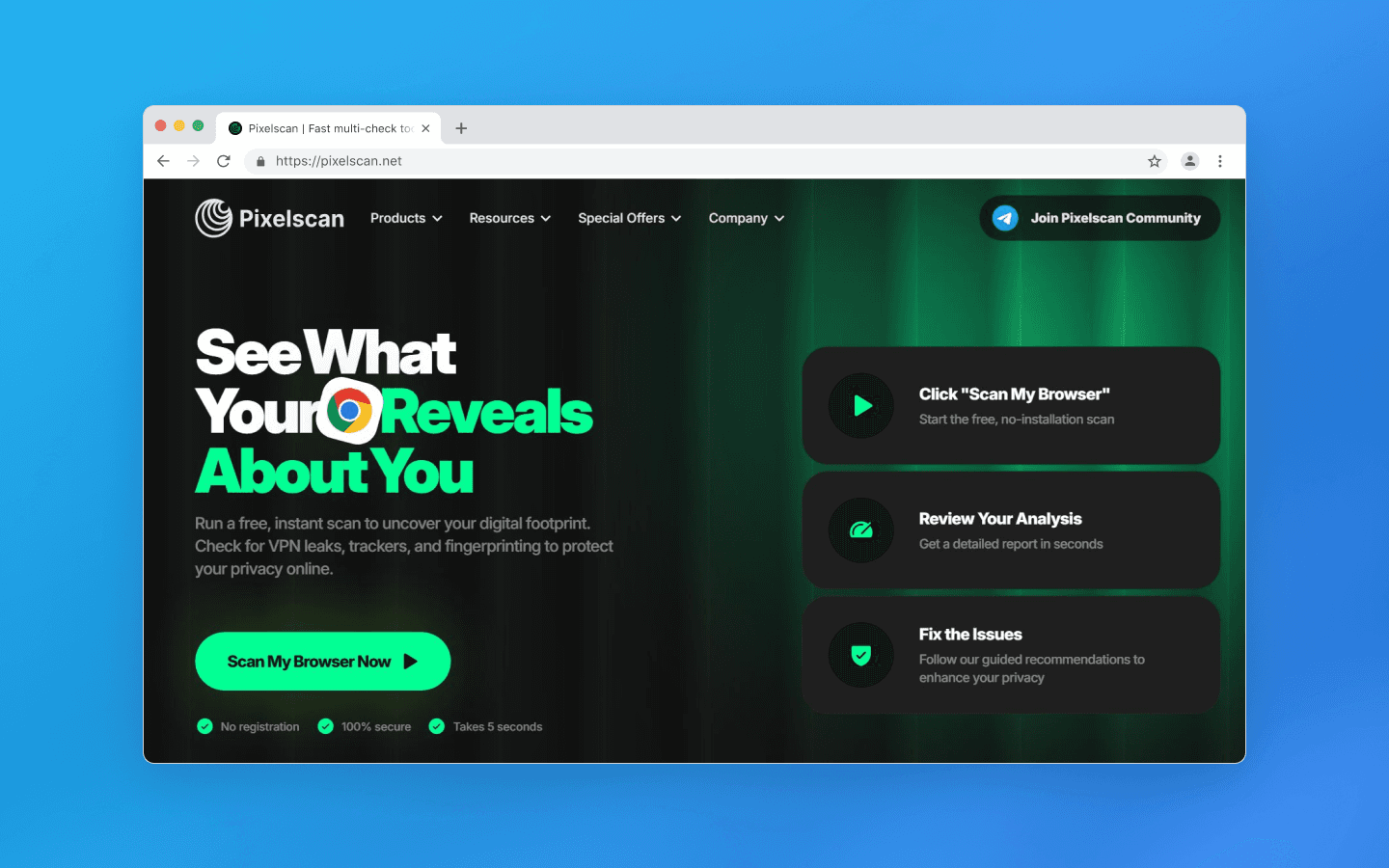

Polícia de consistência: Pixelscan

Enquanto o BrowserLeaks mostra o que você tem, o Pixelscan verifica se você está mentindo. Sistemas antifraude modernos não banem você pela exclusividade da impressão digital (milhões de usuários legítimos podem ser únicos), mas por contradições lógicas dentro da impressão digital. Por exemplo, se seu User-Agent diz Windows, mas navigator.platform retorna Linux, o Pixelscan mostrará um erro.

O Octo Browser permite definir quaisquer valores para hardwareConcurrency (número de núcleos de CPU) e deviceMemory (tamanho de RAM). Mas, na realidade, esses parâmetros são correlacionados.

Ou, por exemplo, as configurações do seu perfil especificam uma resolução de tela de 1920×1080. Mas o script do Pixelscan vê que a viewport do navegador também é exatamente 1920×1080. Para um usuário comum, parte da tela é sempre ocupada pela barra de tarefas do Windows, moldura do navegador ou abas.

Quando você abre um Chrome local limpo sem extensões, o PixelScan pode às vezes mostrar status Inconsistent. Pode haver vários motivos para isso, mas a maioria está relacionada à dessincronização de dados:

Dinâmica de rede. Você trocou de Wi-Fi para LTE, ou o sistema mudou o fuso horário.

Navegadores focados em privacidade. Brave ou extensões como uBlock restringem APIs agressivamente em nome da privacidade, quebrando a coerência natural da impressão digital.

Realocação. Você se mudou para outra região, mas o fuso horário do seu dispositivo não mudou. O verificador vê uma incompatibilidade entre o horário do IP e o horário do dispositivo.

O Pixelscan compara o horário do seu sistema com o fuso horário determinado a partir do seu endereço IP usando seu próprio banco de dados de geolocalização. No entanto, bancos de dados de GeoIP (MaxMind, IP2Location etc.) podem conter dados desatualizados ou imprecisos, e cada serviço usa sua própria versão. Se o Pixelscan determinar incorretamente o país, sua verificação de horário também será baseada na região errada. Portanto, os resultados do Pixelscan não devem ser considerados absolutos devido a possíveis discrepâncias em bancos geo.

As principais vantagens do Pixelscan incluem:

Abrangência. O verificador não apenas observa parâmetros de impressão digital individualmente, mas analisa sua coerência e consistência. Isso é exatamente o que os sistemas antifraude do Facebook, Google e Amazon fazem.

Detecção de automação. O Pixelscan é excelente para detectar rastros de frameworks de automação como Puppeteer ou Playwright, frequentemente usados para construir bots.

Impressões digitais reais. O Pixelscan compara seu hash de Canvas com um enorme banco de dados de dispositivos reais. Se seu hash for 100% único, ou seja, ninguém mais no mundo o tem, isso é um mau sinal. Um bom perfil deve se misturar à multidão, não se destacar como algo único.

O Pixelscan é uma excelente ferramenta de treinamento, mas é importante lembrar que o objetivo de um navegador antidetecção não é obter marcações verdes em um verificador, e sim ausência de banimentos no seu serviço-alvo. Às vezes, um perfil com alguns alertas dura mais do que uma conta perfeita, porém suspeitamente estéril.

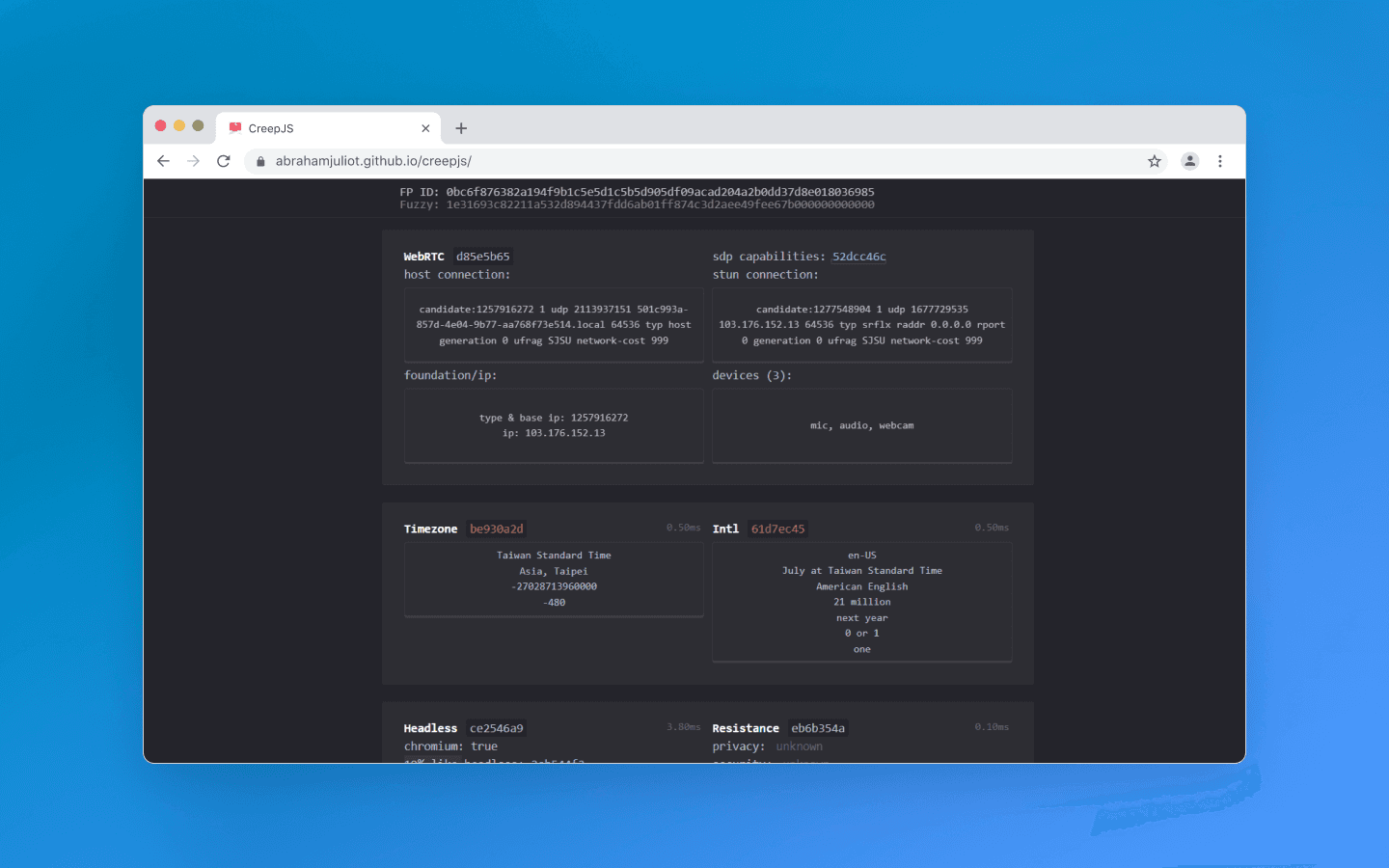

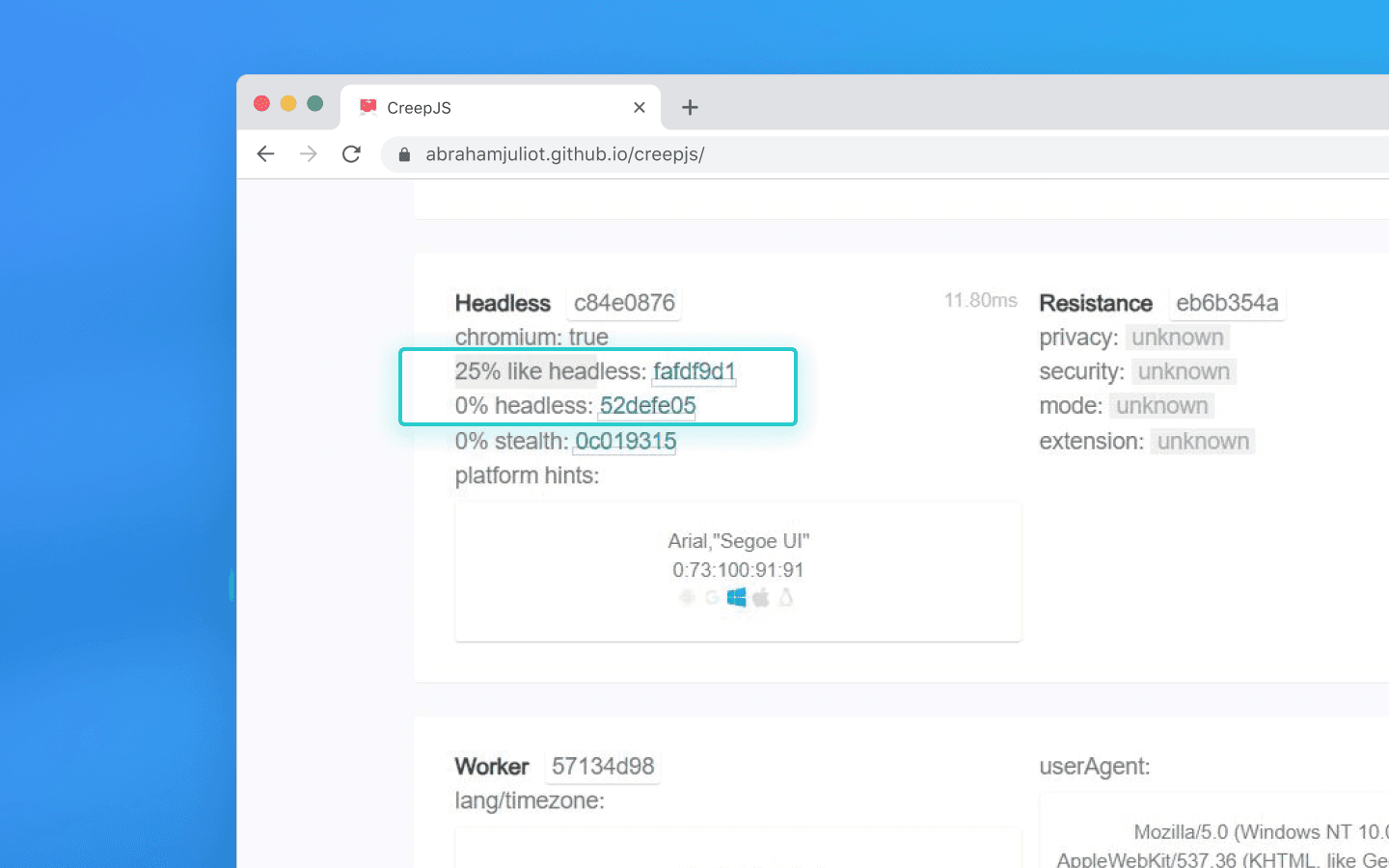

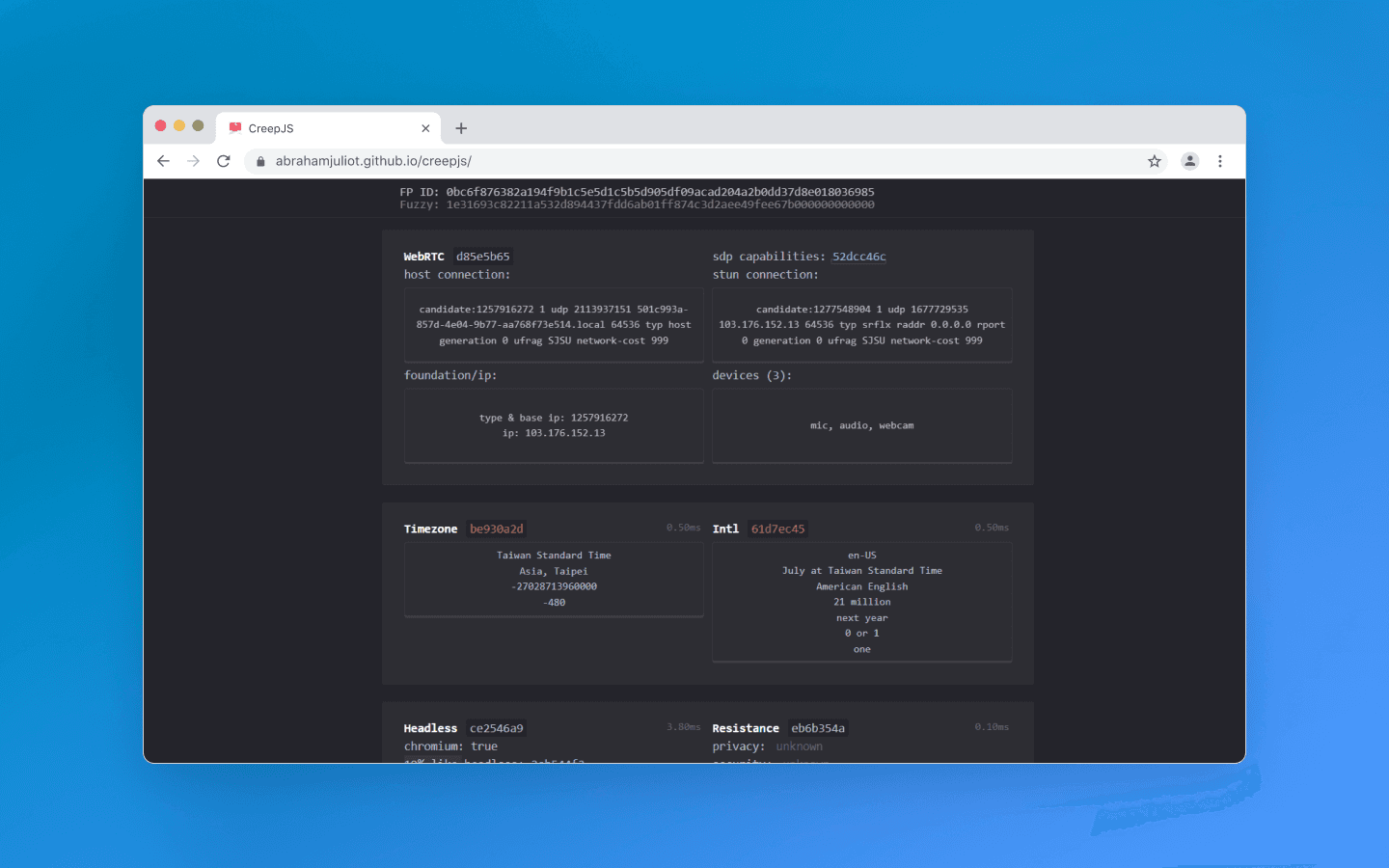

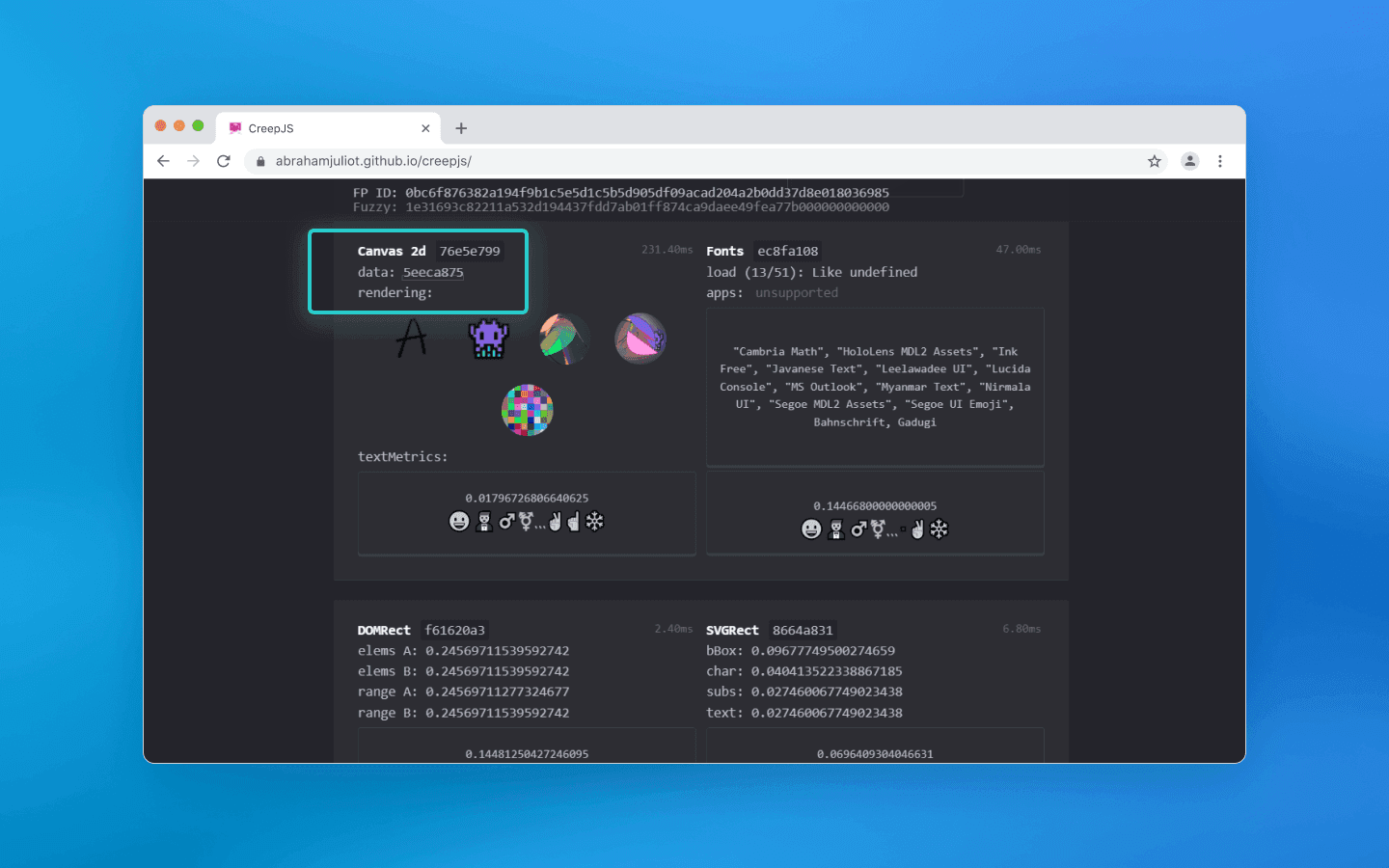

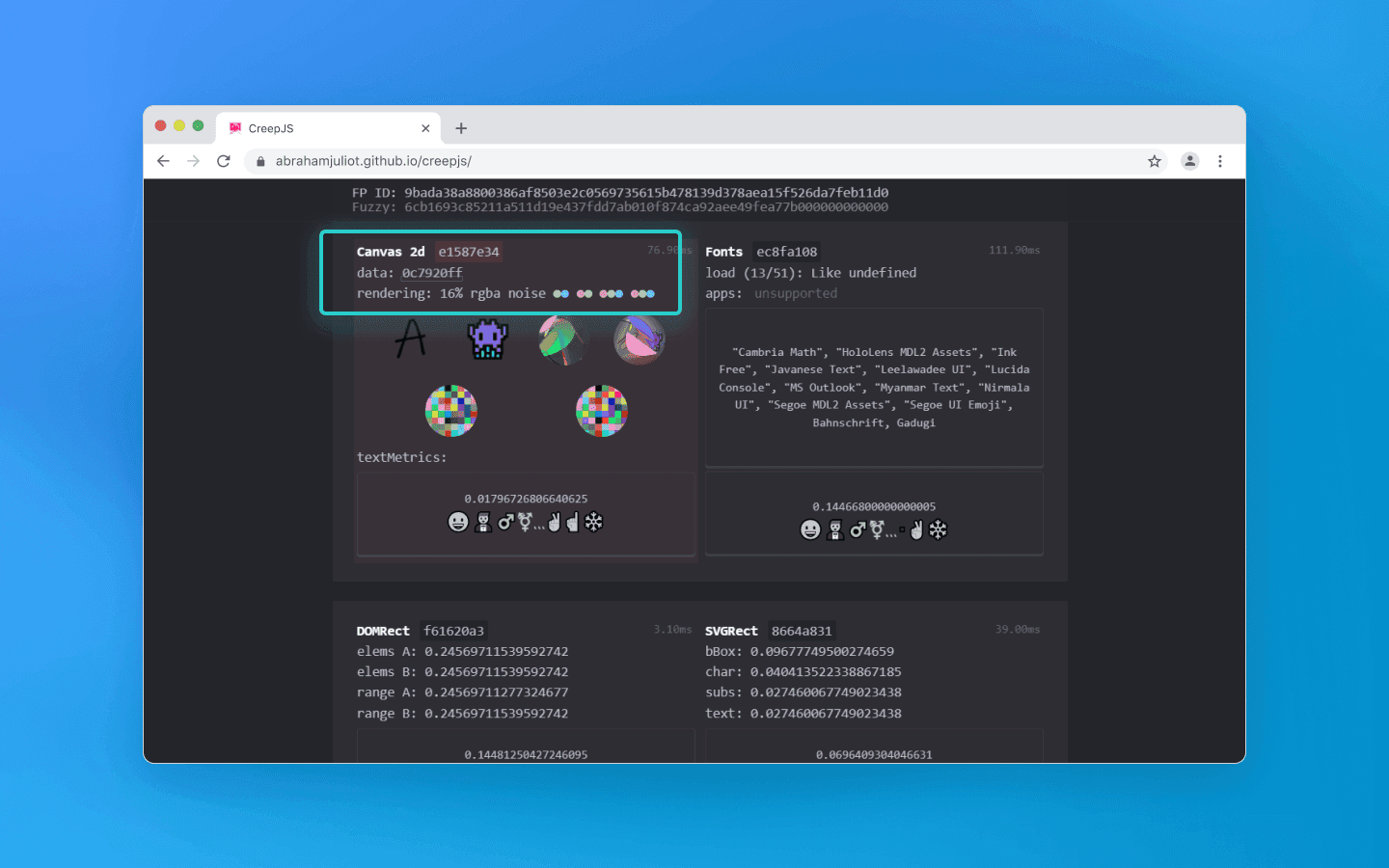

Detecção avançada: CreepJS

CreepJS não é um produto comercial, mas um projeto de código aberto criado por pesquisadores de segurança. Ele não precisa de elementos de UI chamativos. Em vez disso, inspeciona agressivamente e em profundidade o mecanismo JavaScript do seu navegador. Este verificador busca o próprio fato de interferência no núcleo do navegador e vai muito além das verificações padrão para encontrar rastros de spoofing e automação.

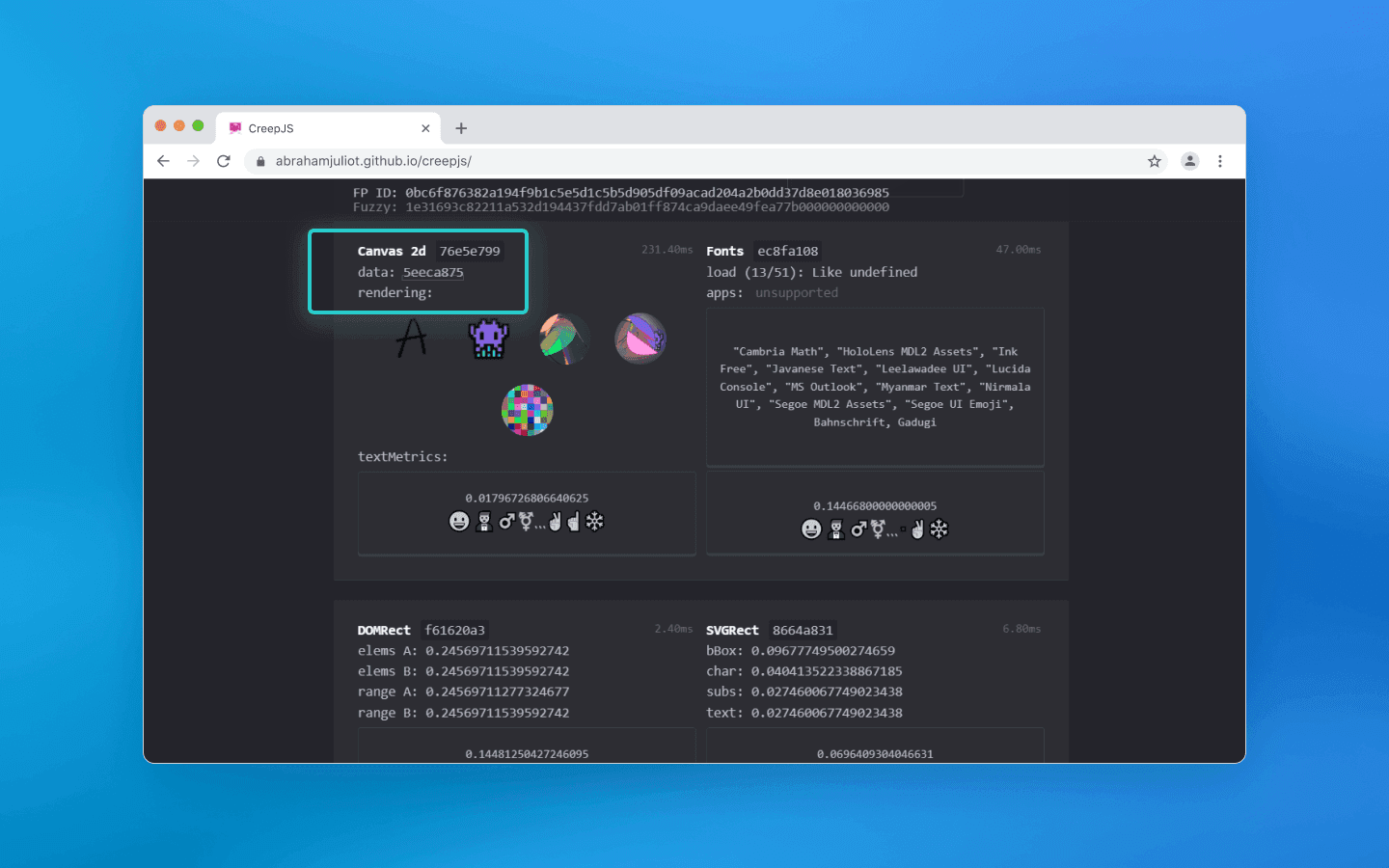

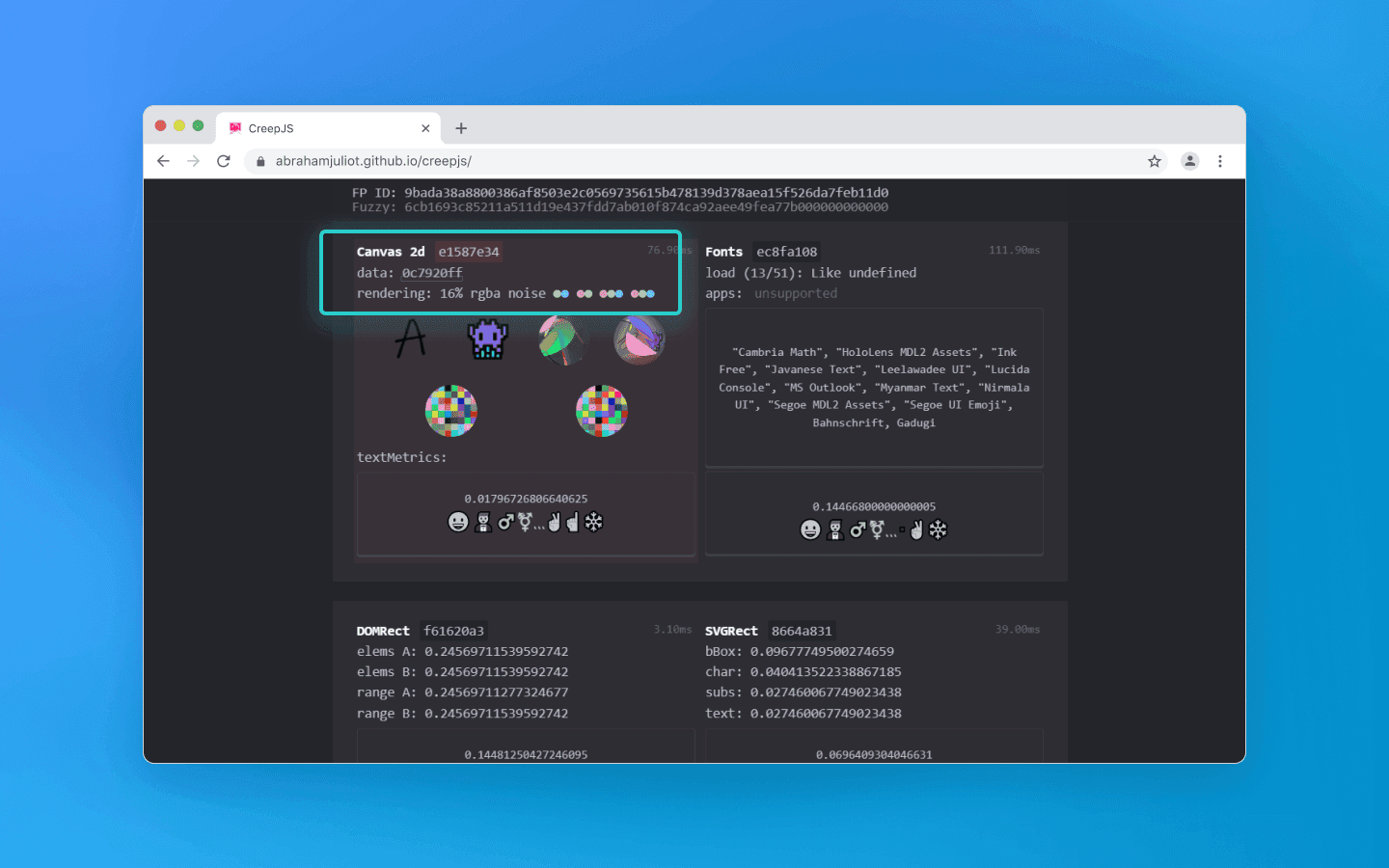

Verificadores comuns simplesmente obtêm um hash da imagem Canvas renderizada. O CreepJS pode analisar a própria textura da imagem e detectar algoritmos matemáticos de injeção de ruído. Por exemplo, adicionar ruído aleatório de cor sobre pixels é uma solução alternativa ultrapassada que o CreepJS destaca.

Um perfil limpo

Perfil com ruído

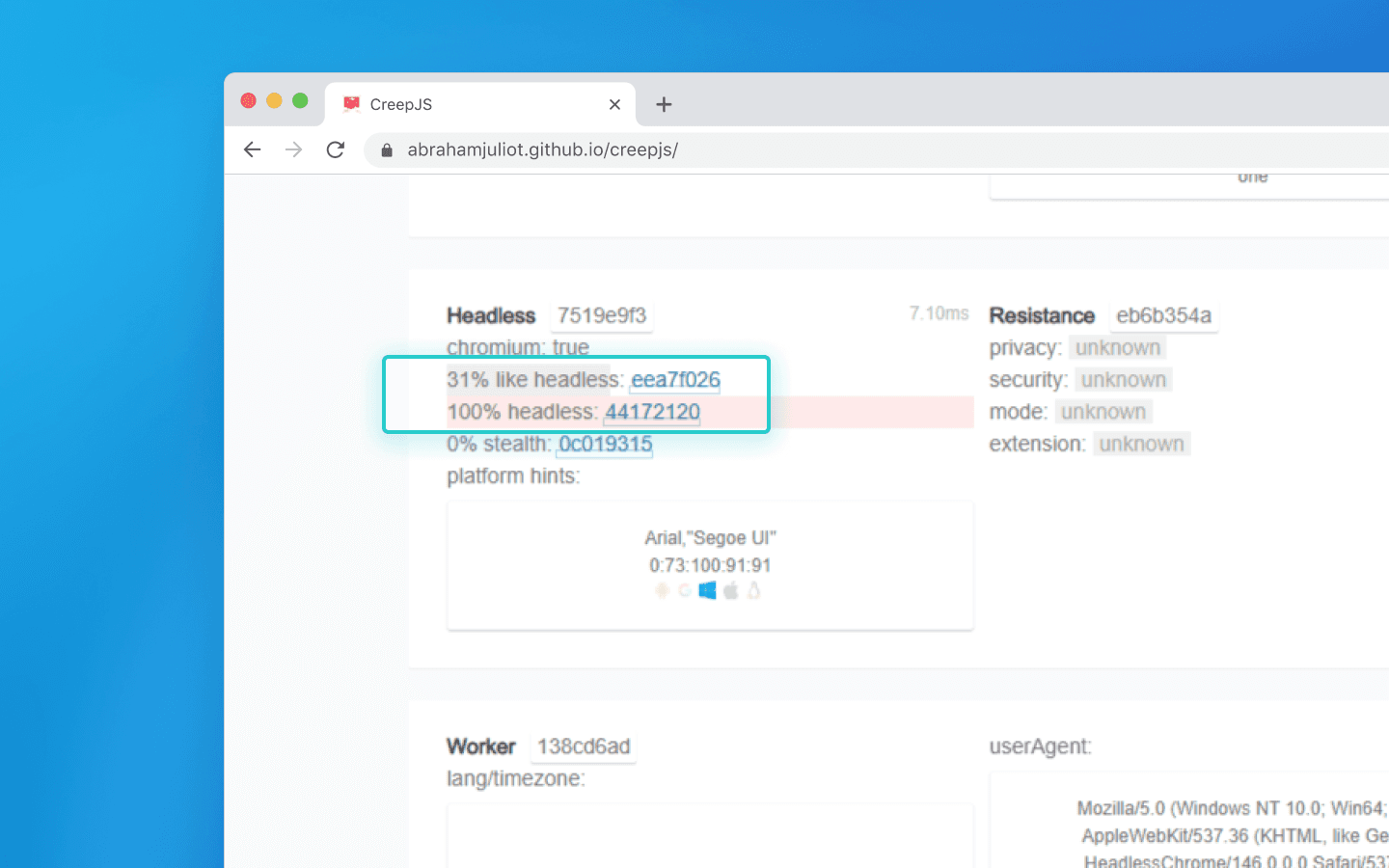

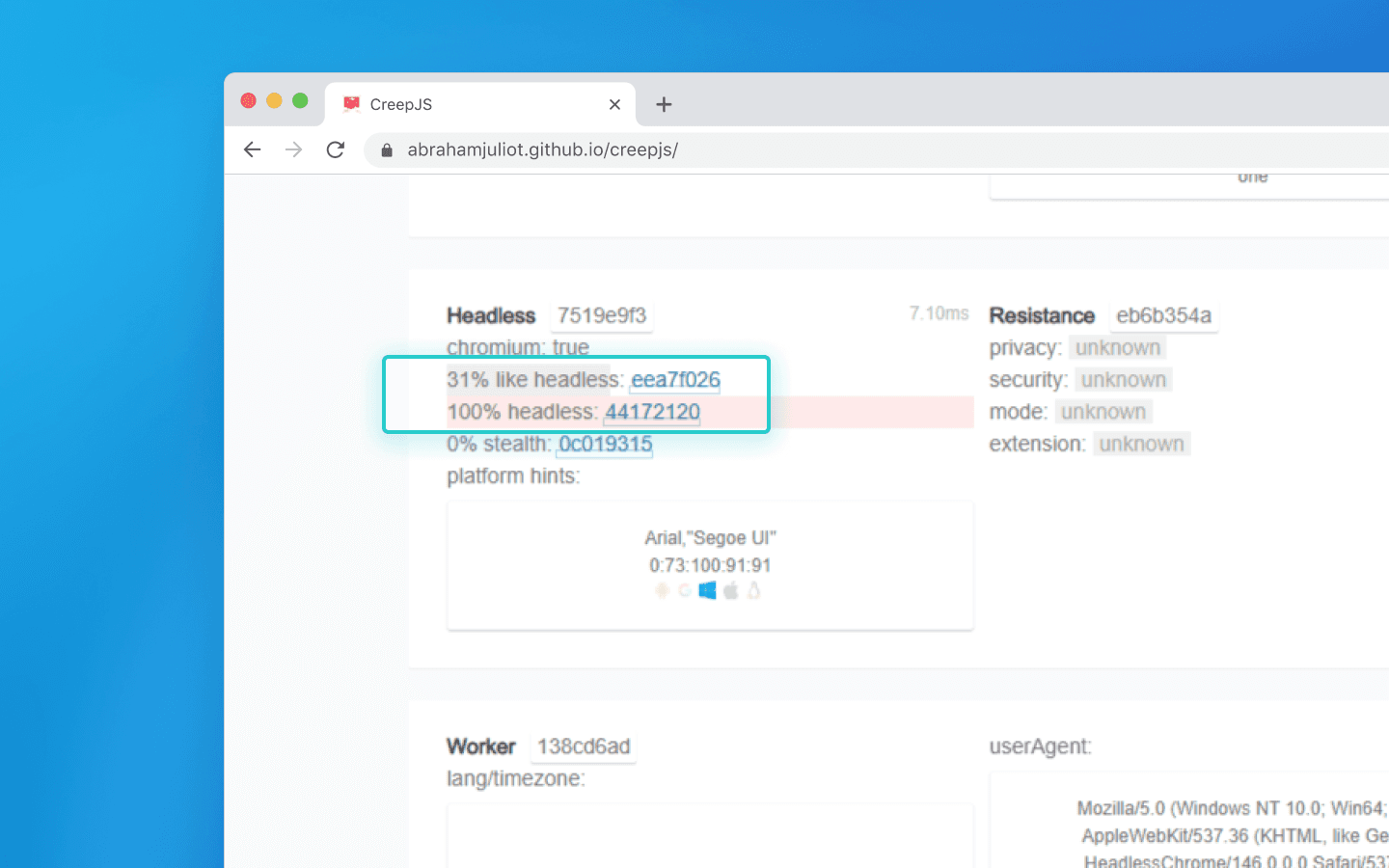

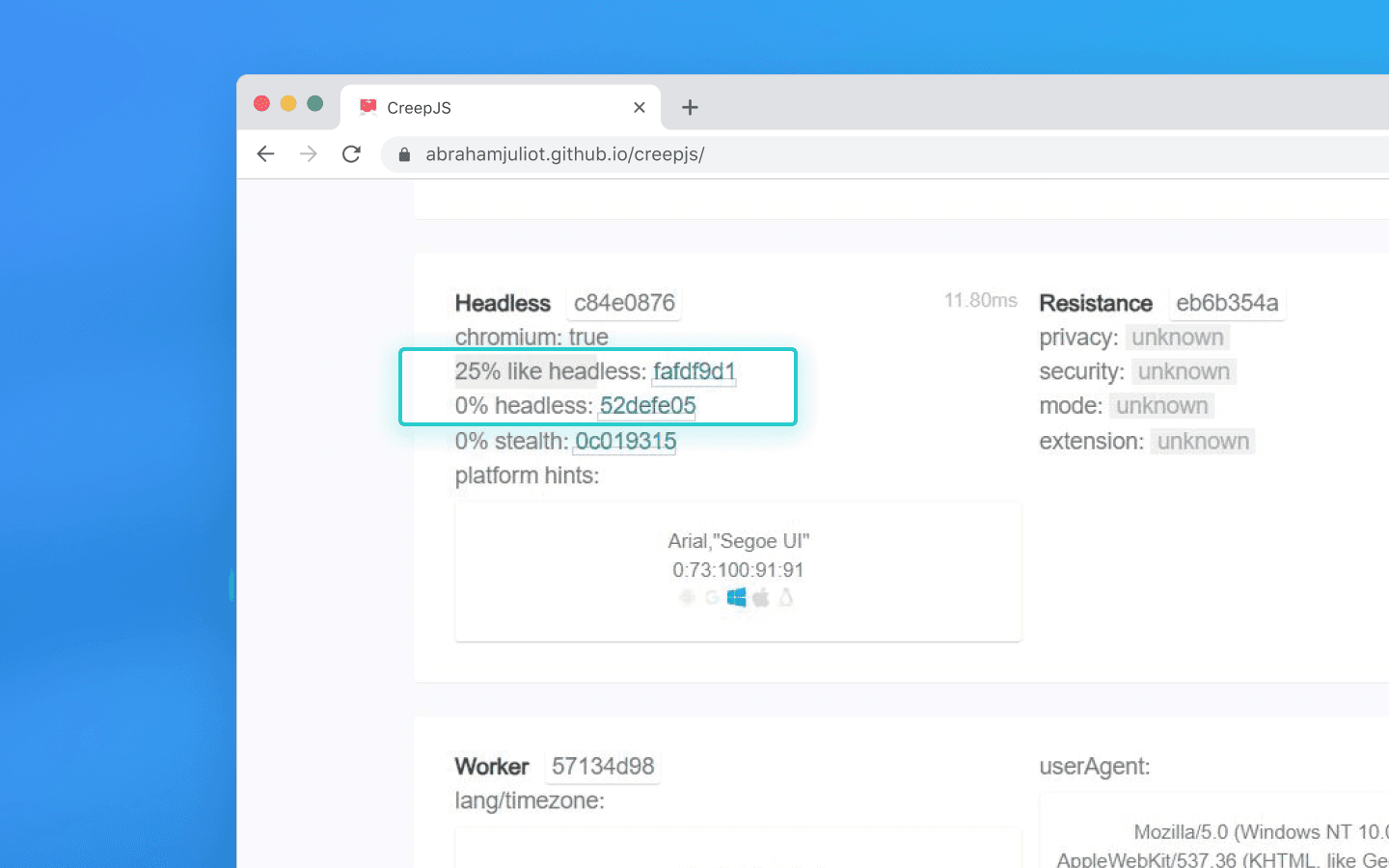

O verificador também procura flags de controle oculto do navegador via Puppeteer, Playwright ou Selenium. Ele verifica se o navegador está executando em modo headless sem interface gráfica, confirma a presença do objeto webdriver e analisa quão naturalmente os parâmetros de janela se comportam.

Se você executar manualmente um navegador antidetecção de alta qualidade como o Octo Browser, passará neste teste sem problemas. Mas se você automatizar seus fluxos de trabalho via Puppeteer, um navegador antidetecção barato levantará imediatamente um alerta vermelho webdriver: true, enquanto soluções de primeira linha podem até falsificar o controle do navegador baseado em scripts.

O que mais o CreepJS detecta? O script submete o navegador a dezenas de testes de estresse:

Adulteração de protótipo. Se uma extensão barata reescreve uma função JS nativa (por exemplo, para ocultar a bateria real), o CreepJS dispara um erro nessa função e lê o Stack Trace. Código nativo produz um erro de sistema, enquanto um falso revela o caminho do script.

Matemática do mecanismo. O CreepJS força o navegador a calcular frações complexas (senos, cossenos). Versões diferentes do mecanismo arredondam números de forma ligeiramente diferente, o que expõe spoofing.

Renderização por software. O script analisa como o WebGL é renderizado, detectando emuladores de software frequentemente usados em servidores baratos de fazendas de bots.

O CreepJS é uma solução objetiva que é extremamente difícil de enganar. Se ele detectar adulteração de protótipo ou spoofing matemático, a vulnerabilidade é real.

Mas muito texto vermelho significa banimento instantâneo no Google, Facebook ou exchanges de cripto? Não. Eis por que os resultados do CreepJS não devem ser tratados como absolutos:

Antifraude comercial funciona de forma diferente. Redes de anúncios precisam de usuários reais que gerem receita. Elas não banem apenas por usar extensões de privacidade que limitam APIs (que o CreepJS odeia).

Falsos positivos. Até mesmo um Chrome perfeitamente limpo e regular pode parecer suspeito em relatórios se você instalar um bloqueador de anúncios rígido (como uBlock), mudar o fuso horário ou desativar cookies de terceiros.

Banimentos se baseiam no quadro completo. Grandes plataformas consideram o contexto geral, ou seja, endereço IP, histórico da conta, comportamento e impressão digital em conjunto. Se sua impressão digital for ligeiramente incomum, mas você se comportar como um usuário real com um proxy de alta qualidade, ficará tudo bem.

Conclusões

Afinal, é possível confiar nos verificadores? Sim, mas você precisa entender que eles são apenas ferramentas de diagnóstico:

Whoer verifica rapidamente se sua conexão vaza seu IP real ou DNS.

BrowserLeaks mostra todos os dados técnicos que seu navegador expõe voluntariamente aos sites.

Pixelscan detecta inconsistências entre características declaradas do perfil e hardware real.

CreepJS identifica interferência programática profunda no comportamento do navegador e uso de bots.

Solução | O que verifica | Formato de saída | Para quem e para que é útil |

Whoer.net | Rede básica (IP, DNS, comportamento de VPN ou proxy) | Classificação clara baseada em porcentagem | Para verificações rápidas da conexão de Internet |

BrowserLeaks | Todos os parâmetros de navegador e hardware visíveis para sites | Dados brutos sem avaliação | Para desenvolvedores realizando análise técnica profunda |

Pixelscan | Inconsistências lógicas nas configurações de perfil | Status: aprovado ou suspeito | Para especialistas de QA e automação verificarem a qualidade do perfil |

CreepJS | Interferência profunda em nível de código no navegador | Pontuação de confiança baseada em porcentagem e lista de erros | Para especialistas em segurança que conduzem testes de estresse rigorosos |

A automação de alto nível hoje não é sobre se tornar invisível desligando todas as APIs, mas sobre criar perfis consistentes que se misturem totalmente com milhões de usuários reais de Internet.

A melhor maneira de permanecer anônimo online é alterar não apenas seu endereço IP, mas também a impressão digital do navegador.

Experimente o Octo Browser.

O básico: Whoer e anonimato de rede

Whoer é um dos verificadores mais simples. Você abre o site, e ele mostra todas as informações sobre sua conexão de Internet e navegador, do endereço IP ao horário do sistema.

Ele geralmente é usado para garantir que uma VPN, proxy ou navegador antidetecção esteja configurado corretamente e não vaze dados reais. O Whoer não analisa renderização de GPU nem outros parâmetros em nível de hardware; em vez disso, ele foca na identidade visível, ou seja, parâmetros de rede que sua conexão expõe abertamente ao servidor.

O que é verificado:

Geoconsistência: se seu perfil imita um residente da Califórnia, o Whoer verifica se o IP pertence a um pool de endereços dos EUA e se o fuso horário do sistema corresponde ao estado declarado. Ele também compara as configurações de horário e idioma do sistema com o horário real no fuso do IP.

Vazamentos de DNS: o Whoer verifica se suas solicitações para sites estão sendo roteadas pelo seu provedor residencial real de Internet em vez da VPN ou proxy configurado.

WebRTC: o Whoer tenta recuperar seu endereço IP local e público real por meio de conexões peer-to-peer do navegador e detectar vazamentos de IP via WebRTC.

Impressão digital básica do navegador: o Whoer verifica a versão do SO, versão do navegador, se o JavaScript está habilitado, plugins instalados e parâmetros básicos de tela.

O Whoer se posiciona como um scanner universal de anonimato e segurança para um público amplo. Seu principal recurso é fornecer uma resposta rápida e clara para a pergunta de como os sites veem você.

O Whoer gamificou o processo de apresentação de dados e introduziu sua própria pontuação percentual de anonimato. Ele avalia sua falsificação em uma escala de 100 pontos. Em 90–100%, você parece um usuário comum do país declarado. Se o resultado ficar em torno de 40–70%, o serviço destaca alertas em vermelho ou amarelo, mostrando quais parâmetros expõem você e dando dicas de como corrigi-los (por exemplo, desativar WebRTC ou mudar o fuso horário do sistema).

No entanto, o Whoer não se aprofunda além disso; é para isso que outros serviços existem. Dito isso, se você precisa verificar rapidamente se seus proxies têm vazamentos de rede, o Whoer lida perfeitamente com essa tarefa.

Auditoria profunda: BrowserLeaks e entropia de hardware

Enquanto o Whoer realiza uma verificação básica de parâmetros de rede e fornece uma pontuação geral de anonimato, o BrowserLeaks vai muito mais fundo e é focado em análise técnica. O serviço coleta e exibe uma ampla variedade de parâmetros relacionados ao navegador, dispositivo e ambiente de execução.

Ao mesmo tempo, essa solução não dá avaliações, ela simplesmente mostra valores reais, os dados que quase qualquer site pode coletar sobre seu navegador. Interpretar esses parâmetros exige entendimento técnico.

Entre outras coisas, o BrowserLeaks verifica parâmetros de renderização gráfica (por exemplo, via Canvas e WebGL), analisa processamento de áudio, detecta fontes do sistema disponíveis e coleta várias características de rede e do sistema que podem ser usadas para formar uma impressão digital do navegador.

Impressão digital de Canvas

Impressão digital de Canvas é o método de rastreamento por hardware mais conhecido e difundido, que o BrowserLeaks reproduz facilmente.

Ele fornece ao navegador um comando oculto para renderizar uma imagem complexa em um elemento <canvas> invisível. Normalmente, isso é uma string de texto com fontes específicas, sobreposições de sombra e cores contrastantes semitransparentes que se cruzam. Com base no resultado da renderização, o verificador infere seu navegador e sistema operacional.

Diferentemente de cookies, que são fáceis de excluir, ou de um endereço IP, que é fácil de mudar, uma impressão digital de Canvas se baseia nos parâmetros físicos do seu dispositivo. Ela sobrevive à limpeza de cache, mudanças de fuso horário e modo anônimo.

Se, por exemplo, você criar várias contas em um serviço usando o mesmo dispositivo, apenas mudar proxies fará com que o Canvas vincule todas elas em uma única cadeia. O hardware é o mesmo, então o hash da imagem corresponderá todas as vezes.

Sistemas operacionais diferentes usam seus próprios algoritmos de suavização de fonte (ClearType no Windows, Quartz no macOS, FreeType no Linux), o que afeta a saída final. Drivers de GPUs diferentes também arredondam pixels de forma diferente e tratam cálculos de ponto flutuante à sua maneira ao mesclar camadas e sombras. Junto, isso forma um Canvas único.

O mito da multiplataforma

Vamos simular a seguinte situação: você cria um perfil em um navegador antidetecção e escolhe macOS nas configurações de perfil, embora seu dispositivo execute Windows.

Seu navegador antidetecção altera o User-Agent, injeta os cabeçalhos corretos de navigator.platform (MacIntel) e ajusta a resolução de tela para os padrões do Mac. Mas quando uma renderização de Canvas é solicitada, o verificador mostra seu Windows real. Por que isso acontece?

A grande maioria dos navegadores antidetecção é construída sobre Chromium. A renderização gráfica ali é feita pelo mecanismo Skia. Mas, para renderizar fontes e sombras, o Skia chama APIs de baixo nível do seu sistema operacional.

No Windows, ele usa DirectWrite e o algoritmo ClearType.

No macOS, ele usa CoreText e Quartz, o mecanismo de renderização fechado da Apple.

Para que seu navegador antidetecção baseado em Windows renderize Canvas como um Mac renderizaria, os desenvolvedores teriam que remover chamadas DirectWrite do navegador e de alguma forma incorporar o código fechado e proprietário da Apple, vinculado à arquitetura de processador deles. Isso é tecnicamente impossível.

Se você já leu a documentação de navegador antidetecção, talvez tenha notado que ela frequentemente recomenda usar o mesmo sistema operacional que o real. Raramente explica o motivo.

Tecnicamente falando, porém, existe uma alternativa: você pode desativar a aceleração de hardware da GPU, e a CPU renderiza a imagem via biblioteca SwiftShader do Google. Sim, você terá um hash de Canvas diferente, mas se abrir a seção WebGL no BrowserLeaks, o Unmasked Renderer mostrará SwiftShader em vez de uma GPU. No entanto, usuários comuns não desativam a aceleração de hardware, então isso chamará a atenção dos sistemas antifraude de qualquer forma.

Além do Canvas, o BrowserLeaks permite verificar um grande número de outros parâmetros. Os dados que ele mostra são exatamente o que qualquer site que você visita pode ver. O ponto principal é interpretar esses valores corretamente e entender onde eles revelam seu dispositivo real.

Polícia de consistência: Pixelscan

Enquanto o BrowserLeaks mostra o que você tem, o Pixelscan verifica se você está mentindo. Sistemas antifraude modernos não banem você pela exclusividade da impressão digital (milhões de usuários legítimos podem ser únicos), mas por contradições lógicas dentro da impressão digital. Por exemplo, se seu User-Agent diz Windows, mas navigator.platform retorna Linux, o Pixelscan mostrará um erro.

O Octo Browser permite definir quaisquer valores para hardwareConcurrency (número de núcleos de CPU) e deviceMemory (tamanho de RAM). Mas, na realidade, esses parâmetros são correlacionados.

Ou, por exemplo, as configurações do seu perfil especificam uma resolução de tela de 1920×1080. Mas o script do Pixelscan vê que a viewport do navegador também é exatamente 1920×1080. Para um usuário comum, parte da tela é sempre ocupada pela barra de tarefas do Windows, moldura do navegador ou abas.

Quando você abre um Chrome local limpo sem extensões, o PixelScan pode às vezes mostrar status Inconsistent. Pode haver vários motivos para isso, mas a maioria está relacionada à dessincronização de dados:

Dinâmica de rede. Você trocou de Wi-Fi para LTE, ou o sistema mudou o fuso horário.

Navegadores focados em privacidade. Brave ou extensões como uBlock restringem APIs agressivamente em nome da privacidade, quebrando a coerência natural da impressão digital.

Realocação. Você se mudou para outra região, mas o fuso horário do seu dispositivo não mudou. O verificador vê uma incompatibilidade entre o horário do IP e o horário do dispositivo.

O Pixelscan compara o horário do seu sistema com o fuso horário determinado a partir do seu endereço IP usando seu próprio banco de dados de geolocalização. No entanto, bancos de dados de GeoIP (MaxMind, IP2Location etc.) podem conter dados desatualizados ou imprecisos, e cada serviço usa sua própria versão. Se o Pixelscan determinar incorretamente o país, sua verificação de horário também será baseada na região errada. Portanto, os resultados do Pixelscan não devem ser considerados absolutos devido a possíveis discrepâncias em bancos geo.

As principais vantagens do Pixelscan incluem:

Abrangência. O verificador não apenas observa parâmetros de impressão digital individualmente, mas analisa sua coerência e consistência. Isso é exatamente o que os sistemas antifraude do Facebook, Google e Amazon fazem.

Detecção de automação. O Pixelscan é excelente para detectar rastros de frameworks de automação como Puppeteer ou Playwright, frequentemente usados para construir bots.

Impressões digitais reais. O Pixelscan compara seu hash de Canvas com um enorme banco de dados de dispositivos reais. Se seu hash for 100% único, ou seja, ninguém mais no mundo o tem, isso é um mau sinal. Um bom perfil deve se misturar à multidão, não se destacar como algo único.

O Pixelscan é uma excelente ferramenta de treinamento, mas é importante lembrar que o objetivo de um navegador antidetecção não é obter marcações verdes em um verificador, e sim ausência de banimentos no seu serviço-alvo. Às vezes, um perfil com alguns alertas dura mais do que uma conta perfeita, porém suspeitamente estéril.

Detecção avançada: CreepJS

CreepJS não é um produto comercial, mas um projeto de código aberto criado por pesquisadores de segurança. Ele não precisa de elementos de UI chamativos. Em vez disso, inspeciona agressivamente e em profundidade o mecanismo JavaScript do seu navegador. Este verificador busca o próprio fato de interferência no núcleo do navegador e vai muito além das verificações padrão para encontrar rastros de spoofing e automação.

Verificadores comuns simplesmente obtêm um hash da imagem Canvas renderizada. O CreepJS pode analisar a própria textura da imagem e detectar algoritmos matemáticos de injeção de ruído. Por exemplo, adicionar ruído aleatório de cor sobre pixels é uma solução alternativa ultrapassada que o CreepJS destaca.

Um perfil limpo

Perfil com ruído

O verificador também procura flags de controle oculto do navegador via Puppeteer, Playwright ou Selenium. Ele verifica se o navegador está executando em modo headless sem interface gráfica, confirma a presença do objeto webdriver e analisa quão naturalmente os parâmetros de janela se comportam.

Se você executar manualmente um navegador antidetecção de alta qualidade como o Octo Browser, passará neste teste sem problemas. Mas se você automatizar seus fluxos de trabalho via Puppeteer, um navegador antidetecção barato levantará imediatamente um alerta vermelho webdriver: true, enquanto soluções de primeira linha podem até falsificar o controle do navegador baseado em scripts.

O que mais o CreepJS detecta? O script submete o navegador a dezenas de testes de estresse:

Adulteração de protótipo. Se uma extensão barata reescreve uma função JS nativa (por exemplo, para ocultar a bateria real), o CreepJS dispara um erro nessa função e lê o Stack Trace. Código nativo produz um erro de sistema, enquanto um falso revela o caminho do script.

Matemática do mecanismo. O CreepJS força o navegador a calcular frações complexas (senos, cossenos). Versões diferentes do mecanismo arredondam números de forma ligeiramente diferente, o que expõe spoofing.

Renderização por software. O script analisa como o WebGL é renderizado, detectando emuladores de software frequentemente usados em servidores baratos de fazendas de bots.

O CreepJS é uma solução objetiva que é extremamente difícil de enganar. Se ele detectar adulteração de protótipo ou spoofing matemático, a vulnerabilidade é real.

Mas muito texto vermelho significa banimento instantâneo no Google, Facebook ou exchanges de cripto? Não. Eis por que os resultados do CreepJS não devem ser tratados como absolutos:

Antifraude comercial funciona de forma diferente. Redes de anúncios precisam de usuários reais que gerem receita. Elas não banem apenas por usar extensões de privacidade que limitam APIs (que o CreepJS odeia).

Falsos positivos. Até mesmo um Chrome perfeitamente limpo e regular pode parecer suspeito em relatórios se você instalar um bloqueador de anúncios rígido (como uBlock), mudar o fuso horário ou desativar cookies de terceiros.

Banimentos se baseiam no quadro completo. Grandes plataformas consideram o contexto geral, ou seja, endereço IP, histórico da conta, comportamento e impressão digital em conjunto. Se sua impressão digital for ligeiramente incomum, mas você se comportar como um usuário real com um proxy de alta qualidade, ficará tudo bem.

Conclusões

Afinal, é possível confiar nos verificadores? Sim, mas você precisa entender que eles são apenas ferramentas de diagnóstico:

Whoer verifica rapidamente se sua conexão vaza seu IP real ou DNS.

BrowserLeaks mostra todos os dados técnicos que seu navegador expõe voluntariamente aos sites.

Pixelscan detecta inconsistências entre características declaradas do perfil e hardware real.

CreepJS identifica interferência programática profunda no comportamento do navegador e uso de bots.

Solução | O que verifica | Formato de saída | Para quem e para que é útil |

Whoer.net | Rede básica (IP, DNS, comportamento de VPN ou proxy) | Classificação clara baseada em porcentagem | Para verificações rápidas da conexão de Internet |

BrowserLeaks | Todos os parâmetros de navegador e hardware visíveis para sites | Dados brutos sem avaliação | Para desenvolvedores realizando análise técnica profunda |

Pixelscan | Inconsistências lógicas nas configurações de perfil | Status: aprovado ou suspeito | Para especialistas de QA e automação verificarem a qualidade do perfil |

CreepJS | Interferência profunda em nível de código no navegador | Pontuação de confiança baseada em porcentagem e lista de erros | Para especialistas em segurança que conduzem testes de estresse rigorosos |

A automação de alto nível hoje não é sobre se tornar invisível desligando todas as APIs, mas sobre criar perfis consistentes que se misturem totalmente com milhões de usuários reais de Internet.

Mantenha-se atualizado com as últimas notícias do Octo Browser

Ao clicar no botão, você concorda com a nossa Política de Privacidade.

Mantenha-se atualizado com as últimas notícias do Octo Browser

Ao clicar no botão, você concorda com a nossa Política de Privacidade.

Mantenha-se atualizado com as últimas notícias do Octo Browser

Ao clicar no botão, você concorda com a nossa Política de Privacidade.

Junte-se ao Octo Browser agora mesmo

Ou entre em contato com a equipe de suporte no chat para tirar dúvidas a qualquer momento.

Junte-se ao Octo Browser agora mesmo

Ou entre em contato com a equipe de suporte no chat para tirar dúvidas a qualquer momento.

Junte-se ao Octo Browser agora mesmo

Ou entre em contato com a equipe de suporte no chat para tirar dúvidas a qualquer momento.