Как антифрод разоблачает мобильную эмуляцию

13.05.2026

Markus_automation

Expert in data parsing and automation

При работе с самыми требовательными онлайн-площадками есть негласные правила. Одно из главных — использовать мобильные устройства. Если у сервиса есть полноценное мобильное приложение, ожидается, что пользователь будет работать именно через него. Это связано как с особенностями антифрод-систем, так и с типичным поведением реальных пользователей.

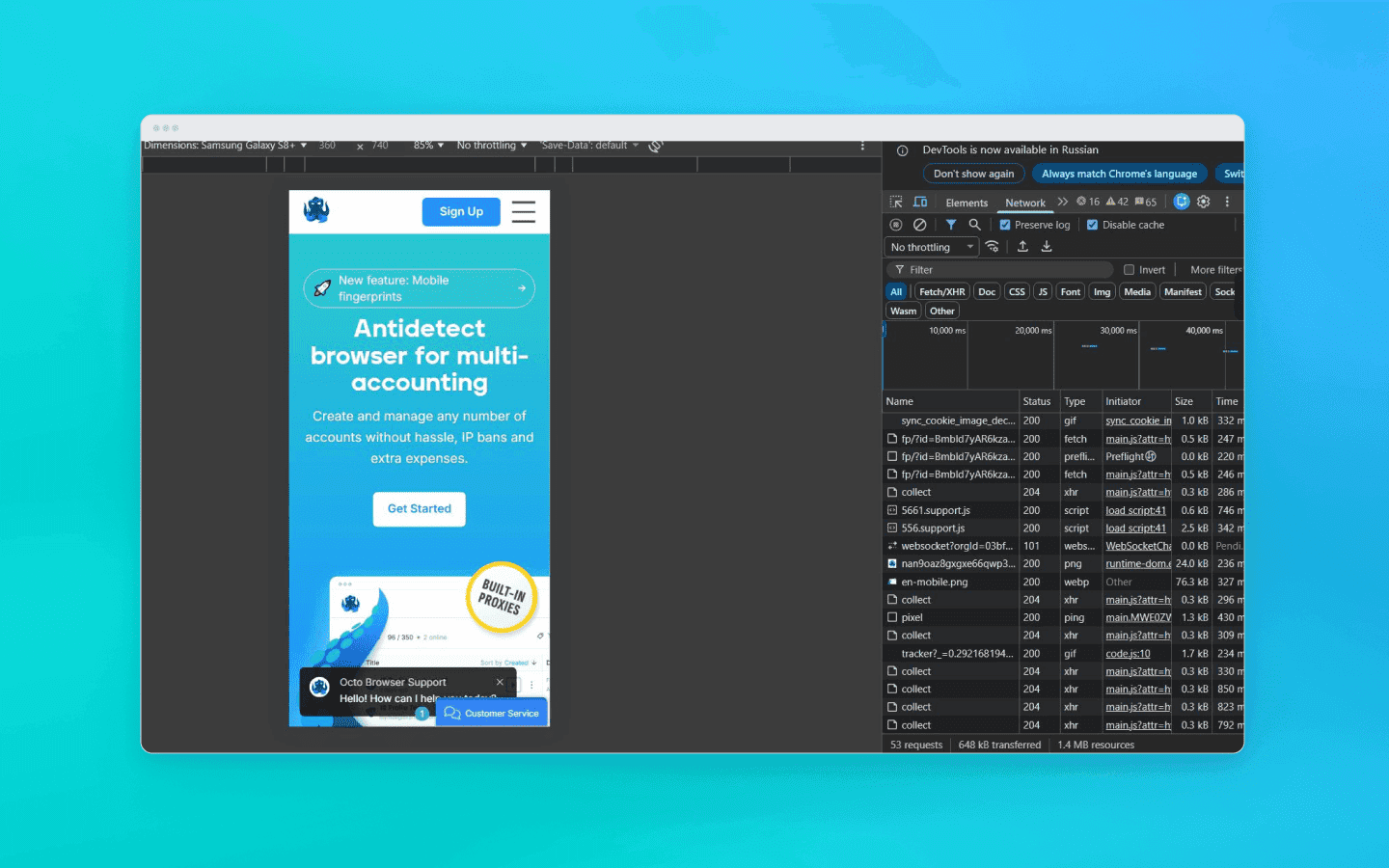

На этом фоне все большую популярность получают антидетект-браузеры с поддержкой мобильных профилей. Они позволяют имитировать работу с мобильного устройства, оставаясь в десктопной среде. В статье разберемся, что это за инструменты, как они устроены и в каких случаях их действительно имеет смысл использовать.

Содержание

Сохраняйте анонимность с Octo Browser, ведь отследить ваш реальный цифровой отпечаток невозможно.

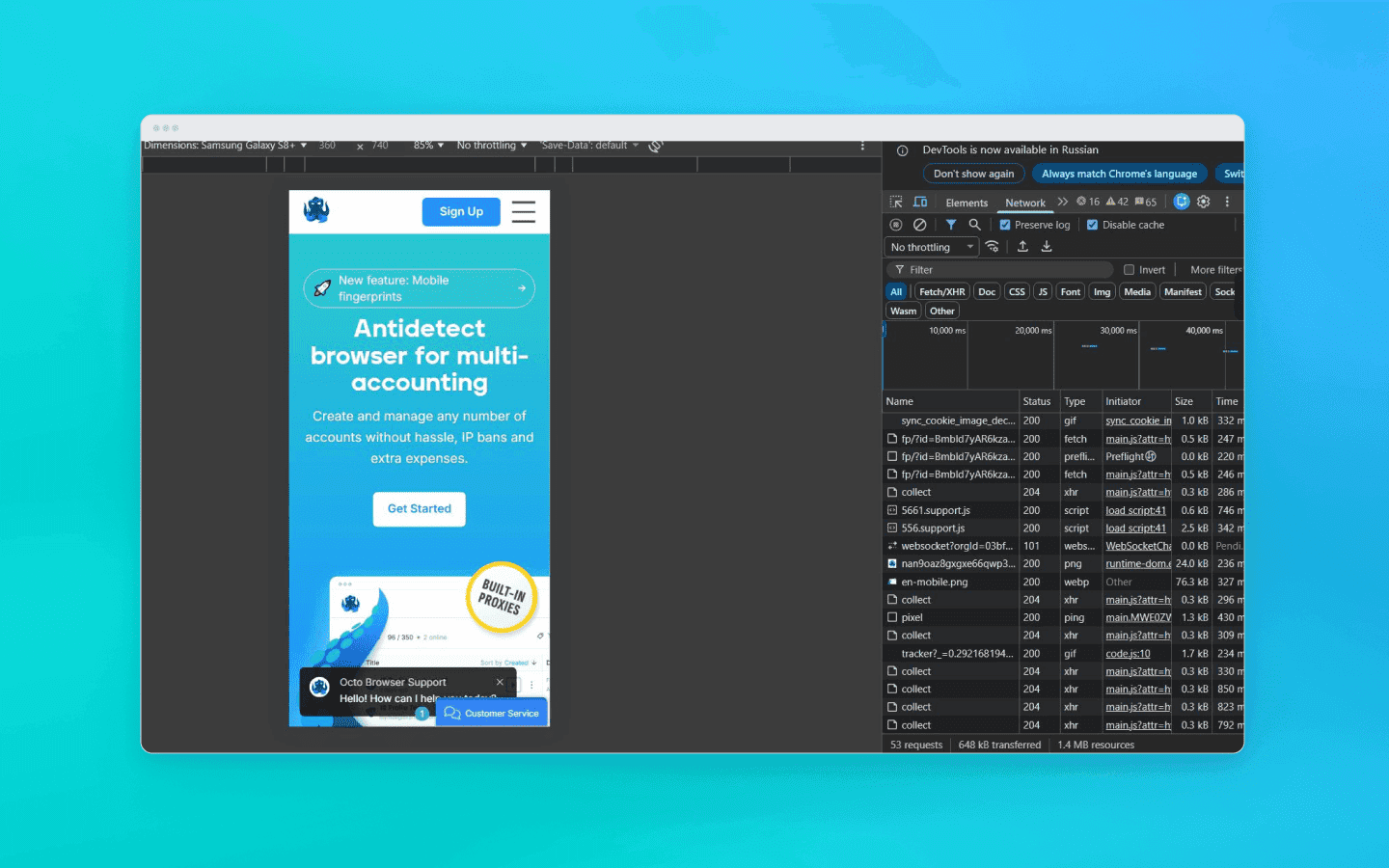

Эволюция мобильной эмуляции

Самый простой способ переключения с десктопа на мобильное устройство — функция в инструментах разработчика, благодаря которой вы можете посмотреть, как выглядит сайт в мобильной верстке. Но стоит понимать, что мобильный режим в DevTools — это инструмент для UI-отладки, а не для маскировки. DevTools не сделает вас невидимым в глазах Cloudflare или DataDome.

Инженеры и арбитражники используют для маскировки и мультиаккаунтинга антидетект-браузеры. Разработчики антиков вкладывают колоссальные ресурсы в глубокую подмену отпечатков — от WebGL и Canvas до спуфинга на уровне модификации сетевого стека Chromium или проксирующих слоев.

Можно разделить рынок антидетект-браузеров, предлагающих мобильные профили, на два лагеря:

антидетекты, эмулирующие мобильный браузер (но не само устройство);

антидетекты, эмулирующие реальное мобильное устройство.

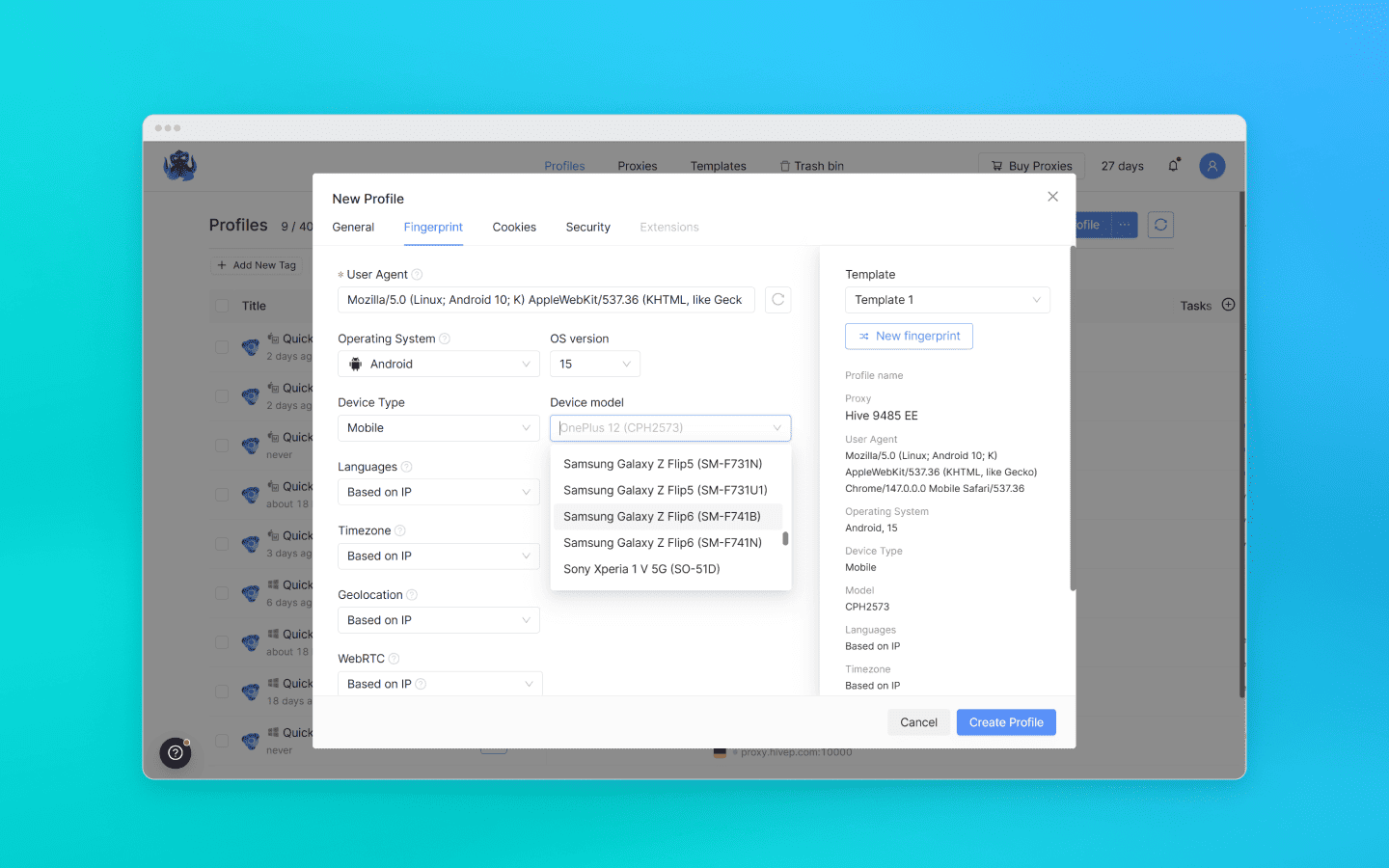

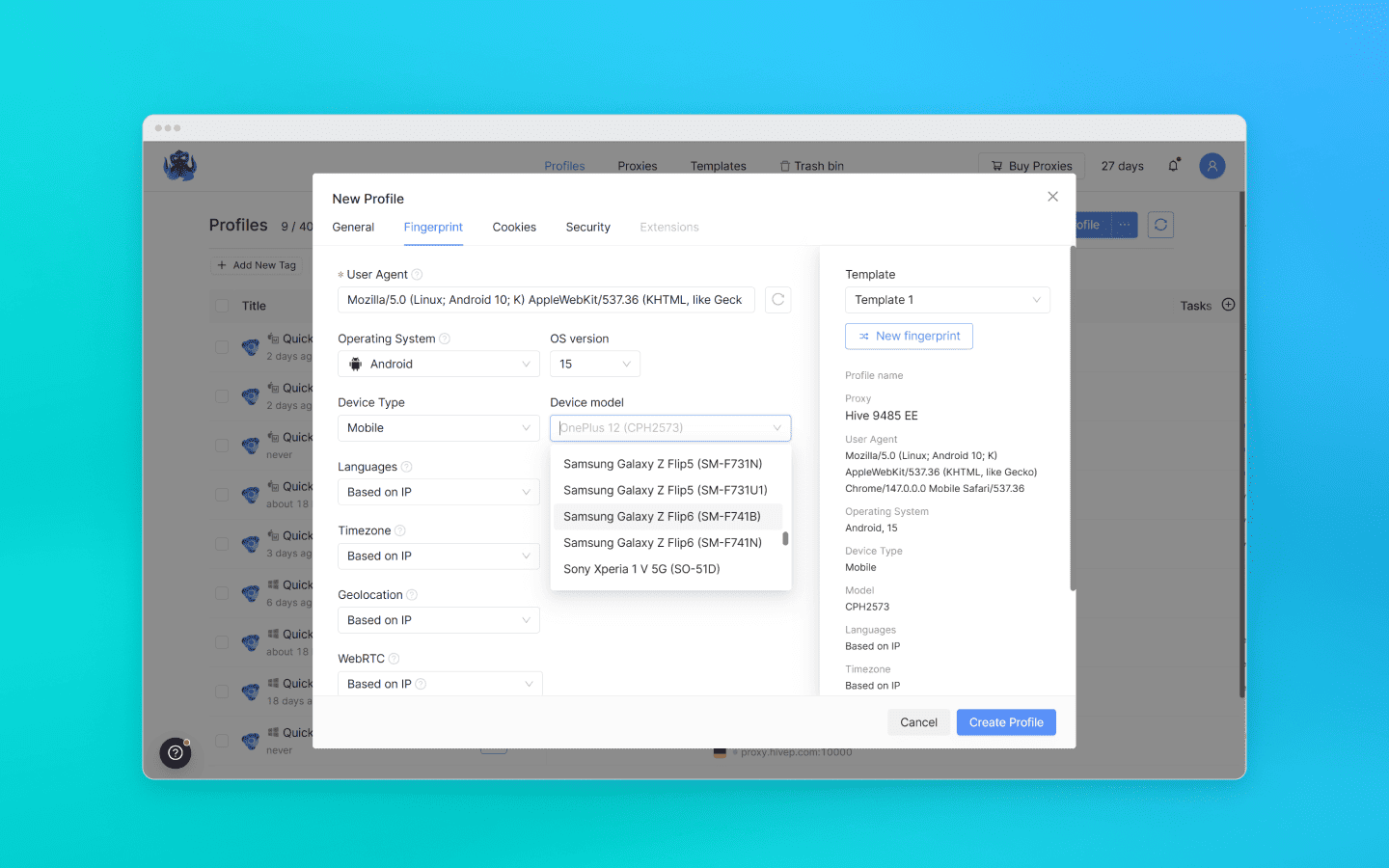

Мобильные профили (Desktop Imitation)

В эту категорию попадает большинство классических и продвинутых антидетект-браузеров, которые программно имитируют мобильный браузер. Физически процесс выполняется на вашем десктопном процессоре, но антидетект маскирует свои параметры под мобильные. Происходят перехват и подмена WebGL-отпечатков, контроль параметров рендеринга Canvas и WebGL, эмуляция touch-событий и синхронизация TLS-сигнатур на уровне сетевого стека браузера или прокси-слоя, чтобы они соответствовали мобильной операционной системе.

Для антифрода, анализирующего мобильный трафик, такой профиль может выглядеть как правдоподобный мобильный клиент. С экономической точки зрения — это эффективный, быстрый и легко масштабируемый подход, который идеально закроет 90% задач, не требующих наличия реального мобильного устройства.

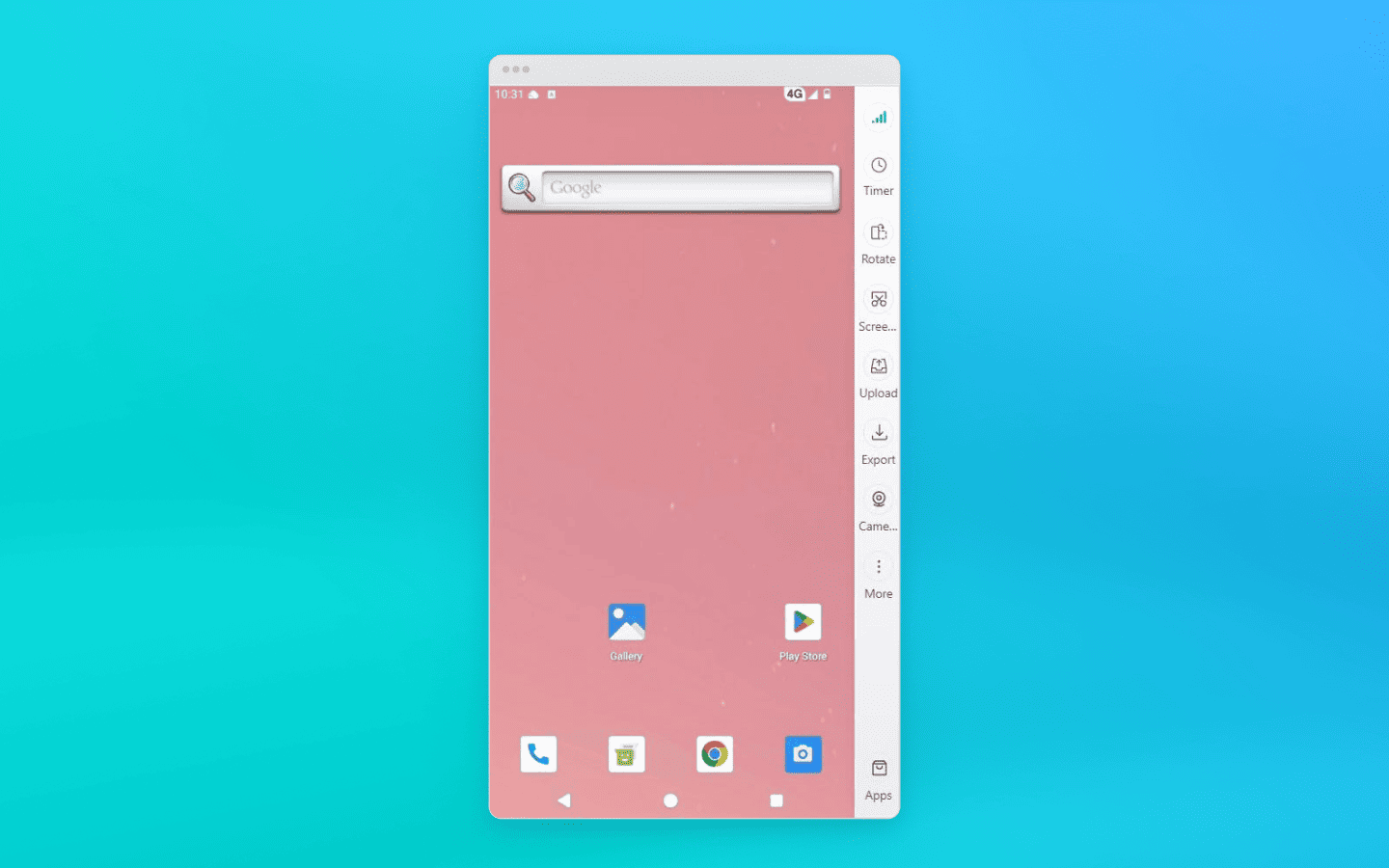

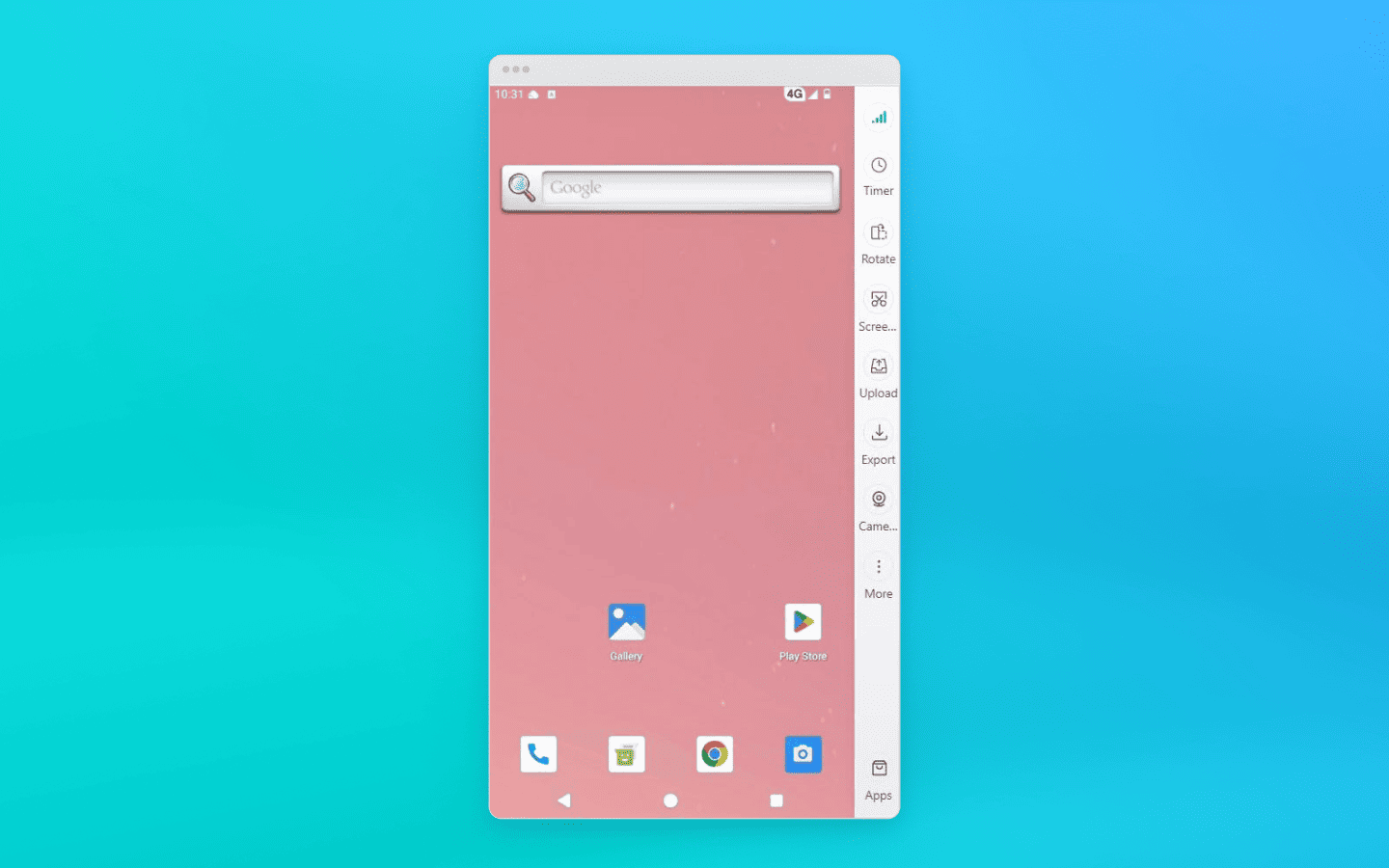

Реальное мобильное устройство (Cloud Phones и фермы)

Такие решения полностью отказываются от программной подмены на десктопе и предоставляют пользователю доступ к физическим смартфонам или виртуальным машинам, развернутым на реальных серверных ARM-процессорах. Здесь не нужно имитировать поведение сенсоров или мобильный GPU — все это происходит физически, на уровне железа. Главное отличие этого подхода — возможность запускать нативные мобильные приложения.

Эмуляция реального мобильного устройства

Наличие профиля на реальном устройстве незаменимо для платформ с экстремально высокой степенью защиты, где регистрация или прогрев аккаунта возможны только через официальное приложение (TikTok, Instagram, банковские клиенты). Однако за 100%-ю аутентичность приходится платить и в прямом, и в переносном смысле — такие инфраструктуры работают медленнее, они сложнее в настройке и стоят в разы дороже.

Как антифрод-системы вскрывают десктопную маскировку

Поскольку разворачивать инфраструктуру из реальных смартфонов в большинстве случаев неоправданно дорого и медленно — абсолютное большинство специалистов смотрит в сторону мобильных профилей, развернутых на десктопной базе.

Антифрод-системы учитывают экономику арбитража и парсинга. Они исходят из того, что вероятность обнаружить под маской мобильного устройства сервер на Ubuntu или домашний ПК на Windows 11 крайне высока.

Поэтому их основная цель — снять эту маску, но как именно? Секрет не в проверке ширины экрана или User-Agent, а в фундаментальных архитектурных различиях между десктопным железом и мобильными ARM-чипами.

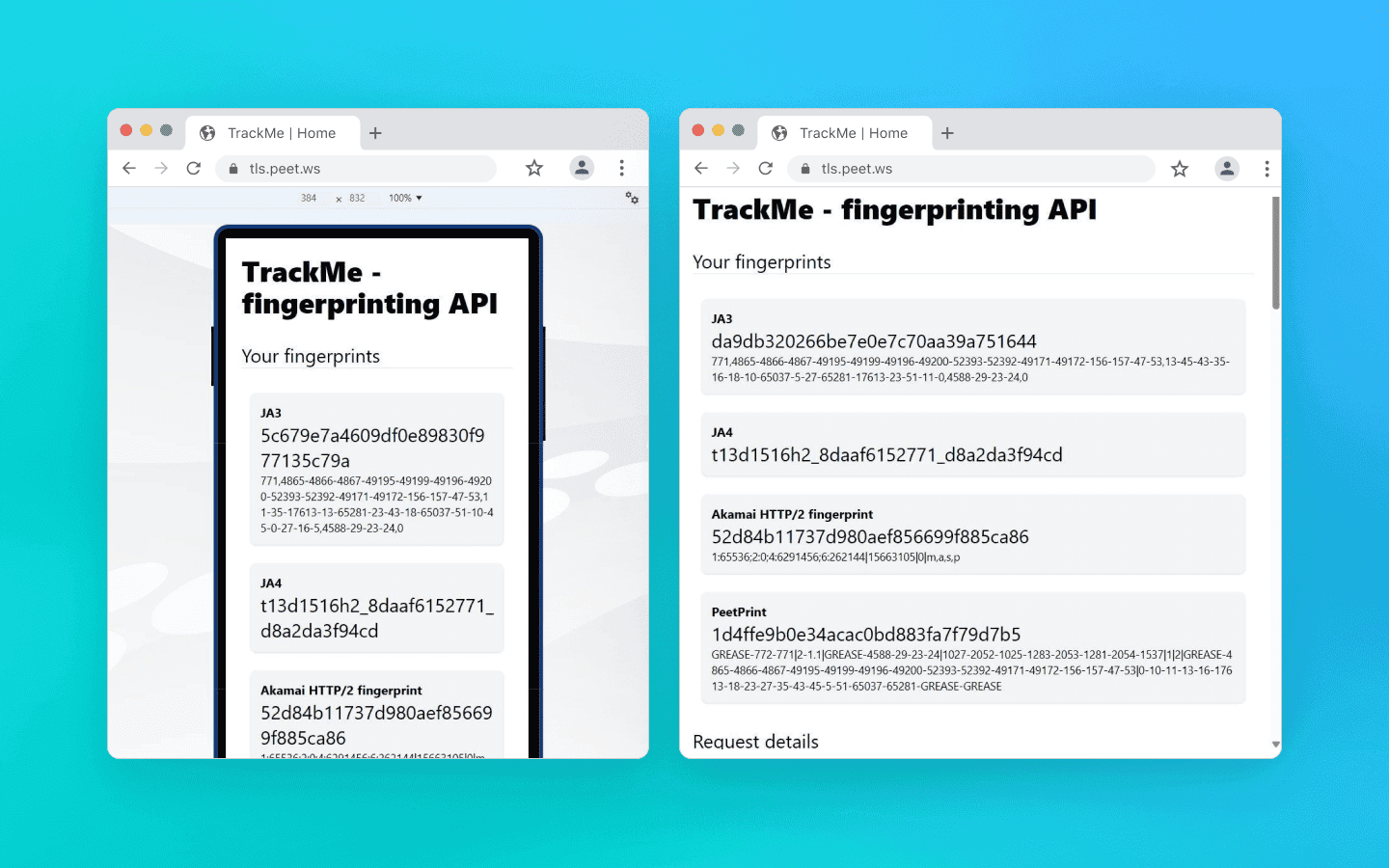

Криптографический конфликт на уровне TLS

Пристальное изучение фейкового мобильного профиля начинается еще до того, как загрузится первый байт HTML-кода или выполнится хотя бы строчка JavaScript. Вы попадаете под радары на этапе установки защищенного HTTPS-соединения, так называемого TLS-рукопожатия.

Как это работает? Когда вы стучитесь на сайт, браузер отправляет серверу открытое сообщение ClientHello — криптографическое приветствие, в котором перечисляет поддерживаемые алгоритмы шифрования и расширения. Здесь-то и кроется фундаментальная разница архитектур.

Настоящее мобильное устройство формирует пакет ClientHello с учетом специфики своей мобильной операционной системы. Да, когда мы говорим про Android, он использует Chromium-подобный стек (как и десктопный Chrome), но мобильная среда диктует определенные правила (специфический набор шифров, другие транспортные параметры и уникальный порядок расширений). Десктопный эмулятор собирает этот пакет немного иначе. Получается, что физически рукопожатие с сервером происходит по-разному.

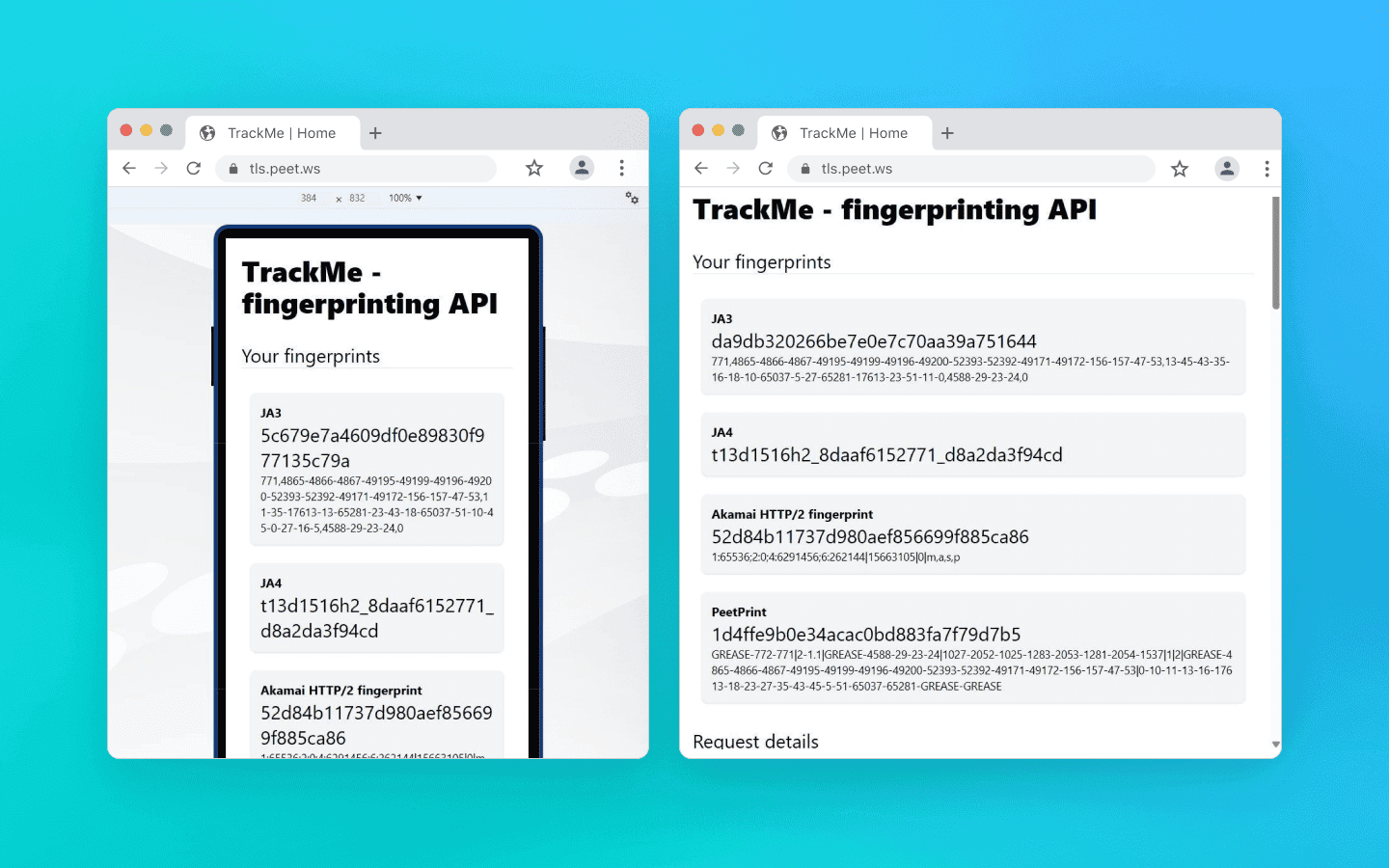

Слева — криптографический отпечаток десктопа, притворяющегося мобильным устройством. Справа — корректный мобильный TLS-пакет на одном и том же компьютере

С эмуляцией iPhone еще сложнее. Экосистема Apple вообще не использует библиотеку BoringSSL, на которой работает Chromium. Safari использует собственный TLS-стек Apple, что делает его отпечаток принципиально отличным от Chromium-браузеров. Она формирует пакеты на совершенно другом «криптографическом языке». Попытка десктопного Chrome притвориться мобильным Safari на уровне сокетов будет выглядеть для антифрода нелепо и иметь колоссальную разницу в отпечатках.

Современные системы защиты (Cloudflare или Akamai) используют методы TLS-фингерпринтинга (JA3/JA4). Когда вы используете некачественную мобильную эмуляцию, хороший антифрод, который снимает такой отпечаток, увидит несоответствие.

На прикладном уровне в User-Agent будет указан мобильный Chrome на Android.

На транспортном уровне структура пакета подсветит, что это десктопный браузер на Windows.

Обычные JS-инъекции или подмена HTTP-заголовков здесь не сработают, так как они работают на прикладном уровне и не могут изменить то, как бинарный файл браузера открывает сокет.

Качественные антидетект-браузеры, такие как Octo Browser, модифицируют сетевой стек на уровне исходников Chromium. Они заставляют десктопный движок собирать низкоуровневые криптографические пакеты так же, как это делает оригинальное мобильное устройство.

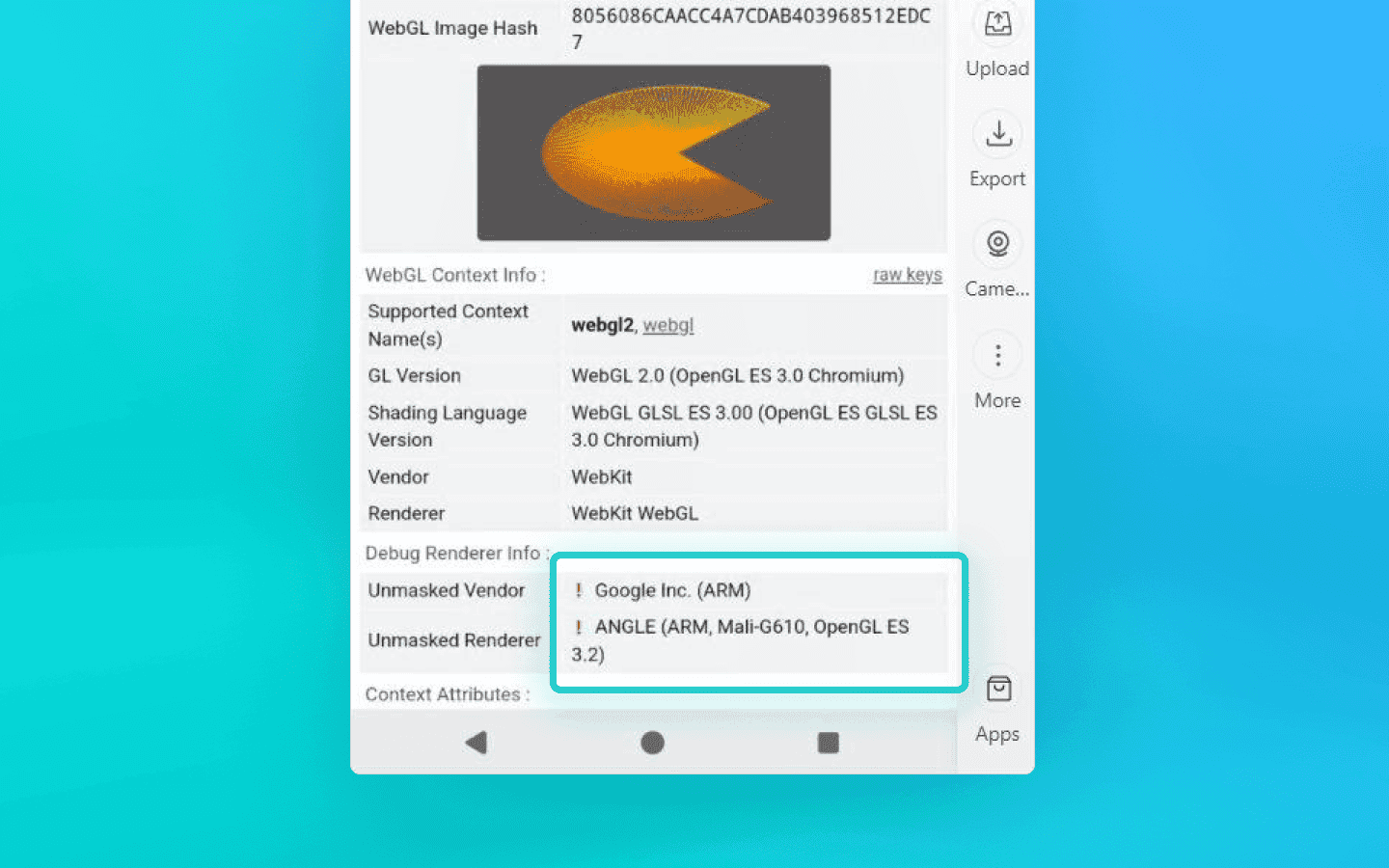

Аппаратные утечки и математика шейдеров: почему видеокарта вас выдает

Двигаемся дальше и от сетевого уровня переходим к рендерингу графики. Простейший и самый примитивный способ замаскировать десктопное железо — перехватить JavaScript-вызовы к WebGL API. Сделать так, чтобы на запрос от сервера браузер отдавал строку с названием мобильного видеочипа, а не вашей десктопной видеокарты.

Проблема в том, что современный антифрод уже давно не верит простому тексту. Продвинутые антифрод-системы проверяют математику и архитектурные лимиты графического конвейера, чтобы убедиться, что перед ними реальное мобильное устройство. Как они это проверяют?

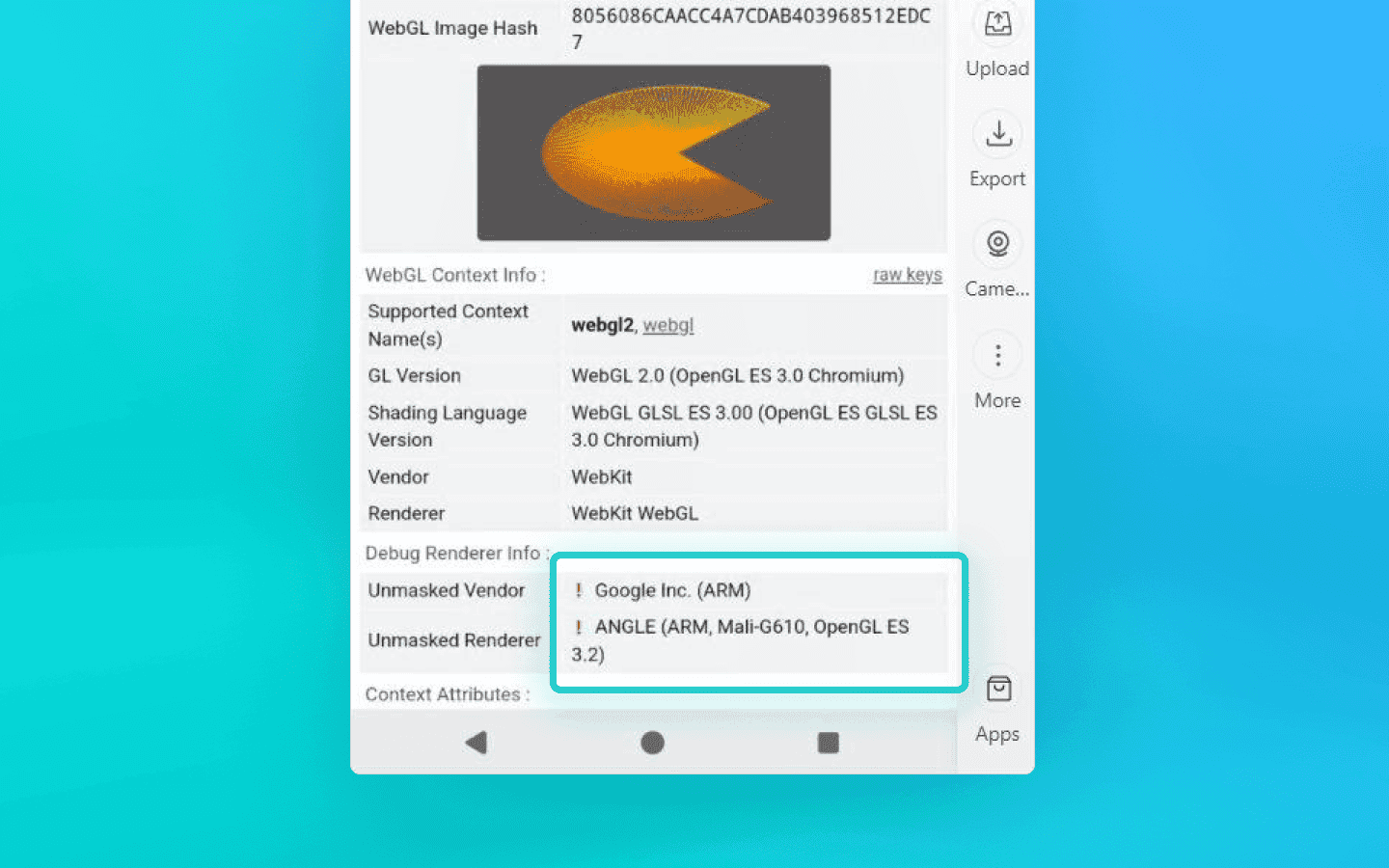

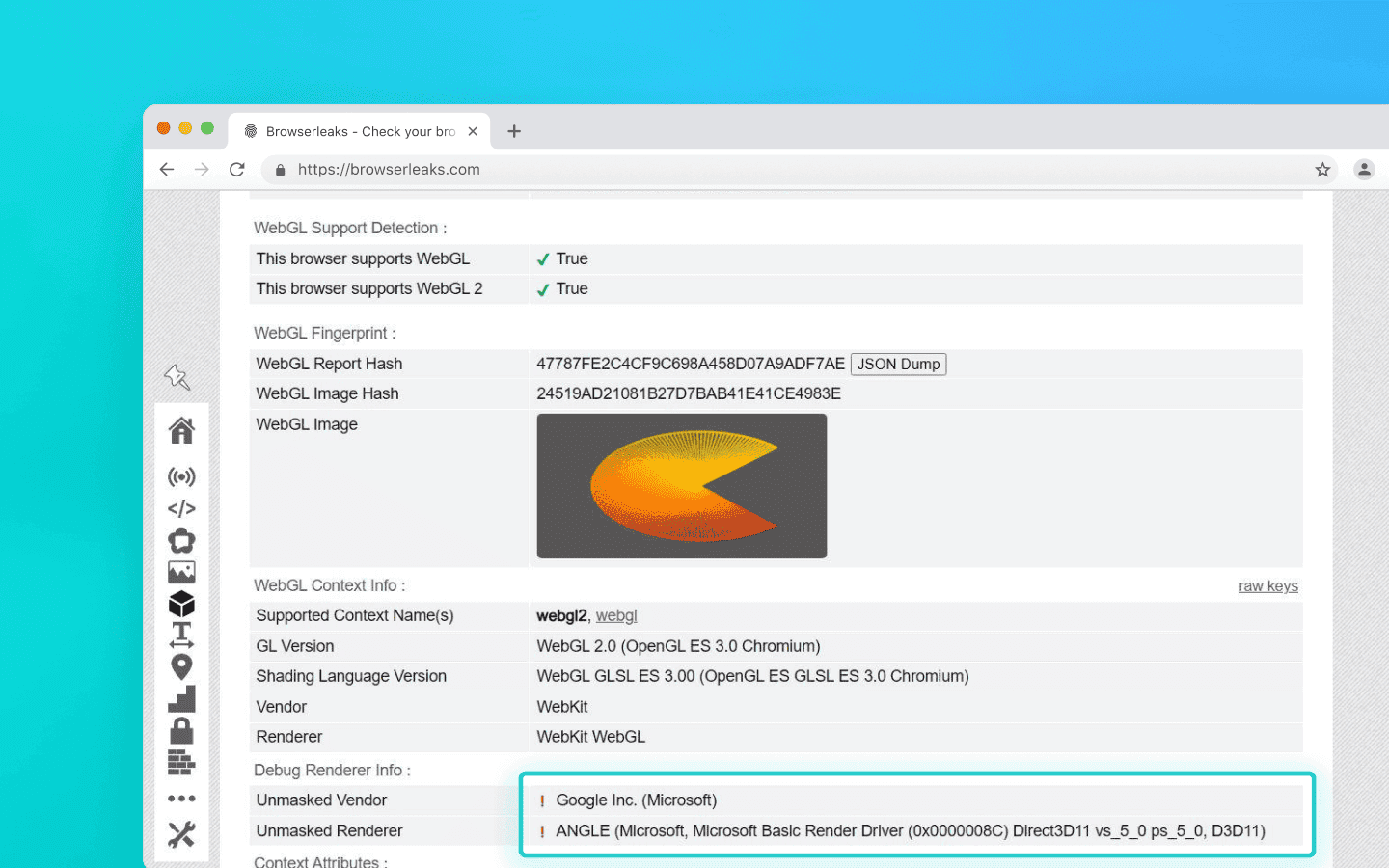

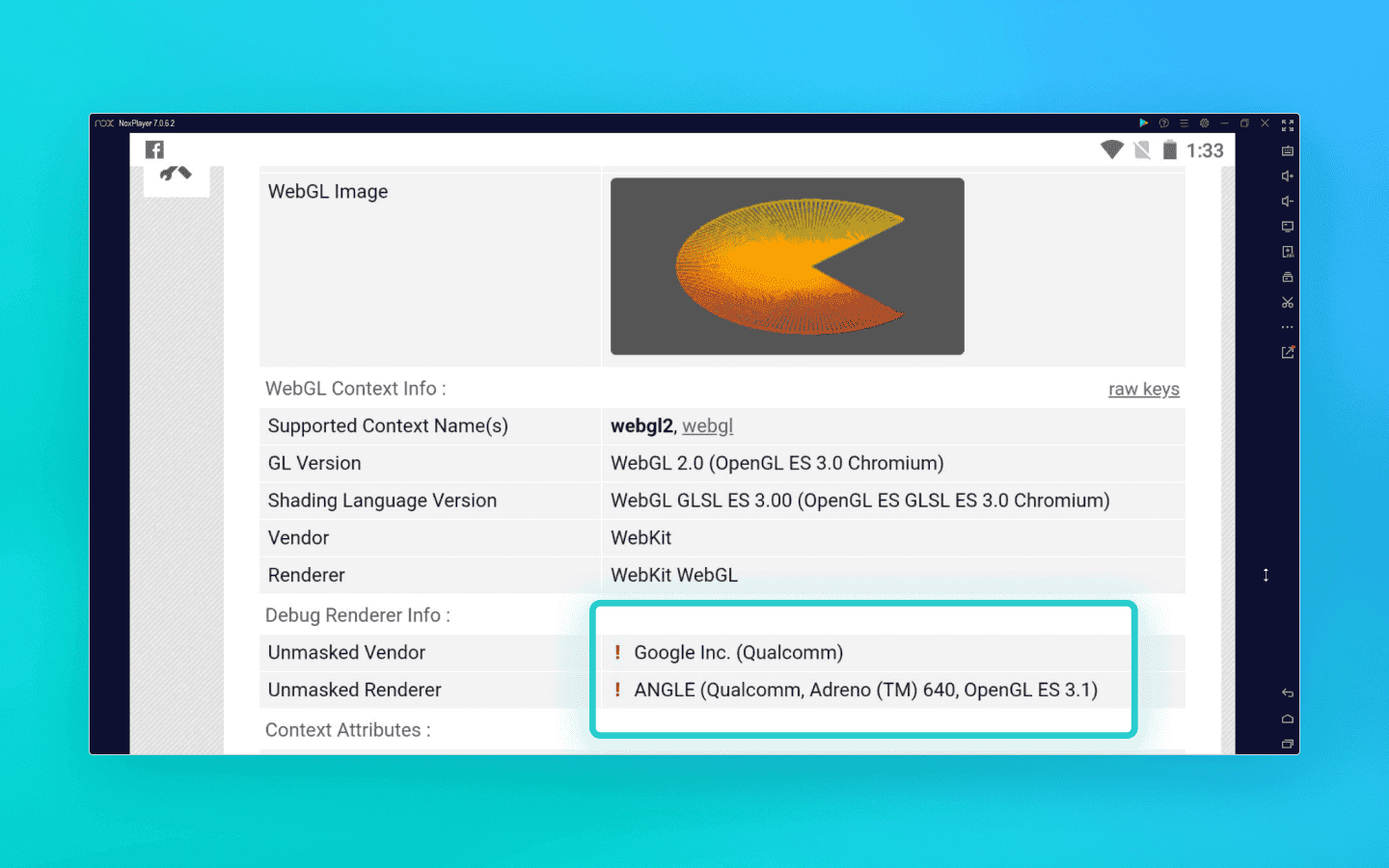

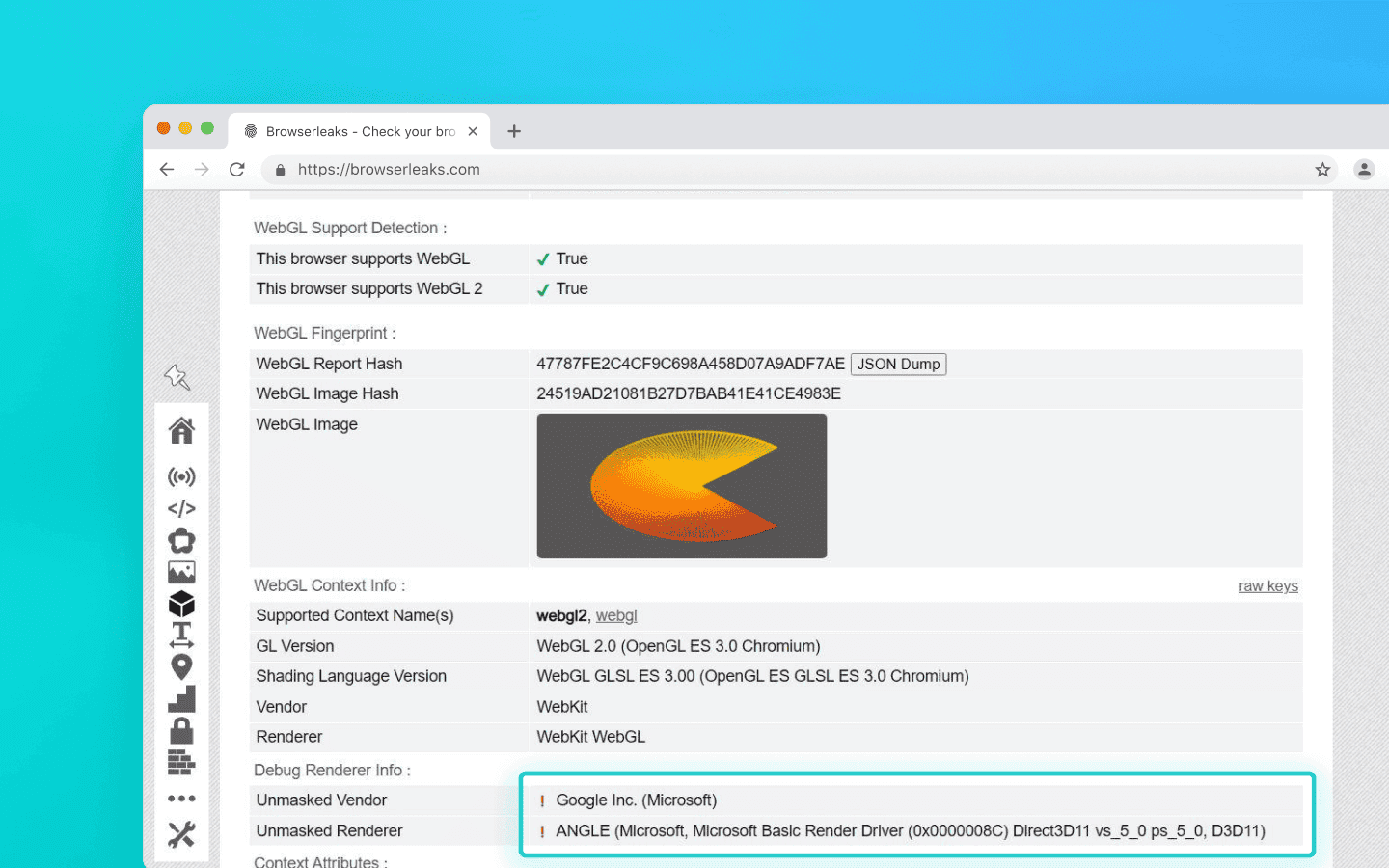

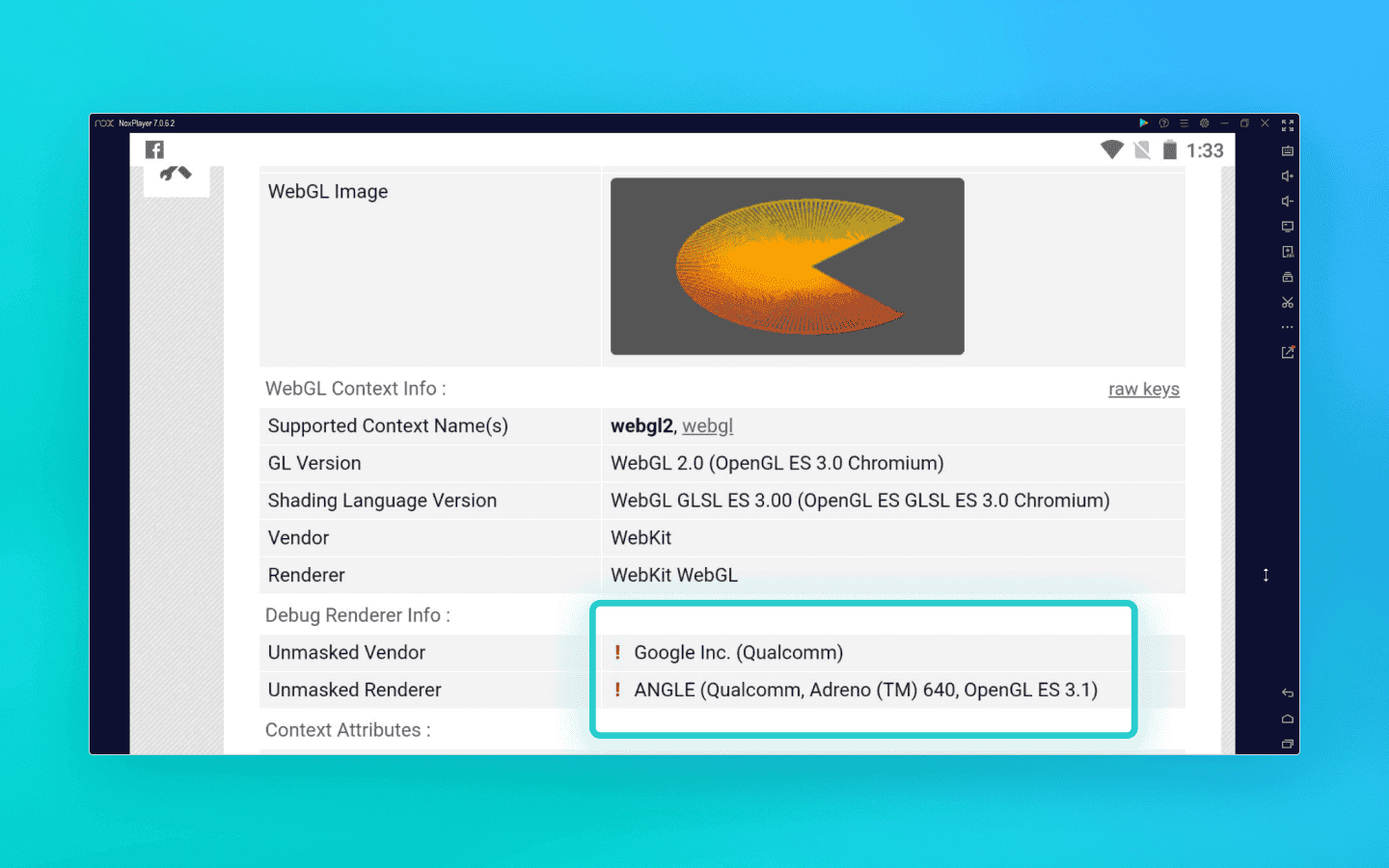

Красные восклицательные знаки указывают на обнаруженное чекером вмешательство

Лимиты текстур и конвейеров: у мобильных видеоускорителей (Adreno от Qualcomm или Mali от ARM) жестко заданные аппаратные ограничения. Например, параметр

MAX_TEXTURE_SIZEтрадиционно ниже, чем у десктопных GPU (хотя в современных флагманских устройствах значения могут пересекаться). Если антидетект просто подменил название видеокарты, но проигнорировал микропараметры, браузер сообщит антифроду о поддержке огромных десктопных текстур размером 16384 или даже 32768 пикселей.Точность шейдеров (Floating-point precision): защитные алгоритмы делают запросы к методу

getShaderPrecisionFormat, чтобы измерить точность вычислений чисел с плавающей запятой. Фокус в том, что архитектуры x86/x64 (десктоп) и ARM (смартфоны) обрабатывают геометрию и округления по-разному. Различия возникают из-за GPU, драйверов и графических API. Скрытая отрисовка 3D-сцены на Canvas с последующим снятием хеша (пиксельный фингерпринтинг) может выявить десктопные алгоритмы растеризации.Ограничения памяти (Memory Limits): мобильные операционные системы могут применять более жесткие ограничения на объем оперативной памяти, выделяемой для вкладки браузера. Десктопный эмулятор, располагая 32 Гб ОЗУ, без проблем отрендерит тяжелую сцену, что и станет своего рода поведенческим флагом, что антифрод имеет дело с десктопом, а не с мобильным устройством.

Ловушка для скриптов

Как простые решения и расширения пытаются скрыть эти математические нестыковки? Они используют JS-инъекции, переопределяя нативные функции браузера.

Но тут они могут попасть в ловушку — анализ стека вызовов. Антифрод-система может намеренно спровоцировать ошибку в DOM. Скрытое расширение-спуфер начинает обрабатывать событие, натыкается на эту искусственную ошибку — и оставляет собственный след в стеке вызовов объекта Error (выдавая в консоли внутренние процессы вроде VM5:44 или анонимные функции оберток).

Сам факт использования костыля становится уликой. Именно поэтому надежная подмена железа возможна только глубоко в исходном коде самого браузера, без использования JS-скриптов, которые могут выдать себя.

Примеры плохих решений

Расширения-пустышки (User-Agent Switcher): классика жанра с миллионами установок. Инструмент меняет ровно одну строчку в HTTP-заголовке. На любом базовом чекере антифрод видит, что UA заявлен как

Android / Pixel 7, а базовая функцияnavigator.platformвыдаетWin32. TLS-отпечатки или подмену WebGL создатели таких расширений тем более не учитывают.

UA говорит, что это Android, но остальные параметры указывают на обычный десктоп (так работает расширение User-Agent Switcher)

Геймерские эмуляторы (BlueStacks, NoxPlayer, LDPlayer): самая популярная ошибка — использовать эмуляторы для обхода антифрод-систем. Эти программы созданы для производительности, а не для анонимности. Они напрямую пробрасывают графику на вашу десктопную видеокарту. Запрос к WebGL из браузера внутри BlueStacks или NoxPlayer сообщит целевому сайту, что у вас установлена NVIDIA или AMD, а не мобильный Adreno.

Восклицательные знаки показывают, что чекер обнаружил JS-инъекцию (на скриншоте мобильный браузер, открытый через эмулятор NOX)

Голая автоматизация (Selenium/Puppeteer): зачастую в попытках сэкономить пишутся собственные скрипты на Python в связке с серверными прокси. Но адекватную подмену можно реализовать только на уровне ядра, а при использовании инструментов вроде Selenium нет.

Геодвижковый парадокс

С дешевыми решениями понятно, но даже у профессиональных инструментов могут быть рассинхроны в отпечатке. Антифрод может поймать вас на банальной логике и геополитике. Рассмотрим, как глубоко и нестандартно мыслят современные защитные алгоритмы, на примере iPhone.

Исторически Apple жестко обязывала все сторонние браузеры на iOS использовать исключительно движок WebKit. Попытка эмулировать iOS через десктопный Chrome (на базе Blink/V8) ловилась элементарной проверкой наличия специфичных CSS-правил и API.

В 2024 году на территории Евросоюза вступил в силу антимонопольный закон, и Apple разрешила сторонние браузерные движки на iOS. Эмуляция iPhone на движке Blink стала легитимной. Но дело в том, что закон действует только в странах Евросоюза.

Антифрод-системы начали ловить нестыковки на кросс-корреляции:

UA: Chrome на iOS.

JS: движок Blink (V8).

IP-адрес соединения: США, Латинская Америка или страны Азии.

Итог — профиль с высокой вероятностью будет классифицирован как фейковый. Настоящий iPhone за пределами ЕС на движке Blink в обычных пользовательских сценариях практически не встречается. Поэтому использование Android в большинстве случаев оказывается куда более безопасным, логичным и контролируемым выбором.

Телеметрия: физика против математики

От геополитики переходим к физике. Реальный смартфон — это все же объект из материального мира, взаимодействующий с живым человеком.

Его аппаратные сенсоры (гироскоп и акселерометр) непрерывно фиксируют микродвижения устройства и руки пользователя. Для имитации этого тремора простейшие эмуляторы используют скрипты с функцией Math.random(). Но продвинутые антифрод-системы могут пропускать этот поток данных через методы анализа сигнала. Искусственный интеллект легко отличает плоский, синтетический белый шум от сложной, гармонической физики настоящих MEMS-сенсоров и человеческого пульса.

Конечно, далеко не каждая антифрод-система может позволить себе вычислительные мощности для подобной проверки, но от серьезных проектов, вроде финтеха или крупных соцсетей, стоит этого ожидать.

Более того, архитектурная разница между процессорами x86/x64 (десктоп) и ARM (мобильные устройства) неизбежно всплывает не только в графике, но и при профилировании вычислительной мощности. Системы защиты замеряют скорость и тайминги выполнения тяжелых криптографических инструкций, что с высокой вероятностью позволяет определить, что мозг устройства работает как Intel или AMD, а не как мобильный Snapdragon.

Прагматика: почему мобильные профили в антидетектах все еще идеальны для 90% задач

Читая о спектральном анализе гироскопа и WebGL-математике, можно подумать, что эпоха десктопной эмуляции подошла к концу, и нужно в ускоренном темпе переходить на более дорогие решения, которые предлагают мобильные профили на базе реальных ARM-устройств. Но будем честны: такая защита, которая настолько скрупулезно изучает ваши профили, есть далеко не у всех сервисов.

Мобильные профили на базе качественных десктопных антидетектов (с подменой отпечатков на уровне ядра) остаются (и еще долгое время будут оставаться) самым эффективным и экономически целесообразным инструментом для подавляющего большинства задач. И вот почему:

1. Мобильный Web — это не только нативные приложения. Да, зарегистрировать аккаунт в мобильном приложении Instagram или TikTok через десктопную эмуляцию сегодня — это боль. Там работают жесткие сенсорные и архитектурные проверки. Но мобильные веб-версии сайтов ограничены песочницей браузера. У них нет прямого доступа к низкоуровневой телеметрии ОС. Если ваш антидетект корректно подменяет TLS-отпечатки, Client Hints, лимиты памяти и параметры WebGL глубоко на уровне исходного кода Chromium, для мобильного веба вы выглядите как органический трафик.

2. E-commerce, парсинг и маркетплейсы. Сайты Amazon, Wildberries, Ozon, билетные агрегаторы и букмекеры в первую очередь смотрят на чистоту вашего IP-адреса, согласованность часовых поясов, шрифтов и отсутствие явных костылей в JS. Мобильный трафик обычно получает более высокий рейтинг доверия от целевых ресурсов. Поэтому использование мобильных профилей для парсинга мобильной верстки или бонус-хантинга снижает вероятность появления капчи или банов профилей. Мобильные профили на реальных ARM для подобных задач — избыточная и бессмысленно дорогая мера.

3. Масштабируемость и экономика. Главное преимущество десктопной имитации — экономика масштабирования. На одном среднем сервере можно развернуть сотни мобильных веб-профилей. Аренда же реальных ARM-узлов или физических смартфонов стоит космических денег. Если ваша задача — арбитраж трафика через веб-интерфейсы, работа с рекламными кабинетами (Facebook, Google) или сбор данных, десктопный антидетект дает несопоставимо больший ROI.

Итог

Нужно четко понимать свои цели. Если вы автоматизируете действия внутри тяжелых нативных APK-приложений — вам не обойтись без реальных устройств (или профилей на базе реальных устройств). Для работы с мобильным вебом, рекламой, парсингом и e-commerce качественный мобильный профиль в надежном антидетекте остается идеальным балансом между трастом и стоимостью масштабирования.

Сохраняйте анонимность с Octo Browser, ведь отследить ваш реальный цифровой отпечаток невозможно.

Эволюция мобильной эмуляции

Самый простой способ переключения с десктопа на мобильное устройство — функция в инструментах разработчика, благодаря которой вы можете посмотреть, как выглядит сайт в мобильной верстке. Но стоит понимать, что мобильный режим в DevTools — это инструмент для UI-отладки, а не для маскировки. DevTools не сделает вас невидимым в глазах Cloudflare или DataDome.

Инженеры и арбитражники используют для маскировки и мультиаккаунтинга антидетект-браузеры. Разработчики антиков вкладывают колоссальные ресурсы в глубокую подмену отпечатков — от WebGL и Canvas до спуфинга на уровне модификации сетевого стека Chromium или проксирующих слоев.

Можно разделить рынок антидетект-браузеров, предлагающих мобильные профили, на два лагеря:

антидетекты, эмулирующие мобильный браузер (но не само устройство);

антидетекты, эмулирующие реальное мобильное устройство.

Мобильные профили (Desktop Imitation)

В эту категорию попадает большинство классических и продвинутых антидетект-браузеров, которые программно имитируют мобильный браузер. Физически процесс выполняется на вашем десктопном процессоре, но антидетект маскирует свои параметры под мобильные. Происходят перехват и подмена WebGL-отпечатков, контроль параметров рендеринга Canvas и WebGL, эмуляция touch-событий и синхронизация TLS-сигнатур на уровне сетевого стека браузера или прокси-слоя, чтобы они соответствовали мобильной операционной системе.

Для антифрода, анализирующего мобильный трафик, такой профиль может выглядеть как правдоподобный мобильный клиент. С экономической точки зрения — это эффективный, быстрый и легко масштабируемый подход, который идеально закроет 90% задач, не требующих наличия реального мобильного устройства.

Реальное мобильное устройство (Cloud Phones и фермы)

Такие решения полностью отказываются от программной подмены на десктопе и предоставляют пользователю доступ к физическим смартфонам или виртуальным машинам, развернутым на реальных серверных ARM-процессорах. Здесь не нужно имитировать поведение сенсоров или мобильный GPU — все это происходит физически, на уровне железа. Главное отличие этого подхода — возможность запускать нативные мобильные приложения.

Эмуляция реального мобильного устройства

Наличие профиля на реальном устройстве незаменимо для платформ с экстремально высокой степенью защиты, где регистрация или прогрев аккаунта возможны только через официальное приложение (TikTok, Instagram, банковские клиенты). Однако за 100%-ю аутентичность приходится платить и в прямом, и в переносном смысле — такие инфраструктуры работают медленнее, они сложнее в настройке и стоят в разы дороже.

Как антифрод-системы вскрывают десктопную маскировку

Поскольку разворачивать инфраструктуру из реальных смартфонов в большинстве случаев неоправданно дорого и медленно — абсолютное большинство специалистов смотрит в сторону мобильных профилей, развернутых на десктопной базе.

Антифрод-системы учитывают экономику арбитража и парсинга. Они исходят из того, что вероятность обнаружить под маской мобильного устройства сервер на Ubuntu или домашний ПК на Windows 11 крайне высока.

Поэтому их основная цель — снять эту маску, но как именно? Секрет не в проверке ширины экрана или User-Agent, а в фундаментальных архитектурных различиях между десктопным железом и мобильными ARM-чипами.

Криптографический конфликт на уровне TLS

Пристальное изучение фейкового мобильного профиля начинается еще до того, как загрузится первый байт HTML-кода или выполнится хотя бы строчка JavaScript. Вы попадаете под радары на этапе установки защищенного HTTPS-соединения, так называемого TLS-рукопожатия.

Как это работает? Когда вы стучитесь на сайт, браузер отправляет серверу открытое сообщение ClientHello — криптографическое приветствие, в котором перечисляет поддерживаемые алгоритмы шифрования и расширения. Здесь-то и кроется фундаментальная разница архитектур.

Настоящее мобильное устройство формирует пакет ClientHello с учетом специфики своей мобильной операционной системы. Да, когда мы говорим про Android, он использует Chromium-подобный стек (как и десктопный Chrome), но мобильная среда диктует определенные правила (специфический набор шифров, другие транспортные параметры и уникальный порядок расширений). Десктопный эмулятор собирает этот пакет немного иначе. Получается, что физически рукопожатие с сервером происходит по-разному.

Слева — криптографический отпечаток десктопа, притворяющегося мобильным устройством. Справа — корректный мобильный TLS-пакет на одном и том же компьютере

С эмуляцией iPhone еще сложнее. Экосистема Apple вообще не использует библиотеку BoringSSL, на которой работает Chromium. Safari использует собственный TLS-стек Apple, что делает его отпечаток принципиально отличным от Chromium-браузеров. Она формирует пакеты на совершенно другом «криптографическом языке». Попытка десктопного Chrome притвориться мобильным Safari на уровне сокетов будет выглядеть для антифрода нелепо и иметь колоссальную разницу в отпечатках.

Современные системы защиты (Cloudflare или Akamai) используют методы TLS-фингерпринтинга (JA3/JA4). Когда вы используете некачественную мобильную эмуляцию, хороший антифрод, который снимает такой отпечаток, увидит несоответствие.

На прикладном уровне в User-Agent будет указан мобильный Chrome на Android.

На транспортном уровне структура пакета подсветит, что это десктопный браузер на Windows.

Обычные JS-инъекции или подмена HTTP-заголовков здесь не сработают, так как они работают на прикладном уровне и не могут изменить то, как бинарный файл браузера открывает сокет.

Качественные антидетект-браузеры, такие как Octo Browser, модифицируют сетевой стек на уровне исходников Chromium. Они заставляют десктопный движок собирать низкоуровневые криптографические пакеты так же, как это делает оригинальное мобильное устройство.

Аппаратные утечки и математика шейдеров: почему видеокарта вас выдает

Двигаемся дальше и от сетевого уровня переходим к рендерингу графики. Простейший и самый примитивный способ замаскировать десктопное железо — перехватить JavaScript-вызовы к WebGL API. Сделать так, чтобы на запрос от сервера браузер отдавал строку с названием мобильного видеочипа, а не вашей десктопной видеокарты.

Проблема в том, что современный антифрод уже давно не верит простому тексту. Продвинутые антифрод-системы проверяют математику и архитектурные лимиты графического конвейера, чтобы убедиться, что перед ними реальное мобильное устройство. Как они это проверяют?

Красные восклицательные знаки указывают на обнаруженное чекером вмешательство

Лимиты текстур и конвейеров: у мобильных видеоускорителей (Adreno от Qualcomm или Mali от ARM) жестко заданные аппаратные ограничения. Например, параметр

MAX_TEXTURE_SIZEтрадиционно ниже, чем у десктопных GPU (хотя в современных флагманских устройствах значения могут пересекаться). Если антидетект просто подменил название видеокарты, но проигнорировал микропараметры, браузер сообщит антифроду о поддержке огромных десктопных текстур размером 16384 или даже 32768 пикселей.Точность шейдеров (Floating-point precision): защитные алгоритмы делают запросы к методу

getShaderPrecisionFormat, чтобы измерить точность вычислений чисел с плавающей запятой. Фокус в том, что архитектуры x86/x64 (десктоп) и ARM (смартфоны) обрабатывают геометрию и округления по-разному. Различия возникают из-за GPU, драйверов и графических API. Скрытая отрисовка 3D-сцены на Canvas с последующим снятием хеша (пиксельный фингерпринтинг) может выявить десктопные алгоритмы растеризации.Ограничения памяти (Memory Limits): мобильные операционные системы могут применять более жесткие ограничения на объем оперативной памяти, выделяемой для вкладки браузера. Десктопный эмулятор, располагая 32 Гб ОЗУ, без проблем отрендерит тяжелую сцену, что и станет своего рода поведенческим флагом, что антифрод имеет дело с десктопом, а не с мобильным устройством.

Ловушка для скриптов

Как простые решения и расширения пытаются скрыть эти математические нестыковки? Они используют JS-инъекции, переопределяя нативные функции браузера.

Но тут они могут попасть в ловушку — анализ стека вызовов. Антифрод-система может намеренно спровоцировать ошибку в DOM. Скрытое расширение-спуфер начинает обрабатывать событие, натыкается на эту искусственную ошибку — и оставляет собственный след в стеке вызовов объекта Error (выдавая в консоли внутренние процессы вроде VM5:44 или анонимные функции оберток).

Сам факт использования костыля становится уликой. Именно поэтому надежная подмена железа возможна только глубоко в исходном коде самого браузера, без использования JS-скриптов, которые могут выдать себя.

Примеры плохих решений

Расширения-пустышки (User-Agent Switcher): классика жанра с миллионами установок. Инструмент меняет ровно одну строчку в HTTP-заголовке. На любом базовом чекере антифрод видит, что UA заявлен как

Android / Pixel 7, а базовая функцияnavigator.platformвыдаетWin32. TLS-отпечатки или подмену WebGL создатели таких расширений тем более не учитывают.

UA говорит, что это Android, но остальные параметры указывают на обычный десктоп (так работает расширение User-Agent Switcher)

Геймерские эмуляторы (BlueStacks, NoxPlayer, LDPlayer): самая популярная ошибка — использовать эмуляторы для обхода антифрод-систем. Эти программы созданы для производительности, а не для анонимности. Они напрямую пробрасывают графику на вашу десктопную видеокарту. Запрос к WebGL из браузера внутри BlueStacks или NoxPlayer сообщит целевому сайту, что у вас установлена NVIDIA или AMD, а не мобильный Adreno.

Восклицательные знаки показывают, что чекер обнаружил JS-инъекцию (на скриншоте мобильный браузер, открытый через эмулятор NOX)

Голая автоматизация (Selenium/Puppeteer): зачастую в попытках сэкономить пишутся собственные скрипты на Python в связке с серверными прокси. Но адекватную подмену можно реализовать только на уровне ядра, а при использовании инструментов вроде Selenium нет.

Геодвижковый парадокс

С дешевыми решениями понятно, но даже у профессиональных инструментов могут быть рассинхроны в отпечатке. Антифрод может поймать вас на банальной логике и геополитике. Рассмотрим, как глубоко и нестандартно мыслят современные защитные алгоритмы, на примере iPhone.

Исторически Apple жестко обязывала все сторонние браузеры на iOS использовать исключительно движок WebKit. Попытка эмулировать iOS через десктопный Chrome (на базе Blink/V8) ловилась элементарной проверкой наличия специфичных CSS-правил и API.

В 2024 году на территории Евросоюза вступил в силу антимонопольный закон, и Apple разрешила сторонние браузерные движки на iOS. Эмуляция iPhone на движке Blink стала легитимной. Но дело в том, что закон действует только в странах Евросоюза.

Антифрод-системы начали ловить нестыковки на кросс-корреляции:

UA: Chrome на iOS.

JS: движок Blink (V8).

IP-адрес соединения: США, Латинская Америка или страны Азии.

Итог — профиль с высокой вероятностью будет классифицирован как фейковый. Настоящий iPhone за пределами ЕС на движке Blink в обычных пользовательских сценариях практически не встречается. Поэтому использование Android в большинстве случаев оказывается куда более безопасным, логичным и контролируемым выбором.

Телеметрия: физика против математики

От геополитики переходим к физике. Реальный смартфон — это все же объект из материального мира, взаимодействующий с живым человеком.

Его аппаратные сенсоры (гироскоп и акселерометр) непрерывно фиксируют микродвижения устройства и руки пользователя. Для имитации этого тремора простейшие эмуляторы используют скрипты с функцией Math.random(). Но продвинутые антифрод-системы могут пропускать этот поток данных через методы анализа сигнала. Искусственный интеллект легко отличает плоский, синтетический белый шум от сложной, гармонической физики настоящих MEMS-сенсоров и человеческого пульса.

Конечно, далеко не каждая антифрод-система может позволить себе вычислительные мощности для подобной проверки, но от серьезных проектов, вроде финтеха или крупных соцсетей, стоит этого ожидать.

Более того, архитектурная разница между процессорами x86/x64 (десктоп) и ARM (мобильные устройства) неизбежно всплывает не только в графике, но и при профилировании вычислительной мощности. Системы защиты замеряют скорость и тайминги выполнения тяжелых криптографических инструкций, что с высокой вероятностью позволяет определить, что мозг устройства работает как Intel или AMD, а не как мобильный Snapdragon.

Прагматика: почему мобильные профили в антидетектах все еще идеальны для 90% задач

Читая о спектральном анализе гироскопа и WebGL-математике, можно подумать, что эпоха десктопной эмуляции подошла к концу, и нужно в ускоренном темпе переходить на более дорогие решения, которые предлагают мобильные профили на базе реальных ARM-устройств. Но будем честны: такая защита, которая настолько скрупулезно изучает ваши профили, есть далеко не у всех сервисов.

Мобильные профили на базе качественных десктопных антидетектов (с подменой отпечатков на уровне ядра) остаются (и еще долгое время будут оставаться) самым эффективным и экономически целесообразным инструментом для подавляющего большинства задач. И вот почему:

1. Мобильный Web — это не только нативные приложения. Да, зарегистрировать аккаунт в мобильном приложении Instagram или TikTok через десктопную эмуляцию сегодня — это боль. Там работают жесткие сенсорные и архитектурные проверки. Но мобильные веб-версии сайтов ограничены песочницей браузера. У них нет прямого доступа к низкоуровневой телеметрии ОС. Если ваш антидетект корректно подменяет TLS-отпечатки, Client Hints, лимиты памяти и параметры WebGL глубоко на уровне исходного кода Chromium, для мобильного веба вы выглядите как органический трафик.

2. E-commerce, парсинг и маркетплейсы. Сайты Amazon, Wildberries, Ozon, билетные агрегаторы и букмекеры в первую очередь смотрят на чистоту вашего IP-адреса, согласованность часовых поясов, шрифтов и отсутствие явных костылей в JS. Мобильный трафик обычно получает более высокий рейтинг доверия от целевых ресурсов. Поэтому использование мобильных профилей для парсинга мобильной верстки или бонус-хантинга снижает вероятность появления капчи или банов профилей. Мобильные профили на реальных ARM для подобных задач — избыточная и бессмысленно дорогая мера.

3. Масштабируемость и экономика. Главное преимущество десктопной имитации — экономика масштабирования. На одном среднем сервере можно развернуть сотни мобильных веб-профилей. Аренда же реальных ARM-узлов или физических смартфонов стоит космических денег. Если ваша задача — арбитраж трафика через веб-интерфейсы, работа с рекламными кабинетами (Facebook, Google) или сбор данных, десктопный антидетект дает несопоставимо больший ROI.

Итог

Нужно четко понимать свои цели. Если вы автоматизируете действия внутри тяжелых нативных APK-приложений — вам не обойтись без реальных устройств (или профилей на базе реальных устройств). Для работы с мобильным вебом, рекламой, парсингом и e-commerce качественный мобильный профиль в надежном антидетекте остается идеальным балансом между трастом и стоимостью масштабирования.

Следите за последними новостями Octo Browser

Нажимая кнопку, вы соглашаетесь с нашей политикой конфиденциальности.

Следите за последними новостями Octo Browser

Нажимая кнопку, вы соглашаетесь с нашей политикой конфиденциальности.

Следите за последними новостями Octo Browser

Нажимая кнопку, вы соглашаетесь с нашей политикой конфиденциальности.

Присоединяйтесь к Octo Browser сейчас

Вы можете обращаться за помощью к нашим специалистам службы поддержки в чате в любое время.

Присоединяйтесь к Octo Browser сейчас

Вы можете обращаться за помощью к нашим специалистам службы поддержки в чате в любое время.

Присоединяйтесь к Octo Browser сейчас

Вы можете обращаться за помощью к нашим специалистам службы поддержки в чате в любое время.